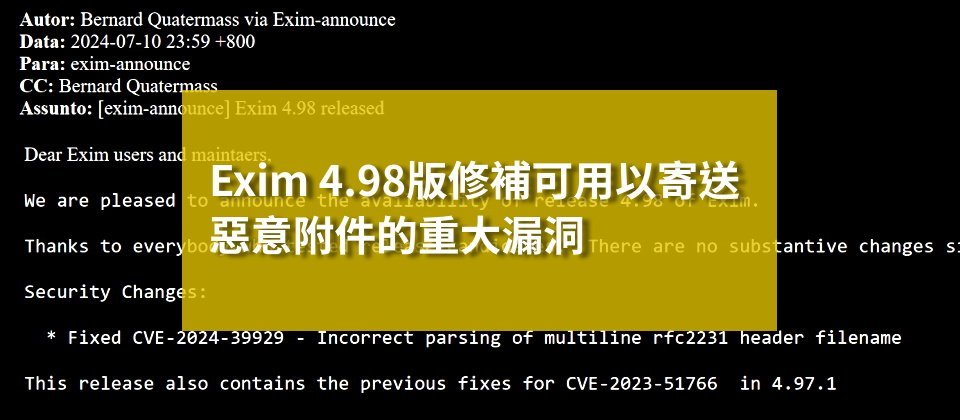

郵件傳輸代理(mail transfer agent,MTA)平臺軟體供應商Exim上周發布軟體更新Exim 4.98版,修補一個可讓攻擊者發送帶有惡意附件的信件給用戶的重大漏洞。

MTA又稱訊息傳輸代理(Message Transfer Agent)或郵件中繼(Mail Relay),其角色是在郵件伺服器之間傳輸郵件和圖片、多媒體或文字附件,並提供過濾機制確保郵件接收端用戶的安全。Exim MTA在Unix平臺上廣泛使用。

最新修補的漏洞為CVE-2024-39929,是由資安業者Censys發現並通報。業者描述,該漏洞出在RFC 2231標頭解析(header parsing)元件,可讓遠端攻擊者繞過Exim產品的檔案副檔名過濾防護機制,而寄送包含執行檔的附件給終端用戶。若用戶下載或執行了惡意檔案,可造成系統被駭。

本項漏洞CVSS 3.1的風險值達到9.1,影響Exim包含4.97.1在內及之前版本。Censys估計,截自7月10日,有156萬臺對外連網的Exim伺服器執行4.97.1以前版本。而且資安業者也發現有概念驗證(PoC)程式,不過尚未偵測到惡意濫用情形。

Exim發布的4.98版除了修補CVE-2024-39929,也包含之前發布4.97.1版的CVE-2023-51766漏洞修補程式。後者為一SMTP走私(SMTP smuggling)漏洞,影響部分pipelining/chunking配置,可讓攻擊者注入假冒郵件來源(Mail From)位址的郵件,繞過寄件者原則架構(SPF)防護機制。本漏洞風險值為5.3。

熱門新聞

2024-10-14

2024-10-14

2024-10-16

2024-10-16

2024-10-13

2024-10-16