iThome

電子前線基金會(Electronic Frontier Foundation,EFF)在今年初,引用了Google Chrome與Mozilla Firefox等瀏覽器的統計數據指出,全球超過一半以上都是採用HTTPS協定的加密流量,這也代表了這種流量的應用越來越普及。事實上,許多知名的大型網站,包括Google、Facebook、Yahoo等,皆已採用HTTPS協定,藉此增加安全性。

但加密流量的普及,同時也帶來針對這種流量攻擊手法。最近,中國資安研究人員發現瀏覽器漏洞,有心人士可藉由萬國碼的網址與ASCII字元轉換,成為網路釣魚中,欺騙使用者的手法。因此,若是企業在網路端就先為上網員工進行把關,就能減少受到這類惡意攻擊的機會。

以往,對於上網安全的管理,可能都交由網頁安全閘道執行把關,然而,運用加密流量的,不只是網頁與瀏覽器,還有各種連網的應用程式。所以,要做好網路安全的防護工作,必須透過防火牆因應。

防火牆與進階檔案分析機制整合

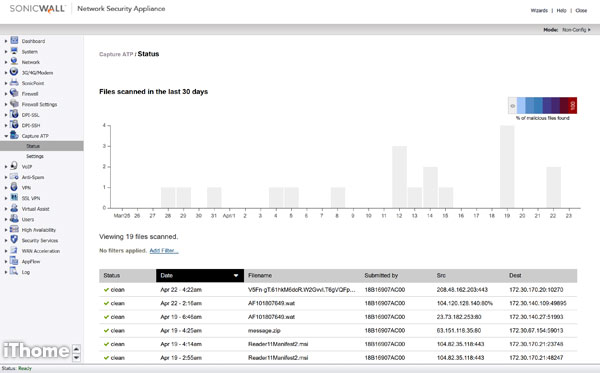

針對疑似惡意軟體的檔案,不少次世代防火牆設備也開始提供雲端沙箱服務,以SonicWall TZ600搭配的Capture ATP雲端沙箱來說,可顯示如圖中最近一個月內掃描情況的走勢圖。

設備採購成本大幅降低,但多半有後續軟體維護費用

次世代防火牆一詞出現至今,已經超過十年,在許多人的印象中,可能會認為是大型企業才買得起的防護措施。然而在我們這次測試的產品中,已有設備價格低於5萬元的產品,最便宜為Cisco ASA 5506-X的49,750元,其次是Check Point 730的49,900元(皆未稅),想要採購這類型產品的門檻變得較為容易。

不過,雖然硬體的成本大幅降低,但企業在採購之後,大部分的產品仍要定期支付軟體維護的費用。以Check Point 730為例,首次購買尚需加上第一年的售後服務,總價為61,420元,但第二年之後的軟體授權就要26,520元,等於後續維護費用的部分,就占了首次購買價格的4成之多。

然而,後續的軟體更新與升級,正是次世代防火牆能夠有效發揮防護的重要關鍵,像是防火牆作業系統的研發、防毒引擎的特徵碼、應用程式資料庫的維護,乃至於進階威脅分析的雲端沙箱服務等,這些都需要投入大量的金錢和人力,廠商勢必需要收取費用,才能維持運作。

軟體收費的項目,也在國產和外商品牌設備上,造成極大的差異。這次唯一參與的國產設備眾至NU-850C,只有針對防毒引擎提供付費選項,並且內建基本的ClamAV,即使客戶後續不打算支付費用,仍能提供一定程度的惡意軟體偵測能力。但相較於其他外商設備,NU-850C的功能不只是較為陽春,對於日益嚴重的進階威脅,目前也尚未提供相關的功能。未來若是沒有相對應的軟體加值防護,企業遲早還是需要更換為可提供相關防護機制的設備,才能抵擋這些新興的攻擊手法。

透過情境威脅分析串連出攻擊事件

針對威脅資訊,Cisco將ASA 5506-X防火牆與Firepower分析平臺整合,進一步指出遭駭跡象,並且將過往的威脅串連,試圖透過情境描繪出整個事件的始末。

次世代防火牆開始與進階威脅防護機制整合

面臨加密流量的應用,次世代防火牆最基本的功能,莫過於就是能夠識別使用加密流量的應用程式。不過,近期次世代防火牆的功能發展上,則是朝向與進階威脅防護機制整合的方向前進。最明顯的共通點,就是在這次我們測試的產品中,幾乎每一款產品都提供了雲端沙箱的分析功能,包含Check Point 730、SonicWall TZ600、Palo Alto PA-200,以及Sophos XG 135等。

更進一步,則是像Sophos XG 135可與Sophos Central雲端控管的端點防護系統整合,防火牆可直接封鎖防毒軟體識別為危險狀態的端點電腦。甚至,還有像Cisco ASA 5506-X與Firepower威脅分析平臺整合的措施,針對疑似遭受攻擊的跡象,提供進階分析的能力。

但不只是抵擋由外部進入的惡意威脅流量,基於現在企業難以完全阻擋被有心人士入侵的概念,針對端點電腦由內向外部可疑站臺發送異常流量的情況,我們認為,針對內外部網路流量把關的防火牆,也應該要有相對應的偵測與發掘能力。

資安功能全部啟用的吞吐量,較能作為採購次世代防火牆依據

值得注意的是,在效能的表現上,有些防火牆設備吞吐量高達6至7Gbps,但也有部分設備規格標示只有100Mbps。基本上,在人數只有10人的小型企業內部網路環境中,流量最大約是10Mbps左右,因此即使防火牆的吞吐量只有100Mbps,理論上應該足以應付,但這仍有待進一步在實際的環境中測試。

但光只有依據防火牆的吞吐量做為設備效能表現依據,並不適合,尤其在各家廠商測試基準不同的情況下,企業更不能直接拿來橫向比較。不過,訴求多項主要功能都啟用,或是標榜接近實際環境所測得的吞吐量效能數據,比較貼近在企業真實上線運作的能耐。為此,我們這次在標示6款設備的基本規格時,特別列出資安防護吞吐量,反映這樣的情況。

提供特定加密流量的解密能力

針對風險較高的加密流量,PA-200可依據政策自動執行解密。管理者可對於三種應用情況設定政策:包含由內對外的SSL流量、流入內部SSL流量,以及SSH Proxy。

相關報導 「中小企業次世代防火牆採購特輯」