勒索軟體經過3年的發展,從歐美國家開始危害到亞洲,現在已經出現簡體中文介面的勒索軟體版本,對臺灣企業與個人開始造成危害。

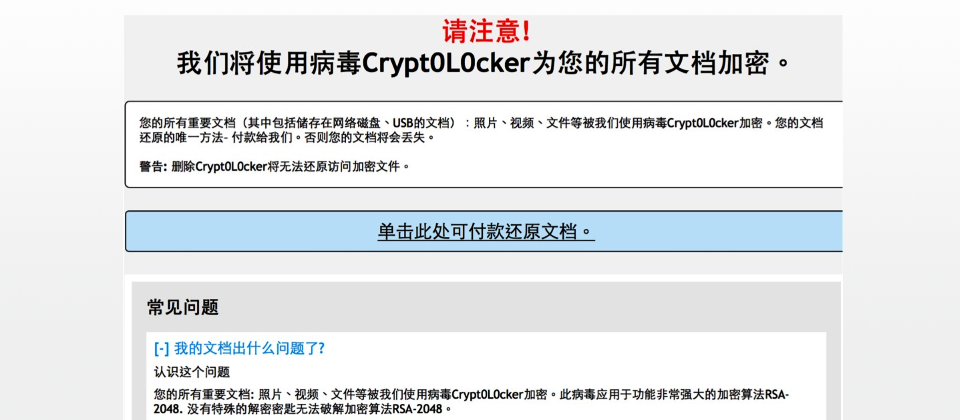

觀察勒索軟體的演進,從2013年出現CryptoLocker後,主要鎖定在歐美國家,當時的臺灣有少數客戶受到勒索軟體的威脅,大多是以英文為主要操作介面的外商公司人員受害。

到了2014年下半年,資安公司則發現,有部分勒索軟體的說明文件和軟體介面,開始出現日文。這也顯示,經過快兩年的時間的醞釀,勒索軟體開始從原本的歐美國家轉進亞洲地區,並以日本作為第一個鎖定的對象。

到了2015年上半年,有許多勒索軟體開始出現簡體中文的操作介面,這也對於臺灣的網路使用者開始帶來重大的災情。由於臺灣有許多網路使用者,已經很習慣瀏覽中國的網站,甚至也很習慣看簡體中文的網頁說明,在缺乏資安危機意識的情況下,許多網路使用者就會輕易地點擊某一個中獎廣告頁面,或者點釣魚信件的不明連結。到了下半年,臺灣開始傳出有不少企業客戶受害,有許多受害企業者是規模較小、資安不設防的中小企業。

面對勒索軟體的持續演進,多數的網路使用者因為缺乏警覺,不 論是點擊釣魚信件中的惡意連結、網路廣告中的中獎連結,或者是到某一些論壇下載某些合法或非法軟體時,都可能在使用者不知不覺中,透過背景程式下載了勒索軟體,並偷偷安裝在使用者的電腦上。因為上述種種的受害方式,都是一般網路使用者經常要面對的普遍行為,相對的,要能夠從中遏止網路使用者這樣的錯誤行為,難度相對高。

正視勒索軟體威脅,IT要懂清除SOP

也因為勒索軟體開始出現簡體中文的操作說明與介面,多數企業不可能透過任何網路過濾機制,禁止公司員工不連上任何以簡體中文書寫的網站,正視這種簡體中文勒索軟體的威脅存在,才是IT部門的第一要務。

再者,未來勒索軟體對臺灣企業及個人威脅的程度,危險性將大幅超過以往,IT部門也必須意識到,如何因應或者是協助處理勒索軟體對企業帶來的危害,將可能是必備的基本技能,甚至於,為了降低勒索軟體對企業帶來資料被加密無法使用而可能帶來的損害,IT部門也必須將清除勒索軟體SOP視為必備技能。

也就是說,為了因應勒索軟體對企業帶來的損害,IT部門必須要強化對既有企業資料的備份頻率,確保當公司重要資料被勒索軟體加密時,還可以透過還原備份資料,還有轉圜的空間。

除了強化備份頻率,一旦面對勒索軟體在企業內部肆虐時,IT部門一定要具備基本的反應能力,甚至得透過SOP,內化成IT人員的基本反應能力。

當然,預防勝於治療,透過各種預防或教育訓練的方式,提醒員工不點擊任何可疑連結、不下載任何不明程式,透過定期或不定期的社交工程演練方式,確實盤點員工對於這類社交工程郵件的免疫力等,都是IT部門的第一要務。

除了 釣魚郵件之外,勒索軟體的入侵方式也可能是透過沒有更新的系統漏洞入侵的。隨時確保公司內部的系統、網站、使用的防毒軟體或其他防護工具等,都已經完成漏洞修補,更新到最新版本時,也是有效的防禦之道。

因應加密勒索軟體威脅的詳細資訊,請參考:「中小企業加密勒索軟體教戰守則」

中斷受駭主機連網,避免災情擴大

再者,面對企業資料正在被勒索軟體加密時,趕緊將受害電腦強制關機並中斷網路連線與內部區域網路的連線,避免災情擴大。有資安專家曾表示,若能及早中斷網路連線,在勒索軟體還沒有完成電腦硬碟所有資料加密時,還有機會拯救尚未被加密完成的資料;而與內部網路隔離,也可避免危害到其他連網的檔案分享磁區,像是網路芳鄰等。不過,在拯救還沒被勒索軟體加密完成的硬碟資料時,必須要注意,不可以再點任何檔案資料,否則,就是再次啟動勒索軟體繼續加密。

受駭電腦的系統必須重灌,但重灌之前,務必先將電腦進行格式化後再行安裝作業系統和應用程式,過程中,基本的防毒軟體不可少也必須更新到最新版,包含作業系統與應用程式也都必須完成漏洞修補、更新到最新版才行。

由於目前對於勒索軟體的後續追蹤,還有沒有有效的機制,但至少保留一套受駭電腦的硬碟,完成相互拷貝後,作為未來有機會的追查或者是證明自己無過失的跡證。

支付贖金是最後一招,因為,相較先前在歐美地區,支付贖金後,多數資料可以解密再使用;但是在臺灣傳出的案例,卻是付錢也不一定可以解密,支付贖金變成一種賭博,得碰運氣,看駭客人品好不好,才知道付錢後,資料是否可以解密、拿得回來。

多數資安專家都不建議支付贖金,而支付贖金也只是為了解決燃眉之急,若支付贖金,資料可順利解密,還是得從頭檢視公司網路和系統漏洞為何,勒索軟體為何能夠趁虛而入。如果無法找到真正事發的關鍵原因,這類的勒索軟體事件,將會像是電腦中毒一般,一再重複發生而束手無策。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09