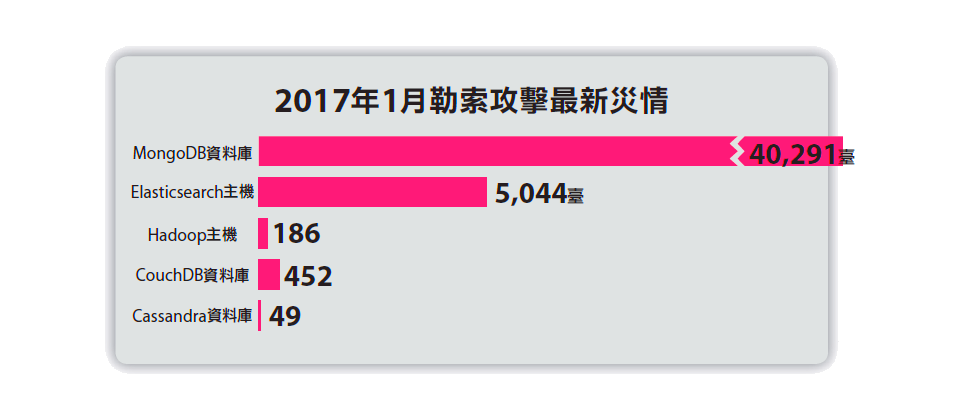

資料來源:GDI基金會,iThome整理製圖,2017年1月

去年12月27日,一名資安研究員Victor Gevers揭露了一種新型態的勒索攻擊手法,出現了一個專門綁架MongoDB的駭客團體Harak1r1。沒想到,這波勒索攻擊變本加厲,才過幾天,就發展成了全球性規模的資安風暴,不到2個禮拜時間,更綁架了超過34,000個MongoDB資料庫,不只歐洲、美國、日本、中國,連澳洲都傳出了不少企業遭勒贖的災情。勒索攻擊,成了2017年第一波全球規模的資安威脅。

揭露這波勒索攻擊事件的Victor Gevers,是荷蘭一個非營利組織「GDI基金會」的主席。GDI的訴求是「讓網際網路更安全」,長期監測各種網路上的犯罪威脅,也定期公開各種漏洞或資安情資,甚至還在2016年發起了Project 366計畫,天天掃描網際網路的最新安全狀態,也因此,Victor Gevers才發現了這個不同於過往勒索軟體手法的勒索攻擊事件。

.jpg)

長期監測網路威脅的荷蘭GDI基金會主席Victor Gevers,於去年12月27日率先揭露了這個專門綁架MongoDB的勒索攻擊手法。

Victor Gevers解釋,Harak1r1組織利用舊版弱點,從揭露到1月3日,短短幾天內,就入侵了超過2千個MongoDB,匯出受害資料庫內容之後,再刪除所有資料,只留下一個「WARNING 」資料表來傳達勒索訊息,要求資料庫擁有者必須支付0.2個比特幣(當時市值約280美元),才能贖回資料庫的復原檔案。Victor Gevers也得知,至少有10多個受害資料庫的管理員支付了贖金。

問世近8年的MongoDB,是一款非常熱門的NoSQL開源資料庫。因為提供了類JSON格式的Schema格式,易於撰寫高度彈性的資料欄位架構,又具有分散式執行的擴充力,頗受網路和新創公司喜愛。

創辦MongoDB的公司10gen,後來乾脆以資料庫名稱作為公司名,在2013年成立了MongoDB公司,效法紅帽開源軟體銷售模式,免費釋出軟體,再提供商業技術支援來獲利,近幾年也頗受企業好評,不少雲端業者,如公有雲龍頭AWS、全球第二大網站代管服務商DigitalOcean或中國阿里雲,都將MongoDB列為用戶預設資料庫選擇之一,連臺灣都有軟體代理商和提供技術支援。

不過,舊版MongoDB過去為了方便內部管理,預設資料庫使用情境是企業內部網路環境,因此在預設配置允許外部連結,這意味著,管理者若一時不察,沒有手動修改配置檔案關閉權限,只要透過網際網路就能存取MongoDB資料庫。專門搜尋全球連網裝置的IoT搜尋引擎Shodan創辦人John Matherly曾提出警告,在2015年底時,全球至少有3萬5千個可公開存取的MongoDB資料庫,還持續增加中。資安專家戲稱這些是「裸奔」的資料庫,即使到2016年底,從Shodan搜尋引擎仍可找到4萬6千多個裸奔的MongoDB。MongoDB在3.0版以後才修正了這個高風險的配置設定,預設值只限本地端存取,

據Victor Gevers觀察,不少雲端代管業者所用的MongoDB大多是舊版,因此「絕大多數的MongoDB擁有者,都不知道自家資料庫可供公開存取。」他說。不過,曝光在網路上的裸奔資料庫版本,不只有舊版本,還有許多3.x版MongoDB。有資安專家推測,這是因為架站者直接使用了配置文件不足的套裝MongoDB壓縮檔,解壓縮後就直接執行,對管理者來說,雖然使用這類套件包來安裝,建置方便容易上手,卻極容易忽略了存取權限的基礎配置檢查,將安全機制束之高閣。

加密勒索軟體專攻個人檔案,勒索攻擊則專駭企業

勒索攻擊並非是全新的攻擊手法,以加密個人檔案來勒贖的勒索軟體,去年災情遍野,甚至有2016年勒索軟體橫行之年之說。光是美國,在2016年的勒索軟體犯罪規模,就達到10億美元災情,比2015年暴增了40倍之多。儘管美國FBI疾呼,不要付款,但仍有高達七成企業被迫支付贖金,來換回解密金鑰。根據IBM統計資料,20%付款企業付出了4萬美元以上的贖金(相當於臺幣120萬元)才解套。尤其醫療業願意付贖金的比率,更勝其他產業,也成了駭客勒贖的首要目標。

駭客食髓知味,不只攻擊PC,也開始鎖定行動裝置,甚至是數位電視上的私人重要檔案。甚至還將勒索軟體變成了一種勒索軟體租用服務,駭客不只協助客製勒索軟體,還提供勒索軟體散播、感染資訊的報表服務。甚至出現了老鼠會的散布模式,要求受害人幫忙散布勒索軟體,成功感染2個人,就能免費取得解密金鑰,將被害人變成了幫兇。

更有駭客將勒索軟體程式碼原始碼公開,光是去年就衍生了62類勒索軟體家族,5萬多個變種,等於是火上加油,讓預警和防護的難度越來越高。這也逼得全球資安產業、各國警調和跨國警察組織大聯手,在去年下半年成立了No More Ransom勒索軟體對抗聯盟,彙整了16萬個各家解密金鑰和32款解密工具來對抗,至今已幫6千多人成功解密,救回遭綁的檔案。

根據No More Ransom勒索軟體對抗網站的分類,原本5種常見勒索軟體中,就有一種以入侵CMS加密網站系統檔案來勒贖的手法,不過,過去多以加密檔案來勒贖,攻擊者現在的手法則是直接竊資後再破壞原有檔案,再向企業勒索取回資料的比特幣贖金。

根據資安專家推測,駭客事先蒐集了不少資安漏洞,再透過特殊搜尋引擎或自動化搜尋工具,例如專門搜尋全球連網裝置的IoT搜尋引擎Shodan,來找到直接暴露在網際網路上,而沒有在企業防火牆內的後端系統,再利用漏洞入侵這些後端系統,先複製一份受害對象的資料,再刪除資料來勒贖,付款才返還那些遭刪除的資料。

Redis早在去年8月就出現勒索攻擊警報

去年8月時,就有資安公司Duo Labs提出警告,不少用於網路服務的開源資料庫如Redis,容易隨服務曝光在網路上,也因存取機制方便,一不小心,就會幫駭客大開方便之門。Duo Labs當時就警告,多達18,000個Redis資料庫主機曝光在網路上,其中大多數是安全性較弱的舊版本。在Duo Labs設計的Honeypot網路攻擊誘捕陷阱中,甚至發現了少數鎖定Redis的自動化攻擊工具的入侵行為,試圖竊取Redis主機的SSH登入憑證。當時,Duo Labs就預測,可能會出現Redis的勒索攻擊。沒想到,第一個出現大規模勒索攻擊的受害目標不是Redis,而是MongoDB。

新興的MongoDB資料庫勒索攻擊事件在今年初大受媒體關注之後,也讓企業開始意識到新的資安威脅出現,但是,另一方面,也因此而引發了駭客的犯罪模仿效應。不到2天,除了第一個展開攻擊的Harak1r1駭客組織之外,還陸續出現了其他兩組模仿犯0wn3d和0704341626asdf,而且勒索金額也提高了,勒贖0.5個比特幣(市值550美元)。而且災情越演越烈,勒索攻擊範圍開始拓展到全球,美國、德國、日本、巴西、澳洲等都傳出勒索災情,遭綁資料庫超過1萬個,還登上英國媒體BBC科技新聞,成為國際新聞。同一時間中國也傳出了不少類似資料庫遭綁架勒索比特幣的求助訊息。

超過8成攻擊者直接刪除原始資料,假勒索真詐騙

災情擴大之後,勒索攻擊手法也更加惡質,攻擊者不只偷走資料庫勒贖,還威脅,企業若不付款就會上網公開機密資料,甚至進一步變成了勒索詐騙。Victor Gevers指出,只有8分之一的勒索攻擊者真正有備份資料。大多數駭客入侵MongoDB後,就直接刪除受害者的資料庫,留下勒贖訊息後就閃人,並沒有匯出資料庫,受害者就算付了贖金,也不可能拿回資料。

事發2周後,估計有20組駭客組織跟進,採取類似的勒索攻擊手法,綁架了3萬多個MongoDB資料庫。GDI基金會和幾位資安專家聯手匯集受害者資訊,資料庫遭綁企業包括了線上廣告業者、遊戲業者、博奕業者、E-learning平臺、媒體產業、行銷公司、網路分析平臺、電商、軟體開發商、大學、主機代管商、電信業,另有多個國家的金融服務業者也遭殃(美國、德國、中國、荷蘭、比利時、西班牙等國)。

另外,根據資安專家蒐集到的受害者資料,高達87.5%遭綁企業缺乏近期備份,因此損失了不少新資料。更慘的是,因為並非所有駭客真的保留了原始資料待贖,資安專家統計這些企業的付款結果,約市值2萬美元的比特幣贖金,付款後什麼資料都拿不到。

駭客鎖定了舊版MongoDB的配置漏洞,受害企業大多沒有升級,又沒發現資料庫配置中預設允許外部存取,沒有搭配其他防護措施,直接讓內部資料庫暴露在網際網路上,才遭到駭客鎖定。

MongoDB勒索災情曝光後,許多企業才發現自家MongoDB已經成了駭客覬覦的對象,甚至被列入綁架名單出售。逼得MongoDB產品母公司出面,提供了一個安全檢查表供用戶檢查自己的安全狀態,在網路上曝光的不安全MongoDB數量才開始大幅降低。

勒索攻擊轉向其他企業軟體,開源搜尋引擎Elasticsearch成新目標

不過,綁架勒索災情仍舊沒有停止,駭客又轉向鎖定了另一個新創和網路業者愛用的開源搜尋引擎Elasticsearch,從1月12日開始,有用戶到Elasticsearch論壇上求救,指稱自己的Elasticsearch叢集遭到移除,收到駭客勒索0.2個比特幣(約臺幣5千元)的警告訊息,付贖金才能回復叢集資料。

Elasticsearch是最受歡迎的企業級搜尋引擎之一,不只網路或新創公司愛用,不少企業大數據分析平臺或資安Log分析架構中,都少不了Elasticsearch,連維基百科都是用Elasticsearch,來解決龐大資料查詢效率的問題。

根據Victor Gevers在1月16日的統計,有三組人馬鎖定Elasticsearch發動攻擊,不到3天就攻陷了2,515個Elasticsearch伺服器,一周來累計更綁架了4千6百多臺。而暴露在網際網路上的Elasticsearch伺服器仍有超過3萬4千多個,都可能成為遭綁肉票。

Elasticsearch公司也緊急出面澄清,並非Elasticsearch出現漏洞,而仍舊是配置管理問題,呼籲用戶將Elasticsearch綁定Localhost,只允許本地端執行,只要不開放網路存取,就能避免勒索攻擊的威脅,也要定期備份資料,若非要上網存取,也得訂定嚴格的存取政策。

勒索攻擊老手也加入,上網兜售勒索攻擊工具包

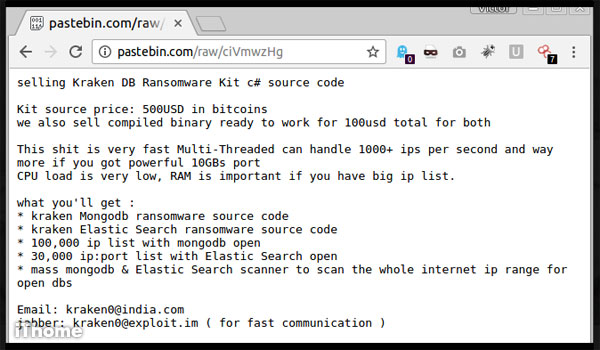

不過,Elasticsearch災情仍持續發酵,甚至有一個常以美、德、蘇聯、印度等國IP出沒,先前專推Windows勒索軟體的駭客組織Kraken,也加入了勒索攻擊的行列,Kraken在1月9日時,在黑市論壇上發布了一則兜售訊息,將MongoDB與Elasticsearch這兩套受駭產品的可攻擊名單(10萬個Mongodb資料庫目標和3萬個Elasticsearch伺服器的IP位址),連同自動化入侵工具、攻擊對象自動搜尋工具等,都打包成了一個勒索攻擊工具包(Ransomware Kit)上網開賣,內含攻擊程式的C#原始碼可供客製,一包開價500美元,若只要攻擊程式執行檔,則只賣100美元。

駭客強調,這套攻擊包,每秒可操控1千多個IP,還可支援10Gb網路埠流量。據Victor Gevers分析,肉票IP清單中,也包括了曾遭綁架的34,503臺MongoDB主機和4,607臺Elasticsearch主機的IP。

勒索攻擊目標不只鎖定上述兩套開源產品,還進一步瞄準其他企業資料庫和分析工具。Capgemini顧問公司有位資安專家Naill Merrigan也發現,Hadoop成了第三個遭鎖定的企業級產品。

專推Windows勒索軟體的駭客組織Kraken也加入勒索攻擊行列,上網兜售全套勒索攻擊包,只賣500美元,還送13萬個肉票IP。

連資安公司Hadoop叢集也遭殃,521TB分析資料全刪除

據他追蹤,從1月12日開始,出現了一個駭客組織NODATA4U專門鎖定Hadoop,到1月18日時確定有115個受害者後,Naill Merrigan才對外公開這項災情。

後來Naill Merrigan也加入了GDI基金會,和Victor Gevers聯手追蹤災情。Victor Gevers甚至觀察到一家大型資安公司的大數據分析Hadoop叢集也遭殃,遭綁叢集配置容量多達989TB,內有521TB的分析資料被刪除。

據Naill Merrigan追蹤,網際網路上約有5千多個裸奔的Hadoop叢集。經常承包美國軍方研究案的美國Fidelis資安研究中心也觀察到Hadoop遭綁災情升溫的情況,早在1月5、6日時,SANS網路風暴監控中心突然偵測到一波掃描Hadoop叢集特徵50070埠的超高流量封包,Fidelis推測,目前約有8千到1萬個Hadoop的HDFS檔案系統不設防地曝光在網路上。

因為Hadoop是許多企業大數據分析平臺的重要引擎,吸引了更多公司加入Hadoop勒索攻擊的追蹤,如MacKeeper資安研究中心和GitPrime軟體開發效能監測服務的團隊。

Naill Merrigan提醒,Hadoop叢集所用的底層分散式檔案系統HDFS,預設在50070埠提供了網頁存取介面,而且預設配置會關閉「資安(Security)」和「安全模式(Safemode)」,而且預設安裝程式上,會允許任何未授權的使用者,都可以執行超級使用者(Super User)的功能,若Hadoop環境曝光在外部網路環境上就會有安全隱憂,攻擊者很容易透過瀏覽器就可以破壞這些缺乏保護的Hadoop叢集底層資料。

資安研究員Victor Gevers甚至發現,有家大型資安公司的大數據分析Hadoop叢集也遭殃,遭綁架的叢集配置容量多達989TB,內有521TB的分析資料被刪除。

CouchDB和Cassandra成最新攻擊目標

就在Hadoop勒索攻擊災情曝光之際,第一起CouchDB資料庫的勒索攻擊也發生了,攻擊者是r314x,受害數量不明。CouchDB是和MongoDB同樣受到關注的開源資料庫,以JSON作為儲存格式,標榜Web專用的資料庫。

目前對於勒索攻擊災情蒐集最詳細的是 Victor Gevers率領的GDI基金會,截至一月底的統計,MongoDB資料庫主機遭勒索攻擊的數量已經超過4萬臺,遠遠高於排名第二的Elasticsearch(遭害5,044臺主機),而Hadoop也發現了186臺主機遭勒索攻擊,不過因Hadoop主機數量較少,災情也較小,反倒是CouchDB資料庫遭害主機快速增加到452臺。

另一個在1月25日出現的新災情則是Cassandra資料庫,截至1月底的災情只有49臺,不過,大多是警告式的入侵,而不一定會遭到勒索。

Victor Gevers表示,像有遭入侵的Cassandra資料庫,被暗中新增了一個空白資料庫,名稱是「your_db_is_not_secure」(你的資料庫不安全之意),警告意味濃厚,這也暗示了Cassandra可能是下一個遭勒索攻擊的對象,目前從Shodan搜尋引擎上可以看到全球有2,381個Cassandra曝光在網路上有遭攻擊的風險,不過,勒索攻擊不見得能攻陷這每一個資料庫,因為Shodan無法透露出這些Cassandra資料庫背後採取了哪些防護機制。

這些遭駭客鎖定的企業級軟體,本來多使用於企業內部環境中的應用系統上,理應會受到企業防火牆的保護,因此,也多半在預設安裝上,提供不設防的網路存取介面,以方便內部使用者的操作。

但是,像Shodan這類IoT搜尋引擎,專門鎖定IP和特定產品通訊埠來搜尋的威力強大,MacKeeper資安研究中心專家Bob Diachenko警告,甚至那些透過未加密VNC遠端遙控軟體進行的SQL查詢行為,Shodan也可以掃描得到,也會成為駭客自動化掃描工具可攔截的目標。就算企業沒有對外公開,這些缺乏防護的內部系統IP,會被列入搜尋索引而成了公開的資料,容易成為了駭客覬覦的對象。

Victor Gevers甚至建議,企業若來不及更新系統,也可直接在防火牆上擋住TCP的139和445埠,還有UDP的137和138埠,可以阻止常用網路通訊埠以建立一個較封閉的安全環境,來降低外部入侵的機會。

所幸,勒索攻擊看似威脅很高,但與APT入侵手法相較,更像是一種亂槍打鳥式的盲目攻擊,駭客大多是透過自動化工具來攻擊,因此,只要真正能落實基本的資安基本防護,如系統及時更新、內網權限控管、防火牆控管等,以及最後一道也是最基礎的自保措施:備份,這才是對抗勒索攻擊的根本解法。

.jpg)

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-10

2026-02-09