勒索軟體CryptoSpider只出現一隻貓咪,告知受害者被感染了,但沒有任何勒索資訊

MalwareHunterTeam

大部分勒索軟體攻擊受害者裝置的方式,除了加密受害裝置檔案,造成受害者無法開啟之外,也有鎖定電腦、行動裝置,以及智慧電視螢幕,讓受害者不能操作任何動作,威脅受害者支付指定的勒贖金額,才「可能」願意解鎖或解密檔案。

但根據趨勢科技於7月5日在官方部落格表示,近來發現2款另類的勒索軟體,一個出現動畫「彩虹小馬」警告受害者遭感染,但不加密任何受害裝置的檔案,另一個派出黃色小貓向受害者發出勒索訊息,卻不要求任何贖金,此外,先前還有威脅受害者看完資安文章,才願意解密的勒索軟體。

勒索軟體Virus:派擾人彩虹小馬向受害者勒索贖金

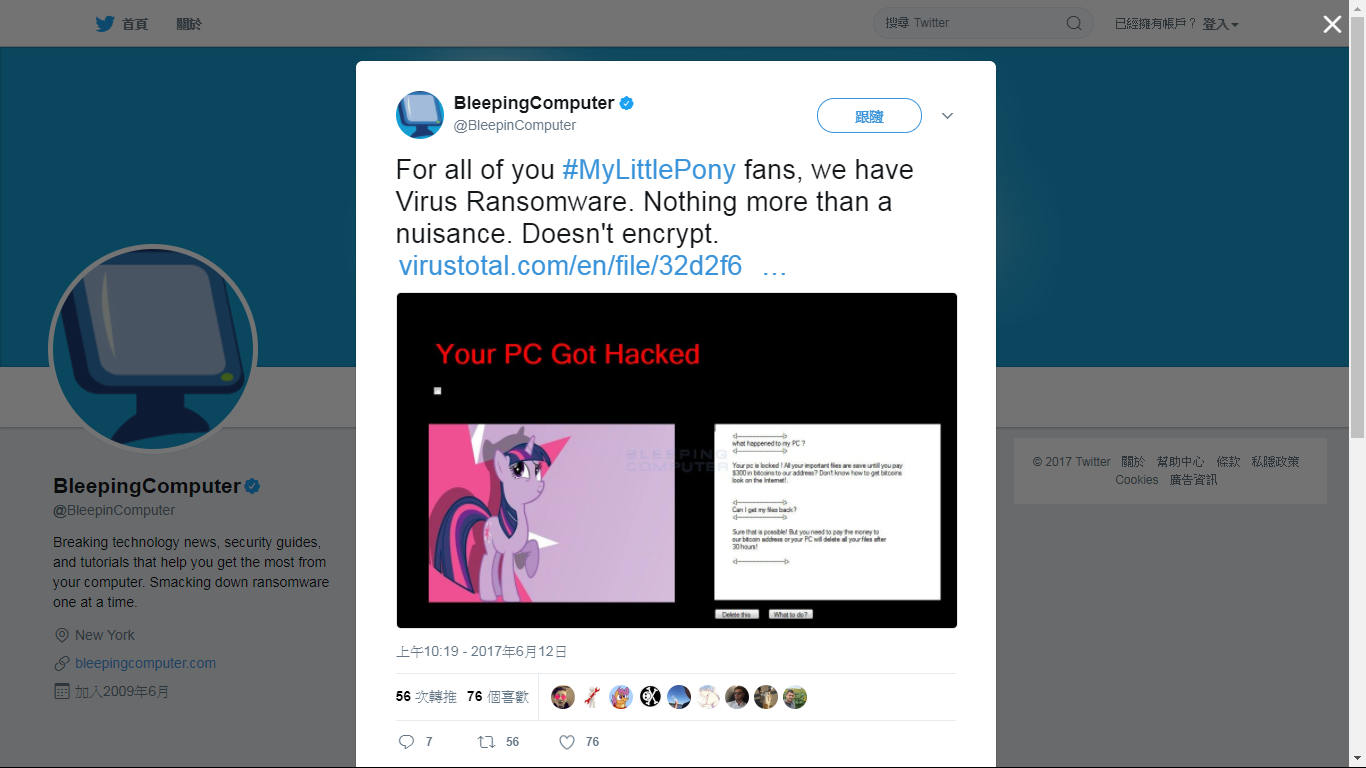

趨勢科技研究人員解釋,受害者遭勒索軟體Virus攻擊後,螢幕會出現含知名卡通「彩虹小馬(My Little Pony)」的勒索信,要求受害者支付300個比特幣(約新臺幣2,382萬元)。

此外,資訊部落格BleepingComputer在推特表明,Virus是在今年6月中才開始出現,而且根據螢幕上勒索信內容顯示,受害者若未支付贖金,Virus會在30小時內刪除所有受害電腦內的檔案。

然而,Virus發動攻擊的方式並非加密受害電腦內的檔案,也不會鎖定螢幕,只有一直出現彩虹小馬勒索訊息的畫面,所以目前還無法得知Virus作者是否會刪除受害者的檔案。

圖說:BleepingComputer在推特表示,勒索軟體Virus是要送給「彩虹小馬」的粉絲,除擾人的訊息外,不會利用加密檔案來威脅。圖片來源:BleepingComputer

勒索軟體CryptoSpider:黃色小貓只加密,不要錢

另一個由勒索軟體Hidden Tear變種的新勒索軟體CryptoSpider,趨勢科技人員解釋,受害者遭到CryptoSpider感染後,螢幕會出現一隻黃色小貓的圖案,貓咪頭上的白色看板顯示,受害者已遭「./Mr-Ghost-44」駭入。

不僅如此,根據MalwareHunterTeam說明,CryptoSpider會加密受害電腦的檔案,並更改副檔名為「.Cspider」。但是,CryptoSpider勒索信內容沒有顯示任何的勒索資訊,例如勒索贖金的多寡、支付方式或是解密方式等,受害者就算想支付贖金來解密,也沒有管道執行。

圖說:MalwareHunterTeam在6月中發現勒索軟體CryptoSpider,勒索內容只有一隻黃色小貓警告受害者遭到感染外,沒有任何支付贖金訊息。

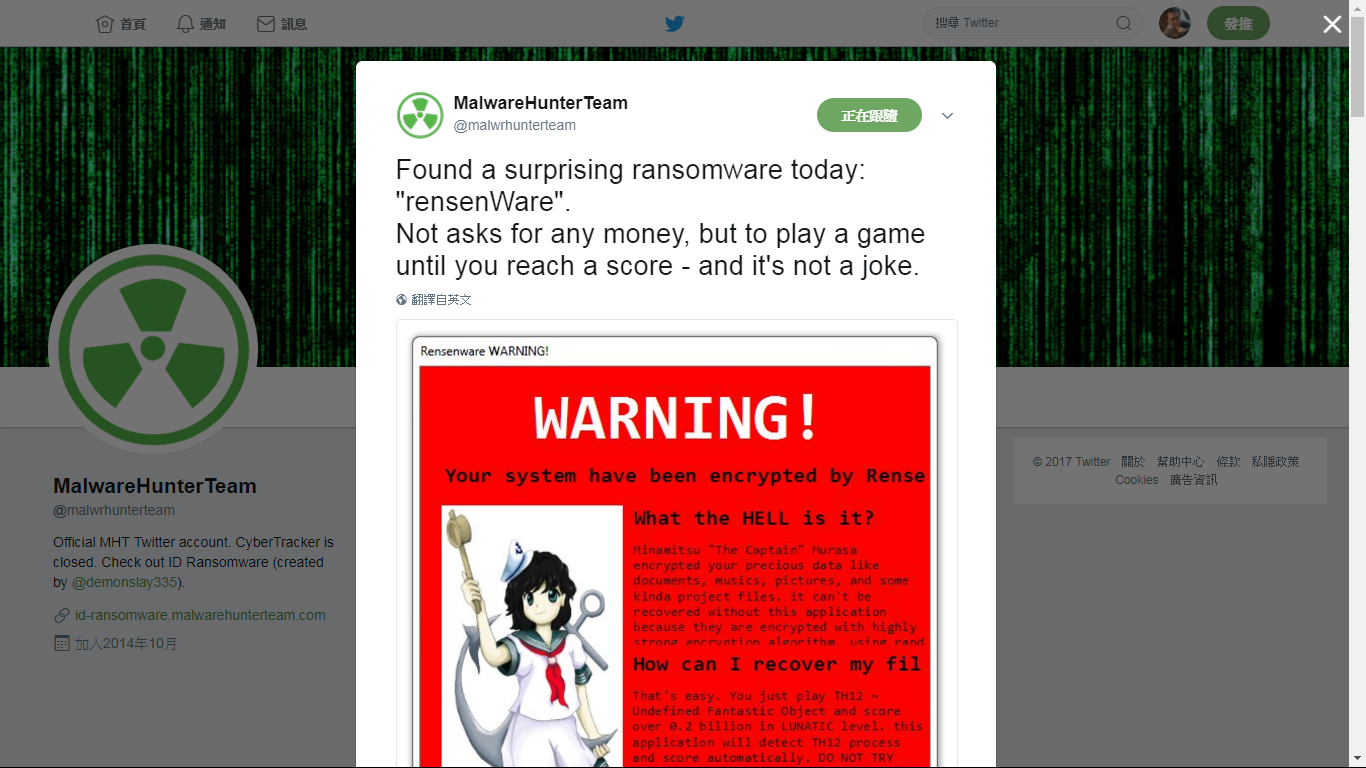

勒索軟體RensenWare:強迫受害者玩射擊遊戲達到條件才解密

MalwareHunterTeam在今年4月發現一支勒索軟體RensenWare,駭客幫助受害者解密的方式,並非要求受害者支付贖金才願意解密,而是強迫受害者玩射擊遊戲「東方星蓮船~Undefined Fantastic Object.」得分數超過2億分才解密,若沒有達到條件,就會立即刪除遭加密的檔案,例如音樂檔、圖片檔和Office文件檔。

RensenWare作者曾向MalwareHunterTeam解釋,開發RensenWare目的是為了凸顯勒索攻擊的新形式,而非向受害者勒索贖金,表示RensenWare僅是一個惡作劇的勒索軟體,並不希望受害者支付贖金。

圖說:RensenWare作者表示,他不要求受害者支付贖金,但強迫受害者玩指定射擊遊戲達到規定的分數,才願意解密。圖片來源:MalwareHunterTeam

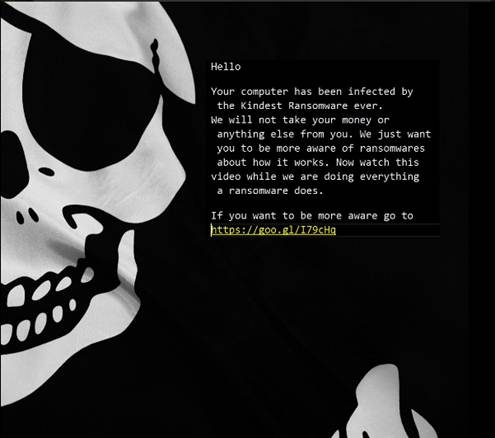

勒索軟體Kindest:中招了嗎?先教授勒索軟體的運作方式再幫受害者解密

根據國外資安媒體報導,同樣與勒索軟體CryptoSpider、RensenWare一樣,由勒索軟體Hidden Tear變種的勒索軟體Kindest感染受害裝置後,立即使用AES演算法加密受害者的檔案,包括圖片檔、文件檔和執行檔(.exe),要求受害者需要看完一則探討勒索軟體運作方式的YouTube影片「Ransomware As Fast As Possible」,才願意幫受害者解密。

勒索軟體Kindest作者指定受害者觀看Youtube影片,才提供解密金鑰。

然而,另一家資安新聞網站Spyware-Techie表示,雖然駭客宣稱觀看影片結束會幫助受害者解密,但他們研究團隊測試發現,駭客加密了受害裝置的所有檔案,而且並未遵守勒索信承諾,協助他們解除遭加密的檔案,僅能重新開機利用系統還原程式來恢復部分檔案。

圖說:勒索軟體Kindest要求受害者觀看指定YouTube影片,才願意幫助受害者解密。圖片來源:趨勢科技

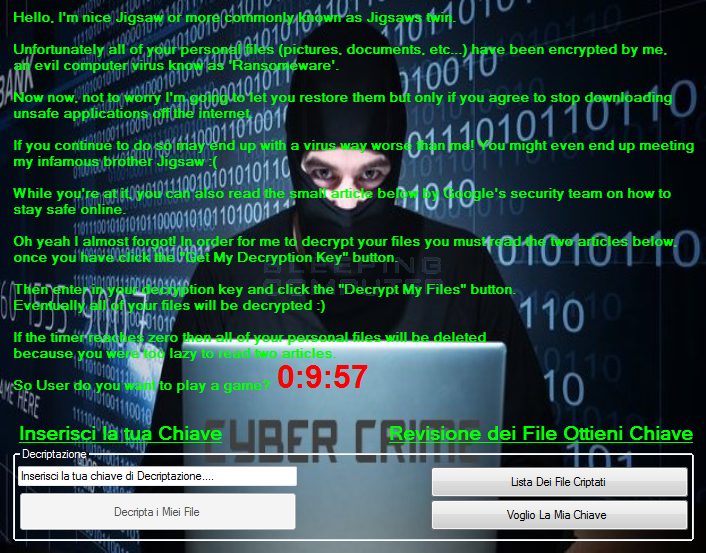

勒索軟體Koovla:看完2篇資安文章,才提供受害者解密金鑰

BleepingComputer的資安研究人員Michael Gillespie於去年底發現勒索軟體Koovla,宣稱是勒索軟體Jigsaw比較善良的雙胞胎兄弟,受害者電腦檔案遭到加密後,不需要支付任何贖金,僅閱讀2篇出自Google資安部落格與BleepingComputer作者Lawrence Abrams的一篇資安文章,才願意幫助受害者解密,否則未在指定時間內閱讀,立即刪除遭加密的檔案。

研究人員測試發現,勒索訊息原先無法點擊的「Decripta i Miei File」選項,閱讀指定2篇文章後,變更成可以點擊的情形,來提供受害者解密金鑰。Lawrence Abrams表示,Koovla尚未開發完成,未來還會有更多的Koovla變體出現。

圖說:研究人員測試發現,勒索軟體Koovla作者確實遵守承諾,受害者閱讀2篇資安文章後,立即提供解密金鑰。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10