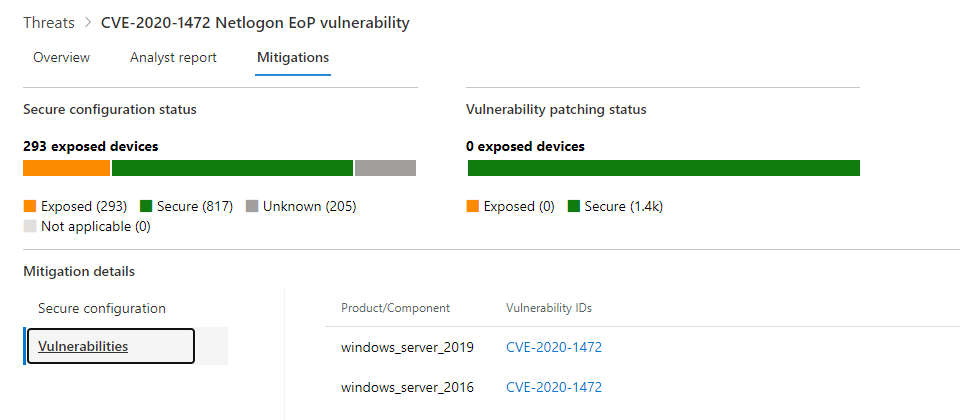

微軟建議用戶盡快將內部所有Windows Server安裝8月安全更新,以修補CVE-2020-1472漏洞。(示意圖,圖片來源/微軟)

針對9月稍早美國國土安全部發出緊急修補指令的重大漏洞Zerologon,微軟昨(24)日警告,已經偵測到真的攻擊活動,呼籲企業應立即修補漏洞。

微軟安全團隊指出,目前正密切追蹤開採又名Zerologon的CVE-2020-1472 Netlogon權限升級漏洞的駭客活動。微軟觀察到,遭公開的攻擊程式已整合入駭客的攻擊行動中。

微軟並未提供更多細節,僅提供了一個樣本使用的雜湊,並再次建議用戶立即安裝該漏洞的修補程式。

編號CVE-2020-1472的Zerologon的漏洞,是位於Windows Server中Active Directory核心驗證元件Netlogon遠端協定(MS-NRPC)中,可讓未經授權的攻擊者傳送假造的Netlogon驗證令符突破加密演算法驗證,而成功冒充合法機器登入網域控制器,進而完全掌控所有AD網域內的身份服務,結果就是在網域下任何一臺裝置執行惡意程式。

美國網路安全暨基礎架構安全署(CISA)另外也警告,Zerologon也影響用於網路芳鄰架設的Samba,4.7以下版本環境也會曝險。這個開源軟體的維護組織及CISA也呼籲用戶及早更新到最新版本。

該漏洞影響重大,風險評分達10.0滿分。微軟已在8月Patch Tuesday安全更新中將之修補。美國國土安全部上周也發布今年第4次緊急指令(Emergency Directive),要求所有政府機構應在周一午夜前修補好該漏洞。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10