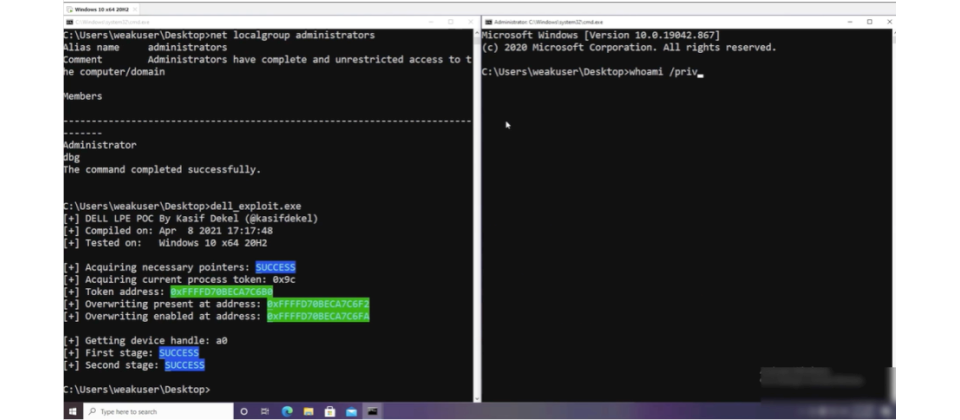

位於Dell驅動程式DBUtil、編號CVE-2021-21551的安全漏洞,是由SentineOnel揭露,Dell於本周二發布安全公告釋出修補,這是一個存在長達12年的漏洞,可能讓駭客在Dell裝置上執行惡意程式碼。上圖為SentinelOne展示該漏洞的PoC影片截圖。(圖片來源/SentinelOne)

Dell周二發布安全公告,修補一個存在長達12年的驅動程式漏洞,可能讓駭客在Dell裝置上執行惡意程式碼。該漏洞估計影響上千萬臺Dell筆電或桌機等產品。

這項漏洞是由安全業者SentinelOne旗下SentineLab揭露並通報Dell。實際通報的瑕疵有5項,皆位於Dell驅動程式DBUtil(dbutil_2_3.sys)之中,但Dell將之統稱為CVE-2021-21551,歸屬於存取控管不足漏洞。

5項瑕疵可讓具本機非管理員權限的攻擊者取得核心模式執行權限,以執行惡意程式碼。細分來看,4項會造成權限擴張,1項可引發阻斷服務(Denial of Service,DoS)攻擊。研究人員Kasif Dekel指出,該漏洞「很容易被開採」,也可能結合其他手法擴大傷害,像是在網路上橫向移動。由於需要本機權限,本漏洞風險層級被列為8.8。

CVE-2021-21551的衝擊在於它從2009年就已存在DBUtil中,並透過Dell的程式發布給Dell消費及企業終端,包括筆電、桌機、平板等,估計可能數量達千萬甚至上億臺。可能散布問題驅動程式,並將之安裝在Dell用戶裝置上的程式包括韌體更新公用程式套件、Dell Command Update、Dell Update、Alienware Update、Dell System Inventory Agent或Dell Platform Tags等。

受漏洞影響的軟體包括BIOS更新、Thunderbolt韌體、TPM韌體更新、dock韌體更新等。

所幸SentinelOne研究人員未發現有開採漏洞的行為。Dell呼籲用戶儘速安裝更新版韌體,但也說明該漏洞只影響Windows裝置,Linux平臺不受影響。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10