針對自家各式服務不斷被攻擊者濫用的情況,最近Google罕見大動作對於駭客組織出手,摧毀感染百萬裝置的Glupteba殭屍網路,並揪出背後發動攻擊的駭客。對於想要濫用該公司服務的駭客而言,千萬別心存僥倖。

另一種值得留意的是電商網站的信用卡側錄攻擊(Web Skimming),竟然有越南駭客組織XE Group攻擊長達8年之久,到了最近2年才被資安業者發現。再者,則是針對WooCommerce電商網站出現新的攻擊手法,駭客是隨機選上其中1個WordPress外掛程式植入攻擊程式碼,而難以追蹤。

【攻擊與威脅】

Google與代管業者合作摧毀Glupteba殭屍網路

攻擊者濫用Google服務的情況相當常見,但別以為Google只會封鎖遭到濫用的帳號和服務。Google於12月7日宣布,他們與網路基礎設施、代管業者聯手,關閉殭屍網路Glupteba所使用的伺服器主機與網址,同時他們也找出發動攻擊的2名俄羅斯駭客,並向美國法院提告。該公司指出,該殭屍網路粗估超過百萬裝置受到感染,受害者遍布美國、印度、巴西,以及東南亞。Google亦封鎖1,183個遭濫用的Google帳號、870個廣告服務帳號,並關閉用來散布殭屍網路病毒的6,300萬個Google Docs文件。

ATP駭客組織Nobelium鎖定法國組織下手

法國國家網路安全局(ANSSI)近日指出,他們在2021年2月開始,發現ATP駭客組織Nobelium不斷攻擊當地組織,挾持這些組織的電子郵件帳號,然後用來對其他國家的機構發送武器化的電子郵件。ANSSI表示,他們在分析相關的網路釣魚活動後,發現其策略、技術,以及手法(TTP)與2020年的SolarWinds供應鏈攻擊存在共同之處。

越南駭客組織XE Group暗中側錄信用卡長達8年

資安業者Volexity揭露名為XE Group的越南駭客組織攻擊行動,該組織鎖定飯店、非營利組織、旅遊業等行業下手,利用Telerik UI開發套件等軟體的已知漏洞,在電商網站植入竊密或是側錄信用卡的程式碼,發動Magecart攻擊。這起攻擊最早由Malwarebytes於2020年發現,本次Volexity公布進一步的分析結果,例如,該組織在側錄工具裡,利用JavaScript程式碼的「物件」關鍵字來產生網域名稱,而不會被防毒引擎察覺攻擊行為。

攻擊者滲透隨機WordPress外掛程式,藉此在WooCommerce商城發動信用卡側錄攻擊

在許多鎖定WooCommerce電子商城的信用卡側錄攻擊中,駭客會針對特定的WordPress外掛程式下手,藉此植入側錄的程式碼。但最近網站安全業者Sucuri揭露,最近他們看到新的攻擊手法,是駭客會先入侵WordPress網站,並注入後門,日後存取時會掃描網站管理員的帳號列表,使用已通過授權的Cookie來存取網站,再將側錄程式碼隨機加入到其中1個WordPress外掛程式進行攻擊。攻擊者這麼做的目的,就是避免網站管理者監控特定資料夾而察覺異狀。

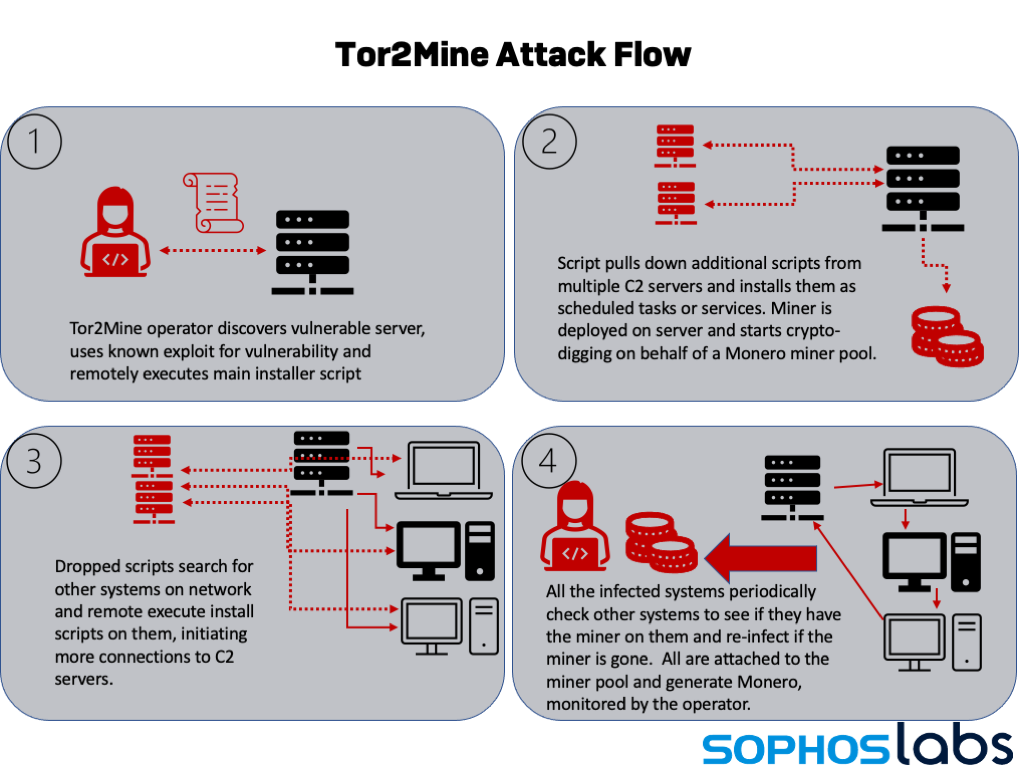

挖礦軟體Tor2Mine運用Windows帳號與密碼,在內部網路橫向感染

資安業者Sophos指出,他們看到最近的Tor2Mine挖礦攻擊行動,攻擊者使用PowerShell程式碼執行挖礦軟體,並停用防毒軟體、竊取Windows帳號與密碼資訊。研究人員提到,Tor2Mine能夠利用竊得的帳號與密碼資訊自我傳播,一旦受害組織沒有徹底清除Tor2Mine,就有可能導致內部網路的電腦重新遭到感染。

法國大型運輸業者曝露近6萬員工個資

資安業者於12月6日揭露,他們在10月13日發現未受保護的HTTP網頁伺服器,曝露約5.7萬人的個資,資料約從2014年至2019年建置,疑似是用於員工福利入口網站的舊伺服器。經調查此伺服器是法國國營的巴黎大眾運輸公司(RATP)所有,該公司聯繫了RATP和法國電腦緊急應變小組(CERT-FR),後者獲報後,此伺服器不久就獲得保護。

本週165高風險賣場名單多達17家,警方受理案件數資生堂最多,有網友反映對方知道訂單資訊

針對解除分期詐騙高風險賣場,本周165反詐騙公布的疑似個資外洩示警名單相當多,包括:資生堂、樂購蝦皮、婕洛妮絲、西堤牛排、東森購物、新光影城、和運租車、誠品網路書局、又一村、王品牛排、Allyoung、NARS、OLENS、松果購物、台北山水戶外用品店、長榮鳳凰酒店、夏慕尼。其中,警方受理案件數最多的資生堂,上週已入榜,近期並有網友反映接到假冒資生堂詐騙電話,對方準確說明姓名與訂單金額,目前資生堂在官網發布資安聲明與反詐騙警告。

【漏洞與修補】

研究人員揭露由預設URI觸發的Windows 10重大RCE漏洞

利用Windows預設的統一資源標識碼(URI),來執行通用Windows平臺(UWP)應用程式、微軟Office軟體的手法,近期已有攻擊者用於網路釣魚攻擊,誘騙使用者下載惡意程式,但這種機制潛藏的危機恐怕不止於此。資安業者Positive Security揭露,他們發現一項透過IE 11或舊版Edge瀏覽器(採用EdgeHTML排版引擎),與Teams串連而形成的RCE漏洞,攻擊者可藉由Windows 10、11在ms-officecmd:的URI預設值,而能觸發這項漏洞。該公司指控,微軟獲報後雖然發布修補程式,但未完全解決,迄今Windows 11仍存在相關漏洞。

開源客服系統GOautodial存在路徑穿越漏洞

資安業者Synopsys於12月7日,揭露開源的多合一客服軟體GOautodial漏洞,這個軟體在全球擁有超過5萬個客服中心採用,這些漏洞一旦被攻擊者利用,可在未經身分驗證的情況下存取系統配置資料,或是能使用通過身分驗證的使用者帳號,藉由不受限制的上傳文件漏洞,來執行任意程式碼。GOautodial獲報後約於10月下旬修補相關漏洞。

金融科技平臺的GraphQL恐存在API授權漏洞

最初由Meta開發的開源資料查詢語言GraphQL,因具備較為強大、高效、靈活的網頁API開發特質,也被用於金融產業,但專注API安全的資安公司Salt Security指出,他們調查一家不願透露名稱的企業,所建置的大型金融科技(FinTech)平臺,結果在GraphQL的API串接上存在漏洞,導致一旦遭到利用,攻擊者可對收集他人個資,或是提出未經授權的交易請求。

電子布告欄軟體NodeBB存在重大漏洞,恐引發RCE攻擊

資安業者SonarSource指出,他們在NodeBB電子布告欄軟體上發現3個漏洞,這些漏洞可能讓攻擊者得以讀取任意JSON檔案,或是透過跨網站程式碼接管使用者帳號,甚至能完全繞過使用者身分驗證,而能夠引發RCE攻擊。NodeBB獲報後發布1.18.5版修補上述漏洞。

SonicWall修補SSL VPN設備多個重大漏洞

資安業者SonicWall於12月8日發布資安通報,呼籲SMA 100系列的SSL VPN設備用戶儘速安裝修補程式。這次SonicWall一共修補了8個漏洞,其中最嚴重的是未經驗證的記憶體緩衝區溢出漏洞CVE-2021-20038、CVE-2021-20045,CVSS風險層級分別達到9.8分與9.4分。SonicWall表示,目前尚未發現漏洞被用於攻擊行動的跡象。

老人照護系統CATIE存在本地檔案曝露漏洞,恐導致伺服器被接管

專精紅隊演練的資安業者Bishop Fox指出,提供老人照護的系統CATIE存在4個本地檔案曝露(LFD)漏洞,這些漏洞存在於20.04版,但研究人員在8月向開發商Status Solutions通報迄今仍沒有得到回覆,Bishop Fox決定公布他們的發現。不過,最新版本(21.06.0)的CATIE是否也存在相同漏洞?Bishop Fox和Status Solutions沒有進一步說明。

Google修補46個Android漏洞

Google於12月6日發布資安通報,指出他們總共在本月的例行修補中修補了46個漏洞,其中,在多媒體框架的漏洞CVE-2021-0967和CVE-2021-0964最為嚴重,攻擊者在不需額外的權限之下,就能外洩設備資料。此外,該公司亦同時針對Pixel裝置修補85個漏洞。

【資安產業動態】

記憶體廠商華邦電子聯手物聯網資安業者Karamba,針對汽車推出網路安全解決方案

臺灣DRAM及快閃記憶體製造商華邦電子於12月8日宣布,他們將與物聯網資安業者Karamba Security合作,共同推出適用於汽車的網路安全防護解決方案。該方案由華邦的安全快閃記憶體TrustME與Karamba XGuard搭配,宣稱能讓車廠符合UN R155等汽車網路安全標準的要求。

臺NAS廠接連跨入企業資安領域,群暉正式推出C2 Identity與C2 Transfer

臺NAS大廠群暉切入SaaS服務領域,在12月9日舉行C2雲服務發表會,宣布四款SaaS服務在臺上線,除了適用個人與企業的C2 backup,以及類似1Password、LastPass的個人密碼管理工具C2 Password,特別是還有企業資安防護的C2 Identity、C2 Transfer,都在11月中下旬陸續上線,並提供歐洲法蘭克福、北美西雅圖與亞太臺灣(11月上線)的資料中心選項。其中C2 Identity,是能整合企業服務的混合身分驗證系統,用戶可使用Google、Apple、Synology帳戶註冊登入。此外,另一NAS大廠威聯通在今年也跨入企業資安領域,推出實體的網路防護設備ADRA NDR,鎖定中小企業需求,提供偵測、分析與隔離的功能。

【近期資安日報】

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05