自12月初Log4Shell漏洞公布後,許多駭客開始用於實際攻擊行動,而最近有2起攻擊針對特定應用系統,分別是針對FTP伺服器,以及網路設備而來,而駭客攻擊後者的目的,疑似是要散布殭屍網路病毒。

近期中國駭客組織Winnti(亦稱APT41)的攻擊行動不斷被發現,在本週的資安日報裡,已有該組織旗下的Earth Lusca發動網路釣魚、水坑式攻擊,但今天又有研究人員發現,Winnti針對電腦的UEFI韌體發動惡意軟體攻擊,而這已經不是第一次該組織運用這種手法,使用者應該要加強相關防護。

有許多企業採用的網站內容管理平臺WordPress,其外掛程式出現漏洞的情況不時出現,大多影響的範圍是網站運作,或是瀏覽網站的使用者遭到攻擊,但在這兩種之外,許多網站提供延伸閱讀功能的模組,如WP HTML Mail電子報元件,也可能變成攻擊者利用的對象。在本日的資安日報裡,研究人員揭露此電子報模組的漏洞,可被攻擊者用於網路釣魚郵件攻擊。

【攻擊與威脅】

Mirai殭屍網路利用Log4Shell漏洞,鎖定Zyxel網路設備下手

又有殭屍網路打算利用Log4Shell漏洞,企圖控制特定廠牌的網路設備。資安業者Akamai發現可在Arm處理器設備運作的惡意軟體,經分析後得知是Mirai殭屍網路病毒,其攻擊目標是針對Zyxel的網路設備而來。值得留意的是,這個殭屍網路入侵受害裝置的途徑,疑似是利用Log4j重大漏洞CVE-2021-44228(亦稱Log4Shell),但究竟攻擊者針對那些Zyxel設備而來?研究人員沒有進一步說明。

FTP伺服器軟體Serv-U遭到Log4Shell漏洞攻擊

攻擊者利用Log4Shell的現象,最近也出現針對企業內部建置的檔案共享系統的攻擊行動。微軟於1月19日指出,他們近期發現駭客運用零時差漏洞CVE-2021-35247,攻擊FTP伺服器軟體Serv-U。攻擊者使用上述漏洞繞過使用者身分驗證流程後,利用Log4Shell接管Serv-U伺服器。SolarWinds獲報後已發布Serv-U 15.3版予以修補。

中國駭客組織Winnti再度針對UEFI韌體下手,打造惡意軟體MoonBounce發動攻擊

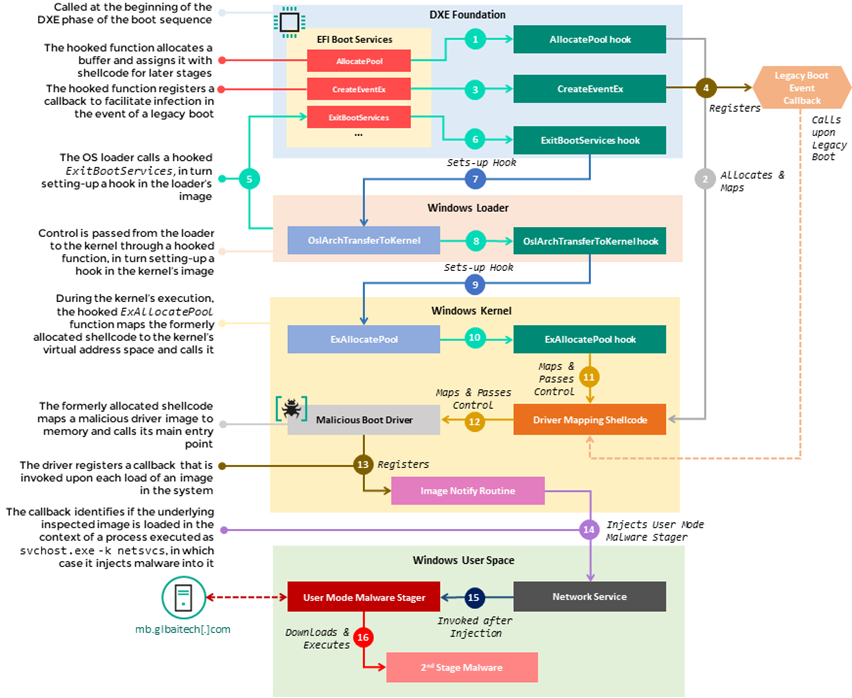

中國駭客組織Winnti(亦稱APT41)鎖定電腦統一可延伸韌體介面(UEFI)韌體發動攻擊的情況,先前曾使用名為MosaicRegressor的惡意軟體,但這些駭客又故技重施,而且,攻擊手法更加複雜、難以防範,幾乎不會在磁碟留下蹤跡。卡巴斯基揭露一起使用MoonBounce惡意軟體的UEFI韌體攻擊行動,攻擊者將其植入受害電腦主機板上的SPI快閃記憶體,並藉由驅動程式執行環境(DXE)階段啟動,進而載入到Windows核心所使用的記憶體位址運作。根據攻擊者也在受害電腦上植入惡意軟體ScrambleCross,以及C2中繼站所使用的憑證等特徵,研判攻擊者就是中國駭客組織Winnti。

中國駭客組織Winnti(亦稱APT41)鎖定電腦統一可延伸韌體介面(UEFI)韌體發動攻擊的情況,先前曾使用名為MosaicRegressor的惡意軟體,但這些駭客又故技重施,而且,攻擊手法更加複雜、難以防範,幾乎不會在磁碟留下蹤跡。卡巴斯基揭露一起使用MoonBounce惡意軟體的UEFI韌體攻擊行動,攻擊者將其植入受害電腦主機板上的SPI快閃記憶體,並藉由驅動程式執行環境(DXE)階段啟動,進而載入到Windows核心所使用的記憶體位址運作。根據攻擊者也在受害電腦上植入惡意軟體ScrambleCross,以及C2中繼站所使用的憑證等特徵,研判攻擊者就是中國駭客組織Winnti。

印尼央行遭到勒索軟體Conti攻擊,十餘個系統受到波及

勒索軟體Conti發動攻擊的事故,最近2至3個星期已有數起,而這次的受害者是大型政府機關。印尼銀行(Bank Indonesia)於1月20日表示,他們遭到勒索軟體攻擊,攻擊者竊取了屬於員工所有的非重要資料(non-critical data),並在該銀行十多個系統部署勒索軟體。而對於攻擊者的身分,勒索軟體Conti宣稱從印尼銀行竊得13.88GB資料。而這是繼該國衛生部、石油公司Pertamina遇害後,當地2022年第3起大型網路攻擊行動。

新加坡加密貨幣交易所遭入侵,損失3,300萬美元

加密貨幣平臺遭到攻擊且將大筆資金轉走的事故,又再添一樁。新加坡加密貨幣交易所Crypto.com,於1月17日遭到駭客入侵,而對於受害的情況,區塊鏈研究團隊OXT Research指出,駭客盜走4,600個以太幣、444個比特幣,價值近3,300萬美元。Crypto.com執行長Kris Marszalek在接受彭博電視臺(Bloomberg TV)專訪時透露,約有400名客戶受到影響,但他們將補償這些客戶的損失。

【漏洞與修補】

WordPress外掛程式驚傳漏洞,恐被濫用於大量發送網釣郵件

網站外掛程式的漏洞不只讓駭客可對網站造成破壞,或是攻擊瀏覽網站的上網用戶,甚至還能被用來大量發送釣魚郵件。資安業者Wordfence發現,WordPress外掛程式WP HTML Mail存在漏洞CVE-2022-0218,攻擊者一旦利用這項漏洞,就能在未經身分驗證的情況下竄改電子報範本,進而向訂戶發送網釣郵件。由於WP HTML Mail可與其他外掛程式搭配使用,如電子商務平臺WooCommerce、表單建置工具Ninja Forms、社群網站建置工具BuddyPress,影響範圍可能相當廣泛。開發人員獲報後已推出WP HTML Mail 3.1版修補漏洞。

【資安產業動態】

McAfee企業部門與FireEye合併,成立XDR公司Trellix上市

私募基金業者Symphony Technology Group(STG)於2021年3月、6月,先後買下McAfee企業部門,以及FireEye網路、郵件、端點、雲端等領域的安全管理平臺,STG併購後於同年10月宣布,將上述2家公司整併,而最近這家合併完成的新公司名為Trellix,將提供擴充偵測與回應(Extended Detection and Response,XDR)解決方案。STG亦預告會將McAfee Enterprise Secure Service Edge拆分成獨立業務,提供雲端存取安全中介服務(CASB)、網路安全閘道、零信任網路安全存取(ZTNA)等解決方案。

【近期資安日報】

2022年1月20日,臺灣驚傳首宗SIM卡挾持攻擊事件、視訊會議系統Zoom修補無須使用者互動就能觸發的漏洞

2022年1月19日,再生能源相關組織遭到網釣攻擊,歐美執法單位查封駭客匿蹤的VPN伺服器

2022年1月18日,數個WordPress外掛驚傳CSRF漏洞,SAP開發平臺重大漏洞恐被用於供應鏈攻擊

2022年1月17日,俄國攻擊烏克蘭數十個政府網站,又大舉逮捕勒索軟體REvil成員,引起全球關注

2022年1月14日,美國商討Log4Shell開源軟體安全;電子零組件大廠臺灣東電化驚傳員工竊取機密投靠競爭對手

2022年1月13日,俄羅斯APT駭客接連攻擊關鍵基礎設施,引起美國政府關注、億聯IP電話驚傳會向中國回傳資料

2022年1月12日,微軟發布1月例行修補,修補近百個漏洞、Log4Shell漏洞出現數起攻擊行動

2022年1月11日,網站的URL解析器程式庫驚傳漏洞、數千個應用系統服務中斷,原因是NPM套件作者自毀程式碼

2022年1月10日,Log4Shell再被用於攻擊VMware遠端工作平臺,小心透過Google語音電話挾持帳號的詐騙

2022年1月7日,NCC警告小米手機會比對用戶是否使用中國政府封鎖的關鍵字,Java的RMI協定可被用於SSRF攻擊

2022年1月6日,駭客針對17家公司進行撞庫攻擊,惡意軟體ZLoader透過網管軟體投放

2022年1月5日,研究人員發現70個網站快取中毒漏洞,摩根史坦利支付6千萬美元和解資料外洩訴訟

2022年1月4日,從網頁複製指令貼上恐被用於攻擊行動、偵測物聯網裝置威脅出現新的方法

2022年1月3日,Log4Shell漏洞被用於攻擊學術機構,網路叫車系統Uber郵件系統可被冒名寄詐騙郵件

2021年12月30日,加密貨幣交易所因Log4Shell漏洞成勒索軟體受害者、T-Mobile用戶遭到SIM卡挾持攻擊

2021年12月29日,密碼管理系統LastPass驚傳遭到帳號填充攻擊,音訊設備大廠、美國物流業者雲端配置不當

2021年12月28日,資安成國際半導體展要角,勒索軟體eCh0raix於聖誕節前夕攻擊威聯通NAS

2021年12月27日,IT業者公布Log4Shell漏洞影響情形,疑似由Babuk修改而成的勒索軟體Rook已有受害者

2021年12月24日,Apache網頁伺服器驚傳重大漏洞,以解僱為由的網釣攻擊散布惡意軟體Dridex

2021年12月23日,阿里巴巴Log4Shell漏洞未先通報中國政府遭到制裁,微軟Teams應用程式漏洞恐被用於詐騙

2021年12月22日,Log4Shell隱含SBOM-軟體元件列管問題,暗網市集恐成攻擊者購買入侵帳密來源

2021年12月21日,比利時國防部遭Log4Shell漏洞攻擊,駭客以輝瑞藥廠的名義進行網路釣魚

2021年12月20日,Log4Shell出現新的阻斷服務漏洞、勒索軟體Conti鎖定VMware vCenter發動攻擊

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05