微軟

為了保障Office用戶的安全,微軟繼於今年1月關閉Excel 4.0 XLM巨集之後,本周一(2/7)再度宣布,準備於Access、Excel、PowerPoint、Visio及Word等5款Office程式的預設值中,封鎖網路巨集,此一改變將部署於Microsoft 365 Version 2203,會率先出現在於今年4月初釋出的目前通道(Current Channel)預覽版中。

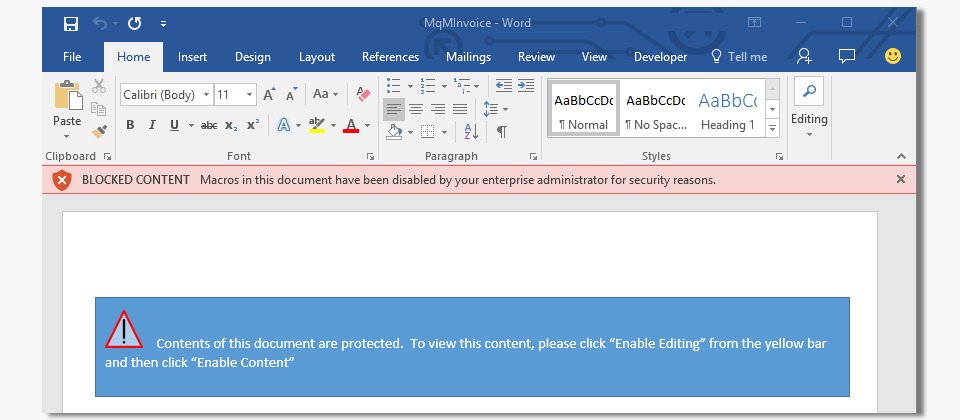

微軟在Office程式一向藉由主動式內容(Active Content)來提供強大的自動化能力,所謂的主動式內容包括巨集、增益集或是資料連線等,使用者亦可透過信任中心(Trust Center)來封鎖不同類型的主動式內容,一旦文件中含有被封鎖的內容,就會跳出訊息欄,告知相關內容已被封鎖。

在這些主動式內容中,最常見的型態就是巨集,除了Excel 5.0以前採用XLM巨集語言之外,之後的Excel與其它的Office程式都是採用VBA巨集。

微軟首席專案經理Kellie Eickmeyer表示,儘管微軟提供了通知欄來提醒使用者文件中含有巨集,但使用者只要點擊一個按鍵就能執行巨集,駭客則經常會傳送內含巨集的Office文件予使用者,在不經意啟用巨集之後,系統就會被載入各種惡意酬載,有些是惡意程式、或危害用戶身分、造成資料遺失或允許駭客自遠端存取等。

因此,微軟決定變更上述5款Office程式的預設值,直接封鎖來自網路的VBA巨集。未來這些含有網路巨集的文件無法再以一個按鍵就能執行,它會跳出一個訊息欄,並提供一個連結按鍵,以讓使用者得知它的危險性。

此一變更只會影響Windows裝置上的5款Office程式,會先於今年4月釋出的目前通道(Current Channel)預覽版中試行,預計部署於Microsoft 365 Version 2203,之後也會支援每月企業通道(Monthly Enterprise Channel)與半年企業通道(Semi-Annual Enterprise Channel),也計畫部署在Office LTSC、Office 2021、Office 2019、Office 2016及Office 2013中。

過去當使用者要開啟一個含有VBA巨集的文件時,若是該文件來自非可靠區域、也未取得可靠出版商的數位簽章、未被雲端政策封鎖、未被群組政策封鎖、亦未屬於先前的可靠文件,那麼它就會被送到使用者手上,使用者只要按下一個鍵就能啟用巨集,但未來Access、Excel、PowerPoint、Visio及Word的預設值將會封鎖含巨集的文件,並跳出訊息欄來向使用者說明相關文件的風險,提高安全門檻。

若是各大組織原本就啟用了封鎖網路巨集的政策,則不會受到此一變更的影響。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-10

2026-02-10

2026-02-09

2026-02-10

.png)