Wiz

微軟昨(4/28)日修補了Azure Database for PostgreSQL服務一項租戶隔離(Tenant isolation)漏洞,可讓攻擊者存取同一Azure區域上多個不同租戶(tenant)或帳號上的PostgreSQL資料庫。

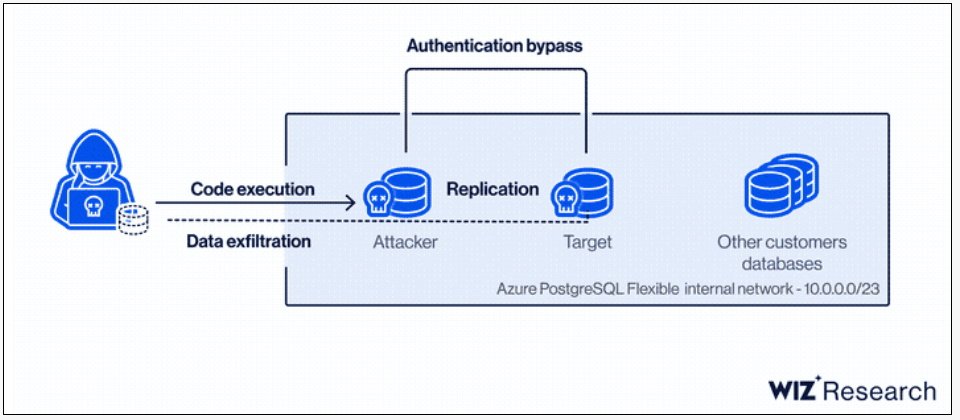

這個問題是由安全廠商Wiz Research發現並通報微軟。漏洞發生於Azure Database for PostgreSQL Flexible Server,廠商稱之為ExtraReplica,它實際是2項漏洞組成,一個是源自微軟近日為了強化功能而對PostgreSQL Flexible Server服務做的修改,導致權限升級;另一個則讓發派給Azure其他網域的憑證得以登入PostgreSQL執行個體,達到跨租戶(cross-tenant)存取的目的。成功開採這項ExtraReplica漏洞的攻擊者,可複製並取得Azure PostgreSQL Flexible Server用戶資料庫的讀取權限。

所有設定公開網路連線的Flexible Server Postgres伺服器都受這漏洞影響。啟用VPN或安全網路連線的環境則不受影響(不過這並非預設)。此外,Azure Database for PostgreSQL Single Server用戶也未曝險。

Wiz Research於今年1月通報微軟,微軟已更新Flexible Servers以解決這項漏洞。Azure用戶無需採取任何動作。不過為了安全起見,微軟仍建議用戶在設定Flexible Server執行個體時啟用VPN等安全連線。

本月初AWS也修補了 一項源於關聯式資料庫雲端服務RDS for PostgreSQL第三方開源擴充程式,可導致Aurora資料庫內容外洩的檔案讀取漏洞。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-06

2026-02-09

2026-02-09