自4月底到5月初,有多家資安業者發現有人假冒德國企業的名義上傳惡意NPM套件,在經過一番調查後,最後有資安業者跳出來澄清,這些套件是他們製作,用來為客戶模擬紅隊演練攻擊情境所用。但這樣的做法是否能被開發社群接受?日後是否會變為組織驗證開發人員資安意識的方法?這都有待觀察。

駭客攻擊Exchange伺服器的行動,已經出現了專門針對這類系統的漏洞利用工具包IceApple。研究人員指出,駭客透過此工具包出手,幾乎不會留下作案的證據。

HP最近針對旗下的商用電腦修補UEFI韌體漏洞,這些漏洞存在於該廠牌商用工作站電腦、筆電、POS機臺等200款產品上,用戶應儘速安裝新版韌體修補。

【攻擊與威脅】

有人假冒德國企業的名義發布惡意NPM套件,經追查竟是紅隊演練公司所為,引起爭議

研究人員多次在NPM套件庫裡發現惡意套件,如今疑似也有紅隊演練公司上傳這種套件來強化客戶的開發安全。資安業者JFrog、ReversingLabs,最近依循資安業者Synk於4月底找到的惡意套件gxm-reference-web-auth-server,進一步追查後發現還有其他類似特徵的套件,疑似針對德國知名媒體、物流業者、工業公司進行供應鏈攻擊。

研究人員多次在NPM套件庫裡發現惡意套件,如今疑似也有紅隊演練公司上傳這種套件來強化客戶的開發安全。資安業者JFrog、ReversingLabs,最近依循資安業者Synk於4月底找到的惡意套件gxm-reference-web-auth-server,進一步追查後發現還有其他類似特徵的套件,疑似針對德國知名媒體、物流業者、工業公司進行供應鏈攻擊。

駭客以bertelsmannnpm、boschnodemodules、stihlnodemodules、dbschenkernpm的ID名稱來上傳這些套件,他們很可能是假冒博德曼(Bertelsmann)、博世(Bosch)、Stihl、DB Schenker等德國公司的名義,想要讓開發人員相信套件是由上述企業提供。一旦開發人員安裝這些套件,電腦就有機會被植入後門程式。不過,研究人員指出,奇怪的是,駭客似乎沒有隱匿意圖攻擊的目標,使用的混淆手法也相當容易拆解。

而這起事件到了5月10日有了進一步的進展,德國紅隊演隊公司Code White表示,這些惡意套件是他們為客戶模擬紅隊攻擊的演練情境所用,製作者的身分是一名研究相依混淆(Dependency Confusion)攻擊手法的實習生,並表明他們也製作類似的Yarn套件。

駭客利用IceApple漏洞利用工具包攻擊Exchange伺服器

駭客攻擊Exchange伺服器的情況不時有事故傳出,但如今已有專門針對這套郵件系統而來的漏洞利用工具包出現。資安業者CrowdStrike指出,他們在2021年底發現名為IceApple的漏洞利用工具包,攻擊者在入侵受害組織並初步成功存取網路之後,開始利用這個工具包對Exchange伺服器下手。研究人員對於此漏洞利用工具包進行分析後發現,駭客不只能將其用來攻擊Exchange伺服器,還能對IIS網站伺服器下手,該工具包由.NET開發而成,至少內含18個模組。

而對於攻擊者的身分,研究人員根據事故受害的組織進行分析,他們推測很有可能與中國有關。

從IceApple的運作方式觀察,研究人員指出,該工具包的所有模組都是在記憶體內執行,乍看之下受害伺服器執行的工作,很像是IIS網站伺服器組合檔案的過程裡衍生了暫存檔案。而這麼做的目的,很有可能是攻擊者想要把遺留下來的資料盡可能減少,增加研究人員調查的難度。

由於此漏洞利用工具包不光能用於攻擊Exchange伺服器,還有可能對其他的Windows應用程式伺服器下手,該公司呼籲,組織應該要儘速修補包含Exchange伺服器在內網頁應用程式,以免遭到攻擊。

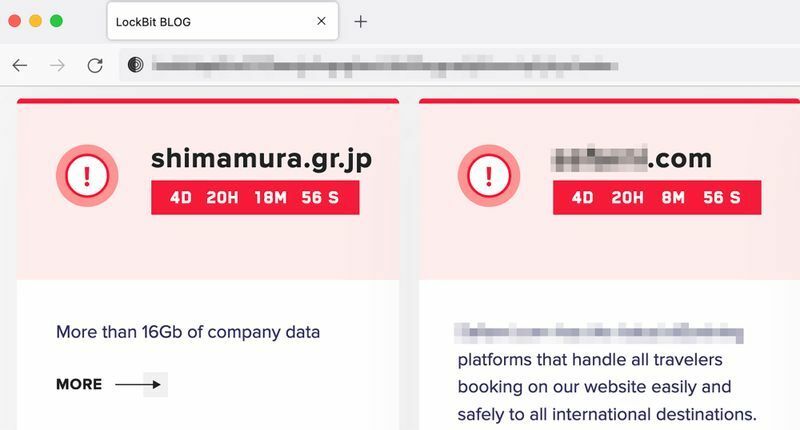

日本服飾業者思夢樂傳出遭勒索軟體LockBit 2.0攻擊

鎖定日本企業的勒索軟體事件最近已有數起,先前有汽車大廠Toyota的零件供應商小島工業(Kojima Industries)、電綜(Denso)受害,而如今這樣的攻擊也出現在服飾業。根據NHK、讀賣新聞、Yahoo!新聞等多家日本新聞媒體於5月10日的報導,日本服飾業者思夢樂(Shimamura)於黃金周假期(4月29日至5月5日)遭到了勒索軟體攻擊,NHK亦指出發動攻擊的勒索軟體是LockBit 2.0。

鎖定日本企業的勒索軟體事件最近已有數起,先前有汽車大廠Toyota的零件供應商小島工業(Kojima Industries)、電綜(Denso)受害,而如今這樣的攻擊也出現在服飾業。根據NHK、讀賣新聞、Yahoo!新聞等多家日本新聞媒體於5月10日的報導,日本服飾業者思夢樂(Shimamura)於黃金周假期(4月29日至5月5日)遭到了勒索軟體攻擊,NHK亦指出發動攻擊的勒索軟體是LockBit 2.0。

思夢樂也在11日證實,他們於5月4日晚間遭到網路攻擊,導致隔日全日本2,200家門市無法提供現金以外的付款方式,門市沒有現貨的產品也無法訂貨,到了6日,所有門市的非現金付款機制恢復正常。該公司尚未發現客戶或員工個資外洩的情形。根據Yahoo!新聞於12日的報導指出,LockBit 2.0於9日宣稱竊得思夢樂逾16 GB的資料,並要求該公司於16日前支付贖金,否則就要洩露這些資料。

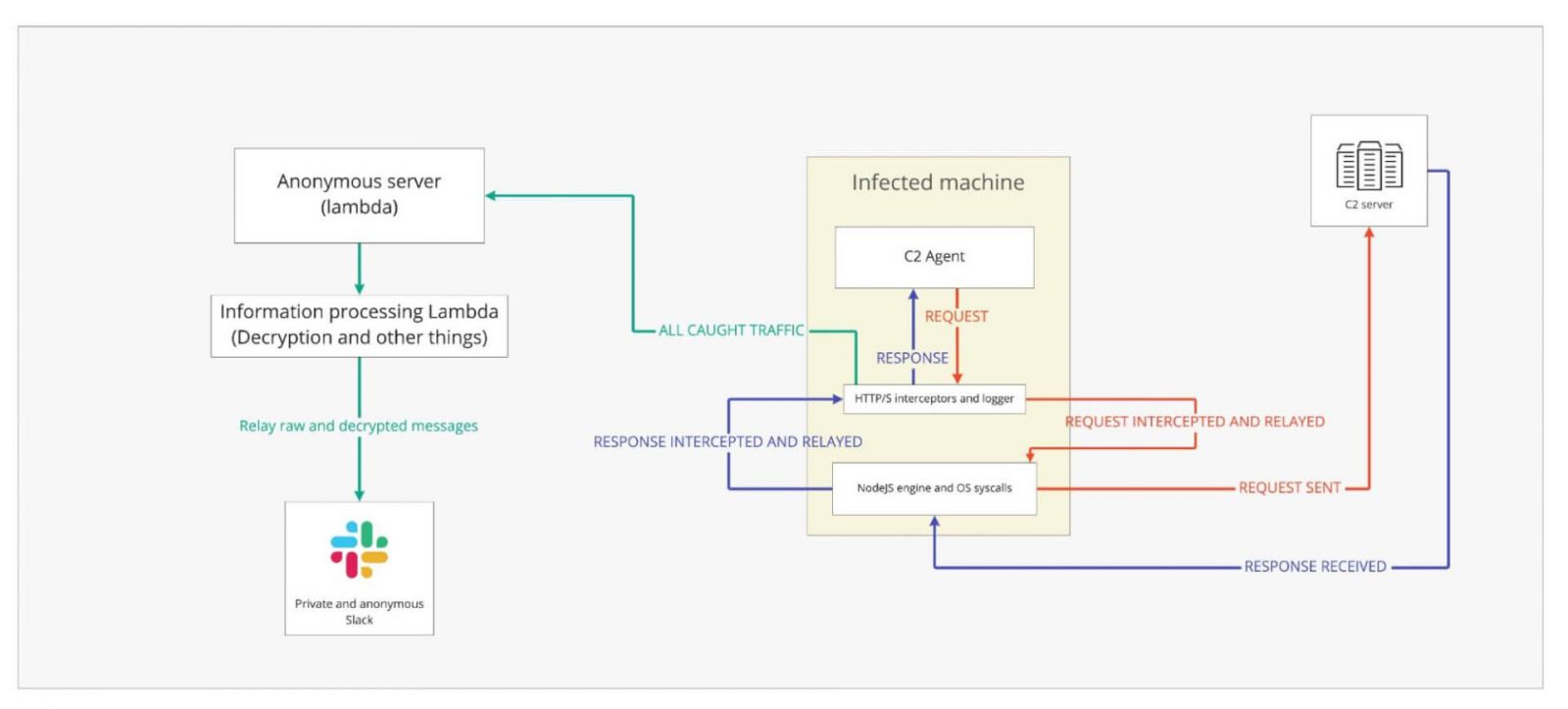

伊朗駭客組織APT34使用後門程式Saitama向約旦外交單位發動攻擊

伊朗駭客組織鎖定中東國家的攻擊行動不時傳出,而且手法也變得更加隱密。資安業者Malwarebytes指出,他們在4月26日看到針對約旦外交部的釣魚郵件,駭客假冒約旦的政府官員,寄送確認文件檔案已收到的信件,並要求對方儘快填寫附件的Excel檔案,一旦收信人開啟附件,並依照指示啟用巨集功能,他們就會看到約旦政府的標誌,但另一方面,此巨集也偷偷下載後門程式Saitama到受害電腦。根據惡意文件檔案與後門程式的分析,研究人員認為攻擊者是伊朗駭客組織APT34(亦稱OilRig、Cobalt Gypsy、Helix Kitten)。

值得留意的是,駭客在Saitama後門程式反偵測機制裡,運用虛擬亂數產生器(Pseudo Random Number Generator,PRNG)的演算法來隱匿C2伺服器的IP位址,並藉由多次、長達數個小時的睡眠模式,來減少被資安系統察覺的風險。

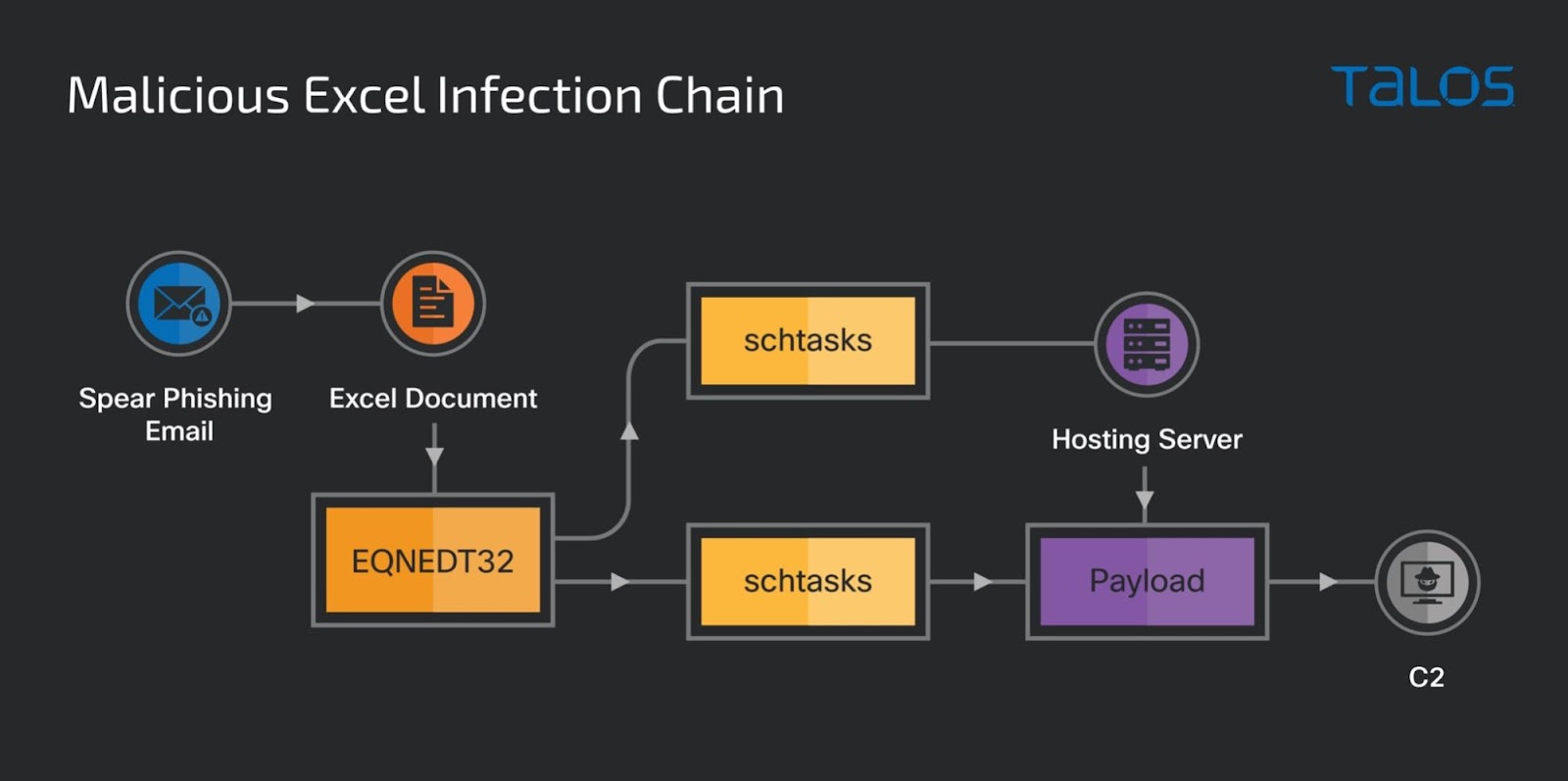

駭客組織Bitter鎖定孟加拉散布木馬程式

思科揭露駭客組織Bitter自2021年8月開始進行的攻擊行動,駭客鎖定孟加拉政府機關下手,利用看起來像是來自巴基斯坦政府單位的電子郵件信箱寄送釣魚郵件,攻擊者很可能是透過協作平臺Zimbra的郵件伺服器弱點,進而達成欺騙收信人的目的。這些釣魚郵件有些是挾帶RTF檔案,有些則是挾帶Excel檔案,都是以公務有關的電話記錄與號碼驗證為主旨,引誘公務人員上鉤。

思科揭露駭客組織Bitter自2021年8月開始進行的攻擊行動,駭客鎖定孟加拉政府機關下手,利用看起來像是來自巴基斯坦政府單位的電子郵件信箱寄送釣魚郵件,攻擊者很可能是透過協作平臺Zimbra的郵件伺服器弱點,進而達成欺騙收信人的目的。這些釣魚郵件有些是挾帶RTF檔案,有些則是挾帶Excel檔案,都是以公務有關的電話記錄與號碼驗證為主旨,引誘公務人員上鉤。

這件郵件的附件濫用內建於微軟Office軟體的方程式編輯器,透過CVE-2017-11882、CVE-2018-0798、CVE-2018-0802等漏洞觸發,進而在受害電腦下載並執行名為ZxxZ的木馬程式,並以Windows安全更新服務的名義執行。此木馬程式會刪除Microsoft Defender或卡巴斯基防毒軟體的處理程序,再行收集用戶資料的工作並回傳。

木馬程式Nerbian RAT鎖定義大利、西班牙、英國而來

武漢肺炎疫情蔓延至今,部分國家已經開始走向與病毒共存的階段,有攻擊者假借衛生單位的名義來散布惡意軟體。資安業者Proofpoint發現,有人自4月26日開始,針對義大利、西班牙、英國的實體,聲稱是世界衛生組織(WHO)、愛爾蘭健康服務局(HSE),以及愛爾蘭盲人國家協會(NCBI),以武漢肺炎的衛教資訊為誘餌,發動網路釣魚攻擊,進而散布以Go語言開發的木馬程式Nerbian RAT。比較特別的是,駭客在攻擊的過程中,使用名為Chacal的滲透測試框架,來回避研究人員在虛擬機器(VM)觸發木馬程式。

武漢肺炎疫情蔓延至今,部分國家已經開始走向與病毒共存的階段,有攻擊者假借衛生單位的名義來散布惡意軟體。資安業者Proofpoint發現,有人自4月26日開始,針對義大利、西班牙、英國的實體,聲稱是世界衛生組織(WHO)、愛爾蘭健康服務局(HSE),以及愛爾蘭盲人國家協會(NCBI),以武漢肺炎的衛教資訊為誘餌,發動網路釣魚攻擊,進而散布以Go語言開發的木馬程式Nerbian RAT。比較特別的是,駭客在攻擊的過程中,使用名為Chacal的滲透測試框架,來回避研究人員在虛擬機器(VM)觸發木馬程式。

【漏洞與修補】

HP修補逾200款HP電腦與筆電的韌體漏洞,若不修補,恐被攻擊者取得作業系統核心權限執行程式碼

HP於5月10日針對旗下的PC與筆記型電腦韌體,修補CVE-2021-3808、CVE-2021-3809兩個漏洞,這些漏洞可能被攻擊者用來執行任意程式碼,CVSS風險層級為8.8分。該公司的公告指出,商用筆電產品線EliteBook、Elite Dragonfly、ProBook、Zbook、ZHAN Pro系列,以及桌上型電腦、POS主機、精簡型電腦(Thin Client)等都有機種存在上述漏洞,總共超過200款裝置受到影響。根據向HP通報漏洞的研究員Nicholas Starke指出,攻擊者透過這些漏洞,能將權限提升到系統管理模式(SMM)層級,而得以完全控制受害電腦,且攻擊者可從作業系統觸發SMI Handler來進行攻擊,他呼籲用戶應儘速安裝新版韌體來緩解漏洞。

近期資安日報

【2022年5月11日】 F5的BIG-IP漏洞已出現破壞性攻擊、美國與歐洲指控Ka-Sat衛星網路遭駭是俄羅斯主使

【2022年5月10日】 駭客竄改俄羅斯勝利日電視節目表表達反戰訴求、哥斯大黎加遭勒索軟體Conti攻擊宣布進入緊急狀態

【2022年5月9日】 研究人員呼籲要儘速修補BIG-IP重大漏洞、RubyGems出現可竄改套件的漏洞

【2022年5月6日】 Avast與AVG防毒軟體元件存在嚴重漏洞、駭客藉由USB隨身碟散播蠕蟲程式

【2022年5月5日】 研究人員的Docker蜜罐發現鎖定俄羅斯網攻的映像檔、Apple Silicon處理器存在Augury漏洞

【2022年5月4日】 駭客濫用Google的SMTP中繼服務發送釣魚郵件、用於嵌入式系統的程式庫存在DNS漏洞

【2022年5月3日】 駭客鎖定Exchange伺服器竊取公司併購資料、中國駭客操弄防毒軟體來植入後門程式

【2022年4月29日】 駭客發動大規模的加密流量DDoS攻擊、NPM弱點可讓駭客嫁禍給其他套件開發者

【2022年4月28日】 駭客利用IE漏洞散布竊密軟體RedLine、臺灣資安主管聯盟正式成立

【2022年4月27日】 德國風力發電業者遭網路攻擊疑與俄羅斯有關、VMware身分驗證平臺漏洞被用於惡意軟體攻擊

【2022年4月26日】 勒索軟體Quantum僅耗時4小時攻陷受害目標、法國醫院遭網路攻擊被迫中斷連線

【2022年4月25日】 電信業者T-Mobile遭駭客組織Lapsus$入侵、殭屍網路LemonDuck瞄準Docker進行挖礦攻擊

【2022年4月22日】 多國警告全球關鍵基礎設施成俄羅斯下一波攻擊目標、手機晶片漏洞恐波及安卓用戶

【2022年4月21日】 AWS雲端服務的Log4Shell漏洞曾出現修補不全的狀況、勒索軟體REvil疑死灰復燃

【2022年4月20日】 美國要求聯邦機構限期修補已遭利用的Print Spooler漏洞、聯想部分筆電UEFI韌體存在漏洞

【2022年4月19日】 英國政府遭到Pegasus間諜軟體鎖定、駭客假借Windows 11升級名義散布竊密軟體

【2022年4月18日】 攻擊者藉由OAuth憑證入侵受害組織GitHub、木馬程式RemcosRAT鎖定非洲銀行下手

【2022年4月15日】 甫修補的VMware身分管理平臺、Windows作業系統RPC元件漏洞,恐被用於攻擊行動

【2022年4月14日】 國家級駭客鎖定ICS和SCADA系統下手、俄羅斯NPM開發者竄改套件表態反戰

【2022年4月13日】 俄羅斯駭客Sandworm攻擊烏克蘭電網工控系統、駭客組織使用勒索軟體Conti攻擊俄羅斯航太公司

【2022年4月12日】 Fox因配置不當導致1300萬敏感記錄無密碼可存取,烏克蘭警告當心騙取Telegram帳戶的釣魚連結

【2022年4月11日】 駭客利用Conti程式碼對俄羅斯發動勒索軟體攻擊、SpringShell漏洞被用於散布Mirai殭屍網路病毒

【2022年4月8日】 鎖定無伺服器運算服務的惡意軟體首度現身、駭客利用網頁導向服務來散布惡意軟體

【2022年4月7日】 竊密軟體FFDroider鎖定社群網站帳密而來、殭屍網路Beastmode鎖定Totolink路由器弱點發動攻擊

【2022年4月6日】 SpringShell漏洞已出現嘗試性攻擊活動,Go語言公開防禦供應鏈攻擊5大安全設計原則

【2022年4月1日】 Java框架Spring重大漏洞得到修補、Ka-Sat衛星網路遭駭事故駭客以資料破壞軟體讓數據機停擺

【2022年3月31日】 Java框架Spring傳出危險程度直逼Log4Shell的漏洞、衛星通訊服務業者Viasat公布資安事故調查結果

【2022年3月30日】 NFT網路遊戲Axie Infinity的加密貨幣交易平臺遭駭、烏克蘭拆除散布戰爭假消息的Bot農場

【2022年3月29日】 惡意NPM套件鎖定特定領域開發者下手、駭客藉由WordPress網站向烏克蘭發動DDoS攻擊

【2022年3月28日】 Okta坦承延誤通報Lapsus$攻擊事件、Honda汽車的遙控器訊號可被複製並用來發動車輛

【2022年3月25日】 駭客組織Lapsus$部分成員遭警方逮捕而身分曝光、食品大廠雀巢疑遭匿名者入侵但予以否認

【2022年3月24日】 WPS Office漏洞被用於攻擊臺港菲彩券行、勒索軟體DeadBolt攻擊威聯通NAS的情況再度升溫

【2022年3月23日】 研究人員揭露駭客組織Lapsus$的攻擊手法、蘇格蘭心理諮商機構SAMH驚傳遭勒索軟體攻擊

【2022年3月22日】 勒索軟體駭客Lapsus$聲稱竊得微軟部分原始碼、軟體管理系統Chocolatey被用於攻擊法國組織

【2022年3月21日】 消費者信用業者環聯疑因管理者使用弱密碼驚傳資料外洩、AvosLocker鎖定臺灣等多國關鍵基礎設施而來

【2022年3月18日】 近20款華碩家用路由器產品遭到Cyclops Blink殭屍網路鎖定、駭客組織UNC2891鎖定ATM系統下手

【2022年3月17日】 Emotet鎖定美國報稅季發動攻擊、加密通訊程式庫OpenSSL存在憑證解析漏洞

【2022年3月16日】 新的殭屍網路病毒利用Log4Shell漏洞散布、俄羅斯駭客繞過雙因素驗證機制取得使用者權限

【2022年3月15日】 公視新聞備份出包導致勒索軟體攻擊事故曝光、汽車電氣零件供應商Denso遭勒索軟體攻擊

【2022年3月14日】 勒索軟體LockBit攻擊輪胎大廠普利司通、勒索軟體Lapsus$對遊戲公司下手

【2022年3月11日】 勒索軟體Conti宣稱在3個月內攻陷逾50個大型組織,GKE自動化管理工具Autopilot驚傳漏洞

【2022年3月10日】 俄羅斯同樣成為網站竄改與資料破壞攻擊的受害者、研究人員揭露新型態CPU推測執行漏洞

【2022年3月9日】 APC不斷電系統驚傳可被挾持的漏洞、微軟發布3月份Patch Tuesday

【2022年3月8日】 Linux驚傳檔案竄改漏洞Dirty Pipe、駭客鎖定石油公司發動攻擊

【2022年3月7日】 駭客以俄烏戰爭名義散布木馬程式、勒索軟體Lapsus$洩露三星程式碼

【2022年3月4日】 駭客入侵烏克蘭政府網站散布該國宣布投降的假消息、勒索軟體Conti與Karma攻擊相同醫療機構

【2022年3月3日】 網釣攻擊鎖定幫助烏克蘭難民的國家、逾30所烏克蘭大學網站遭駭

【2022年3月2日】 駭客在俄烏戰爭持續發動網路攻擊、中國駭客運用後門程式Daxin長達10年

【2022年3月1日】 俄羅斯出兵烏克蘭,引發不同立場的駭客集團發動攻擊、汽車大廠Toyota疑因零件供應商遭駭停工

【2022年2月25日】 SockDetour後門程式攻擊美國國防業者、勒索軟體Cuba鎖定Exchange Server而來

【2022年2月24日】 烏克蘭再遭DDoS與資料破壞攻擊、殭屍網路Cyclops Blink鎖定WatchGuard防火牆設備而來

【2022年2月23日】 華芸NAS遭勒索軟體加密檔案、駭客利用Cobalt Strike攻擊微軟SQL Server

【2022年2月22日】 臺灣金融業遭中國駭客軟體供應鏈攻擊、安卓木馬Xenomorph鎖定56間歐洲銀行的用戶而來

【2022年2月21日】 WordPress網站備份外掛驚傳任意下載漏洞、殭屍網路病毒Kraken被用於散布竊密軟體

【2022年2月18日】 VMware遠距工作平臺遭伊朗駭客鎖定、微軟協作平臺被駭客用於散布惡意軟體

【2022年2月17日】 惡意軟體Emotet威脅升溫、美國關鍵基礎設施成勒索軟體BlackByte的受害者

【2022年2月16日】 駭客利用Squirrelwaffle惡意軟體發動BEC攻擊、NFT成駭客散布惡意軟體的誘餌

【2022年2月15日】 運動用品大廠美津濃疑遭勒索軟體攻擊、Magento電商網站軟體存在重大RCE漏洞

【2022年2月14日】 工業級網管系統驚傳重大漏洞、駭客利用Regsvr32散布惡意軟體

【2022年2月11日】 殭屍網路FritzFrog鎖定醫療、教育、政府單位下手;美國政府解析勒索軟體2021年攻擊態勢

【2022年2月10日】 SAP元件重大漏洞恐影響多數用戶、駭客透過PrivateLoader載入器散布多種惡意軟體

【2022年2月9日】 RLO特殊Unicode字元被用於挾持微軟帳號攻擊、網釣簡訊攻擊更加氾濫

【2022年2月8日】 資安業者揭露俄羅斯駭客攻擊烏克蘭的發現、微軟禁用線上安裝MSIX檔案來防堵相關攻擊

【2022年2月7日】 中國駭客攻擊美國新聞媒體集團、資安人員宣稱獨力癱瘓北韓網路

【2022年1月28日】 台達電疑遭勒索軟體Conti攻擊、駭客收集存在Log4Shell的VMware遠距工作平臺名單

【2022年1月27日】 勒索軟體LockBit鎖定VMware虛擬化平臺下手、駭客運用ISO映像檔在受害電腦植入RAT木馬程式

【2022年1月26日】 電動機車業者Gogoro驚傳遭網路攻擊、勒索軟體駭客藉加密NAS檔案,向威聯通販賣漏洞

【2022年1月25日】 CentOS網頁管理介面軟體漏洞可被串連發動RCE攻擊、勒索軟體駭客收買企業內部員工以利入侵

【2022年1月24日】 鎖定烏克蘭的惡意軟體手法近似NotPetya、Omicron網釣攻擊爆增

【2022年1月22日】 WordPress佈景供應商網站驚傳遭駭;攻擊者冒用物流業者名義散布木馬程式

【2022年1月21日】 Zyxel設備、Serv-U因Log4Shell漏洞遭鎖定;中國駭客組織Winnti二度針對UEFI韌體下手

【2022年1月20日】 臺灣驚傳首宗SIM卡挾持攻擊事件、視訊會議系統Zoom修補無須使用者互動就能觸發的漏洞

【2022年1月19日】 再生能源相關組織遭到網釣攻擊,歐美執法單位查封駭客匿蹤的VPN伺服器

【2022年1月18日】 數個WordPress外掛驚傳CSRF漏洞,SAP開發平臺重大漏洞恐被用於供應鏈攻擊

【2022年1月17日】 俄國攻擊烏克蘭數十個政府網站,又大舉逮捕勒索軟體REvil成員,引起全球關注

【2022年1月14日】 美國商討Log4Shell開源軟體安全;電子零組件大廠臺灣東電化驚傳員工竊取機密投靠競爭對手

【2022年1月13日】 俄羅斯APT駭客接連攻擊關鍵基礎設施,引起美國政府關注、億聯IP電話驚傳會向中國回傳資料

【2022年1月12日】 微軟發布1月例行修補,修補近百個漏洞、Log4Shell漏洞出現數起攻擊行動

【2022年1月11日】 網站的URL解析器程式庫驚傳漏洞、數千個應用系統服務中斷,原因是NPM套件作者自毀程式碼

【2022年1月10日】 Log4Shell再被用於攻擊VMware遠端工作平臺,小心透過Google語音電話挾持帳號的詐騙

【2022年1月7日】 NCC警告小米手機會比對用戶是否使用中國政府封鎖的關鍵字,Java的RMI協定可被用於SSRF攻擊

【2022年1月6日】 駭客針對17家公司進行撞庫攻擊,惡意軟體ZLoader透過網管軟體投放

【2022年1月5日】 研究人員發現70個網站快取中毒漏洞,摩根史坦利支付6千萬美元和解資料外洩訴訟

【2022年1月4日】 從網頁複製指令貼上恐被用於攻擊行動、偵測物聯網裝置威脅出現新的方法

【2022年1月3日】 Log4Shell漏洞被用於攻擊學術機構,網路叫車系統Uber郵件系統可被冒名寄詐騙郵件

【2021年12月30日】 加密貨幣交易所因Log4Shell漏洞成勒索軟體受害者、T-Mobile用戶遭到SIM卡挾持攻擊

【2021年12月29日】 密碼管理系統LastPass驚傳遭到帳號填充攻擊,音訊設備大廠、美國物流業者雲端配置不當

【2021年12月28日】 資安成國際半導體展要角,勒索軟體eCh0raix於聖誕節前夕攻擊威聯通NAS

【2021年12月27日】 IT業者公布Log4Shell漏洞影響情形,疑似由Babuk修改而成的勒索軟體Rook已有受害者

【2021年12月24日】 Apache網頁伺服器驚傳重大漏洞,以解僱為由的網釣攻擊散布惡意軟體Dridex

【2021年12月23日】 阿里巴巴Log4Shell漏洞未先通報中國政府遭到制裁,微軟Teams應用程式漏洞恐被用於詐騙

【2021年12月22日】 Log4Shell隱含SBOM-軟體元件列管問題,暗網市集恐成攻擊者購買入侵帳密來源

【2021年12月21日】 比利時國防部遭Log4Shell漏洞攻擊,駭客以輝瑞藥廠的名義進行網路釣魚

【2021年12月20日】 Log4Shell出現新的阻斷服務漏洞、勒索軟體Conti鎖定VMware vCenter發動攻擊

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09