資安業者Group-IB公布駭客集團Opera1er的研究報告,指出此一駭客集團即使只使用市場上已知的各種工具,卻依然在4年內成功執行逾30次的攻擊,主要位於非洲的銀行、金融服務及電信公司。(圖片來源/Group-IB)

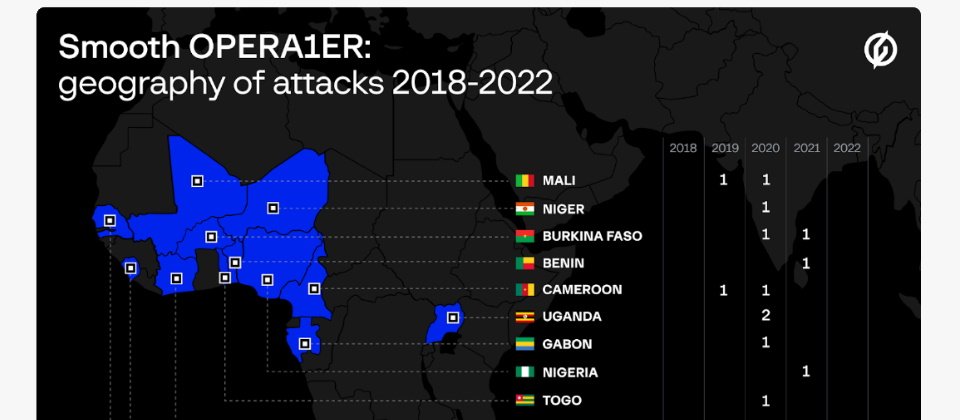

新加坡資安業者Group-IB上周公布了駭客集團Opera1er的研究報告,指出此一駭客集團即使只使用市場上已知的各種工具,卻依然在4年內成功執行逾30次的攻擊,自主要位於非洲的銀行、金融服務及電信公司盜走了至少1,100萬美元。

雖然Opera1er在2016年就註冊了網址,但實際展開攻擊行動則是在2018年,該集團的特色之一是僅使用既有的開源工具、於暗網中可免費取得的惡意程式,以及熱門的Metasploit與Cobalt Strike的框架,也因此,Opera1er必須採用與眾不同的攻擊手法,其中一個例子是在入侵組織之後,利用基礎設施中所部署的防毒更新伺服器作為支撐。

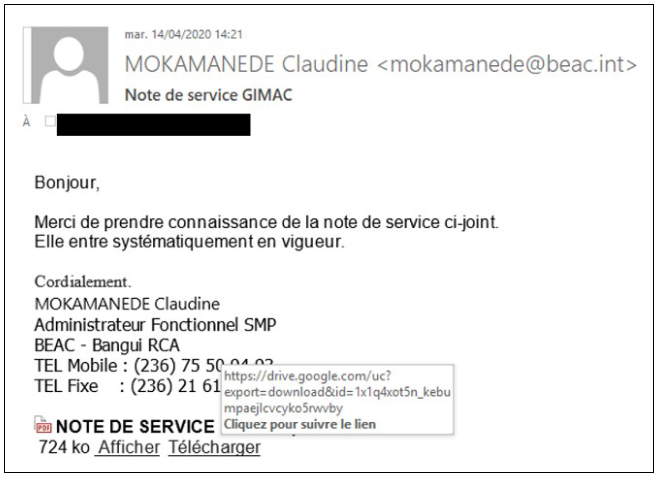

Opera1er的另一個特色是具備非常高級的魚叉式網釣攻擊技術,先以網釣郵件攻擊目標組織的特定團隊,多數郵件是以法文撰寫,可能是假冒稅務機關的通知,或是西非國家中央銀行的招聘報價,藉由這些郵件的附加檔案來散布各種遠端存取木馬,或者是密碼竊取程式。

圖片來源/Group-IB

在取得初步的存取權限之後,Opera1er會再利用該帳號存取電子郵件內容與內部文件,以展開下一階段的網釣攻擊。由於Opera1er所瞄準的通常是採用複雜數位貨幣平臺的組織,因此通常會花費大量的精力來研究內部文件,以了解內部程序的關鍵人物,所部署的保護機制,以及後端系統與提款之間的連結。

在這4年間,就有12個非洲國家受害,成功攻擊次數為32次,光是象牙海岸(Ivory Coast)就被攻擊了14次,有些組織甚至重複被成功攻擊。

Opera1er鎖定的是存有大量金額的機構帳戶,使用盜來的憑證將金錢轉到Channel User 帳戶,繼之再移轉至由Opera1er控制的人頭帳戶。Group-IB的研究顯示,Opera1er聘請了一個擁有逾400個人頭帳戶的錢螺,他們則透過ATM將錢領出。

Group-IB建議,要阻擋Opera1er攻擊的三大關鍵步驟分別是偵測惡意郵件與網釣連結,監控基礎設施的可疑行動,以及確保安全漏洞的修補。

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13