入侵企業的檔案共享系統並進行檔案加密的攻擊行動,最近出現新的手法!有資安業者揭露一波針對SharePoint Online而來的勒索軟體0mega攻擊,駭客先是挾持Microsoft 365的全域管理員帳號(Global Admin Account),然後建立高權限帳號來下載、刪除檔案,再留下勒索訊息。

MFT檔案共享系統MOVEit Transfer零時差漏洞攻擊傳出駭客開始向受害組織進行勒索,並要求依照指示限期聯繫、談妥價碼及付款,否則就要公開竊得的資料。但受害規模仍不得而知。

開放重新導向漏洞(Open Redirect Vulnerability)的情況也值得我們留意。有研究人員發現美國太空總署(NASA)的網站出現此類漏洞,但在今年1月就有人通報,截至5月仍未修補。

【攻擊與威脅】

勒索軟體0mega鎖定企業的SharePoint Online發動攻擊

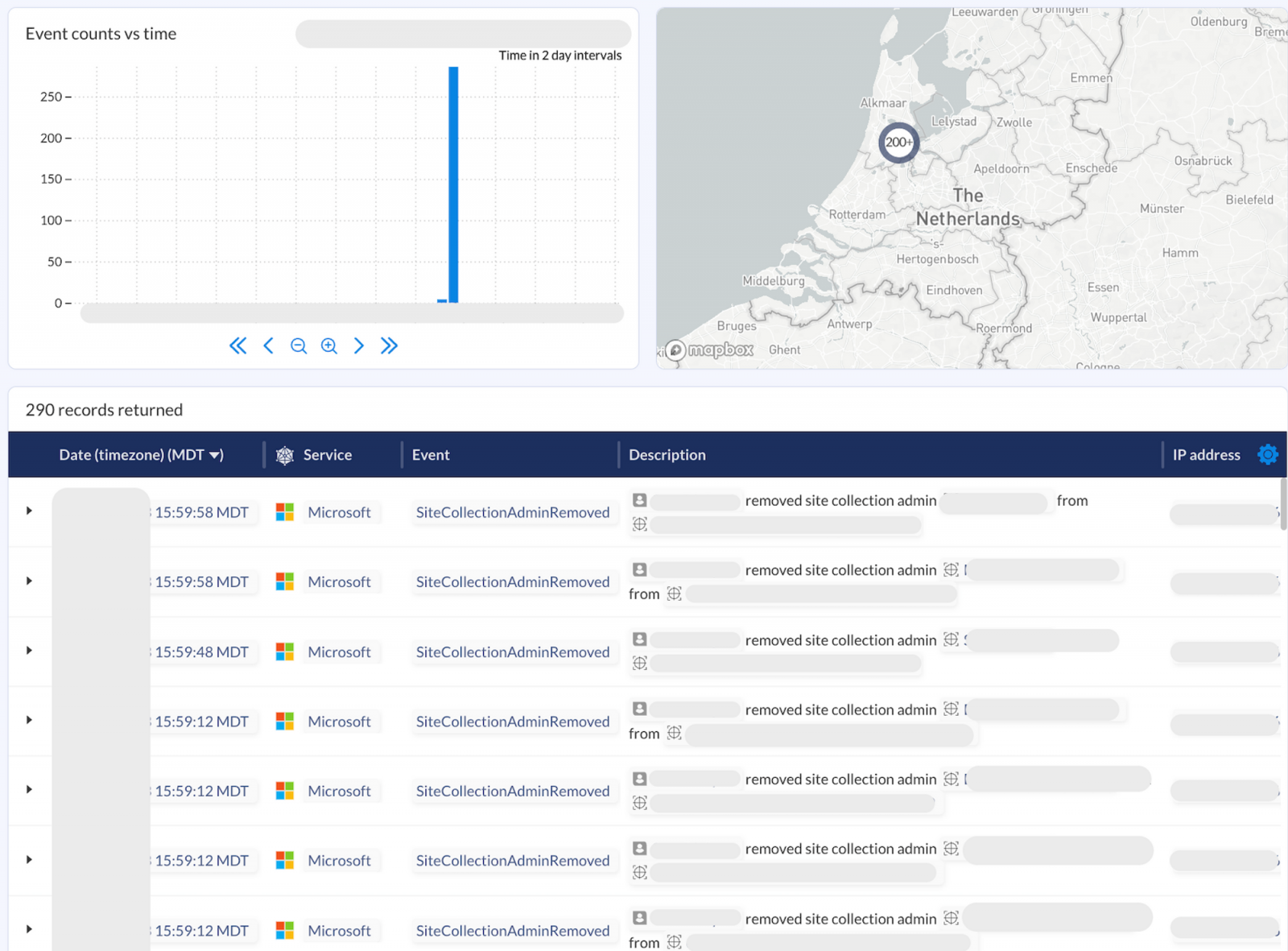

資安業者Obsidian揭露鎖定微軟SharePoint Online的勒索軟體攻擊,相較於過往的攻擊,最新的這波0mega行動相當不同,因為對方並非先入侵目標組織的使用者電腦,或是侵入被映射的磁碟、再加密要同步到SharePoint Online的檔案,而是鎖定未啟用雙因素驗證(2FA)、公開的微軟全域系統管理員服務帳號(Global Admin Account)進行挾持。

資安業者Obsidian揭露鎖定微軟SharePoint Online的勒索軟體攻擊,相較於過往的攻擊,最新的這波0mega行動相當不同,因為對方並非先入侵目標組織的使用者電腦,或是侵入被映射的磁碟、再加密要同步到SharePoint Online的檔案,而是鎖定未啟用雙因素驗證(2FA)、公開的微軟全域系統管理員服務帳號(Global Admin Account)進行挾持。

攻擊者會在受害組織的AD加入名為0mega的使用者帳號,此帳號被上述遭到入侵的管理員帳號授予多項Microsoft 365特殊權限,包含全域管理員、SharePoint管理員、Exchange管理員、Teams管理員。

在其中一起攻擊行動裡,駭客利用這個名稱的帳號,刪除原本的管理員帳號,並且在2個小時之內,在SharePoint Online執行逾200次的檔案刪除作業,而刪除這些資料之前,駭客也藉由NPM套件SPPull下載到租用的VPS主機,然後上傳PREVENT-LEAKAGE.txt勒索訊息。

因MOVEit Transfer漏洞而遭勒索軟體Clop攻擊的組織,可能有數百家之多

微軟於6月5日指出勒索軟體駭客Clop是MOVEit Transfer零時差漏洞攻擊的主謀,該組織也於隔日向資安新聞網站Bleeping Computer表明是他們所為,現在傳出駭客開始向受害組織進行勒索。

根據資安新聞網站The Record的報導,Clop於6月7日早上發出勒索信,要求受害組織依照指示,在6月12日(後來改成14日)前聯繫他們,該組織將會提供部分資料進行驗證,且要在3天講定價碼,否則資料將在7天後公開。值得留意的是,這些駭客聲稱有數百家企業受害,但究竟實際規模為何?仍不得而知。

美國太空總署網站出現開放重新導向漏洞,可被用於將用戶導引至惡意網站

資安新聞網站Cybernews的研究人員發現,美國太空總署(NASA)的網站出現開放重新導向漏洞(Open Redirect Vulnerability),而有可能被駭客用於假借該機構的名義,將使用者重新導引至惡意網站。

研究人員指出,他們並非首度發現相關漏洞的人──在1月14日已有漏洞獎金獵人通報此事,但到了5月這項漏洞仍舊存在。不過,目前無法確認上述漏洞是否遭到利用。

PowerShell惡意軟體PowerDrop鎖定美國航空產業而來

資安業者Adlumin揭露名為PowerDrop的PowerShell惡意程式,駭客鎖定美國的太空產業而來,透過PowerShell和WMI,在受害組織的網路裡部署RAT木馬程式。

研究人員指出,雖然他們懷疑發動攻擊的是國家級駭客,但根據駭客所使用的程式碼,他們不只使用APT駭客的手法,也有部分運用現成惡意軟體的情況。

【漏洞與修補】

VMware於6月7日針對旗下網路分析系統Aria Operations for Networks(原名vRealize Network Insight)發布資安公告,總共修補3個漏洞,分別為命令注入漏洞CVE-2023-20887、RCE漏洞CVE-2023-20888、資訊洩露漏洞CVE-2023-20889,CVSS風險評分依序為9.8、9.1、8.8。

值得留意的是,這些漏洞沒有其他的緩解措施,該公司呼籲用戶要儘速套用修補程式。

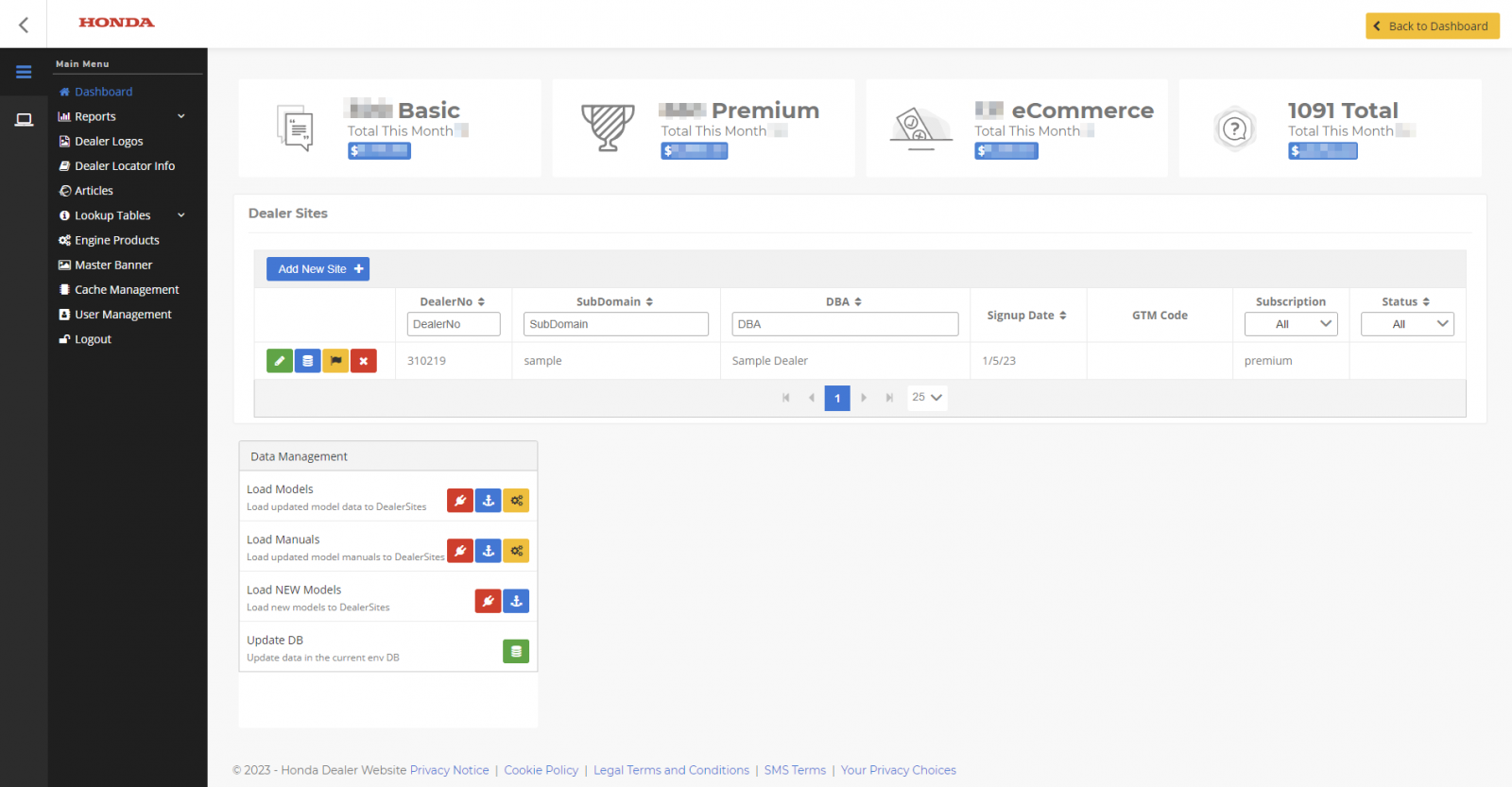

研究人員Eaton Zveare在本田汽車集團的電子商務網站裡,發現重設密碼的API存在漏洞,而能藉由該漏洞重設任意帳號的密碼,存取該集團旗下的動力設備、船隻、花園事業部門的經銷商資料。

研究人員Eaton Zveare在本田汽車集團的電子商務網站裡,發現重設密碼的API存在漏洞,而能藉由該漏洞重設任意帳號的密碼,存取該集團旗下的動力設備、船隻、花園事業部門的經銷商資料。

研究人員依循上述的弱點,能夠隨意修改該公司旗下1,570個經銷商網站內容,變更3,588個經銷商帳號的密碼,並存取經銷商電子郵件1,090封,以及顧客電子郵件(內含完整姓名)11,034封,此外,研究人員還能存取該集團的財務報告,以及部分經銷商的Stripe、PayPal、Authorize.net的金鑰。

研究人員於3月16日進行通報,本田於4月3日修復完成,不過,由於該公司沒有經營漏洞懸賞專案,這名研究人員並未得到獎勵。

【資安產業動態】

Google Cloud、Workspace開始支援Passkey無密碼登入

6月6日Google宣布擴大Passkey支援範圍,用戶可以此種無密碼的方式登入Google Workspace和Google Cloud帳戶。該公司提到,他們是第一個支援通行密鑰登入的公有雲服務供應商。根據Google早期採用的資料顯示,使用Passkey的登入速度是密碼的兩倍,錯誤率更是降低4倍。

密碼管理解決方案業者1Password推出瀏覽器Passkey擴充套件公開測試版

密碼管理解決方案業者1Password推出瀏覽器的Passkey支援套件測試版本,讓使用者上網的過程可透過這類身分驗證機制來存取各式網路服務。此擴充套件可支援Chrome、Firefox、Edge、Brave、Safari瀏覽器,並能在執行Windows、macOS、Linux作業系統的電腦上運作。

【其他新聞】

ChatGPT爆紅引發相關資安疑慮!資安業者Palo Alto Networks半年內看到相關域名註冊增178%、每天有118個惡意URL

Barracuda表示遭到零時差漏洞攻擊的郵件安全閘道設備應立即更換

思科VPN用戶端程式出現漏洞,若不修補恐被用於取得SYSTEM權限

近期資安日報

【6月7日】 Outlook雲端郵件服務中斷,疑遭受駭客組織Anonymous Sudan的DDoS攻擊所致

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-10

2026-02-10

2026-02-10