Trail of Bits

資安業者Trail of Bits本周揭露了一個存在於通用繪圖處理器(General-Purpose Graphics Processing Unit,GPGPU)的安全漏洞CVE-2023-4969,該漏洞可用來恢復其它程序於GPU本地端記憶體所建立的資料,因而將其稱為LeftoverLocals漏洞,殃及蘋果、AMD、高通及Imagination的GPU,但Nvidia、英特爾與Arm的GPU產品則不受影響。

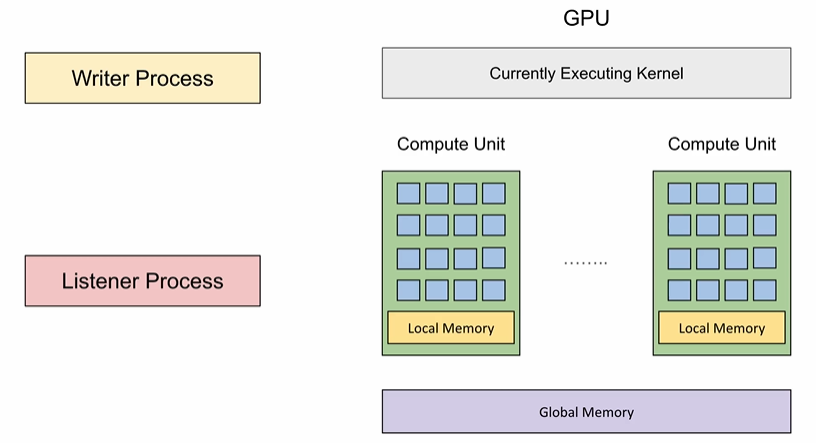

GPU原本是用來加速電腦繪圖,但其大規模平行能力與高記憶體頻寬,也讓它成為現代科學運算、人工智慧(AI)與機器學習(ML)應用的標準硬體加速器,一個GPGPU平臺則可將CPU記憶體複製至GPU,以執行相關的高階運算任務。

然而,研究人員發現,有別於CPU框架,許多GPU框架並未充分地隔離記憶體,使得GPU核心有機會觀察到在同一臺機器上、由另一個GPU核心所寫入本地端記憶體的值。於是,駭客便有可能藉由諸如OpenCL等可程式化介面來存取共享GPU,竊取由其它使用者或程序所輸入的記憶體資料,在ML正興起的時代,可能產生嚴重的後果。

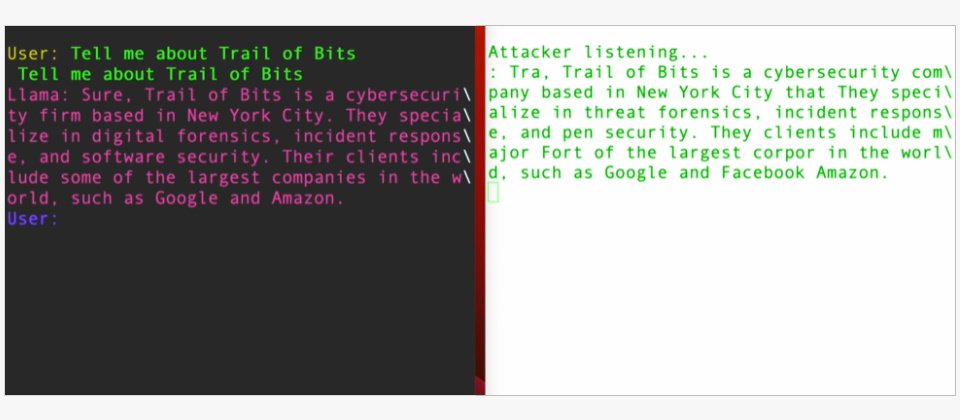

Trail of Bits利用Listener與Writer程式來闡明LeftoverLocals漏洞,Listener程式負責啟動GPU核心讀取未初始化的本地端記憶體,而Writer程式則利用GPU核心於本地端記憶體寫入一個實驗性的金絲雀值,它們會重複啟動各自的核心,若Listener能夠可靠地讀取金絲雀值,便證明該平臺含有LeftoverLocals漏洞,並建議GPU供應商可藉由在呼叫核心之間清除本地端記憶體,來對抗LeftoverLocals漏洞。

Trail of Bits總計測試了7家GPU供應商的11臺裝置,並在蘋果、AMD與高通的裝置上偵測到LeftoverLocals的存在,並表示記憶體外洩資料的容量取決於GPU的大小,愈大的GPU含有愈多的記憶體即可能外洩更多資料,例如在AMD Radeon RX 7900 XT上可在每個核心中恢復5MB的資料。

而受到LeftoverLocals漏洞波及的裝置涵蓋了蘋果的iPhone 12 Pro(A14)、第三代iPad Air(A12)、採用M2的MacBook Air及採用高通Snapdragon處理器的HTC 1+等。至於Trail of Bits並沒有在Imagination裝置上偵測到LeftoverLocals,是由Google在不同的Imagination裝置上發現的。

Trail of Bits是在去年9月向CERT/CC 提報LeftoverLocals漏洞,並於本周發表。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10