駭客入侵非營利組織的情況不時傳出,最近有一起是因為研究人員進行例行調查意外發現的資安事故,而引起了他們的注意。

資安業者Huntress指出,與越南政府有關的駭客組織OceanLotus(也稱做APT32、APT-C-00、Canvas Cyclone)入侵當地的人權組織,並研判為期超過4年。

究竟駭客如何入侵受害組織,研究人員並未特別說明,但他們在4臺電腦上找到這些駭客的行蹤。

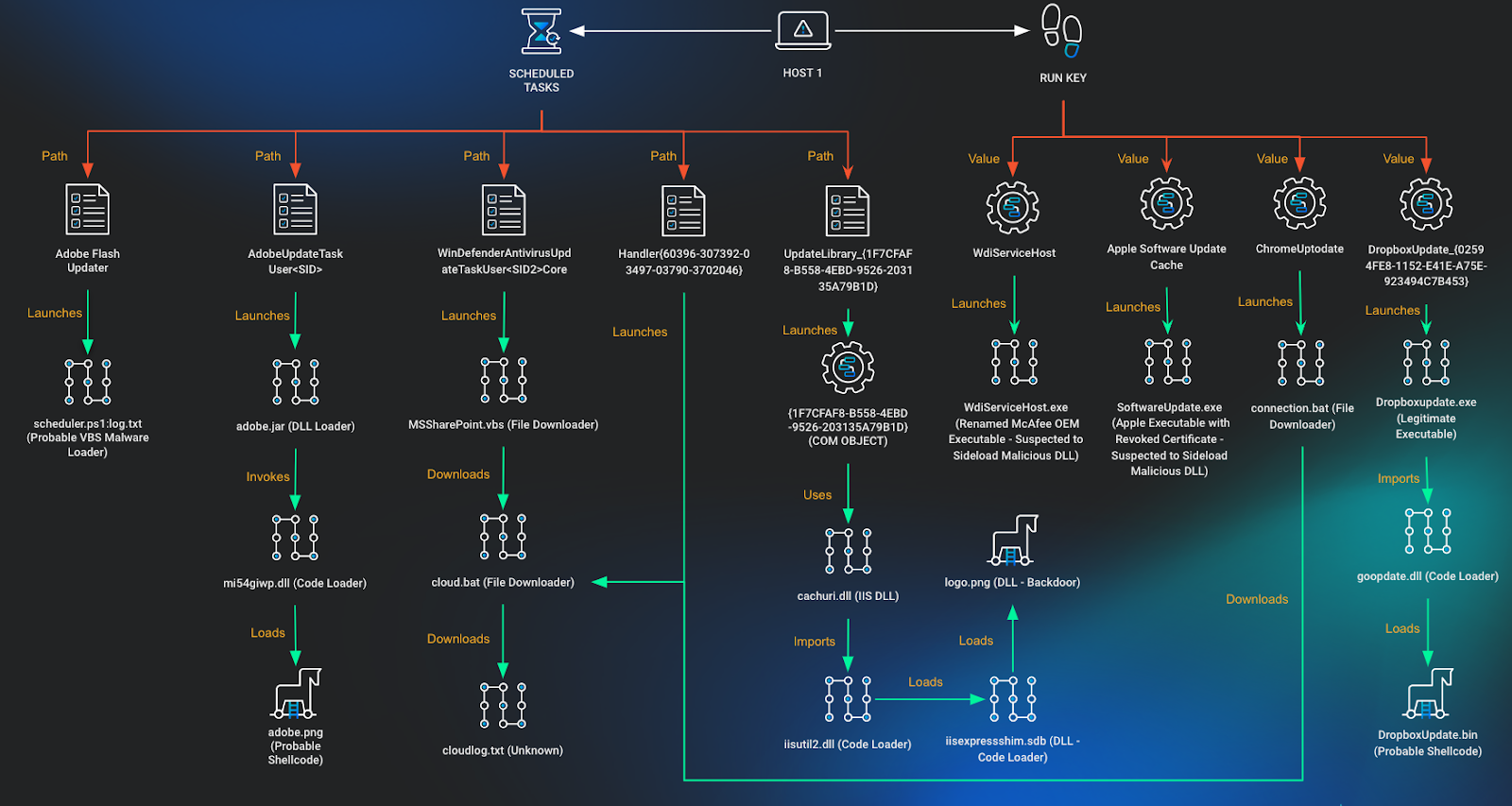

在其中一臺電腦上,駭客為了能持續活動,植入5項工作排程,這些工作偽裝成Adobe Flash更新工具、Microsoft Defender更新任務,於受害電腦執行Windows Script、Java,意圖載入Metasploit和Cobalt Strike有效酬載、經過演算法處理的Shell Code、VBS指令碼、BAT批次檔,以及COM物件。駭客設置這些工作排程數週後進行偵察,然後陸續執行新的命令,目的是確保該主機與特定遠端電腦持續進行連線,過程中駭客試圖透過設置於DllHost COM物件的後門程式,竊取Chrome的Cookie資料。

另一臺電腦駭客則是前述攻擊的一個半月後開始活動,對方利用WMI遠端執行命令,並濫用電子書管理軟體Calibre主程式執行惡意DLL程式庫。而駭客在這臺電腦進行名稱管道冒充攻擊不久,又對第3臺電腦下手,透過Cobalt Strike建立工作排程,使用SYSTEM帳號從事攻擊行為。

研究人員循線清查是否有其他電腦受害,結果找到另一臺駭客設置在開機啟動Calibre的電腦,駭客設置了3個偽裝成微軟及Adobe更新的工作排程,但實際用途是定期與遠端的IP位址及Cobalt Strike主機連線。數個月後,駭客進行偵察,從而部署Node.js執行檔,目的是執行惡意延伸套件。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10