戴夫寇爾提供

iThome在8月8日揭露小米手機未經用戶允許,偷傳使用者的個人隱私資料至北京的伺服器,在廣大的輿論壓力下,小米終於在2天後公開認錯,釋出修正問題的OTA升級包,宣稱「網路簡訊」已經不再預設為開啟,並重申未經同戶允許,不會主動上傳涉及用戶隱私的個人資訊和資料。

此一OTA升級包是否真如小米所言解決了個人資料的安全問題?iThome再次委託相同的資安實驗室──資安公司芬安全(F-Secure)亞洲實驗室及臺灣資安公司戴夫寇爾(DevCore),以先前所測試的紅米1S手機,進行OTA升級後的第二波檢測。

在8月8日所揭露的小米手機第一波檢測結果中,幾個主要的爭議點包括手機首度開機連結網際網路後,即會自動將手機序號IMEI碼與手機號碼回傳小米北京的伺服器,而且是以無加密的明碼傳送;而在發送簡訊時,收發雙方的電話號碼也都會傳回小米的伺服器;此外,小米手機開機後,也會自動把使用者的應用程式清單完整傳回小米的伺服器。

為了要了解小米釋出的OTA升級包是否解決了上述的爭議,iThome再度委託芬安全(F-Secure)亞洲實驗室及臺灣資安公司戴夫寇爾(DevCore),以原先測試的相同紅米1S手機進行OTA升級,並以相同的程序進行測試。

測試結果顯示,小米已經修正了部分問題,然而資安專家也發現,更新OTA升級包後,仍舊有一些資安疑慮存在,並沒有徹底解決。

測試結果1:網路簡訊功能已改為預設關閉,資料傳輸已經加密

芬安全亞洲實驗室在8月11日至12日兩天,連續針對小米OTA升級包進行反覆測試,芬安全亞洲區資安顧問吳樹謙表示,他們採取與上次相同的測試程序,在相同的實驗室環境中,由同一群擅長分析惡意程式及具備逆向工程專長的資安研究員,實測紅米手機1S是否已經修改之前的問題。

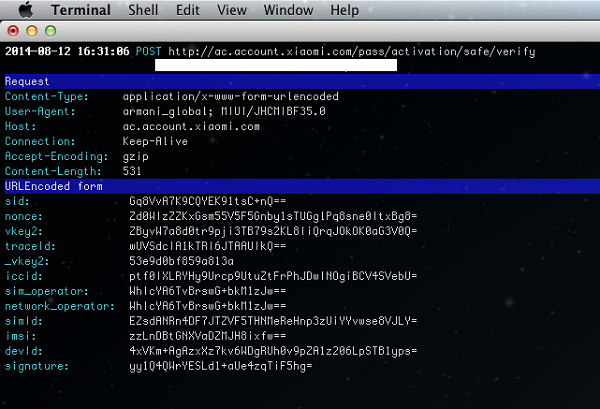

芬安全的測試人員先以OTA升級紅米1S手機,並且按照官方程序重新設定(Reset)手機。接著再插入手機SIM卡,連上芬安全實驗室的無線網路基地臺。吳樹謙表示,測試人員接下來發現紅米手機開始傳送加密資料,經分析是手機序號IMEI碼,並沒有傳送使用者的手機號碼。

測試人員接著開啟GPS定位服務,並在通訊錄新增聯絡人名單,測試收發簡訊與多媒體簡訊,以及撥打與接聽電話。

在前次測試中引起最大爭議的一點,是小米手機未經當事人同意便自動開啟網路簡訊,並且以無加密的明碼方式將簡訊收發雙方的電話號碼,都回傳小米在北京的伺服器。

吳樹謙表示,在紅米手機升級OTA包後,測試過程中發現小米已將網路簡訊服務改為預設是關閉,使用者必須自行啟用該功能;而原本以明碼方式傳送簡訊收發雙方電話號碼的問題,經芬安全的資安專家透過Https Proxy代理伺服器進一步確認,小米已經改採加密方式傳送簡訊收發者的電話號碼。

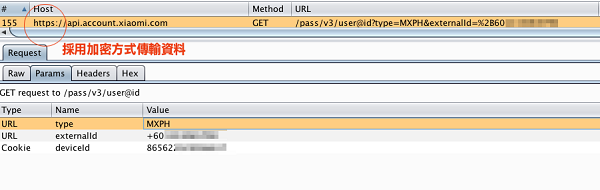

至於,原本紅米手機登入小米雲服務後,會將手機的國際行動用戶辨識碼(IMSI)資訊,及手機序號IMEI碼和電話號碼,都以明碼傳送到小米的api.account.xiaomi.com伺服器,不過,經過OTA包升級後,吳樹謙表示,小米手機都改採加密方式傳送這些資料了。

吳樹謙總結這次的測試結果,紅米手機升級小米日前釋出的OTA包後,手機一開機、插入SIM卡,會以加密方式回傳手機序號IMEI碼(小米官方聲稱此為確認是否真品);網路簡訊服務則改為預設關閉,必須由使用者自行啟用,也同時以加密方式,傳輸簡訊收發者的電話號碼、IMEI碼和IMSI碼;登入小米雲服務後,也同樣改以加密方式,傳送使用者電話號碼、IMEI碼和IMSI碼。

測試結果2:沒有啟用小米雲服務,小米手機依舊會上傳應用程式清單

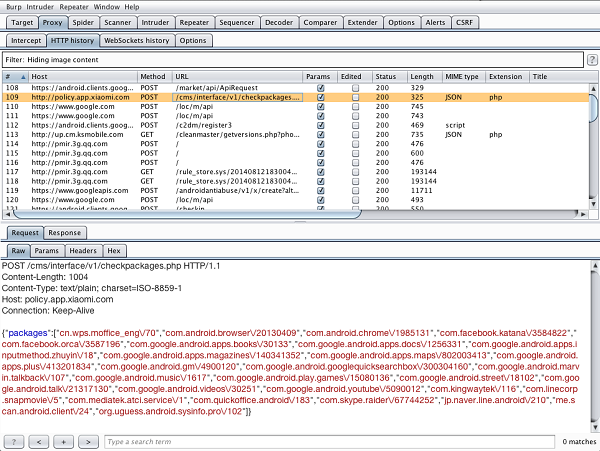

此外,在前次測試中,臺灣資安公司戴夫寇爾以一支正常使用多時、只安裝少數基本App的紅米S1手機進行測試,發現紅米手機會自動上傳使用者的應用程式清單。臺灣小米對此解釋,傳送應用程式清單是為了小米雲服務的雲端備份所需。在小米釋出OTA升級包之後,戴夫寇爾針對上次同一款紅米手機進行相同的測試,從13日開始測試,直到15日凌晨4點完成。翁浩正表示,他所測試的紅米手機並未啟用小米雲服務,但是紅米手機仍舊會上傳應用程式清單到小米的伺服器(http://policy.app.xiaomi.com/cms/interface/v1/checkpackages.php)。他質疑:小米雖然宣稱傳送應用程式清單是基於小米雲服務所需,然而他並未開啟小米雲服務,為何小米仍擅自傳送使用者的應用程式清單?

在第一次測試中,翁浩正在監測手機的過程中也發現,紅米手機會回傳資料到pmir.3g.qq.com伺服器,經查是紅米手機預設開啟雲端掃毒服務,因其使用騰訊的雲查殺服務,因此會傳送資訊至騰訊的伺服器,然而由於傳送的資料已加密,無法檢視傳送內容。翁浩正隨後關閉雲端掃毒服務,紅米手機就不再傳資料回騰訊的伺服器。在升級OTA包之後,再次測試的結果與第一次相同,使用者只要關閉病毒庫更新設定中的「自動更新」、「使用雲端殺毒」、「安裝監控」,紅米手機就不會再傳資料至騰訊的伺服器。

臺灣小米重申一切連網服務都不涉及用戶隱私

針對小米手機OTA升級後再次測試的結果,iThome聯繫臺灣小米的公關窗口,但小米並未回覆上述問題,僅以引述香港小米官方臉書說明作來回答,小米香港官方臉書的聲明:

1. 8月10日OTA更新包,關閉了“網路簡訊”自動啟動功能後,已經絕無任何未經用戶許可傳輸個人資料到小米伺服器的行為;

2. 個別用戶在OTA包更新後,仍觀察到手機和小米服務器的網絡連線,經確認,均為不涉及用戶私隱的互聯網服務,包括但不限於公眾日曆更新、MIUI系統提醒、軟件更新、系統短訊智能辨認、天氣等。

| 小米手機第一次實測 | 系統升級後,小米手機第二次實測 |

|

芬安全測試揭露:

|

芬安全測試揭露:

|

|

戴夫寇爾測試揭露:

|

戴夫寇爾測試揭露:

|

資料來源:芬安全、戴夫寇爾,iThome整理,2014年8月

芬安全在紅米手機系統升級(OTA)後測試發現,所有的使用者資訊都已經透過加密傳輸的方式回傳小米伺服器。

紅米手機原本自動啟用的網路簡訊功能,芬安全在紅米手機系統升級後測試發現,網路簡訊功能已經預設關閉;當使用者啟用該服務時,也會透過 Https 方式,加密傳送收發簡訊者的電話號碼。

戴夫寇爾測試發現,不論小米手機有沒有系統升級,在沒有啟用小米雲端服務的前提下,仍會回傳應用程式清單到小米伺服器。

臺灣小米官方引述香港小米官方臉書的說法表示,已經關閉預設開啟的網路簡訊功能,並宣稱「個別用戶在OTA包更新後,仍觀察到手機和小米服務器的網絡連線,經確認,均為不涉及用戶私隱的互聯網服務,包括但不限於公眾日曆更新、MIUI系統提醒、軟件更新、系統短訊智能辨認、天氣等。」

延伸文章

專欄:便宜不能買到信任 http://www.ithome.com.tw/voice/90121

封面故事

不只小米手機,其他中國品牌也有資安爭議,請看我們封面故事

學者警告:中國政府能強索陸商客戶資料 臺灣政府有責揭露黑心App

熱門新聞

2026-02-09

2026-02-06

2026-02-10

2026-02-09

2026-02-09

2026-02-10

2026-02-10