APT攻擊內幕大揭露

看似沒有特定手法、明確模式的APT攻擊,資安人員從一次又一次的受駭案例研究中,還是可以發現駭客攻擊手法演進的軌跡和特徵,例如APT攻擊軍隊化的新型運作模式、能癱瘓數萬電腦的致命防護缺口,非典型目標郵件攻擊的多層次社交工程引誘手法等,這些都是未來與駭客角力攻防的因應關鍵。

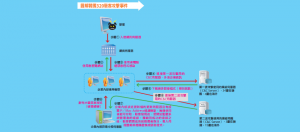

軍隊化APT攻擊大揭露 25人精密操控5千多臺殭屍電腦

一個規模只有25個人的駭客組織,竟能同時操縱4個Botnet傀儡網路、5千多臺殭屍電腦,他們的工作流程比大多數的企業IT部門還要有制度,發動釣魚郵件攻擊已達自動化,而超過半數的受害電腦皆來自臺灣的政府機關與民間企業

文 /|2013-08-07

調查者親自揭露 韓國320事件官方報告沒說的致命關鍵

韓國政府在今年4月發表了320事件的調查報告,但未透漏駭客如何入侵了變成跳板的更新程式派送伺服器,參與調查的韓國最大防毒廠商研發總監,在臺揭露此事件中銀行遭駭的關鍵防護缺口

文 /|2013-08-07

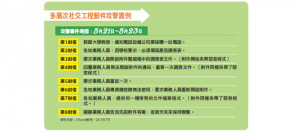

多層次社交工程引誘 非典型目標郵件攻擊現身

是顧客?還是駭客?業務聯絡窗口收到的一封產品訂購電子郵件,竟是一連串連續式社交工程郵件的開端,8次郵件往返,夾帶3次暗藏木馬的訂購單文件,未來,該不該打開顧客寄來的電子郵件?

文 /|2013-08-07

政府要帶頭培養APT防禦人才

艾斯酷博科技首席資安研究員邱銘彰認為,政府要帶頭制定政策,培養資安人才,要讓民眾認為資安工作可以成為終身工作,資安產業是有前景的,並讓企業找得到人才繼續發展,才能產生正向循環。

文 /|2013-08-07

按讚加入iThome粉絲團追蹤