Taiwan Semiconductor Manufacturing Co., Ltd

全球晶圓代工龍頭廠商台積電,這幾天傳出因病毒感染機台而導致部分產線停擺的情況,引發全國人民的關注。根據自由時報稍早的報導,是因為該公司採用的自動化材料搬運處理系統(Automatic Material Handling System,AMHS)遭到駭客攻擊而中毒,導致部分晶圓廠的產線無法運作,影響範圍涵蓋到南科14廠、中科15廠。

而在蘋果日報相關報導當中,則指出事發時間在8月3日傍晚至10點左右,台積電遭到駭客、電腦病毒攻擊,受影響的廠區包括竹科的晶圓12廠、中科的晶圓15廠與南科的晶圓14廠。

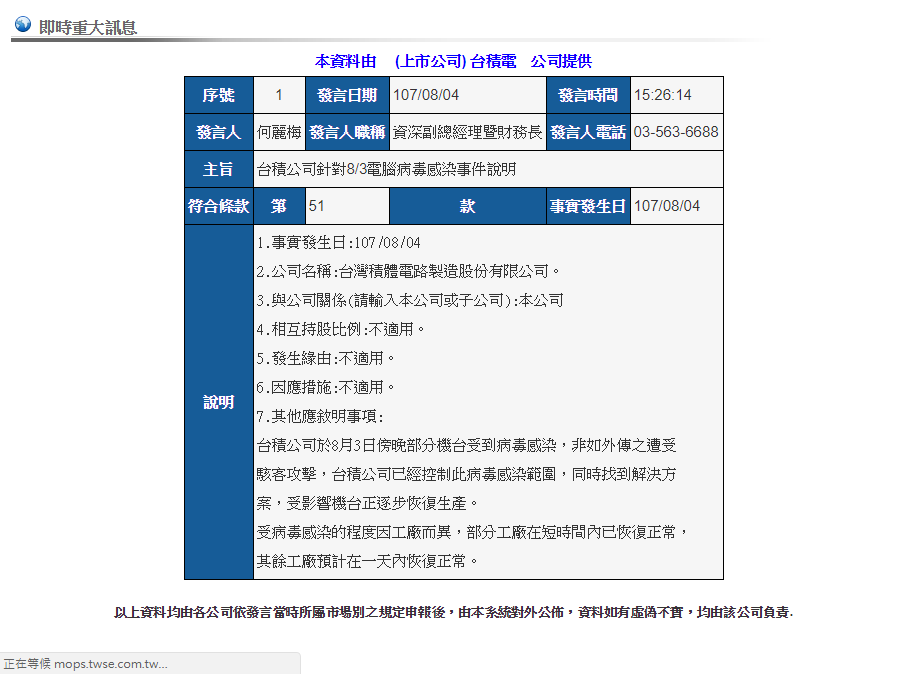

台積電則在8月4日下午正式提出回應,並且在臺灣證券交易所公開資訊觀測站發布重大即時訊息,表明在8月3日傍晚,發生部分機台受到病毒感染的事件,非如外傳遭受駭客攻擊,他們已經控制此病毒感染範圍,同時找到解決方案,而且受影響機台正逐步恢復生產。對於感染途徑,台積電也表示已經掌握,但不便對外說明。

而關於修復的時間,他們也予以簡略說明,表示受病毒感染的程度因工廠而異,部分工廠在短時間內已恢復正常,其餘工廠預計在1天內恢復正常。

至於實質損失規模,根據中央社的報導,應低於股本20%或新台幣3億元,因為在媒體揭露這項消息之後,證交所上市部隨即聯繫台積電了解災情,要求該公司在公開資訊觀測站中輸入重大訊息,但不需舉行重大訊息記者說明會。

而是否舉行這類活動的判斷,則是依據《臺灣證券交易所股份有限公司對有價證券上市公司重大訊息之查證暨公開處理程序》這份法規,而當中的第11條第9項規定:「發生災難、集體抗議、罷工、環境污染、遭主管機關處分或其他重大情事致造成公司重大損害,且扣除其依保險契約設算獲賠金額後之預估損失超過該公司股本百分之二十或新台幣三億元以上者。」

至於為何如此嚴謹的全球知名企業會受到病毒侵襲?根據諸多業界專家的研判,廠房的生產線機台應該已經採用「實體隔離」的架構,理論上,這些設備所處的網路環境自成一區,與一般辦公系統的網路環境無法互通,但終究還是發生了惡意軟體的感染,原因可能就在於USB外接裝置仍然無法完全禁止使用,系統軟體、韌體若是在要離線、網路隔離的狀態,進行更新,或是需要取出當中的資料,供其他系統進行分析,都須仰賴這樣的儲存裝置。

不過,現今的網路威脅型態多變,即便許多防毒軟體都可以掃描USB外接裝置,負責的人員也都在這些裝置插入機臺之前,徹底落實安全掃描作業,但是大多數防毒軟體仍然基於傳統的特徵碼比對方式,而無法辨識所有的惡意軟體。

再者,當前的電腦病毒與駭客攻擊之間的界線,已經日漸模糊,台積電這次所面臨的威脅,究竟是屬於不分攻擊對象、亂槍打鳥式的惡意軟體,還是特別針對該公司系統與網路環境所設計的惡意軟體,仍有進一步確認的空間,因為必須知道發動者的身分、動機、目的,才能更有效防範同一種來源的攻擊。

因此,面臨這類威脅的企業,當務之急,除了儘快反應、著重在如何快速減災,同時,也必須考量是否該尋求其他方法,提升整理防護能力。相信台積電本身的資安人員與合作廠商,應該早有對策,或許接下來該進一步釐清,為何相關災情仍擴散到幾個廠區,以及能否更快發現與反應。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09