已有越來越多網路攻擊者鎖定上個月揭露的WinRAR漏洞,用戶最好趕緊更新至最新版本。(圖片來源:FireEye)

0328-0402一定要看的資安新聞

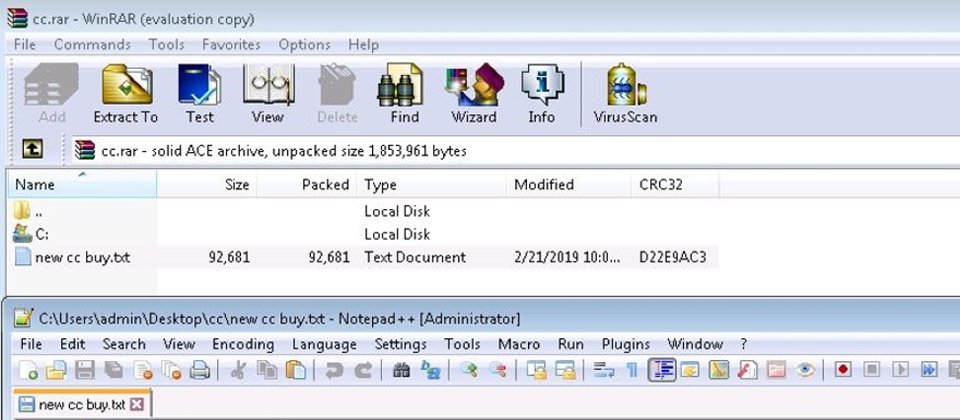

#軟體安全 #WinRAR

針對WinRAR漏洞的多種的攻擊手法相繼現身,用戶可要小心

圖片來源/FireEye

圖片來源/FireEye

今年2月曝光的WinRAR安全漏洞CVE-2018-20250,有越來越多資安業者相繼披露鎖定該漏洞的攻擊樣本。

例如,最近FireEye發現的「Scan_Letter_of_Approval .rar」,是假冒美國社會工作教育協會(CSWE)申請許可,實則暗藏一個可與遠端伺服器交流的VBS後門程式。還有鎖定對象是以色列軍事產業的「SysAid-Documentation.rar」,它偽裝成來自IT服務管理軟體業者SysAid。在其他誘餌內容上,包括烏克蘭前任總統所發出的產官合作訊息,以及外洩帳密檔案等。

研究人員警告,短期內之所以能看到如此五花八門的WinRAR漏洞攻擊樣本,除了因為WinRAR擁有5億的龐大用戶,也因WinRAR缺乏自動更新機制,再加上CVE-2018-20250非常容易開採,相信未來會有更多的駭客繼續利用該漏洞。因此,WinRAR用戶應儘速升級至5.70版。更多內容

#Android行動安全 #木馬程式

新款Android木馬Gustuff橫行,鎖定金融與加密貨幣程式

在3月28日,資安業者Group-IB揭露功能強大的Android金融木馬程式Gustuff。它的主要感染途徑,是藉由簡訊傳送惡意APK檔案連結予Android用戶,一旦Android用戶下載並安裝了Gustuff,它就能接收遠端伺服器的命令,傳送惡意簡訊給裝置上的聯絡人,擴大感染範圍。

Gustuff將能顯示基於合法程式圖示的假通知,當使用者點選該通知時,可能會出現兩種結果,第一種是金融木馬最常見的竊取手法,跳出要求使用者輸入帳密的視窗,第二種則是開啟合法程式,然後在付款欄位自動填入支付資訊以進行非法轉帳。此外,Gustuff還能危及PayPal、Western Union、eBay、Walmart、Skype與WhatsApp等應用。除了竊取金融憑證或盜轉之外,亦可將受駭裝置上的簡訊、螢幕截圖或照片傳送到遠端伺服器。更多內容

#防毒軟體 #數位簽章

華碩緊急釋出ShadowHammer鎖定目標偵測工具,卻遭微軟誤判為惡意程式

在3月26日,國外媒體Motherboard與卡巴斯基揭露ShadowHammer供應鏈攻擊事件,其中華碩軟體更新Live Upadte伺服器遭入侵。值得注意的是,國外資安研究人員GiuGiuseppe `N3mes1s`在推特上公布,華碩所釋出可自行檢查是否為攻擊鎖定的ASDT檢視工具,遭到微軟內建防護工具Windows Defender誤判為惡意程式。

據資安研究專家指出,一般而言,所有的防毒公司都會把用來進行軟體發行簽章的數位憑證當做白名單的依據,但是,華碩遭到駭客入侵冒用的數位簽章並未註銷(revoke),也導致許多資安公司可能會誤判華碩釋出的偵測工具。更多內容

#2019企業資安大調查

【iThome企業資安大調查】臺灣企業資安投資力道回穩,今年更聚焦網安和災難復原

.png)

根據最新iThome企業資安大調查結果,從資安投資規模來看,今年的資安投資成長率,從去年的73%暴漲,回穩到10.2%,而從產業來看,去年金融業和服務業的資安預算大增,甚至翻倍成長,今年則指有些微提高。

但去年預算緊縮的醫療業,受到資安法上路的衝擊,開始對醫院有更多的資安要求和規範,醫療業今年的資安投資翻了3倍,居各產業之冠。此外,今年重視網路安全的企業更多了,甚至超越了IT基礎架構防護的排名,成了排名第一的資安重點。另一個今年崛起的投資重點是災難復原(DR),而今年也有8.6%的企業,準 備要來提升董事會和CEO的資安意識,將資安意識的教育,拉高到高層。更多內容 相關報導:【iThome 企業資安大調查】企業今年資安投資重點為何? 【iThome 企業資安大調查】今年資安人才有多搶手?

#連網汽車安全 #漏洞獎勵競賽

Pwn2Own:研究人員成功入侵Tesla Model 3

圖片來源/ZDI

圖片來源/ZDI

今年的Pwn2Own駭客競賽首度新增了汽車類別,攻擊目標包括數據機、藍牙或Wi-Fi、車載資訊娛樂系統、自動駕駛系統、自動駕駛的服務阻斷與感應鑰匙等,獎金則從3.5萬美元到25萬美元不等。

其中,Fluoroacetate團隊鎖定的是車載資訊娛樂系統,它採用的是基於Chromium的網路瀏覽器。該團隊經過幾分鐘的設定,利用瀏覽器描繪引擎的即時編譯(JIT)漏洞,成功於系統上顯示了自己的訊息,這讓該團隊抱走了3.5萬美元的獎金與一輛Tesla汽車。主辦單位ZDI表示,他們希望藉由Tesla的創舉能夠鼓勵更多與連網汽車有關的安全研究。更多內容

#技術支援詐騙

以假掃描誘騙客戶購買服務,Office Depot及Support.com與FTC以3,500萬美元和解

假冒的技術支援詐騙橫行之外,也有支援服務商以不實掃描結果來欺騙客戶的狀況。近期美國辦公零售業者Office Depot與技術支援服務供應商,在遭到檢舉及調查屬實後,雙方分別以2,500萬美元及1,000萬美元與美國聯邦交易委員會(FTC)和解。根據調查,兩家業者自2009年起,便以個人電腦健檢軟體PC Health Check替客戶改善電腦效能,同時掃描電腦上的安全威脅與惡意程式,然而,FTC卻發現,就算PC Health Check沒有偵測到惡意程式或威脅,也會僅依據軟體提問時的客戶回答,於偵測結果中顯示電腦受到感染,誘騙客戶購買技術支援服務。更多內容

#打擊假訊息 #事實查核 #公私協力

LINE謠言查證官方帳號預計六月底上線,要聯手行政院、民間組織打擊假消息

圖片來源/LINE

圖片來源/LINE

假消息的議題在近幾年迅速發酵,最近,LINE預計在六月底推出「LINE謠言查證」官方帳號,用戶只要將有疑慮的內容傳發至其中,就能進一步釐清消息的真偽。在這項服務中,也與多家業者及單位合作,例如台灣事實查核中心、Cofacts真的假的、MyGoPen,以及蘭姆酒吐司。

除了開發官方帳號之外,LINE也要將查證內容定期發布在LINE Today的「謠言破解」專區,而此處未來也會用RSS feed介接行政院「政院即時澄清專區」的內容,讓行政院的澄清文同步在LINE Today上更新,民眾也能即時掌握官方對國內重大消息,例如國安、交通、災防、食安等方面的最新說法。更多內容

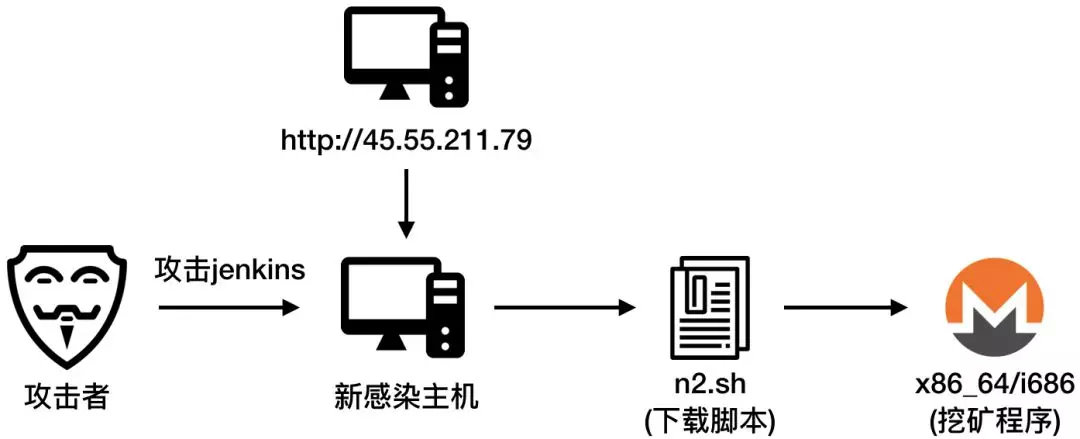

#Jenkins漏洞 #挖礦攻擊

Jenkins漏洞公布後兩天即遭利用,並假冒漏洞發現者測試之名但實為攻擊

圖片來源/阿里雲安全

圖片來源/阿里雲安全

在3月底,阿里雲安全在部落格公布透過Jenkins RCE漏洞進行攻擊的挖礦事件。值得注意的是,該Jenkins系列漏洞是由臺灣滲透測試專家Orange Tsai在今年1月中對外揭露。他是在去年5月30日通報Jenkins,而他們的團隊從去年6月15到今年1月8日,也陸續將此一系列漏洞修補完畢。

根據阿里雲安全的說明,有攻擊者直接複製了攻擊發現者在部落格上公布的概念性驗證,且攻擊payload含有Orange.tw字樣,可能被誤認為是漏洞發現者在進行測試,因此他們將該木馬命名為ImposterMiner(冒充者)。更值得關注的是,由於木馬開始爆發與漏洞公開的時間相隔甚短,僅有兩天。他們提醒用戶,應即時升級Jenkins相關的各種軟體。更多內容

更多資安動態

英國檢查華為電信設備發現新風險,確認其軟體工程與網路安全品質有重大缺陷

因應新變種Mirai殭屍網路病毒攻擊來襲,合勤呼籲路由器用戶應儘速安裝最新韌體

降低網路攻擊或災損從事前防範做起,澳洲政府實施八大減緩策略

Google工程師揭露TP-Link路由器含有可執行任何命令的安全漏洞

甲骨文「通知」用戶付費取得Java 8安全修補程式,否則小心被駭

研究人員:HTTPS不如你想的安全,5.5%含有TLS漏洞

豐田汽車遭駭客集團鎖定?澳洲、日本、越南皆淪陷

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09