趨勢科技

0130-0205一定要看的資安新聞

#社交工程 #網釣攻擊 #個資安全

武漢肺炎人心惶惶,當心填問卷送口罩、以及偽裝防疫衛教資訊的社交工程手法!

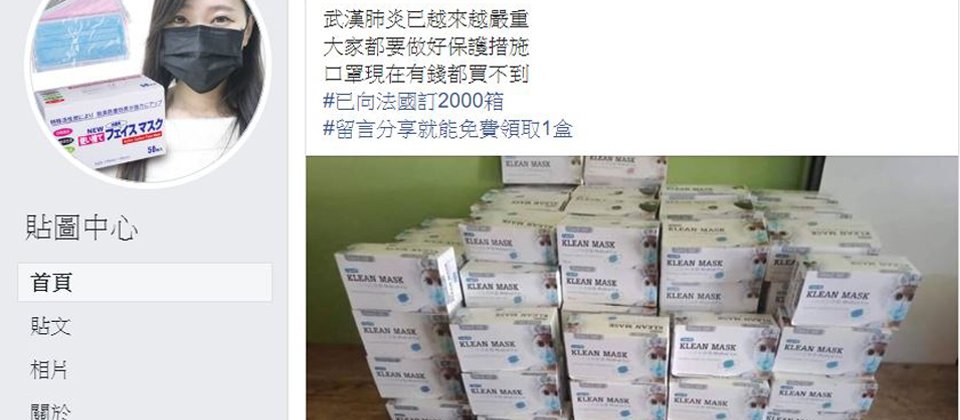

隨著武漢肺炎疫情持續延燒,民眾可要當心以相關時事為誘餌的社交工程與詐騙!已有事件被資安業者揭露。例如,在國內,趨勢科技近日指出,發現多個以送口罩名義騙個資的臉書粉絲專頁,像是有一個假冒全聯名義的「全聯福利中心Taiwan」粉絲專頁,在1月31日剛成立,透過臉書投放廣告,聲稱填問卷就可以優惠價格購買口罩,騙取民眾個資;還有其他粉絲專頁用各式藉口,以留言分享就能免費送口罩為號召,吸引不知情民眾上鉤,再以聊天機器人透過私訊拉攏消費者,目的是要大家對粉絲專頁按讚與騙個資,同時還要大家資訊分享,根據趨勢科技統計,已有超過5萬用戶上鉤。

在國際上,也出現偽裝成各式防範武漢肺炎的社交工程郵件。近日KnowBe4、卡巴斯基實驗室與IBM X-Force都公布相關發現。例如,IBM X-Force公布一封日文撰寫的網釣郵件內容,標題帶有「武漢肺炎」相關文字,信中則夾帶惡意巨集的Word文件,聲稱是衛生單位提供的防疫措施,實為傳播Emotet銀行木馬類型的惡意巨集檔案。更多內容 更多內容

#IoT安全 #DDoS #DVR

可取國際的視訊監控主機遭駭,成為DDoS攻擊幫兇

在1月中旬,臺灣可取國際(iCatch)DVR錄影主機傳出IoT攻擊事件,用戶發現設備遭破解後門並陸續被植入木馬,同時對網路骨幹發動DDoS攻擊,許多用戶之後接到中華電信通知,才知道被當跳板。

對此,該公司在1月16日於官網發出資安通報,先針對受影響的KMH(25、28系列)、RMH(A、C系列)提供新版韌體,其臺灣總代理德勝監控也說明產品處置計畫,他們表示,KMH、RMH、RAH、RAV的1080P系列將提供安全性升級,甚至,已超過保修期限的RMV、RAS的720P系列,也將額外提供修補,但更老舊的HDR、960、D1系列則建議不要連網使用。在追蹤此事件的動向時,同日我們也發現台灣學術網路危機處理中心(TACERT)率先發布相關漏洞預警,並特別指出遭入侵設備會被竄改網路介面設定,將連線設定PPPoE改成DHCP模式,造成使用者遠端無法連線錄影主機。

關於這起事件的影響,TACERT表示這次事件為IoT板韌體漏洞,使用相同板子就可能存在同樣問題;而對於這次事件是否是工程帳號root遭利用及相關問題,德勝監控在1月底的回應是這次事件仍在處理,尚未提供更詳細的說明。至於最新近況,可取國際在2月3日釋出RAS、RAV、RAH與RXH等更多機種的新版韌體,建議用戶儘速更新,並要在帳戶設定中修改密碼為高強度。更多內容

#IoT安全

英國政府打算制定新法令來規範IoT的安全性

英國數位、文化、媒體暨體育部部長Matt Warman宣布,該國政府將立法規範物聯網裝置的安全標準,以避免這些裝置蒙受安全及被駭風險,並確保所有在當地銷售的IoT裝置都符合三大安全要求:第一,所有IoT裝置都必須具備獨特的密碼,而且無法重置成任何通用的出廠預設值;其次,IoT裝置的製造商必須提供公開的安全漏洞回報窗口;第三,IoT裝置製造商必須明確揭露裝置的安全更新時程。更多內容

#駭侵事件

聯合國被踢爆去年曾遭駭客入侵,卻不曾公布與說明此事

專門報導人道新聞的The New Humanitarian通訊社在1月29日踢爆,有未具名的聯合國IT主管透露,該組織在歐洲的多個網路曾在去年7月遭到駭客入侵,大約有40臺伺服器遭駭,然而,聯合國對此資安事件始終保持沈默,只要求員工變更密碼,並未提及員工的個人資料可能已外洩。報導中指出,聯合國發言人Stéphane Dujarric已坦承此事,但因無法確認事件的性質與範圍,遲遲未對外公布。此一保持沈默的作法,引發相關專家抨擊,因為身為國際治理組織,卻沒有遵循專業標準。更多內容

#醫療OT設備安全

研究人員踢爆GE Medical醫療裝置含有重大安全漏洞

專門提供醫療照護網路安全解決方案的CyberMDX,揭露GE Medical旗下醫療裝置有6大安全漏洞,其中5個是CVSS v3.1最高風險10分。

由於CyberMDX是在2019年9月通報,已過90天的緩衝期,GE Medical仍來不及修補,因此美國ICS-CERT也在1月23日,針對GE CARESCAPE、ApexPro與CIC系統提出警告。

後續GE Medical表示,迄今尚未發現鎖定相關漏洞的攻擊程式,用戶可繼續使用相關裝置,但最好確認MC與IX網路是獨立的,以提高駭客的攻擊門檻,也應採用各裝置的最佳配置準則。更多內容

#實體安全金鑰 #FIDO

Google開源可製作硬體金鑰的韌體專案OpenSK

圖片來源/擷取自Google Secrutiry Blog's影片

圖片來源/擷取自Google Secrutiry Blog's影片

去年Google開賣自有Titan實體安全金鑰裝置,在1月30日,他們進一步將開發硬體安全金鑰的韌體開源,在GitHub上釋出OpenSK專案,希望藉由這個開源專案讓獨立開發人員、硬體金鑰製造商,都能開發安全加解密裝置,加速實體安全金鑰的普及。

基本上,OpenSK是以Rust撰寫而成,運行在TockOS上,支援FIDO U2F及FIDO 2標準,Google指出,現在開發人員可將OpenSK韌體刷到Nodic晶片的dongle開發板,因為它支援FIDO2所有主流傳輸協定且價格便宜,未來Google計畫未來也會擴大到其他晶片。更多內容

#軟體生命週期 #安全更新問題

德國政府為確保尚未升級的Windows 7電腦的安全,今年要多花89萬歐元

在2020年1月14日微軟正式終止Windows 7,根據德國《商報Handelsblatt》報導,儘管該國政府1年多前就已啟動升級Windows 10的計畫,但是各單位裝置數量太多,像是柏林市政府就有8.5萬臺電腦,迄今還有2萬臺是Windows 7電腦。因此,為了確保德國聯邦政府目前3.3萬臺Windows 7電腦的安全,德國政府今年必須多花88.6萬歐元(約新臺幣2952萬元),購買延伸安全更新,以便持續獲得安全修補程式。更多內容

#勒索軟體

Windows EFS可被用來強化勒索軟體,防毒軟體偵測不到

安全公司Safebreach發現一種勒索軟體實作方法,可利用微軟的加密技術Encryption File System(EFS)來強化勒索軟體的威力,使得現有多家安全防護產品無法偵測,所幸後續這些業者也都更新了產品,加入偵測這種EFS勒索軟體的能力。

研究人員指出,這種新手法不僅難以發現及防堵,而且還有可自動化執行,無需人力介入的特性,一般資安產品的特徵檢測式技術無法防堵,啟發式或普遍特徵方案或許可以,但還需要以更先進研究協助訓練演算法。更多內容

更多資安動態

●ProtonVPN開源所有平臺的程式原始碼

●去年發送惡意Office檔的駭客,又利用HTML轉址手法散布木馬程式

●思科Webex Meetings出現安全漏洞,允許任何人加入需密碼的私人會議

●Mac惡意程式排行榜由Shlayer木馬居首

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09