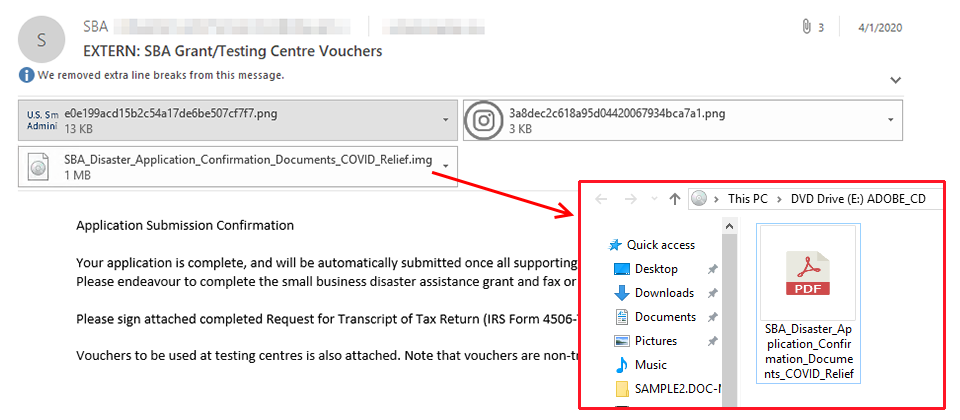

微軟發現到一批郵件在美國流傳,且數量很少。該信件冒充美國小型企業管理局,鎖定希望獲得疫情期間貸款援助的小型企業。信中的夾檔含有IMG檔,內有一個偽裝為PDF檔的執行檔。一旦用戶執行就會植入遠端木馬Remcos,導致用戶機器被接管。(圖片來源/微軟)

微軟安全情報團隊近日偵測到,有被注入惡意程式的ISO及IMG兩種磁碟映像檔隨垃圾郵件散布,企圖騙取企業用戶上鈎,微軟警告可能是未來攻擊行動的前兆。

微軟偵測到好幾波惡意垃圾郵件(malspam)攻擊,以武漢肺炎為名目向各種產業的公司發送,這些郵件挾帶著ISO或麥金塔硬碟映像檔(IMG)檔,其實皆內藏遠端木馬程式(RAT)Remcos。而和一般垃圾郵件大量發送不同,這批攻擊範圍很小且時間很短,以避免被安全軟體偵測。

例如微軟發現到一批郵件在美國流傳,且數量很少。該信件冒充美國小型企業管理局(Small Business Administration),鎖定希望獲得武漢肺炎災情貸款援助的小型企業發送。信中的夾檔含有IMG檔,內有一個偽裝為PDF檔的執行檔。一旦用戶執行就會植入Remcos,可導致用戶機器被接管。

另外也有一波攻擊以美國會計師為目標。駭客向美國CPA協會會員,發送以「COVID-19相關訊息」為主旨的信件,信中所附的ZIP Archive檔開啟後,會釋出看似ISO檔,實則為內含Remcos的惡意.SCR檔。這波攻擊也蔓延到南韓;數家製造業接到冒充南韓疾管署的衛生警示網路(Health Alert Network,HAN),因開啟其中ISO附檔而中鏢。

微軟安全研究中心總監Tanmay Ganacharya指出,目前尚不知這波攻擊的目的,不過按照駭客經常發動偵察式電子郵件(Reconnaissance Email)攻擊來看,這可能是為之後發送勒索軟體、變臉攻擊或產業間諜軟體而做的偵測行為,但是冒充ISO、IMG檔是比較少見。微軟提醒用戶要特別留意有這類附檔的郵件。

2017年Remcos也曾作亂。安全廠商偵測到這隻遠端木馬程式,躲藏在惡意投影片播放檔(ppsx格式),透過電子郵件傳給製造業者並植入受害者電腦,方便駭客之後發動其他惡意攻擊,如側錄鍵盤記錄、擷取螢幕畫面、操控攝影機、開啟麥克風監聽等。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10