【駭客假借檢舉名義讓粉專經營者感到緊張,之後再進行誤導】當詐騙者利用假冒臉書粉專分享用戶粉專的大頭貼照與封面相片時,並在分享時加上文字「你的粉絲專頁被他人舉報......」等內容,對於用戶而言,這時看到這則訊息時,可能一時搞不清這其實只是一則分享的通知,只看到自己的臉書通知介面上,有一個臉書Logo、像是官方隱私政策的通知,正聲稱粉專遭舉報需要用戶驗證身分。

在今年4、5月間,臺灣企業組織與名人臉書粉絲專頁遭盜事件頻傳,大家也不斷提醒用戶應啟用臉書雙重驗證機制,然而,到底網路詐騙者使用了那些方式讓用戶上鉤呢?

由於這些粉專的遇害方式可能不盡相同,有些攻擊手法是透過大量檢舉的方式,讓用戶粉專被臉書系統關閉,有些不法行徑則是偽裝成用戶的粉專來詐騙,而近期較多的攻擊事件是用戶粉專遭盜,也就是用戶失去粉專的管理權。

對於粉專遭駭一事,由於受害者通常沒能完整還原事件經過,而臉書公司也都不會出面說明,使得大家對於粉專如何遭駭一事,仍產生相當大的困惑。從我們近期掌握的盜用粉專方式來看,可以分成兩大類型來看:第一類就是臉書帳號被盜取,近日趨勢科技近期揭露的攻擊行動就是一種詐騙情境;另一類則相當特別,因為臉書帳號不用被盜,但粉專控制權被騙到詐騙者建立的企業管理平臺之下,更是令人防不勝防。

這次,我們先從資安業者揭露的假冒FB官方粉專,來透視攻擊者可能混淆用戶的關鍵。在6月初,趨勢科技揭露了新的攻擊行動,指出網路詐騙者大量設立偽冒臉書官方的粉絲專頁的行徑,剛好讓我們有機會能深入瞭解實際的詐騙手法,並還原一種詐騙情境。

鎖定國內粉專盜用威脅正持續,國內名人、企業、歌手與網紅一直都是目標

日前,趨勢科技在6月3日指出,有不肖分子企圖偽裝成Facebook官方通知,開設偽裝為臉書官方的「Prıvacy Policy」粉絲專頁,近日我們詢問趨勢科技時,該公司指出這批攻擊者又有新的動作。

為了實際了解詐騙方的手法,因此,我們循線找到名為「Prıvacy Corporation Policy Page Identify」的粉專,當時,可以看到該專頁的不當行為,例如,詐騙方不僅是盜用了臉書Logo圖示當作大頭貼照,在其動態消息貼文中,可以看到該粉專在幾個小時前,正鎖定多名臺灣目標進行詐騙,包括:郭台銘、牙醫史書華、環球牙醫診所,職業圍棋選手黑嘉嘉、女歌手郭靜、魏如昀,以及電獺公司旗下電獺少女-女孩的科技日常等,都是這批攻擊者的目標。

而在分享貼文中的訊息上,詐騙者的說詞是:「用戶粉專遭他人舉報』,因此以臉書需要認證用戶的理由,用這樣的藉口,引導用戶至釣魚網站。為了瞭解詐騙過程,我們實際檢視該釣魚網站,它的網址是能看得出有異常,不過其網頁內容模仿了臉書風格的登入畫面,要讓不知情的用戶因此受騙。

這一連串的詐騙過程,看似複雜,包含假冒臉書官方通知的手法,以及偽造以假亂真的釣魚網站。簡單來說,就是假冒了臉書官方,並利用使用者擔心粉絲團違反規定遭檢舉的心理,讓不熟網路或社交平臺操作、無法辨別真假的用戶,被騙至假冒的臉書登入頁面。

但是,為何上述這種方式,能夠引誘擁有粉專的臉書用戶上當呢?仍是許多人想不通的地方。因此,我們從這次看到的攻擊者手法,來嘗試還原用戶面臨的詐騙情境。

為何詐騙者的這種手法有機會能成功引誘用戶上鉤?

對於一般粉專管理者而言,是如何收到這樣的詐騙訊息?更是很多人都想知道的答案。

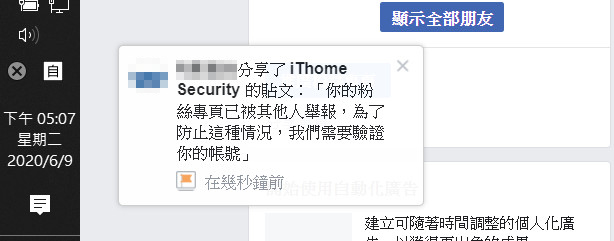

首先,具有管理粉絲專頁權限的成員,不論是管理員、編輯或版主,在臉書介面上可能會收到一則通知訊息。

舉例來說,在桌面版臉書左下方,你會看到即時動態通知訊息彈出,有一個藍底臉書Logo、名為Prıvacy Corporation Policy Page Identify的用戶轉貼了自己的文章,而摘錄的文字內容是:「你的粉絲專頁已被其他人舉報,為了防止這種情況,我們需要驗證你的帳號…」。

這樣的通知訊息,使用者不論是在桌面版或手機版,都可在臉書通知選項(鈴鐺圖示)中找到,此外,用戶也可在電子郵件信箱收到,因為,臉書能設定將使用者相關的活動通知,以Email方式發送到信箱。

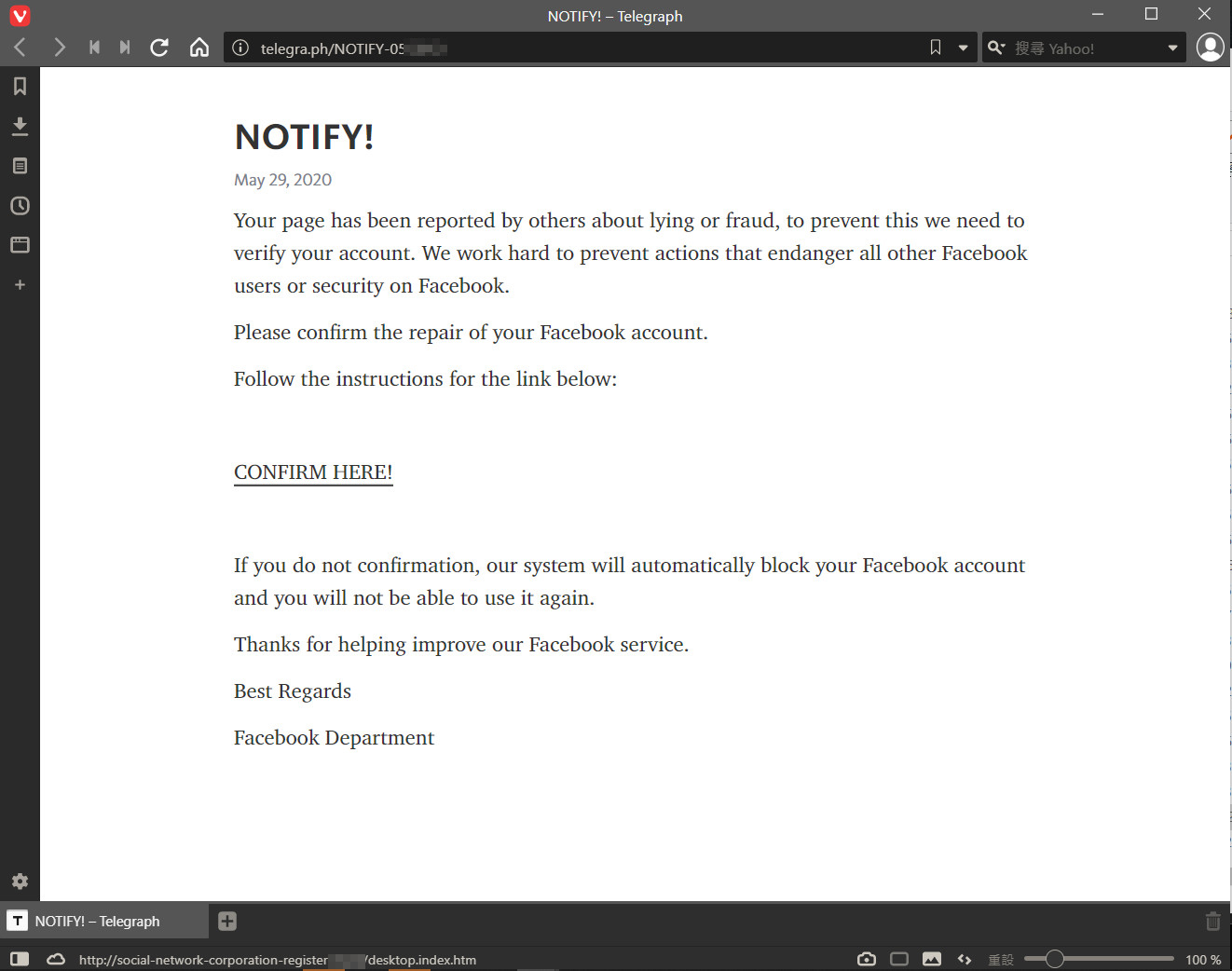

當用戶點擊這樣的通知訊息後,將會進入自己粉絲專頁的通知頁面,並看到完整的分享內容,當中提到用戶粉絲專頁已被他人舉報,要使用者遵循指示,前往一個telegra.ph的連結網址,以驗證自己的帳號,否則,系統將會自動封鎖你的臉書帳號,讓你無法再使用。(這裡的原始貼文,其實是英文內容,但臉書系統有時會貼心的幫國內用戶翻成中文。)

一旦用戶擔心粉專被檢舉,又看到臉書的Logo,而誤以為是官方發出的通知,並依循指示點擊分享貼文中的連結後,這就是上當的開始。

接著,使用者會看到一個白底黑字的英文通知網頁,內容一樣是粉專被他人舉報,而需要用戶驗證,並附上「Confirm Here!」文字的連結,且最下方署名是Facebook Department。

當用戶依照指示,再次點擊連結後,這時會前往一個看似臉書風格的網站,當中佯稱這是官方的違反規定聲明頁面,按下Continue按鍵後,就會進入假冒的Facebook登入頁面,一旦用戶誤以為這是驗證自己帳號之用,輸入了自己的臉書帳密,但殊不知,這其實就是將自己的帳密,輸入到詐騙者的釣魚網頁,進而使得帳號所擁有的粉專管理權,也一併落入網路詐騙者的手中。

混淆使用者的3大關鍵

為何用戶可能被這種看似一般的手法混淆,而誤以為是官方通知?接下來,我們一步步來分析。

關鍵1、轉貼用戶粉絲專頁內容,製造官方警告用戶粉專遭舉報需帳號驗證的假象

從這次詐騙過程來看,攻擊者讓用戶上鉤的作法,是分享用戶粉專的封面相片或是大頭貼照,到自己假冒官方粉專的動態時報上,並加上偽造官方檢舉的聲明文字內容。

對於用戶而言,這裡有兩個可能上當的關鍵,一是透過分享機制誤導用戶,二是利用檢舉名義造成用戶擔心。

其實,從臉書的機制來看,上述行為只是單純的分享連結,將他人的內容,發表到自己粉專的動態時報上,並加上自己的文字描述,讓自己專頁的粉絲瀏覽,但這樣的過程,卻被利用來詐騙。

這是因為,在這樣的分享過程中,會產生通知到用戶粉專,因此,詐騙者特意將分享時所張貼的文字,變成寫給用戶粉專管理者看,騙稱專頁遭他人檢舉,需依指示處理。

基本上,對於經營粉專的管理者而言,收到這種被檢舉的消息,通常都會特別關注。而且,詐騙者更是利用上述分享通知的機制,又或是可用其他Tag方式,來進一步假冒成官方通知,因此這時,當使用者看到或點擊這個分享的通知,可能突然搞不清這其實只是一則分享的通知,只看到自己的臉書通知介面上,有一個臉書Logo的用戶,還有Pr?vacy、Policy與Identify這種名稱,看似有點像官方隱私政策,然後內容又是聲稱粉專遭舉報,需要用戶驗證身分,否則將會封鎖臉書用戶帳號。因此,詐騙者就是利用這樣的情境,來假冒官方與混淆使用者。

對於臉書粉專用戶而言,接收到相關活動的通知,應該並不陌生。例如,每當其他粉絲專頁分享了自己發布的內容,就會收到通知,然而,詐騙者在分享文章時,卻利用檢舉名義的文字內容來操弄,造成看到通知的經營粉專用戶擔心,藉由通知機制來誤導用戶。

如果,別的粉絲專頁放上FB的Logo,以及取名看似官方隱私政策的名稱,一般人可能忘記這是貼文分享的通知,被混淆以為是臉書發送的通知。而用戶也可以從臉書通知選項(鈴鐺圖示)中找到此通知,或是因為Facebook可以設定將使用者相關的活動通知以Email方式發送到信箱,因而從Email收到通知。

當使用者點擊前述通知訊息後,會進入到使用者自身的通知頁面,這時使用者若是只看貼文內容,還是有可能以為是官方訊息,而遵循指示前往釣魚網站確認身分,但其實,這只是臉書系統的訊息分享通知,也就是通知別人粉專分享自己的內容而已,但由於對方轉貼內容時的文字,看起來是在跟你自己說話,也就是跟粉專管理角色說話,因而產生誤解。

關鍵2、大量開設假冒臉書官方的粉絲專頁

當然,對於很多被攻擊的粉絲專頁管理者而言,其實是有機會分清楚真偽,例如,若進一步點擊進入該假冒粉專,可能從讚數、動態訊息等資訊,而察覺到可疑,因為該假臉書粉專偽造算是粗糙。

簡單來說,詐騙方在偽造臉書通知訊息前,為了取信於詐騙目標,一開始,他們會假冒FB官方名義,這裡使用的方式就是建立一個粉絲專頁,或是竊取粉絲專頁並改名。

例如,這次網路詐騙者假冒的「Pr?vacy Corporation Policy Page Identify」粉專,按讚人數才3千多人,註冊的網址名稱@thevirgosigh也與臉書無關,不算逼真,但就是放上了臉書Logo為大頭貼照來混淆用戶。

然而,為何這個看起來不像官方隱私公告的粉絲專頁,駭客就能直接利用來詐騙?主要是仰賴上述第一個混淆關鍵,讓收到通知的用戶,在自己的臉書介面上,只會先看到大頭貼照、粉專名稱與貼文內容,沒有點入查看,是有可能被誤導或搞不清楚狀況。

附帶一提的是,在隱私公告方面,臉書確實設有官方粉專,我們查到「Facebook and Privacy」@fbprivacy,這裡提供了臉書隱私政策方面的貼文,粉專本身也經過官方認證,具有藍底白色勾勾,而粉絲專頁的按讚人數,超過260萬人。

日前我們詢問趨勢科技關於用戶臉書粉專遭盜的問題,他們提供給我們一個最新的假冒FB粉專,當時,我們可以看到攻擊者正分享多位國人粉專的內容,到該粉專的動態資訊上,包括企業大老郭台銘、牙醫史書華、環球牙醫診所,職業圍棋選手黑嘉嘉、女歌手郭靜、魏如昀,以及電獺公司旗下電獺少女-女孩的科技日常。不過,若是用戶前往該粉絲專頁一探究竟,其實可以發現這個粉專根本不像臉書官方的頁面,甚至可以看到2017年的舊貼文,內容屬性完全不同。由於詐騙者會持續利用不同的假冒粉專來詐騙,因此這個假粉專也僅僅只是一個例子。

而我們也透過搜尋找到臉書在隱私公告方面,確實是設有官方粉專,像是「Facebook and Privacy」@fbprivacy,這裡提供了臉書隱私政策方面的貼文,並具有官方認證的藍底白色勾勾

關鍵3:製作以假亂真的臉書登入網頁

此時,當用戶無法確認是否為臉書官方的檢舉通知,就有可能上當,被引導至詐騙者預先準備好的釣魚網站。

一旦用戶點擊對方分享貼文中,所附的網站連結,先會看到一個白底黑字的通知網頁,內容與之前貼文一樣,描述用戶的粉絲專頁遭舉報詐騙,並要用戶再次依循指示,點擊連結進入身分確認頁面,接下來,用戶就會進入到一個外觀相像的Facebook網頁。

較特殊的是,這次詐騙方指示用戶前往的連結,感覺是一個類似短網址的連結,其實它是一個Telegram網頁,被當成連至釣魚網站前的跳板。根據我們的觀察,該Telegram網頁已經超過10天都還存在,而前述的假冒粉絲專頁,其實隔沒幾天,該頁面就被移除。

而在假冒的Facebook網頁方面,主要就是利用以假亂真的介面設計,來混淆使用者,以及使用了較長、看似與臉書有關的網址來掩護,包含social-network-corporation,以及Facebook-verification等字串,但與真正臉書網站無關。

不過,在這個案例中,由於該Telegram網頁,以及釣魚網址,都看起來可疑,因此多數用戶應能有所警覺,認為與臉書無關,可能是詐騙。但更要慎防的是,詐騙者可以使用更多更逼真的偽裝與詐騙方式,讓用戶上鉤。

較特別的是,詐騙者在訊息中留下的連結是一個Telegram網頁,不過這些天來我們發現,上述假冒的「Prıvacy Corporation Policy Page Identify」@thevirgosigh粉專,沒幾天就被刪除,但該Telegram網頁維持十多天仍存在。

為了騙取用戶臉書粉專的控制權,詐騙者在這裡用的方式就是釣魚網站,製作偽造逼真的臉書介面,並用先前聲稱用戶粉專遭檢舉需驗證身分的名義,要使用者登入,不過該網頁的網址其實並沒有偽造的很精心,但就是取得比較長讓用戶不易去看。

提升帳號安全是最大重點,開啟臉書雙重驗證是用戶可以先做的自保之道

無論如何,這只是竊取臉書帳密的一種手法而已,用戶可以藉由了解這些詐騙環節,讓自己更懂得保護自己。而且,如果用戶本身還是企業帳號平臺的管理者,影響範圍也將更大。實際上,面對這類型攻擊手法,用戶應注意的焦點就是在帳號安全方面的問題。

譬如說,應懂得察覺可疑之處,以及防範釣魚網站威脅,例如,在電腦安裝防毒軟體有機會擋下釣魚網站,或是將可疑網址送到VirusTotal或防詐達人去檢查連結的安全性,還有一點用戶常常容易忽略,就是近年雲端服務大多提供雙因素驗證的功能,臉書也有支援,用戶只要啟用臉書上的雙重認證功能,一旦有人嘗試從不明裝置或瀏覽器登入自己的臉書帳號,臉書的系統就會要求輸入驗證碼,可以多增加一道帳號防護措施。

.jpg)

上述只是臉書粉專竊取的一種類型的一個情境,還有另一類型更難防範

無論如何,這次我們說明的詐騙者行徑,是臉書帳號被盜取類別中的其中一種手法,不過用戶要注意的是,實際上,可假借的名義很多種,而盜取帳號的手法,釣魚網站也只是一種,還有像是鍵盤側錄,還有近年帳密外洩情況嚴重,如果用戶在不同平臺使用與臉書相同的帳密,也等於自己的帳密早就外洩。

另外也要注意的是,即使已經確保帳號安全,還是要注意另一個竊取用戶粉專的詐騙類型,即使用戶開啟了雙因素驗證,但粉專控制權還是會被騙至對方手上,而且,今年國內也已經有人受此類詐騙手法而遇害。

●延伸閱讀:【透視臉書粉專遭盜案例二】利用廣告設定名義,提供臉書企業管理平臺連結就能騙走粉專

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16

.jpg)

.jpg)