微軟

微軟端點防護Microsoft Defender ATP將新增統一可延伸韌體介面(Unified Extensible Firmware Interface,UEFI)掃描功能,可用於掃描Windows 10 PC韌體,防止攻擊硬體的Rootkit程式。

近年安全防護產品能力讓作業系統上的惡意程式難以遁形,促使攻擊程式轉向硬體和韌體層。攻擊者著眼於入侵開機程序,降低低階惡意程式行為被偵測的機會,因而成為新興的企業安全威脅。

Windows 10原本已有Windows Defender系統安全防護(Windows Defender System Guard)功能,提供hypervisor驗證和安全啟動(Secure Launch)等硬體安全功能提供開機安全。安全啟動是微軟和晶片及PC商合作的「安全核心PC (Secured core PC)」計畫的一環,利用英特爾、AMD、高通的動態量測信任根(Dynamic Root of Trust Measurement,DRTM)技術,防止PC開機程序遭韌體攻擊,但只限於該計畫下的PC。最新的UEFI掃描,則是在Microsoft/ Windows Defender ATP加入UEFI掃描引擎元件,將韌體掃描提供給更多PC。

UEFI掃描引擎使Microsoft Defender ATP得以掃描韌體檔案系統內部,並進行安全分析。它可和主機板晶片組進行互動,在執行時讀取韌體檔案系統。這個引擎分析是否有rootkit經由序列周邊介面(Serial Peripheral Interface,SPI)進入韌體、藉由載入可疑驅動程式及定期性系統掃描,來檢視全韌體檔案系統的內容、偵測引擎則可辨識攻擊程式及惡意行為。

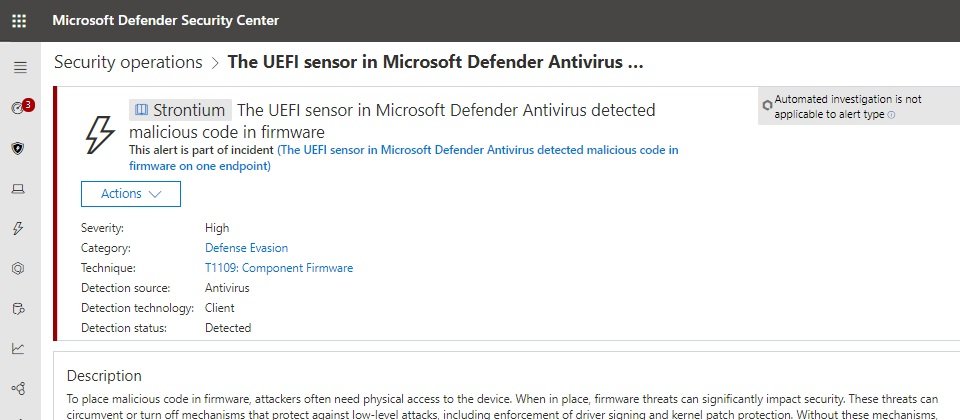

所有偵測都整合在Windows Security App中的防護記錄(Protection History)項之下,而若有偵測到異常行為則會透過Microsoft Defender安全中心發出警示,方便IT管理員的調查和分析、回應,也可以利用Microsoft Defender ATP的進階獵捕功能來追查威脅程式。

這些資訊也可整合於跨端點、電子郵件、Azure、雲端App安全的微軟威脅防護(Microsoft Threat Protection,MTP)之中。

熱門新聞

2026-02-09

2026-02-11

2026-02-10

2026-02-06

2026-02-10

2026-02-11

2026-02-10

2026-02-10