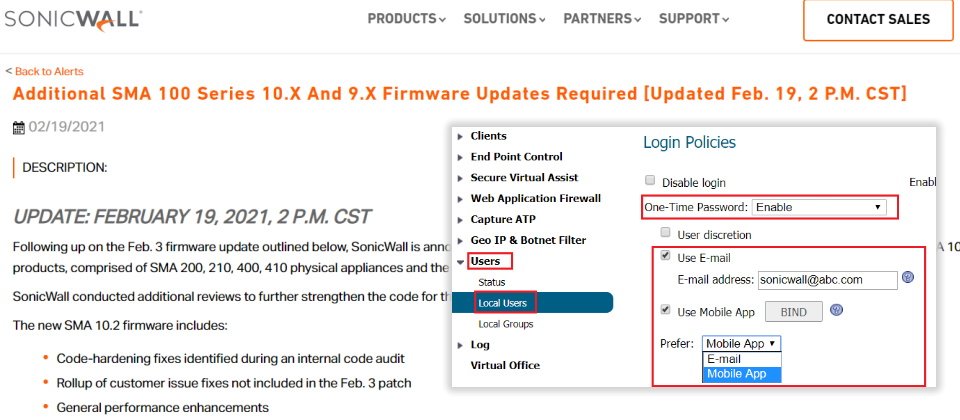

除了下載新版韌體,SonicWall也建議SMA 9.x和SMA 10.x版用戶啟用多因素驗證(MFA)以強化安全。

針對上個月爆出零時差攻擊漏洞的小型企業用SSL VPN設備,SonicWall在2月19日釋出第2版安全更新。

1月22日SonicWall公告,一組駭客利用小型企業用SSL VPN產品SMA 100系列的漏洞駭入該公司網路,也促使SonicWall向客戶發出警告。漏洞出在SMA 100執行的韌體SMA 10.x版。

隨著SonicWall調查的進行,揭露的細節也不斷更新。原本SonicWall稱MA200、210、400、410實體設備及SMA500v虛擬設備(Azure、AWS、AWS ESXi、HyperV)等並未受影響,不過後來發現還是曝險。由於安全研究人員發現該漏洞已出現開採活動,SonicWall於2月3日緊急釋出更新版韌體SMA 10.2.0.5-29sv。

周末SonicWall又釋出另一波更新,是針對SMA 100系列產品10.x及9.x版韌體。SMA 10.2版新版韌體(10.2.0.6-32sv)內容包含2月3日已遞送的SMA 100零時差漏洞修補程式、修補2月3日沒補到的客戶問題、內部稽核發現問題的程式碼強化和一般性的效能提升。9.0版韌體更新(9.0.0.10-28sv)則包含內部稽核發現問題的程式碼強化。上述兩個更新版韌體可供所有用戶下載,不論他們是否有買支援服務。

SonicWall再度提醒SMA 10.2版的產品管理員,應重設所有由Web介面登入裝置的用戶密碼。此外,他也建議SMA 9.x和SMA 10.x版用戶應啟用多因素驗證(MFA)以強化安全。

SonicWall始終沒有說明漏洞,也沒說明是否和SolarWinds攻擊來自同一批駭客,或者是否遭到勒索軟體攻擊。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10