網路犯罪者時常利用網路釣魚手法,而最常見的就是利用電子郵件作為工具,寄出惡意連結,同時還可能濫用各式合法服務,像是之前就有資安業者揭露結合Google表單,或利用多個雲端服務進行網釣,而最近Group-IB揭露了新的案例與他們的研究結果。

網路釣魚工具包,假冒大廠牌作為欺騙受害者

根據Group-IB團隊CERT-GIB的分析,在過去這一年,用於建立網路釣魚網站並運作釣魚網站的網釣工具包,可產生或模仿一到多個特定網站,可假冒線上服務的網頁(如線上查看文件、線上購物或串流服務等),也仿用戶端介面與金融組織網頁。而網釣工具包的功能,不僅限於產生偽造的網頁來詐騙到用戶資料,有些還會將惡意檔案傳到受害者的裝置上。

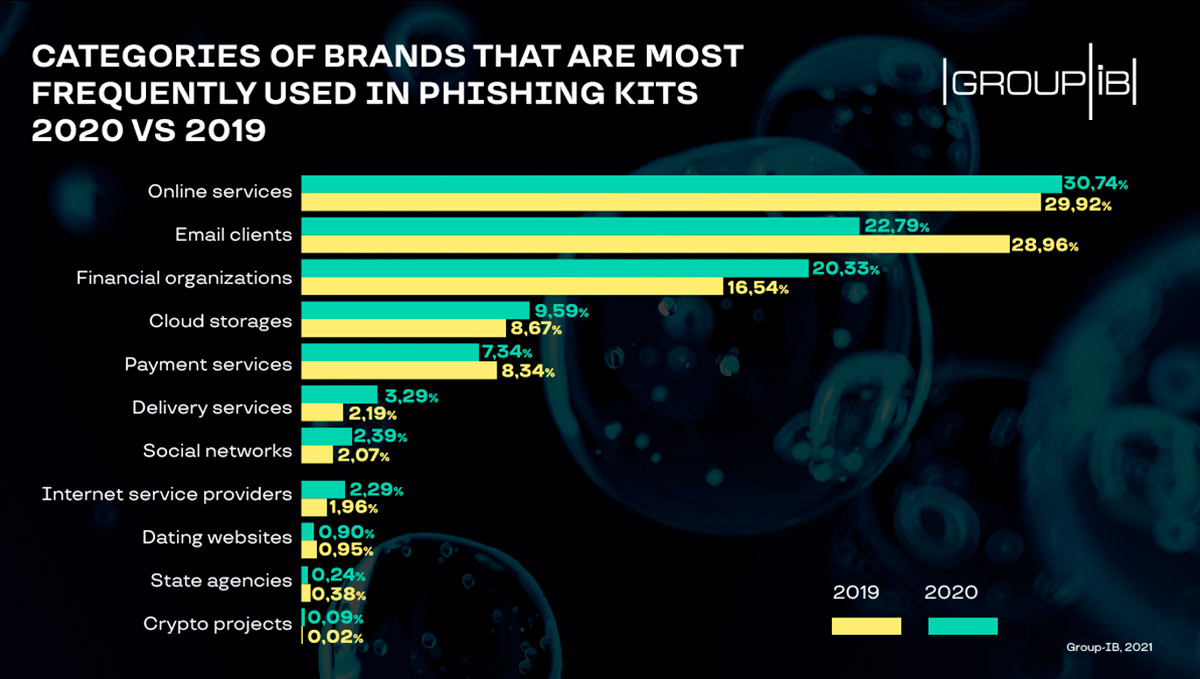

以2020年而言,網路犯罪主要假冒名義的目標是線上服務,佔30.7%,透過用戶的帳號、密碼,駭客能夠存取連結到的銀行卡資料,而假冒電子郵件服務的比例較前一年低,比例下降到22.8%。而至於假冒金融機構是第三大詐騙目標,比例為20%,而就品牌來看,網釣工具中最常假冒Microsoft、PayPal、 Google及Yahoo。

網路釣魚新招,利用Telegram機器人收集資料

此外,針對網路犯罪份子獲取資料的方式,Group-IB將其分為兩大類,分別是本地端與遠端。簡單來說,前者是將資料存在網路釣魚資源本身的檔案,後者則是將資料傳送至另一個伺服器。

特別的是,駭客獲取資料的方式,有一新的趨勢,是利用合法服務做為資料竊取的管道,是用Google表單及Telegram機器人,來收集網釣所得到的資訊。Group-IB表示,此方法已佔獲取受害資料替代方法的比例約6%,而且因為Telegram用戶的匿名性,及使用者友善的特質,他們預測將會持續增長。

另外,資安公司WMC Global,也曾於2020年,公告過關於網釣滲透的方法分析,其中,Telegram機器人就是一種利用API服務滲透的工具。而我們曾報導過,俄國駭客利用Telegram機器人進行詐騙。至於,Google表單為何也成為濫用的管道之一,在Group-IB的這份報告中,並未有更進一步的說明。

然而,過去就有不少資安專家指出,釣魚網站現在的存活時間是越來越短。而CERT-GIB的副主管Yaroslav Kargalev,在這次研究結果中,也表示,網路釣魚工具已經改變了打破網路犯罪的規則,在過去,網路犯罪份子在他們資源被阻擋後,便會停止攻擊活動,且快速地更換其他品牌繼續詐騙。但如今,他們的攻擊變成自動化,能夠立即地產生出新網站,替代掉被阻擋的釣魚網站。另一方面,他也認為,相較於個別事故,更能在大型攻擊活動當中,運用極其複雜的社交工程伎倆來進行傳播。

2019年與2020年,假冒的線上服務目標比例比較圖。能夠看出前兩年各種網路釣魚媒介的比例變化。

在傳送蒐集資料方面,多種網路釣魚工具包中,電子郵件佔大宗,而其他途徑的仔細分類,能夠看出於本地端與遠端的為主要方式。而在佔有6%的其他方式中,Telegram也有0.8%的比例。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10