情境示意圖,圖片來源/maxpixel(https://www.maxpixel.net/Cryptocurrency-Money-Numbers-Matrix-Cryptocoin-3109795,https://www.maxpixel.net/Wood-Horse-The-Horse-Konik-Trojan-Horse-Toy-3106792)

中國資安業者360旗下的網路安全研究實驗室Netlab在本周指出,有一木馬程式RotaJakiro潛伏在Linux系統中至少長達3年。

根據Netlab的分析,RotaJakiro為一針對Linux x64系統的木馬程式,它使用輪替加密,而且在執行後對於Root或非Root帳戶有不同的行為,猶如Dota遊戲中的雙頭龍(Jakiro),使得該團隊將它命名為RotaJakiro。

RotaJakiro不僅以AES來加密惡意程式內的資訊,其與命令&控制(C&C)伺服器的通訊,更採用了AES、XOR、ROTATE與ZLIB壓縮等加密演算法,此外,RotaJakiro支援12種指令,其中有3種是執行特定的外掛程式,Netlab團隊目前尚未得知RotaJakiro的目的,推測其指令可能具備回報裝置資訊、竊取機密資訊、查詢/下載/刪除檔案,以及執行特定外掛程式等功能。

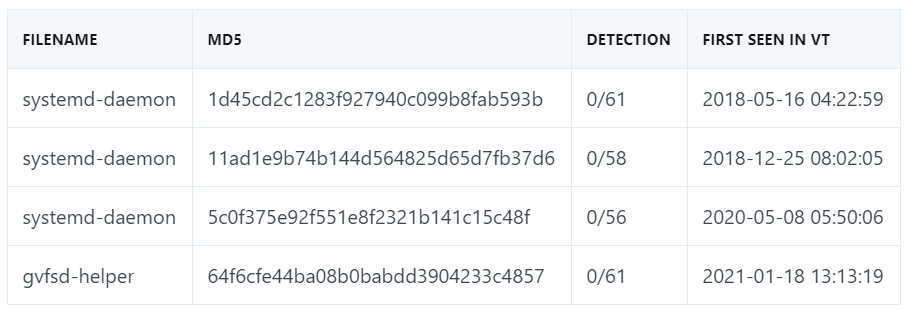

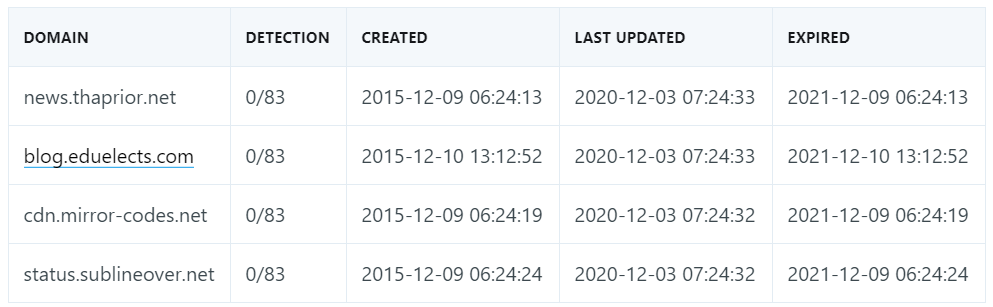

Netlab團隊追蹤到RotaJakiro的C&C伺服器,發現這些伺服器存在的年代更久,在他們取得的4個RotaJakiro樣本中,最早的一個是在2018年創立(圖1所示),而其C&C伺服器最早建立的日期,卻是在2015年(圖2所示)。

圖1,圖片來源/Netlab

圖2,圖片來源/Netlab

此外,該團隊也相信RotaJakiro與Torii傀儡網路有關,因為它們使用了很多一樣的命令,建構的方式也非常的類似,同樣利用各種加密演算法來掩飾行蹤與來源,也都採用老派的長駐與結構化的流量手法。

資安業者Avast曾在2018年揭露Torii的存在,指稱它是個複雜的IoT傀儡網路,可入侵包括MIPS、Arm、x86、x64、PowerPC與SuperH等架構的裝置,且相信它至少自2017年便開始活動。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10