bitdefender

駭客手法日新月異,Google安全研究人員警告現在又有惡意程式以變造簽章躲避安全產品偵測的新手法,而且曾經騙過Windows。微軟則說這不是Windows安全漏洞,它的安全產品已經可以偵測到。

Google威脅分析小組最近發現一隻Google使用了一種變形程式碼簽章,無法被安全掃瞄產品掃瞄或解析,但又會被Windows判別為合法程式,Google相信是以竊取金錢為目的的攻擊者(如銀行木馬或勒索軟體)開發出來躲避安全掃瞄的新手法。

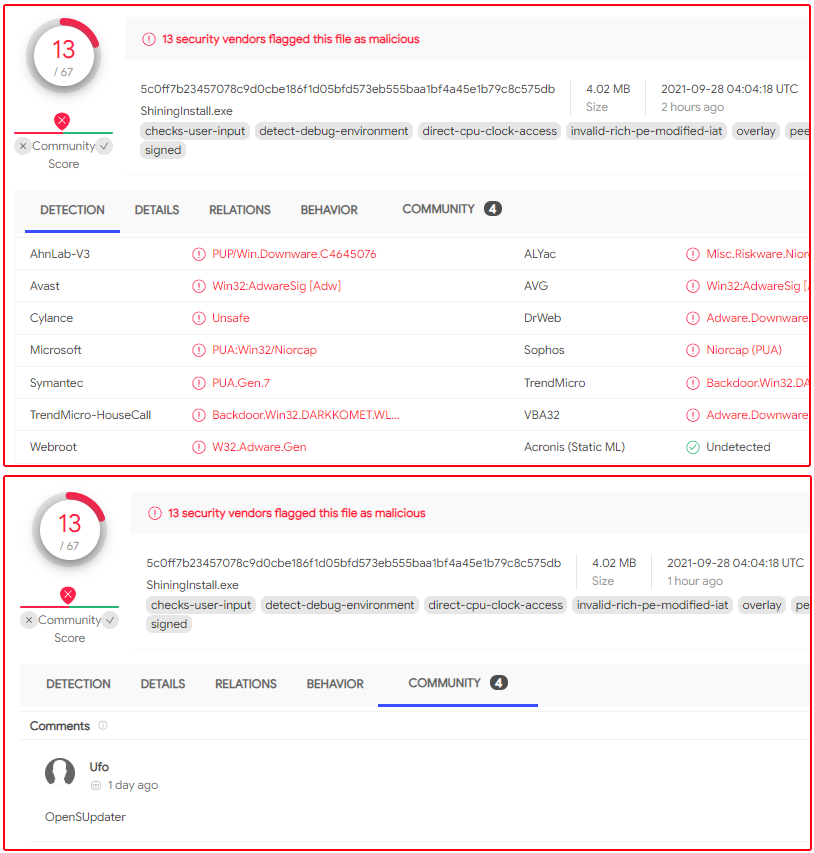

OpenSUdpater是一個垃圾軟體家族,常被駭客用來下載和安裝其他可疑程式到用戶裝置。它背後組織的攻擊模式是儘可能散布與感染大量用戶,沒有特定目標,但常挑選尋找破解版遊戲及灰色軟體的使用者,大部份流傳於美國境內。

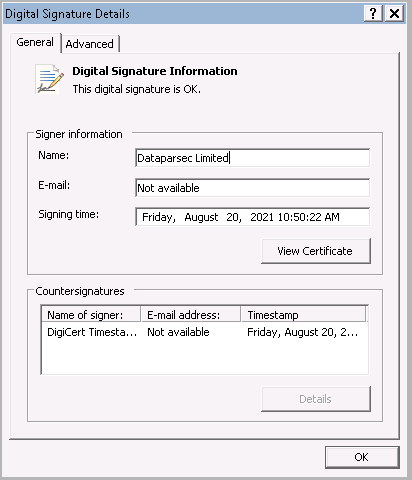

Google研究人員Neel Mehta解釋,OpenSUpdater過去經常取得同一個合法憑證單位的憑證來簽章,以取信於Windows。但8月中他們發現的OpenSUpdater樣本卻使用無效簽章。這些簽章經過編輯,在EOC (End of Content) marker中以NULL標籤,取代簽發X.509葉憑證的SignatureAlgorithm的「參數」。

研究人員解釋,EoC marker一般情況下是用於不特定長度的編碼,但在此卻用在限定長度的編碼。一般使用OpenSSL來檢查簽章資訊的安全掃瞄產品,會視之為無效編碼而拒絕,但是其他允許這類編碼的程式碼解析器,例如Windows中的解析器,就會視之為合法且有效簽章,允許它下載及執行。

圖片來源_Google

這是Google研究人員第一次看到用此類手法躲避偵測,又能在PE檔案保留有效簽章的案例。Google之後又發現OpenSUpdater嘗試其他變種編碼來躲避偵測。

研究人員表示,已和Google安全上網(Safe Browsing)部門合作更新有害網站黑名單,以防止它繼續散布有害程式。

Google以Windows為例說明這類手法可騙過簽章檢查,微軟則表示已經注意到了。但微軟強調,這並不是安全漏洞,也沒有計畫釋出安全更新來「修補」。

微軟說,Microsoft Defender防毒產品已經可以偵測並且移除OpenSUpdater。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09