勒索軟體攻擊的攻擊行動,在本週出現數起,其中包含了日本大型運動用品業者美津濃(Mizuno)遭駭的消息傳出,但該公司始終對外只有表明,他們面臨系統故障的情況,而可能影響訂單處理的時間。

但除了美津濃的事故,勒索軟體Black Cat與BlackByte的攻擊行動也相當值得留意。前者針對瑞士的大型機場地勤服務業者Swissport下手,而可能影響全球旅遊業;後者則是攻擊美式足球隊舊金山49人隊(San Francisco 49ers),接著美國政府也提出警告,該組織近期鎖定至少3種關鍵基礎設施,呼籲相關業者嚴加防範。

惡意軟體Emotet、TrickBot攻擊升溫的情況,也令人憂心。前者日本發現自2月初開始,攻擊行動大幅增加,後者則是大肆針對知名品牌的顧客下手,而引起資安人員的關注。

非同質化代幣(NFT)當紅,也成為駭客用來發動網路釣魚的幌子,他們以提供相關投資資訊的名義,而可能會讓想要投資的收信人上當。

焦點轉回臺灣,近期員工竊取營業機密並投靠中資公司的情況,也有數起事故。例如,前員工偷得隱形眼鏡大廠晶碩光學公司製作隱形眼鏡的模組資料,製作模組並意圖輸出中國。這樣的情況也促使政府修法並祭出重罰(最高12年徒刑及1億元罰金),來扼止臺灣關鍵技術外流的情形。

【攻擊與威脅】

運動用品業者美津濃傳出將延遲出貨,原因疑似是遭到勒索軟體攻擊

運動用品業者遭到駭客盯上,傳出受到勒索軟體攻擊而影響營運。資安新聞網站Bleeping Computer取得消息人士的說法指出,日本大型運動用品業者美津濃(Mizuno)於2月4日遭到勒索軟體攻擊,導致該公司業務嚴重中斷,電話無法使用,或是延遲出貨的現象。美津濃也在美國網站上發出公告,表明該公司出現系統故障的情況,將可能會導致訂單處理延遲,但除此之外沒有透露進一步的資訊。也有客戶聯繫上客服得知,該公司內部系統被迫關閉,而無法搜尋訂單,或是訂購產品,再者,經銷商疑似無法存取該公司的B2B網站進行採購。截至目前為止,美津濃始終沒有對於此事做出回應,攻擊者身分也仍不明朗。

運動用品業者遭到駭客盯上,傳出受到勒索軟體攻擊而影響營運。資安新聞網站Bleeping Computer取得消息人士的說法指出,日本大型運動用品業者美津濃(Mizuno)於2月4日遭到勒索軟體攻擊,導致該公司業務嚴重中斷,電話無法使用,或是延遲出貨的現象。美津濃也在美國網站上發出公告,表明該公司出現系統故障的情況,將可能會導致訂單處理延遲,但除此之外沒有透露進一步的資訊。也有客戶聯繫上客服得知,該公司內部系統被迫關閉,而無法搜尋訂單,或是訂購產品,再者,經銷商疑似無法存取該公司的B2B網站進行採購。截至目前為止,美津濃始終沒有對於此事做出回應,攻擊者身分也仍不明朗。

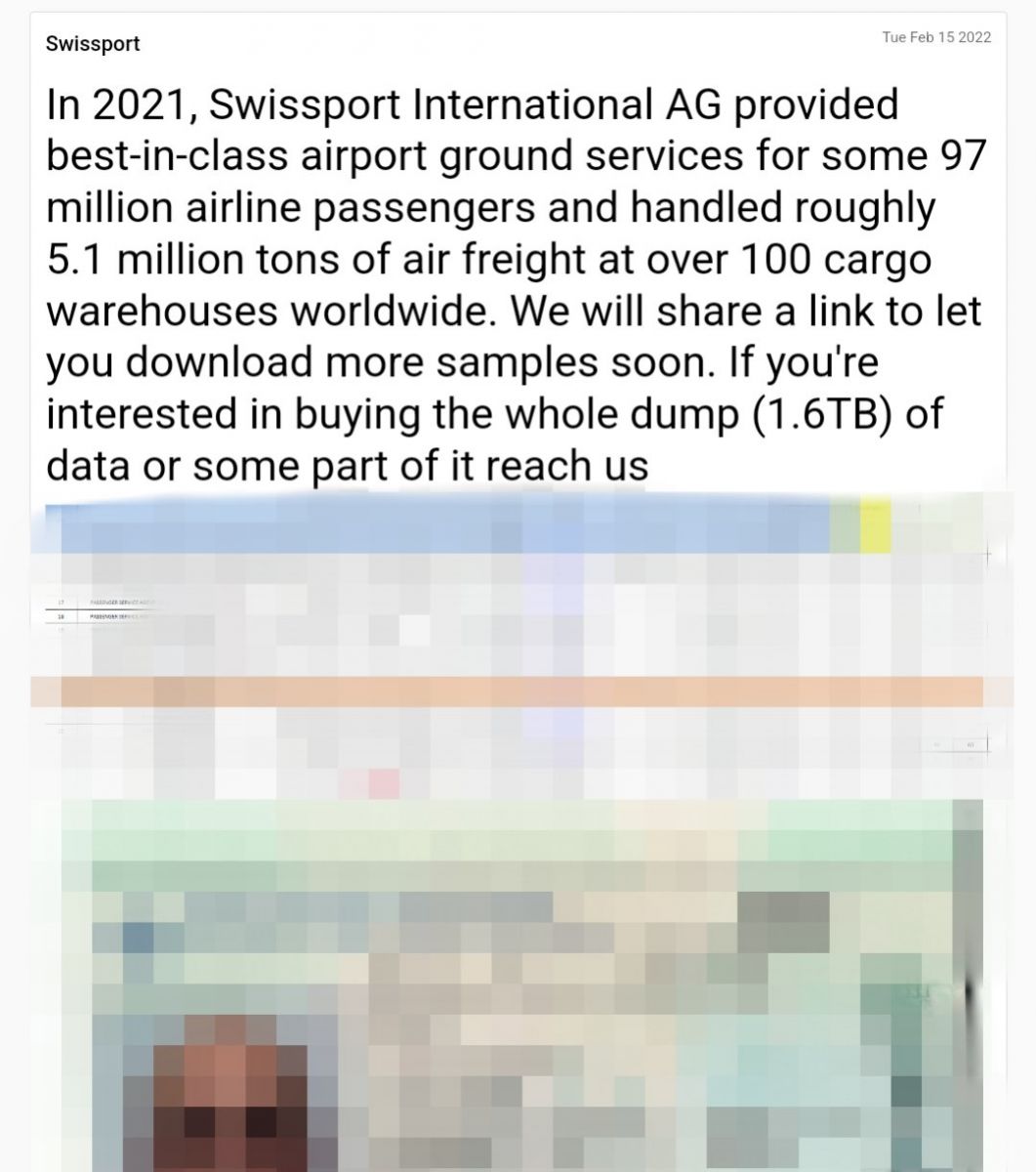

勒索軟體Black Cat攻擊機場地勤服務業者Swissport,聲稱竊得1.6 TB資料

又有企業成為勒索軟體Black Cat(亦稱Alphv)的受害者。機場地勤服務業者Swissport於2月4日表示,他們的IT基礎設施遭到勒索軟體攻擊,災情已得到控制,該公司正逐步系統運作。但攻擊者的身分為何?根據資安新聞網站Bleeping Computer的報導,勒索軟體駭客Black Cat將Swissport列入受害者名單,並打算求售竊得的1.6 TB資料。這些資料包含了護照、內部資料,以及應徵者的個資等。

又有企業成為勒索軟體Black Cat(亦稱Alphv)的受害者。機場地勤服務業者Swissport於2月4日表示,他們的IT基礎設施遭到勒索軟體攻擊,災情已得到控制,該公司正逐步系統運作。但攻擊者的身分為何?根據資安新聞網站Bleeping Computer的報導,勒索軟體駭客Black Cat將Swissport列入受害者名單,並打算求售竊得的1.6 TB資料。這些資料包含了護照、內部資料,以及應徵者的個資等。

由於Swissport在全球擁有6.6萬名員工,每年處理2.8億人次的旅客和480萬公噸的行李,這起攻擊事件很可能會對全球的旅遊業帶來衝擊。

運動競賽隊伍在即將參與大型賽事的前夕遭到網路攻擊,很可能影響他們準備參加比賽的工作。美式足球聯盟(NFL)球隊舊金山49人隊(San Francisco 49ers)向資安新聞網站Bleeping Computer、Recorded Futrue等證實,他們遭到勒索軟體BlackByte攻擊,導致部分IT網路暫時停止運作,並認為合作廠商沒有受到波及的跡象。此駭客組織亦在網站上公布竊得的部分資料,疑似是該球隊2020年的發票資料,但究竟駭客偷得多少資料?仍有待進一步調查。由於NFL即將於2月13日(臺灣時間2月14日)舉辦超級盃賽事,這起事故很可能影響舊金山49人隊相關賽事的準備。

烏克蘭與俄羅斯的軍事情勢緊張,繼1月中旬發生烏克蘭數十個政府機關遭到攻擊之後,最近又有事故傳出。烏克蘭國防部指出,自2月15日下午開始,當地多個組織的網站遭到DDoS攻擊而服務中斷,這些機關包含了國防部、武裝部隊,兩家國營銀行Privatbank及儲蓄銀行Oschadbank。此外,Privatbank的客戶一度出現無法存取網路銀行,或是存款金額、交易記錄錯誤的情況。至於攻擊者的身分,則有待進一步調查。

中國隱形眼鏡業者宣布轉型,將自行裝造相關產品,並宣稱核心團隊來自臺灣業者晶碩光學,背後疑似是晶碩員工意圖帶槍投靠,竊取公司的機密。

中國隱形眼鏡業者宣布轉型,將自行裝造相關產品,並宣稱核心團隊來自臺灣業者晶碩光學,背後疑似是晶碩員工意圖帶槍投靠,竊取公司的機密。

桃園地檢署、臺北市調查處於2月7日宣布,破獲一起員工竊取營業秘密的案件,隱形眼鏡大廠晶碩光學公司前主管前生產處長黃振瑞涉嫌於離職後,以陸資成立金目科技公司,挖角前東家3名工程師,並竊取晶碩的隱形眼鏡模具相關技術,欲製作模具於2021年12月,輸往中國成立「紅包供應鏈」,供金目公司之幕後金主──上海目荻公司及廈門愛睿思公司使用,所幸檢方即時攔截未果。

全案依違反《營業秘密法》等罪,將黃男和同夥等4人提起公訴。

駭客利用惡意軟體Squirrelwaffle與Exchange重大漏洞,進行金融詐欺攻擊

又是駭客意圖利用Exchange重大漏洞,以及惡意軟體Squirrelwaffle來發動商業電子郵件詐騙(BEC)的攻擊事故。資安業者Sophos揭露一起BEC攻擊事故,駭客鎖定尚未修補ProxyLogon、ProxyShell漏洞的Exchange伺服器,並大量散布Squirrelwaffle,駭客在員工既有的電子郵件串裡,植入惡意的回覆內容(Email Thread Hijacking),來進行BEC攻擊,導致受害組織轉帳給駭客,所幸其中一家金融機構察覺異狀進行攔截,使得駭客沒有得逞。

研究人員指出,組織的IT人員不只要為Exchange伺服器安裝相關修補程式,還要檢查是否遭到植入Web Shell,才能避免成為這種攻擊手法的受害者。

.png) 非同質化代幣(NFT)當紅,多項創作以高價賣出,引起許多人的目光,不少企業搶進這塊市場,但在此同時,駭客也透過這樣的話題做為誘餌,散布木馬程式。資安業者Fortinet發現相當特別的Excel檔案「NFT_Items.xlsm」,內含2個試算表,其中1個使用希伯來語。該檔案列出近20項NFT標的,以及單價、存貨數量、投資Discord聊天室的連結等資訊,疑似針對以色列NFT投資人而來。一旦受害者開啟這個檔案,並依照指示啟用巨集後,電腦就會被植入BitRAT木馬程式。

非同質化代幣(NFT)當紅,多項創作以高價賣出,引起許多人的目光,不少企業搶進這塊市場,但在此同時,駭客也透過這樣的話題做為誘餌,散布木馬程式。資安業者Fortinet發現相當特別的Excel檔案「NFT_Items.xlsm」,內含2個試算表,其中1個使用希伯來語。該檔案列出近20項NFT標的,以及單價、存貨數量、投資Discord聊天室的連結等資訊,疑似針對以色列NFT投資人而來。一旦受害者開啟這個檔案,並依照指示啟用巨集後,電腦就會被植入BitRAT木馬程式。

該木馬程式可從受害電腦的應用程式竊取帳密、挖掘門羅幣、側錄用戶鍵盤輸入的內容,甚至能讓駭客使用麥克風聽到用戶的聲音。研究人員警告,這種以NFT為愰子的攻擊手法,近期很有可能會不斷出現。

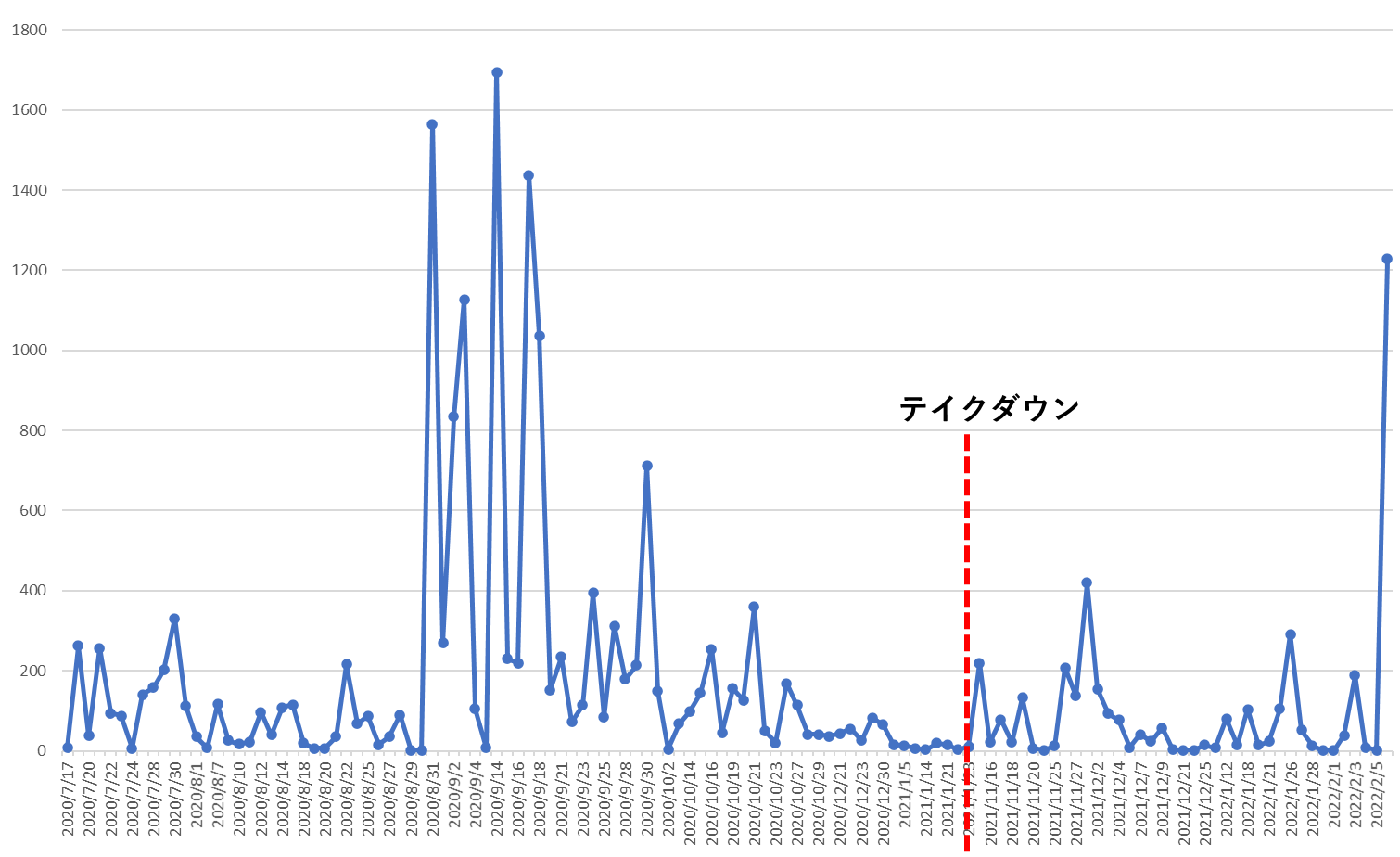

日本警告惡意軟體Emotet於2月初攻擊行動升溫

惡意軟體Emotet自2021年11月捲土重來後,近期攻擊行動出現大幅增加的現象。日本JPCERT/CC於2月10日提出警告,他們觀察到疑似被Emotet挾持、用於攻擊行動的日本電子郵件信箱(.jp),於2月5日出現開始大幅增加的現象,有超過1,200個信箱遭到濫用,已經接近2020年8月底至9月中旬攻擊的規模。

惡意軟體Emotet自2021年11月捲土重來後,近期攻擊行動出現大幅增加的現象。日本JPCERT/CC於2月10日提出警告,他們觀察到疑似被Emotet挾持、用於攻擊行動的日本電子郵件信箱(.jp),於2月5日出現開始大幅增加的現象,有超過1,200個信箱遭到濫用,已經接近2020年8月底至9月中旬攻擊的規模。

該組織亦指出,挾帶Emotet的釣魚信看起來很像是由業務夥伴或熟人寄送,附件的Office文件乍看也似乎與業務有關,呼籲民眾最好要進一步向對方確認。JPCERT/CC也於17日呼籲,使用者可透過他們的檢測工具EmoCheck 2.0,檢查電腦是否感染Emotet。

.png) 惡意軟體TrickBot自2020年10月基礎設施遭到推毀後,駭客不久後就恢復運作並持續發動攻擊,如今他們鎖定知名品牌的用戶下手,並使用更多規避功能模組。資安業者Check Point指出,TrickBot駭客組織鎖定美國60家知名的金融、IT業者的客戶發動攻擊,這些企業包含美國運通、PayPal、Amazon、微軟等,且在TrickBot捲土重來後,至少有14萬臺電腦受到感染。

惡意軟體TrickBot自2020年10月基礎設施遭到推毀後,駭客不久後就恢復運作並持續發動攻擊,如今他們鎖定知名品牌的用戶下手,並使用更多規避功能模組。資安業者Check Point指出,TrickBot駭客組織鎖定美國60家知名的金融、IT業者的客戶發動攻擊,這些企業包含美國運通、PayPal、Amazon、微軟等,且在TrickBot捲土重來後,至少有14萬臺電腦受到感染。

再者,研究人員指出,新的TrickBot近期導入了3個值得留意的模組,包括能從瀏覽器竊取網銀和加密貨幣錢包的injectDLL、可透過網路共享散布惡意軟體的tabDLL,以及偷取受害電腦多種應用程式帳密的pwgrabc。

美俄之間的關係緊張,透過網路攻擊國防產業,也成為竊取軍事機密的手段。美國聯邦調查局(FBI)、國家安全局(NSA)、網路安全暨基礎設施安全局(CISA)聯手,指控俄羅斯政府支持的駭客組織,自2020年1月開始,不斷對於美國政府認可的國防承包廠商(CDC)出手,意圖取得機密資料,來了解美國的國防規畫與情報蒐集情形,部分攻擊行動持續超過半年。上述單位指出,這些駭客持續入侵的行為,可從中竊得敏感資訊,甚至是CDC專有、受到政府出口管制的技術,呼籲CDC要防範相關攻擊行動。

美國FBI發布勒索軟體BlackByte入侵指標,已有3種領域的關鍵基礎設施實體受害

勒索軟體BlackByte甫攻擊美式足球球隊舊金山49人隊(San Francisco 49ers),而引起關注,但這些駭客大肆近期也針對關鍵基礎設施(CI)下手。美國聯邦調查局(FBI)與特勤局(USSS)聯手提出警告,指出勒索軟體BlackByte自2021年11月,開始對於美國等多個國家的組織下手,其中至少有3個領域的關鍵基礎設施實體遇害,包含政府設施、金融機構、食品與農業等。他們得知有部分攻擊事故裡,駭客是透過Exchange伺服器漏洞入侵內部網路環境,然後進行橫向移動與提升權限,攻擊Windows電腦,將資料外洩並加密檔案。FBI與USSS也提供入侵指標(IoC),讓組織能加以防範。

又是鎖定Log4Shell漏洞,對VMware遠距工作平臺的攻擊行動,這次動手的是伊朗駭客TunnelVision

國家級駭客利用Log4Shell漏洞,針對VMware Horizon遠距工作平臺的情況,近期又有新的攻擊行動出現。資安業者SentinelOne揭露伊朗駭客組織TunnelVision的攻擊行動,針對中東與美國而來,這些駭客擅長運用隧道工具建立連線,並利用甫被揭露的「1日」漏洞,如Fortinet SSL VPN漏洞CVE-2018-13379、微軟Exchange的ProxyShell漏洞等,近期該組織則是利用Log4Shell漏洞,來攻擊VMware Horizon。

駭客藉由該遠距工作平臺的Tomcat伺服器元件,執行PowerShell命令,並使用反向殼層(Reverse Shell)於受害組織植入後門程式。SentinelOne認為,他們本次追蹤的駭客組織,很可能與微軟揭露的Phosphorus、CrowdStrike揭露的Charming Kitten駭客組織有所關連。

每月擁有近3億活躍用戶的微軟協作平臺Teams,如今也變成駭客散布惡意軟體的管道。Check Point旗下的郵件安全業者Avanan,在2022年1月觀察到駭客利用Teams的攻擊行動,駭客疑似盜用Microsoft 365帳號,然後在Teams的討論群組裡投放惡意程式檔案,一旦受害者下載並執行,這個檔案就會在Windows登錄檔寫入資料,並植入DLL檔案,進而控制受害電腦。

研究人員每月看到數千起這類攻擊事件,並表示目前Teams對於惡意URL或檔案檢測機制仍有所不足,加上使用者很可能不甚熟悉該協作平臺,而讓攻擊者有機可趁。Avanan認為,駭客能輕易藉此對數百萬人下手,日後相關的攻擊行動將會顯著增加。

紅十字會遭駭調查結果出爐,疑似是國家級駭客鎖定Zoho密碼自助管理平臺漏洞下手

紅十字國際委員會(ICRC)於1月下旬遭到網路攻擊,使得51.5萬流離失所的難民資料外洩,而最近該組織公布他們的調查結果,認為攻擊者的身分應該是國家級駭客,於2021年11月9日入侵他們網路環境,並針對尚未修補漏洞的密碼自助管理平臺Zoho ManageEngine ADSelfService Plus下手,利用CVE-2021-40539而得逞。目前紅十字會無法確定攻擊者的身分,也沒有收到勒索訊息,但表明願意與攻擊者進行溝通。

【漏洞與修補】

VMware虛擬化平臺存在漏洞,可被惡意軟體用於逃脫VM並攻擊主機

研究人員在漏洞挖掘競賽發現的嚴重漏洞,恐讓惡意程式用來攻擊虛擬化平臺的伺服器。VMware於2月15日,針對旗下的虛擬化平臺產品ESXi、Workstation、Fusion、Cloud Foundation,修補5項漏洞。其中,有4個漏洞是崑崙實驗室於去年的中國天府盃駭客大賽中找到,CVSS風險層級介於8.2至8.4分。其中的CVE-2021-22040、CVE-2021-22041,能讓具備VM管理權限的使用者,在虛擬化主機執行VMX處理程序;而CVE-2021-22042, CVE-2021-22043,則是可讓攻擊者用於擴張權限。VMware除了針對相關產品發布更新軟體,也表示尚未發現漏洞遭到利用的跡象。

非關聯式資料庫Apache Cassandra出現RCE漏洞

非關聯式資料庫(NoSQL)Apache Cassandra所提供的自定義函數(UDF)功能,竟出現能被輕易利用的漏洞,而引起研究人員關注。資安業者JFrog於2月15日,揭露非關聯式資料庫Apache Cassandra的漏洞,攻擊者一旦利用,將能進行RCE攻擊,漏洞編號為CVE-2021-44521,CVSS風險層級為8.4分。此漏洞只有在IT人員為Cassandra啟用了自定義函數功能,才有可能被觸發。但由於攻擊者想要利用這個漏洞極為容易,研究人員呼籲IT人員要儘速安裝更新軟體,或是完全停用UDF來緩解漏洞。

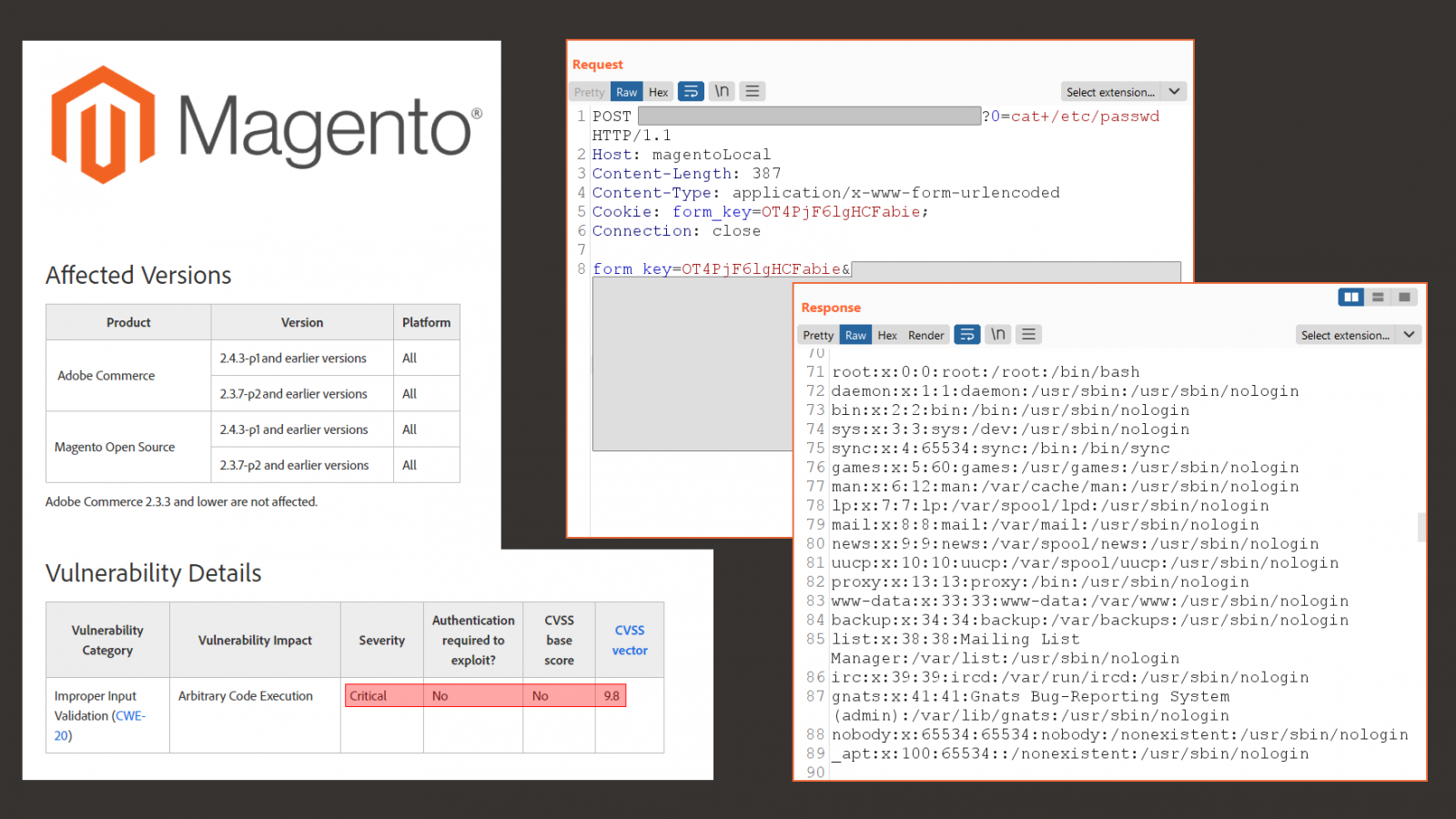

知名電商網站軟體Magento,最近出現新的重大漏洞而值得用戶留意。Adobe甫於2月13日,發布緊急更新,修補Magento(商業版稱為Adobe Commerce)的重大漏洞CVE-2022-24086,CVSS風險層級為9.8分,且已有開始利用該漏洞的攻擊行動,一旦駭客成功利用,可在無須身分驗證的情況下發動RCE攻擊。這項漏洞影響2.3.3版以上的Magento,較舊的版本不受影響。資安業者Sansec指出,雖然他們尚未看到有人能夠成功利用這項漏洞,但應該很快就會出現大規模的掃描行動。

繼Adobe於2月13日修補重大漏洞CVE-2022-24086後,研究人員再度發現,類似的攻擊手法可繞過已修補的Magento。資安業者Positive Technologies於2月17日揭露,他們能夠針對已完成修補的Magento,使用未經身分驗證的使用者身分,來進行RCE攻擊。

繼Adobe於2月13日修補重大漏洞CVE-2022-24086後,研究人員再度發現,類似的攻擊手法可繞過已修補的Magento。資安業者Positive Technologies於2月17日揭露,他們能夠針對已完成修補的Magento,使用未經身分驗證的使用者身分,來進行RCE攻擊。

這項新的漏洞Adobe將其列管為CVE-2022-24087,CVSS風險層級為9.8分,且表明同樣已被駭客用於攻擊。Adobe已提供更新軟體,呼籲IT人員要儘速修補。

駭客利用零時差瀏覽器漏洞的情況,迫使開發者緊急發布軟體更新。Google於2月14日發布資安通告,針對Windows、macOS、Linux版用戶,推出Chrome 98.0.4758.102,本次共計修補11個漏洞,有數項與記憶體釋放的濫用(UAF)有關,其中,最值得留意的是CVE-2022-0609,因為已有相關攻擊行為。Google亦表示將會逐步推送新版Chrome,但由於本次已有漏洞遭到利用的情況,使用者應考慮透過手動更新的方式,取得Chrome 98.0.4758.102。而該漏洞也是Google今年修補的第一個零時差漏洞。

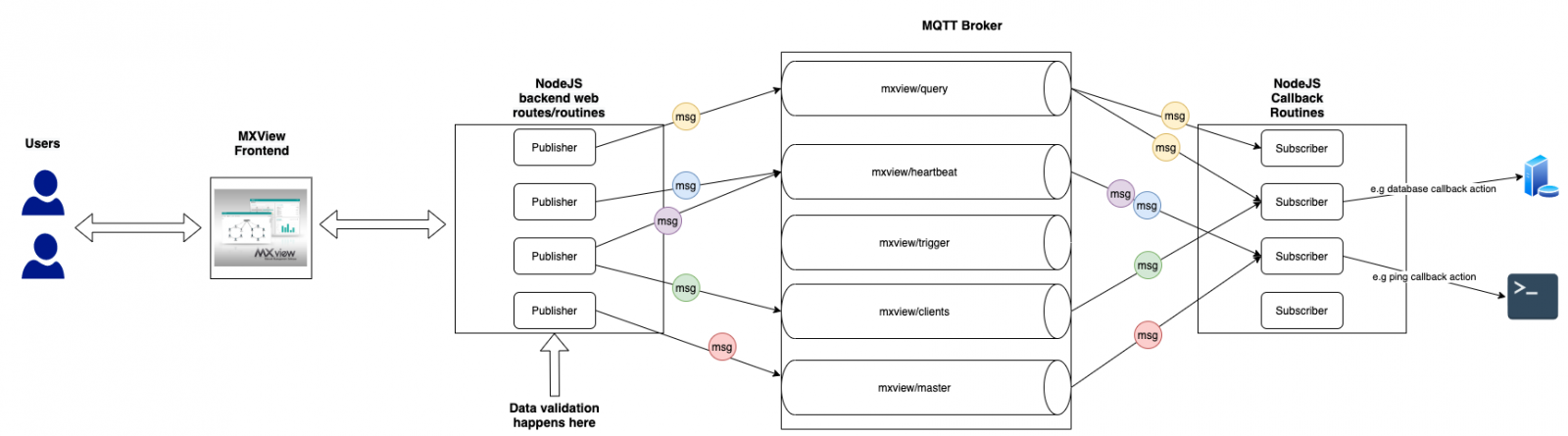

臺廠工業級網管軟體存在重大漏洞,恐被攻擊者用於執行任意程式碼

工業控制環境的網管系統,一旦出現重大漏洞,很可能影響相當廣泛。資安業者Claroty揭露,臺廠四零四科技(Moxa)所推出的工業級網管系統MXview,存在5個漏洞,CVSS風險層級為滿分10分,其中的3個漏洞CVE-2021-38452、CVE-2021-38460、CVE-2021-38458,可被攻擊者串連用來發動RCE攻擊;另外2個漏洞CVE-2021- 38456、CVE-2021-38454,則能被用於解除密碼保護,或是存取其他敏感資訊。

工業控制環境的網管系統,一旦出現重大漏洞,很可能影響相當廣泛。資安業者Claroty揭露,臺廠四零四科技(Moxa)所推出的工業級網管系統MXview,存在5個漏洞,CVSS風險層級為滿分10分,其中的3個漏洞CVE-2021-38452、CVE-2021-38460、CVE-2021-38458,可被攻擊者串連用來發動RCE攻擊;另外2個漏洞CVE-2021- 38456、CVE-2021-38454,則能被用於解除密碼保護,或是存取其他敏感資訊。

四零四科技於2021年9月發布MXview 3.2.4版予以修補。這些漏洞近期也引起ICS-CERT在2021年10月發出警告,呼籲用戶要儘速採取相關緩解措施。

【資安防禦措施】

為防堵國家關鍵技術外流,行政院修正國安法祭出重罰,最高12年徒刑、併科罰金1億元

近年來臺灣員工企圖竊取公司機密,投靠中國公司的情況,已有數起事故傳出。針對這樣的情況,行政院於2月17日,公布國家安全法(國安法)與兩岸人民關係條例部分條文修正草案,其中,針對國安法的部分,新增國家核心關鍵技術經濟間諜罪,違反者可處5年至12年有期徒刑、得併科罰金500萬至1億元,並強調犯案未遂也會予以處罰。行政院長蘇貞昌表示,紅色供應鏈滲透臺灣產業的情況日益嚴峻,不斷挖角臺灣高科技人才,將對於臺灣的資訊安全、產業競爭力、國家安全造成嚴重危害,政府必須透過法律層面來加以管控。

但對於國家核心關鍵技術的定義為何?行政院發言人羅秉成表示,上述修法草案通過後,將由改組後的國科會負責制定子法來定義適用範圍,並由行政院公告。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09