微軟在昨天發布了本月份的每月例行修補(Patch Tuesday),當中總共列出121個漏洞,而這些漏洞裡最受到矚目的是名為DogWalk的漏洞CVE-2022-34713,微軟指出駭客已將其用於攻擊行動,美國亦要求公部門限期修補。

中國駭客在烏克蘭戰爭中,多次對於俄羅斯或是烏克蘭發動網路攻擊,而最近有研究人員指出,中國駭客TA428在戰爭爆發之前,就在這些國家進行網路間諜行動,並在受害電腦部署PortDoor、CotSam等多個後門程式與惡意軟體。

駭客針對員工寄送網釣簡訊的攻擊行動也值得留意。繼雲端通訊服務業者Twilio公告因上述攻擊而遭到駭客入侵後,雲端服務業者Cloudflare也表示有近80個員工收到這類簡訊,且有人上當填寫相關資料,所幸因防護措施得宜,駭客並未得逞。Cloudflare將相關發現公布,希望其他企業也能提高警覺。

【攻擊與威脅】

中國駭客TA428使用後門程式PortDoor、CotSam等多個惡意軟體,攻擊東歐組織

.png) 卡巴斯基自今年1月,發現中國駭客組織TA428攻擊亞洲與東歐組織的攻擊行動,目標是白俄羅斯、俄羅斯、烏克蘭、阿富汗等國的工廠、設計公司、研究機構、政府機關等,進行網路間諜行動。這些駭客利用Office漏洞CVE-2017-11882,來散布後門程式PortDoor,後續該組織又植入一系列的惡意軟體。其中最引起研究人員注意的,是過往未曾發現的後門程式CotSam。

卡巴斯基自今年1月,發現中國駭客組織TA428攻擊亞洲與東歐組織的攻擊行動,目標是白俄羅斯、俄羅斯、烏克蘭、阿富汗等國的工廠、設計公司、研究機構、政府機關等,進行網路間諜行動。這些駭客利用Office漏洞CVE-2017-11882,來散布後門程式PortDoor,後續該組織又植入一系列的惡意軟體。其中最引起研究人員注意的,是過往未曾發現的後門程式CotSam。

比較特別的是,駭客為了讓CotSam能正常運作,同時也將舊版Word主程式下載到受害電腦。後續在受害組織進行橫向移動後,駭客掌控了網域權限並竊得機密文件,並使用以密碼保護的ZIP檔案打包,傳送到多個國家的C2伺服器外洩。

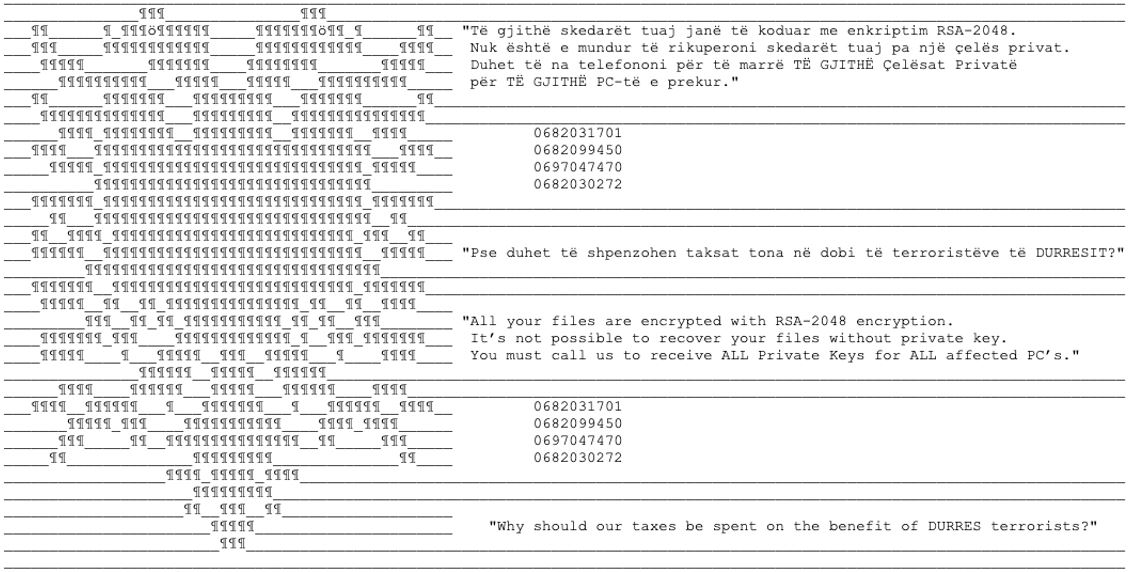

阿爾巴尼亞政府疑遭到伊朗駭客的勒索軟體攻擊

阿爾巴尼亞政府於7月中旬因網路攻擊,被迫關閉部分網路服務。根據資安業者Mandiant的調查,駭客使用勒索軟體Roadsweep、後門程式Chimneysweep發動攻擊,並使用名為HomeLand Justice的Telegram頻道進行溝通。研究人員指出,雖然這些駭客企圖營造自己是不滿政府的阿爾巴尼亞人的假象,但根據他們的分析,駭客的身分應該是伊朗的恐怖組織聖戰者(MEK)。

阿爾巴尼亞政府於7月中旬因網路攻擊,被迫關閉部分網路服務。根據資安業者Mandiant的調查,駭客使用勒索軟體Roadsweep、後門程式Chimneysweep發動攻擊,並使用名為HomeLand Justice的Telegram頻道進行溝通。研究人員指出,雖然這些駭客企圖營造自己是不滿政府的阿爾巴尼亞人的假象,但根據他們的分析,駭客的身分應該是伊朗的恐怖組織聖戰者(MEK)。

此起攻擊行動很可能與伊朗自由會議有關,此會議原定在7月23日至24日於阿爾巴尼亞舉行,且會有反對伊朗政府的組織參與,阿爾巴尼亞政府以遭到恐怖組織攻擊的威脅為由,在22日緊急宣布延期。

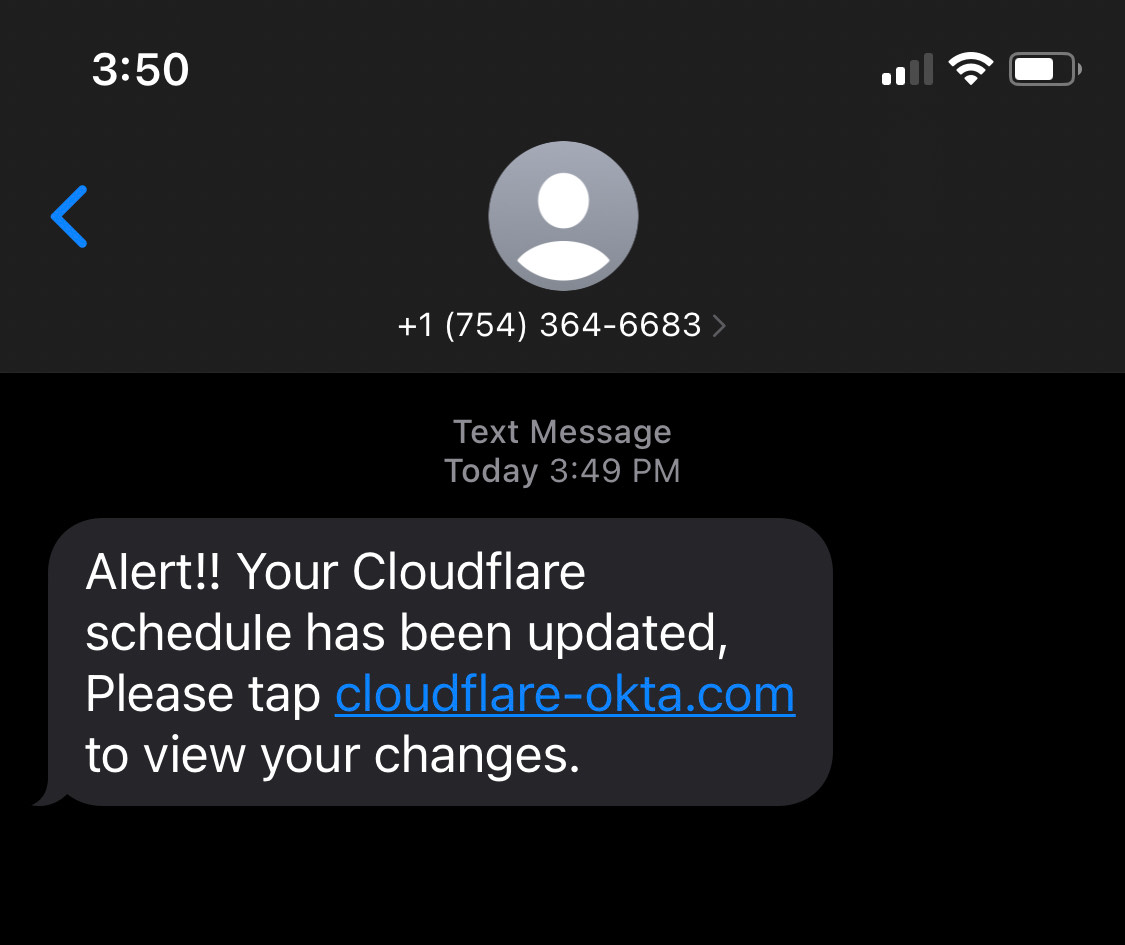

繼Twilio因員工遭到網釣簡訊攻擊而遭駭,Cloudflare員工也收到攻擊簡訊

雲端通訊平臺業者Twilio於8月7日公告遭到網路攻擊,並指出駭客是藉由向員工寄送網釣簡訊挾持帳密,要其他公司提高警覺,事隔兩天,有另一家公司揭露他們遭遇的攻擊情況。

雲端通訊平臺業者Twilio於8月7日公告遭到網路攻擊,並指出駭客是藉由向員工寄送網釣簡訊挾持帳密,要其他公司提高警覺,事隔兩天,有另一家公司揭露他們遭遇的攻擊情況。

雲端服務業者Cloudflare指出,他們約有76名員工自7月20日收到上述的網釣簡訊,且部分員工的家人也遭到攻擊,簡訊內容包含了假造的Cloudflare的Okta登入網頁,但駭客的網域在這些人收到簡訊的前40分鐘才註冊。根據該公司的資安團隊調查,確認有3名員工上當,在釣魚網頁輸入相關資料。然而Cloudflare員工都使用實體的FIDO2金鑰裝置進行多因素驗證,使得對方無法利用竊得的帳密來入侵Cloudflare。

該公司指出,若是駭客成功通過雙因素驗證,釣魚網站就有可能在受害電腦下載惡意程式,並部署遠端桌面軟體AnyDesk,以便駭客遠端控制。

惡意程式LogoKit透過知名網站重新導向未設限的漏洞,發動網釣攻擊

資安業者Resecurity發現利用網路釣魚工具包LogoKit的攻擊行動,駭客為了規避偵測,鎖定含有「放任重新導向弱點(Open Redirect Vulnerability)」的網站,來加以濫用,這波攻擊約自7月出現,並於8月初達到高峰。值得留意的是,駭客最近一個月內,就利用超過700個網站來進行掩護,這也突顯許多網站管理者可能認為重新導向的管制並不重要,而沒有加以管理,使得駭客得以濫用於隱匿攻擊行為。

在此之前,有資安業者揭露自5月至7月發生的釣魚攻擊行動,駭客利用Snapchat與美國運通網站未管制重新導向的弱點,總共寄出近9千封釣魚郵件。

美國警告DogWalk、UnRAR漏洞已遭駭客利用

美國網路安全暨基礎設施安全局(CISA)於8月9日,將CVE-2022-34713、CVE-2022-30333列入已遭利用的漏洞名冊,前者是名為DogWalk的漏洞,駭客可濫用微軟支援診斷工具(MSDT),將惡意程式植入Windows啟動資料夾,微軟也證實此漏洞被用於攻擊行動;後者則存在於可在Linux與Unix作業系統執行的UnRAR應用程式,為路徑遍歷漏洞,攻擊者可利用存在這項漏洞的UnRAR,以解壓縮到任意資料夾的方式,在受害主機上植入惡意程式。CISA要求聯邦機構於8月30日完成上述漏洞的修補。

【漏洞與修補】

微軟發布8月每月例行更新,提供緩解121個漏洞的措施

微軟於8月9日發布每月例行修補(Patch Tuesday)公告,當中總共提出了121個漏洞的緩解措施。其中最受到關注的是被稱做DogWalk的零時差漏洞CVE-2022-34713,這項漏洞最早是研究人員Imre Rad於2020年1月通報,但當時微軟認為並非資安漏洞決定不予處理,直到微軟列管MSDT漏洞Follina之後,有研究人員再度呼籲修補同樣與MSDT元件有關的DogWalk,此漏洞才重新受到關切。

本次公告還有另一個零時差漏洞CVE-2022-30134,這是Exchange的資訊洩漏漏洞,微軟表示尚未發現遭到利用。

IBM發布更新程式,修補雲端服務、語音、資安產品的漏洞

IBM於8月8日針對旗下的雲端資料分析平臺Netezza for Cloud Pak for Data、語音閘道系統Voice Gateway、資安系統Security SiteProtector發布資安通告,並發布新版程式修補漏洞。

其中,該公司針對Netezza for Cloud Pak for Data公告3項漏洞,它們皆與Go語言的阻斷服務(DoS)弱點有關,有兩個漏洞的CVSS評分達到了7.5分。本次修補的Voice Gateway漏洞共有5個,皆與Node.js元件相關;Security SiteProtector則有6個漏洞,這些漏洞會影響系統裡的Apache HTTP伺服器元件。

F5修補21個漏洞,過半不需身分驗證就能利用

安全與應用程式交付解決方案業者F5於8月3日,發布每季資安通告,修補BIG-IP等產品共21個漏洞,其中有11個為高風險漏洞、8個為中等風險漏洞。這些漏洞有超過半數能在攻擊者沒有身分驗證的情況下利用,而其中有部分與該公司的Traffic Management Microkernel(TMM)有關。

【其他資安新聞】

北韓駭客組織Andariel將勒索軟體Maui、惡意軟體DTrack用於攻擊南韓企業

近期資安日報

【2022年8月9日】 丹麥7-11便利商店因網路攻擊所有門市暫停營業、美國警告協作平臺Zimbra漏洞遭駭客積極利用

【2022年8月8日】 駭客組織APT27宣稱近期對臺灣政府機關發動攻擊、北韓駭客Lazarus佯稱提供Coinbase職缺網釣

熱門新聞

2026-02-16

2026-02-13

2026-02-16

2026-02-16