加密貨幣交易所FTX宣告破產的效應如雪球般越滾越大,但雪上加霜的是,該交易所傳出可能因遭到駭客攻擊,導致5億美元的加密貨幣被轉走,此起事故發生的原因有待後續調查。

於8月中旬出現的勒索軟體Venus,駭客專門透過遠端桌面連線(RDP)入侵受害電腦,如今該勒索軟體的攻擊行動已引起政府的關注。美國提出警告,此勒索軟體鎖定當地醫療機構而來,且已出現受害單位。

又是連鎖零售業者遭到勒索軟體攻擊的事故!加拿大食品零售業者Sobeys傳出遭到勒索軟體Black Basta攻擊,波及部分服務,但因為POS機臺與支付系統採用專屬網路而倖免於難,使得多數門市仍能營業。

【攻擊與威脅】

申請破產的加密貨幣交易所FTX疑遭駭客攻擊,導致逾5億美元資金損失

加密貨幣交易所FTX於11月11日聲請了破產保護,但就在隔日,他們透露正在調查未經授權的交易,此起事故很可能是因為遭駭而發生,將導致約5.15億美元的損失。根據澳洲雪梨晨鋒報的報導,這樣的情況已影響數家當地的加密貨幣投資業者,但究竟駭客如何從FTX轉走大量資金?有可能是駭客取得FTX系統的存取權限,也有可能是握有特殊權限的內部人員所為。

美國警告醫療照護機構遭到勒索軟體Venus鎖定

11月10日,美國衛生及公共服務部(HHS)提出警告,他們發現自今年8月中旬出現的勒索軟體Venus,現在將當地的醫療照護機構視為主要的攻擊目標之一,且已有醫療機構受害。對此,HHS提供入侵指標(IoC)、MITRE ATT&CK攻擊矩陣等資料,協助相關單位提升防護。

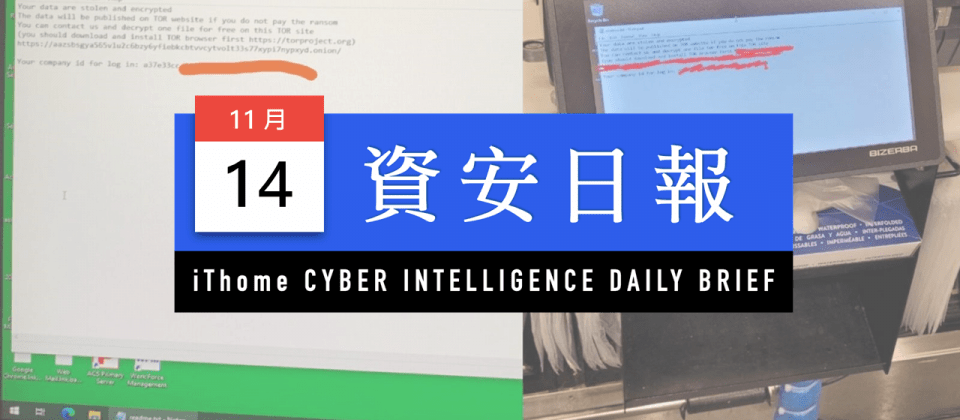

加拿大食品零售業者Sobeys傳出遭勒索軟體Black Basta攻擊

加拿大食品零售業者Sobeys的母公司Empire於11月7日指出,他們的IT系統面臨問題,從而影響部分服務。該零售業者旗下的門市大致 仍維持正常營業,並未出現中斷的現象,不過,部分服務出現間歇性中斷或是延遲,且藥局在開具處方箋出現技術問題。

仍維持正常營業,並未出現中斷的現象,不過,部分服務出現間歇性中斷或是延遲,且藥局在開具處方箋出現技術問題。

有員工對外透露,受影響的Sobeys門市所有電腦的檔案幾乎都遭到鎖定,但POS機臺與支付系統因使用專屬網路,而未遭池魚之殃。資安新聞網站Bleeping Computer指出,Sobeys疑似遭到勒索軟體Black Basta攻擊。

世界盃足球賽App恐讓卡達政府監控球迷,法國、挪威呼籲民眾改用拋棄式手機

世界盃足球賽即將於11月21日舉行,但根據新聞網站The Register的報導,今年的世足App:Ehteraz與Hayya,存在收集過多個資的情況,甚至有可能讓主辦國卡達政府監控。面對這樣的態勢,使得法國資料保護主管機關CNIL、挪威資安局呼籲民眾,前往觀賽最好攜帶拋棄式手機。

上述的App分別具有追蹤COVID-19確診者,以及供觀眾入場和搭乘大眾交通運輸工具的功能,但資安業者Promon透露,這些App能夠存取的資料遠超過用戶授權的範圍,再加上卡達政府糟糕的民眾監控前例,觀眾遭到監控的可能性極高。

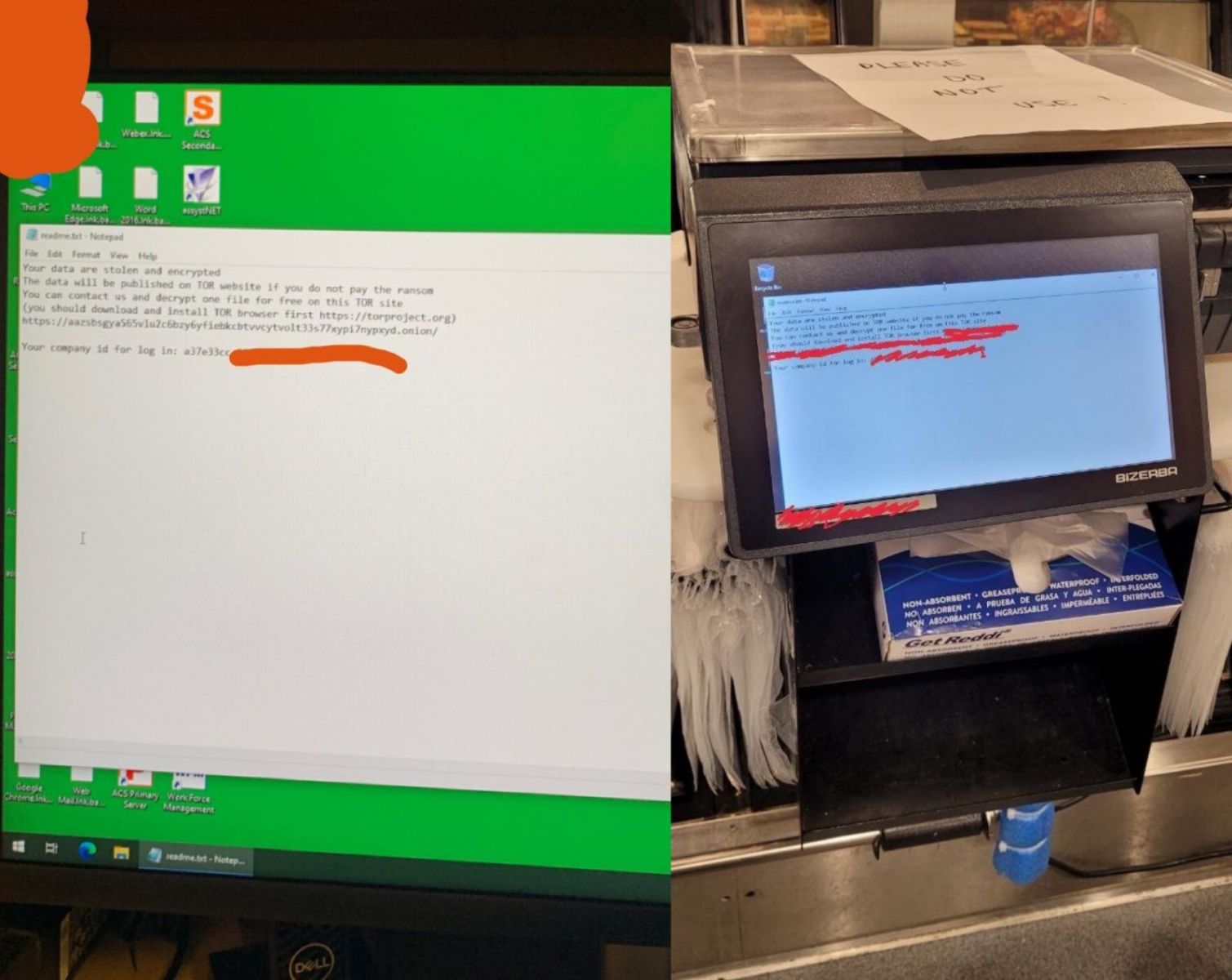

駭客組織Worok將後門程式埋藏於看似正常的PNG圖片,目的是為了散布竊密軟體DropBoxControl

資安業者ESET於今年9月揭露駭客組織Worok的攻擊行動,當時就提及駭客透過PNG圖片散布惡意程式,如今有進一步的分析指出,攻擊者的目的是進行竊密。資安業者Avast根據ESET公布的資料進行調查,發現駭客從PNG檔案解出惡意程式之前,先是透過DLL側載的方式,於記憶體內(In-Memory)執行名為CLRLoader的惡意程式載入器,然後載入第二階段的DLL程式庫PNGLoader,以便從PNG檔案解碼兩個惡意檔案──其中一個是PowerShell酬載(但研究人員無法取得相關檔案),另一個則是竊密軟體DropBoxControl,它會濫用雲端檔案共享服務Dropbox來建立C2通訊,以及外洩受害電腦的機密資料。

資安業者ESET於今年9月揭露駭客組織Worok的攻擊行動,當時就提及駭客透過PNG圖片散布惡意程式,如今有進一步的分析指出,攻擊者的目的是進行竊密。資安業者Avast根據ESET公布的資料進行調查,發現駭客從PNG檔案解出惡意程式之前,先是透過DLL側載的方式,於記憶體內(In-Memory)執行名為CLRLoader的惡意程式載入器,然後載入第二階段的DLL程式庫PNGLoader,以便從PNG檔案解碼兩個惡意檔案──其中一個是PowerShell酬載(但研究人員無法取得相關檔案),另一個則是竊密軟體DropBoxControl,它會濫用雲端檔案共享服務Dropbox來建立C2通訊,以及外洩受害電腦的機密資料。

研究人員指出,駭客透過「最低有效位元(Least Significant Bit,LSB)」的編碼方式來嵌入惡意酬載,使得此PNG檔案能夠正常顯示其圖片內容,而讓受害者難以察覺有異。

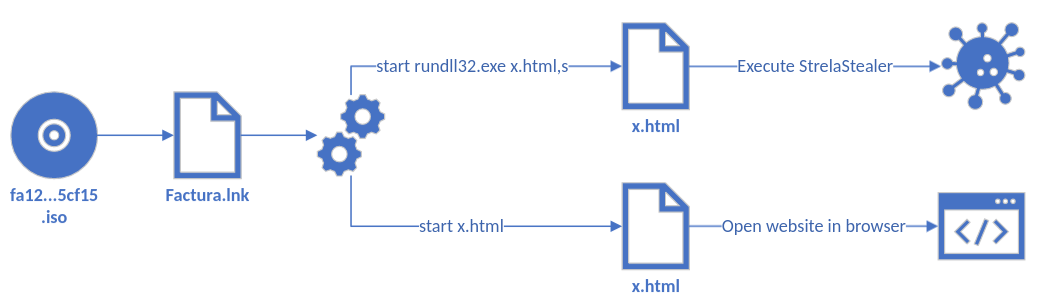

惡意軟體StrelaStealer竊取收信軟體Outlook、Thunderbird帳密資料

資安業者DCSO發現名為StrelaStealer的竊密軟體,並於今年11月上旬發現相關攻擊,駭客針對使用西班牙語的使用者而來。這個惡意軟體透過電子郵件的附件散布,駭客將其挾帶於ISO映像檔當中,並引誘收信人執行當中的捷徑檔案(LNK),一旦收信人依照指示操作,此惡意軟體就會透過DLL順序挾持(DLL order hijacking)的方式,透過msinfo32.exe側載執行,進而載入StrelaStealer。

資安業者DCSO發現名為StrelaStealer的竊密軟體,並於今年11月上旬發現相關攻擊,駭客針對使用西班牙語的使用者而來。這個惡意軟體透過電子郵件的附件散布,駭客將其挾帶於ISO映像檔當中,並引誘收信人執行當中的捷徑檔案(LNK),一旦收信人依照指示操作,此惡意軟體就會透過DLL順序挾持(DLL order hijacking)的方式,透過msinfo32.exe側載執行,進而載入StrelaStealer。

研究人員指出,前述LNK檔案執行之後,駭客會先啟動竊密軟體,接著載入HTML誘餌檔案,來降低受害者戒心。與許多竊密軟體不同的是,此惡意軟體專門鎖定市面上兩大收信軟體Outlook、Thunderbird而來。

【漏洞與修補】

思科修補旗下防火牆產品33個漏洞

思科於11月9日發出資安通告,該公司公告修補旗下的防火牆Adaptive Security Appliance(ASA)、Firepower Threat Defense(FTD),以及防火牆管理系統Firepower Management Center(FMC)的33個漏洞,其中最嚴重的是CVE-2022-20946、CVE-2022-20947,CVSS風險評估結果皆為8.6分,前者存在於FTD,為處理通用路由封裝(GRE)流量產生的記憶體錯誤;後者則影響ASA與FTD產品線,出現在動態存取政策(DAP)功能,未經身分驗證的攻擊者能遠端阻斷服務。

【資安產業動態】

2022資安技能金盾獎競賽結果出爐,陽明交通大學抱走12萬元獎金

第17屆資安技能金盾獎於11月11日舉行決賽,共有31隊大專院校及10隊國高中組的團隊角逐。在經過5小時的賽程,大專院校組由陽明交通大學的團隊「海狗要比到什麼時候」奪得冠軍,國高中組則是高雄中學、台南女中、鳳山高中組成的「14ms0w3ek」團隊奪得,兩個團隊各得到12萬元與3萬元獎金。

第17屆資安技能金盾獎於11月11日舉行決賽,共有31隊大專院校及10隊國高中組的團隊角逐。在經過5小時的賽程,大專院校組由陽明交通大學的團隊「海狗要比到什麼時候」奪得冠軍,國高中組則是高雄中學、台南女中、鳳山高中組成的「14ms0w3ek」團隊奪得,兩個團隊各得到12萬元與3萬元獎金。

本屆金盾獎的題目類型包含了逆向工程、網站、存在漏洞的服務、加解密演算法等,亦結合日益普及的智慧家居生活領域。

【資安防禦措施】

美國國安局呼籲開發者運用更安全的程式語言

美國國家安全局(NSA)上週發布軟體開發指南,當中提及開發者應儘量使用能夠增進記憶體安全的程式語言,例如:C#、Rust、Go、Java、Ruby、Swift,來取代C或C++。由於C與C++在記憶體管理上提供很大的彈性,簡單的錯誤便可能導致記憶體未來遭濫用的安全漏洞,因此,NSA認為,藉由原本就內建記憶體保護的程式語言來撰寫程式,能避免絕大多數的記憶體管理問題。若是無法立即更換程式語言,NSA則建議開發者,應透過多種安全測試機制來強化應用程式防護。

【其他資安新聞】

針對勒索軟體Prestige攻擊烏克蘭、波蘭的行動,疑俄羅斯駭客Iridium所為

近期資安日報

【2022年11月11日】 石油與天然氣流量檢測器弱點修補受關注,APT29入侵歐洲外交機關利用Windows憑證漫遊功能

【2022年11月10日】 SAP修補BusinessObjects與SAPUI5漏洞、兩大處理器業者修補旗下產品漏洞

【2022年11月9日】 沙烏地阿拉伯遭駭客組織Justice Blade鎖定、惡意瀏覽器擴充套件Cloud9鎖定Chrome而來

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-10

2026-02-06

2026-02-10

2026-02-10