Google旗下資安廠商Mandiant,針對由北韓政府資助的駭客團體APT43發布深度報告,研究人員深入分析APT43的目標、活動、操作,以及所使用的惡意軟體,並揭露該團體的攻擊目標、扮演的角色,以及獲利方法等資訊。

Mandiant自2018年以來,便一直在追蹤各種駭客團體,隨著收集到的資料越來越多,才得以鎖定APT43這個駭客團體,並且發現該團體與北韓政府的關係。APT43是一個維護北韓政權的駭客攻擊組織,具有中等技術程度,其間諜行動的主要重點,基本上與北韓外國情報單位朝鮮人民軍總參謀部偵察總局(RGB)的任務相同。

APT43主要的目標鎖定外交政策和核武,以支援北韓當前國家政策。然而,研究人員發現,APT43在2021年將攻擊目標轉移到健康衛生領域,他們推測目標的轉移是為了支援北韓國內的防疫工作,而這也顯示APT43會支援北韓政府的優先事項,並能夠對事件變化快速反應。

報告指出,APT43最常使用的攻擊手法,是偽造網域名稱和電子郵件地址,以進行魚叉式網路攻擊,透過偽裝成合法的網站收集憑證進行間諜行動,向北韓領導人提供更多地緣政治情報。

APT43有其獨特的行事模式和風格,目前研究人員尚未觀察到APT43使用零時差漏洞,主要活動目標是韓國、美國、日本和歐洲的政府、地緣政治和核政策相關的研究機構,以及商業服務與製造業。研究人員認為,雖然APT43感興趣的範圍很廣,但是最終目標可能圍繞在北韓的軍事計畫上。

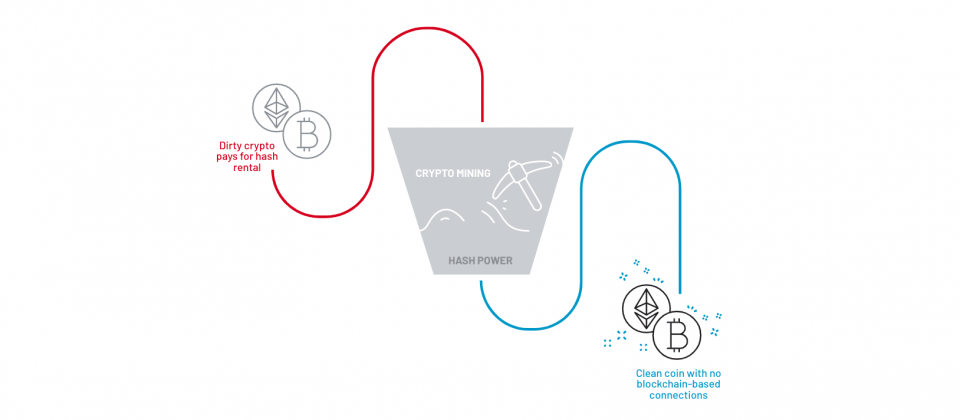

APT43利用加密貨幣服務來洗錢,透過以竊取來的加密貨幣購買運算資源,或是租賃雲端挖礦服務,並將挖礦獲得的加密貨幣放到乾淨不相關的錢包中,藉以將竊取來的加密貨幣,清洗成乾淨的加密貨幣。

APT43不光竊取情報還竊取加密貨幣,研究人員指出,這和其他北韓駭客組織如APT38的目的不同,APT38的目的是替政權籌措資金,但APT43的加密貨幣活動更有可能是為了賺錢維持組織運作,減輕北韓政府的財務壓力。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09