美國國家標準與技術研究所(NIST)提出了網路安全框架Cybersecurity Framework(CSF),已經成為組織建構整體安全防護網的重要參考,去年8月我們注意到NIST正舉辦CSF 2.0版討論,就開始注意改版動向,如今相隔9個月,NIST CSF 2.0版草案終於釋出,受到各界關切。

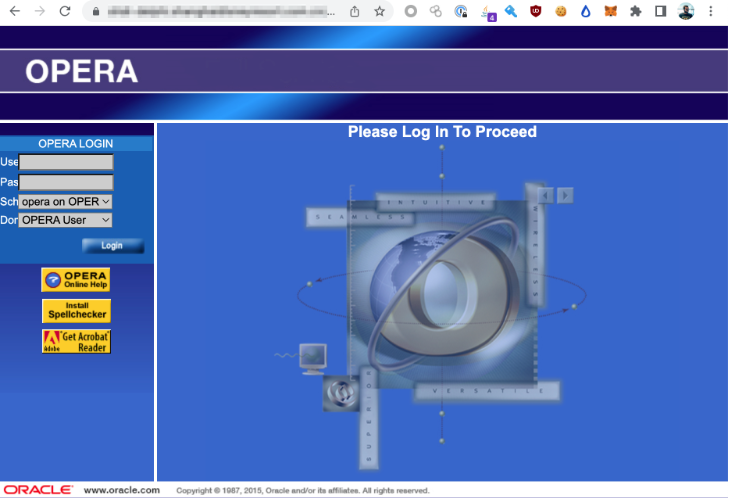

上個月Oracle發布季度安全更新,但近期有資安研究人員指出,Oracle修補Opera物業管理系統的其中一個漏洞,要特別重視,因為其風險層級只被評為中級,但研究人員認為應該是滿分10分的重大漏洞,因此呼籲使用該產品的廣泛飯店業者儘速修補。

自去年來,Passkey無密碼登入屢屢成為焦點,如今Google宣布,Google帳戶已經支援Passkey登入,可提升用戶帳號登入安全與便利,在科技大廠的帶動下,預期也將帶動更多網路服務業者能夠支援,以因應網釣攻擊威脅持續加劇的現況,給予用戶更好的保障。

【攻擊與威脅】

飯店業注意!有研究人員指出Oracle物業管理系統一項漏洞的風險被嚴重低估,應儘速修補

針對Oracle在今年4月,所修補的一項關於飯店業物業管理系統Opera property management system的CVE-2023-21932漏洞,最近有研究人員警告,指出該漏洞的問題被嚴重低估。

由於Oracle將該漏洞CVSS風險層級列為7.2分,屬於中度風險,但近期有Assetnote的研究人員指出,這應該屬於10分的重大漏洞,並示範利用此漏洞在執行上的所有步驟,其實都沒有需要進行任何身份驗證,讓遠端攻擊者可以很容易利用這個RCE漏洞來存取敏感資訊。研究人員認為,Opera物業管理系統備在全球有數千家飯店使用,因此呼籲使用該系統的飯店、酒店、度假村等業者,儘速修補這項漏洞。

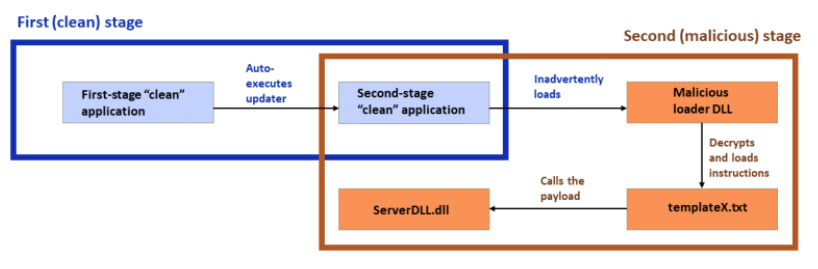

資安業者Sophos在5月3日揭露一起攻擊活動,是他們追蹤多起東南亞線上博奕玩家被攻擊而發現,特別的是,他們發現攻擊行動中使用了雙重DLL側載的技術手法,試圖逃避檢測。

根據Sophos說明,這起攻擊背後,是由名為Dragon Breath的駭客組織發動(或稱為APT-Q-27、Golden Eye Dog),其手法是先假冒Telegram、Let's VPN與WhatsApp散布惡意安裝程式,進而植入後門程式,竊取受害者加密錢包中的加密貨幣。而其過程中,駭客使用了雙重DLL側載手法,也就是安裝程式會先側載一個無害的應用程式,這個應用程式又會預載另一個無害的應用程式,之後,再由第二個乾淨的應用程式再側載惡意DLL。目前Sophos已經在臺灣、日本、新加坡、香港與中國都發現了這起攻擊活動的受害者。

資安業者揭露2023年第一季電子郵件夾帶惡意HTML附件的比例已接近5成

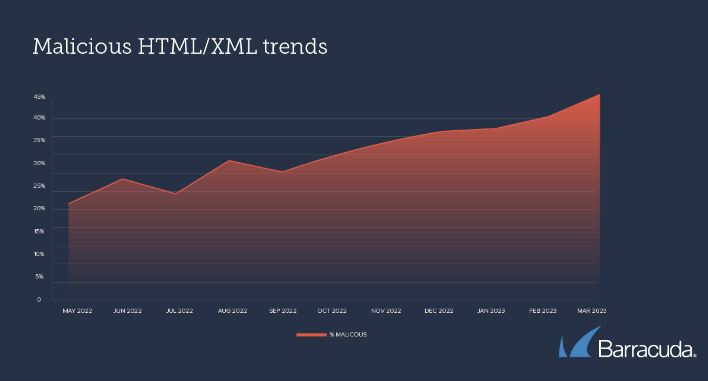

資安業者Barracuda Networks在5月3日公布一項威脅研究指出,過去網路犯罪者濫用HTML已經相當流行,但如今現況又比過去一年嚴重許多,顯然,攻擊者有更普遍濫用的趨向。

根據該公司分析,他們去年5月掃描所有帶有HTML附件的電子郵件,發現有21%的HTML檔是惡意的,到了2023年3月,他們掃描發現有45.7%的HTML檔(含XML)是惡意的,其中3月7日與23日有兩次高峰期。特別的是,在7日檢測到的惡意HTML檔,有超過7成的文件是重複的檔案,而23日的惡意HTML中,有8成5都是不重複的檔案,這意味著每一次攻擊都是不同的。

思科警告SPA112電話轉接器含RCE漏洞,呼籲用用戶汰換產品至ATA 190系列

思科在5月3日披露SPA112 2-Port電話轉接器(Telephone Adapters)存在CVSS評分9.8分的CVE-2023-20126漏洞,該漏洞存在於其Web管理介面,可允許未經身份驗證的遠程攻擊者在受影響的設備上執行任意程式碼。

關於造成此漏洞的原因,思科解釋,是因為韌體升級功能缺乏身分驗證所導致,攻擊者可以透過精心製作的韌體版本來利用此一漏洞。目前,思科尚未說明是否發布韌體更新來解決此一漏洞,原因是該產品生命週期結束,但鼓勵客戶汰換產品至ATA 190系列。

近期來自奧勒岡州立大學(Oregon State University, OSU)的Falah Alanazi與Jinsub Kim,以及來自Prince Sattam Bin Abdulaziz大學的Eduardo Cotilla-Sanchez,合力發表了一份研究報告,是探討電力傳輸網路在負載振盪攻擊(Load Oscillating Attacks)下的弱點。

他們在研究中證明了,攻擊者只需振盪少量負載、監測某些橋接線流,就可成功發動負載振盪攻擊、利用操控智慧電表的方式,來破壞電力網路的穩定性。研究人員表示,雖然這樣的發現令人不安,但也為電力營運業者找出對策上提供一個起點。

2023年第一季解除分期付款詐騙高風險賣場公布,蝦皮購物居第一

我國刑事局公布2023年第一季前五大高風險賣場,其中以知名電商平臺「蝦皮購物」位居第一,警方受理案件數為781件,其次為鞋全家福(426件)、旋轉拍賣(359件)、車庫娛樂(247件),以及威秀影城(200件)。由於這些年來解除分期付款詐騙不斷,經警方分析大多以駭入電商資料庫,進而竊取用戶個資,對此狀況,警方持續不斷宣導,要民眾瞭解攻擊手法,需認知不肖份子會先假冒電商平臺等業者的客服人員來電,可能再假冒銀行客服人員來電,因此不要片面以為對方有網路交易資料,也有聽似銀行人員來電而誤信,需瞭解威脅態勢有所警覺與懂得正確查證。

冒名聲稱綁架騙局存在多年,有時,來電者會聯繫其祖父母,說他們的孫子出事需要錢,或是騙稱綁架企業高層,要公司支付贖金,甚至可將鎖定企業的商業電子郵件BEC詐騙那一套與之搭配利用,近期CNN再度報導此事,因為2023年至今,以AI假冒語音方式來取信的來電詐騙事件引起相當大關注,報導中提及FBI探員Siobhan Johnson指出,這類計畫越來越複雜,最近這些事件都有一個共通點,就是利用技術門檻降低的AI技術來複製聲音,創造出更像受脅迫者的對話聲音,因此,Johnson也提供一些避免被騙的技巧,例如,不要相信你在通話中聽到的聲音,請其他人幫忙嘗試聯繫遭綁之人,以及建立只有親近的人知道才知道的家庭通關密語,可以更好識破他人假冒。

【漏洞與修補】

日前Google緊急修補了兩個零時差漏洞,在5月2日的最新安全性更新中,這次共修補了15個漏洞,預計接下來針對Windows、Mac 和 Linux釋出穩定版本,同時也提醒用戶注意更新。在這次修補中,儘管Google表示這些漏洞不算嚴重,但其中的CVE-2023-2459漏洞,值得注意,雖然它只是一個中風險漏洞,但Google給予漏洞通報研究人員的獎勵達7,500美元,而從NIST NVD資料庫的說明來看,該漏洞涉及Chrome的Prompt功能,攻擊者可以通過精心製作的HTML頁面繞過權限限制。

【資安防禦措施】

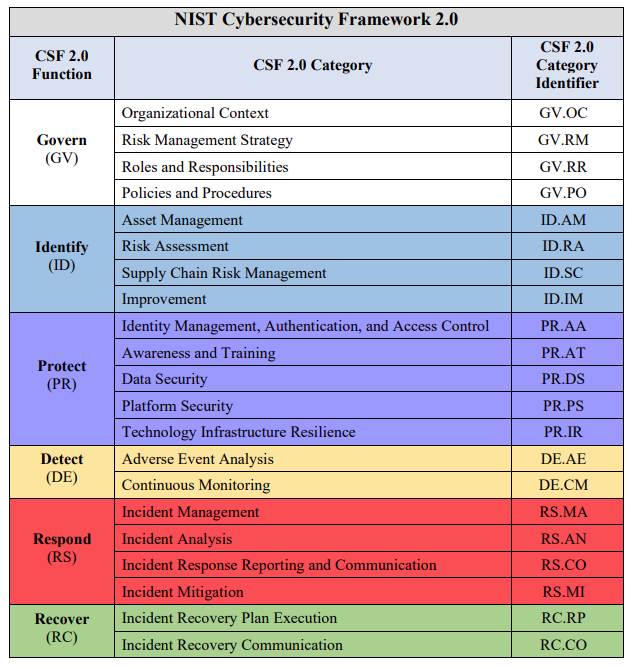

近年來,美國國家標準與技術研究所發布的NIST CSF網路安全框架,已成各界強化資安防禦的重要參考,儘管許多組織認為現階段的CSF 1.1仍然有效可應對網路安全風險,但NIST認為,為了應對技術與風險變化,一些改變仍有其必要,不只希望讓內容更明確,同時也移除關鍵基礎設施的用語,讓內容更適用所有企業。 根據NIST在4月24日首次公布NIST CSF 2.0的草案內容,我們可以看到,2.0版框架將1.1版所定義的5大核心構面,演進為6個核心構面(治理、識別、保護、偵測、回應、復原),其中「治理」是新增的核心功能構面,此外,原本1.1版的23個類別與108個子類別,在新版中也演變為21個類別與112個子類別。目前,NIST CSF 2.0版草案將於2023年夏季公開徵詢意見。

Google帳號開始支援Passkey登入,讓用戶不用煩惱密碼管理,也比原本2SV更安全方便

在Chrome瀏覽器支援Passkey的5個月後,Google在5月3日宣布,Google帳號開始支援Passkey的無密碼解決方案。 關於Passkey的好處,Google指出,Passkey是基於FIDO 2/WebAuthn標準,因此,這種驗證使用者登入帳號的方式,要比傳統密碼安全,也比2步驟驗證安全而方便。現在,Google帳戶使用者已經可以使用密碼金鑰(Passkey)來登入,強化帳號登入安全,也可以為不同裝置建一個passkey,以便於現在人們多裝置的使用習慣。

【其他新聞】

駭客正利用TBK DVR設備5年前已知未修補漏洞取得設備管理權限

Meta發現今年3月以來,有10款惡意程式家族偽裝ChatGPT或類似的AI工具

惡意程式載入器AresLoader不僅散布多種惡意軟體,最近還鎖定Citrix用戶攻擊

邊界閘道協定軟體FRRouting出現漏洞,恐被用於發動阻斷服務攻擊

近期資安日報

【5月3日】 中國駭客組織Earth Longzhi鎖定臺灣、泰國、菲律賓而來,透過多種手法繞過防毒軟體偵測機制

【5月2日】 俄羅斯駭客APT28再度對烏克蘭政府機關下手,這次是假借IT人員名義發動網釣攻擊

【4月28日】 越南駭客透過臉書企業帳號,發布廣告散布惡意軟體SYS01 Stealer

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13

.png)