自10月7日巴勒斯坦激進組織哈瑪斯(Hamas)以巴衝突延燒2個月,這段期間網路上的駭客攻擊也隨之而來,一開始是有約100個駭客組織進行選邊站,表明支持的國家,後來有駭客對於敵對國家的企業組織從事資料破境軟體(Wiper)攻擊,無所不用其極地快速、大量破壞組織內部資料以示抗議。

但隨著戰爭進行,原本網路攻擊的範圍,也從以色列、巴勒斯坦,延伸到其他國家,駭客下手的理由,就是這些國家的特定關鍵基礎設施(CI)裡,採用了他們敵對國家生產的控制系統。

美國自來水廠採用的以色列控制器遭到駭客鎖定

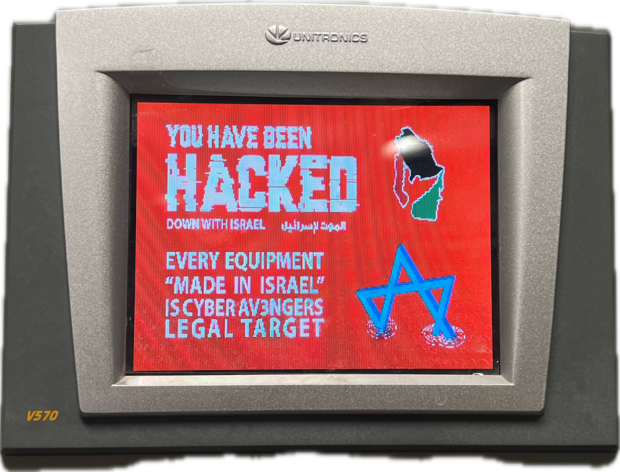

根據新聞媒體CBS News的報導,11月25日美國賓州阿里奎帕市水務局(Municipal Water Authority of Aliquippa,MWAA)傳出遭駭,駭客控制了其中1個增壓站,但並未影響供水。MWAA董事會主席Matthew Mottes向當地媒體KDKA-TV透露,此起攻擊是伊朗駭客組織Cyber Av3ngers,原因很有可能是他們採用了以色列自動化控制業者Unitronics的系統,而成為該組織鎖定的對象。

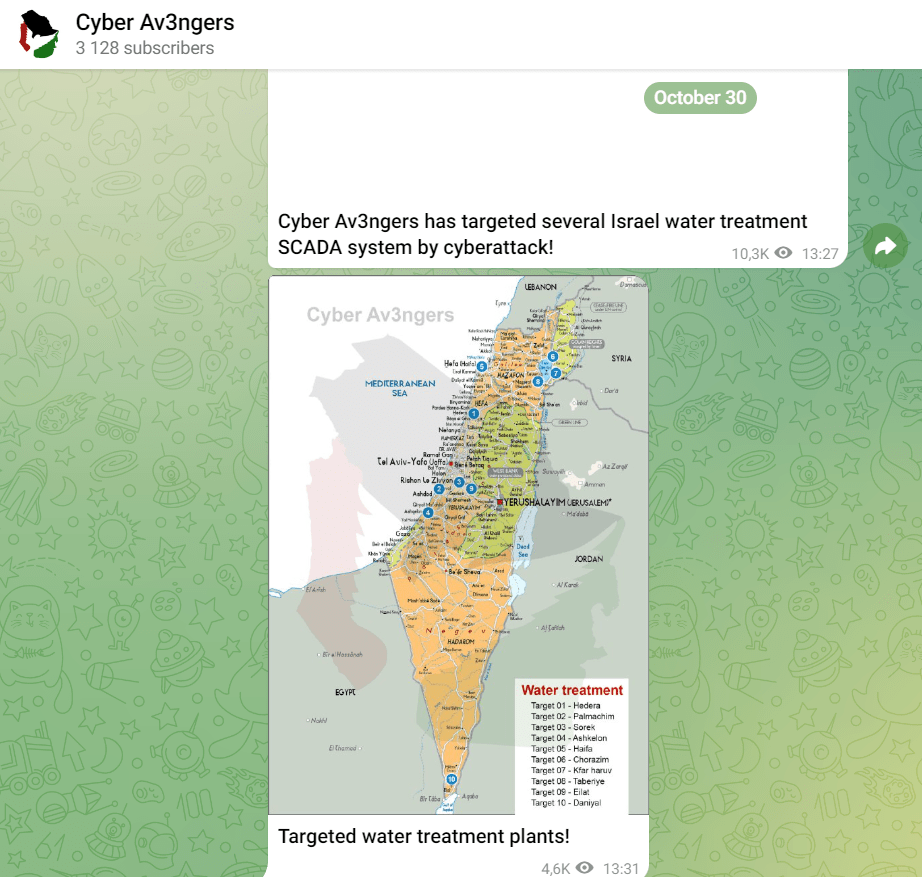

Matthew Mottes透露,遭駭的增壓站位於郊區,用於監控、調節浣熊鎮及波特鎮的供水,事發後該系統已經停用,警方著手進行調查。對此,Cyber Av3ngers聲稱,他們鎖定數個以色列供水設施的SCADA系統,並聲稱所有以色列製造的設備都是攻擊目標。

而在上述攻擊事件發生後,美國網路安全暨基礎設施安全局(CISA)針對Unitronics的可程式化邏輯控制器(PLC)提出警告,呼籲管理者應修改預設為1111的管理密碼,並在遠端存取OT系統時進行多因素驗證,以及避免控制器直接曝露在網際網路。

又有其他美國水力設施傳出遭到攻擊,且發動攻擊的駭客不只一組人馬

事隔數日,又有其他美國的水力設施遭到攻擊。

根據資安新聞網站The Record的報導,美國佛羅里達州自來水公司St. Johns River Water Management District遭到國家級駭客攻擊,其發言人表示他們的IT環境出現可疑活動,他們祭出遏止措施因應,負責監督飲用水的美國佛羅里達州水務局也證實此事。這起事故被發現,是有勒索軟體駭客組織於12月1日聲稱攻擊這家自來水公司,並公布部分竊得資料,但究竟有多少資料流出?仍有待進一步調查。

美國水利設施近期遭到攻擊的情況已有數起,11月29日,駭客組織Daixin Team聲稱攻擊了北德克薩斯市水務局(NTMWD),竊得3.3萬個含有客戶資訊的檔案;12月1日有知情人士透露,美國政府得知多家同樣部署上述廠牌PLC系統的自來水公司,也遭到網路攻擊。

熱門新聞

2026-02-11

2026-02-12

2026-02-11

2026-02-10

2026-02-09

2026-02-13

2026-02-10