今年有多起鎖定遊戲公司的攻擊行動,從年初電玩遊戲開發商Riot Games證實遭駭,旗下《英雄聯盟》及防作弊系統的原始碼遭竊,到最近Sony旗下電玩業者Insomniac Games遭勒索軟體Rhysida入侵,偷走處於開發狀態的電玩遊戲《金鋼狼》相關資料,這類資安事故有越來越頻繁的情況。

而在本日的資安新聞裡,傳出有人對電玩開發商Ubisoft發動攻擊,該公司在兩天之內察覺有異,並做出處理,使得受害情況得到控制,但攻擊者身分仍不得而知。

【攻擊與威脅】

遊戲開發商Ubisoft傳出遭網路攻擊,駭客宣稱目標是《虹彩六號:圍攻行動》的內部資料

資安研究團隊VX-underground指出,12月20日有人入侵電玩公司Ubisoft,該公司的管理者約在48小時後才察覺異狀,註銷相關存取權限,約有900 GB資料外流。

資安研究團隊VX-underground指出,12月20日有人入侵電玩公司Ubisoft,該公司的管理者約在48小時後才察覺異狀,註銷相關存取權限,約有900 GB資料外流。

駭客究竟如何入侵該公司內部網路環境?目前原因不明,但駭客透露他們企圖透過稽核使用者權限,並耗費大量時間檢視該公司的Teams、Confluence、SharePoint的內容,目的是想要竊取《虹彩六號:圍攻行動》的內部資料,但沒有成功。

駭客鎖定電玩產業下手的事件頻傳,最近一起是Sony旗下電玩業者Insomniac Games遭勒索軟體Rhysida入侵,駭客竊得1.6 TB資料,其中有不少與預計2025年發表的電玩遊戲《金鋼狼》有關。

資料來源

1. https://twitter.com/vxunderground/status/1738093190538760574

2. https://twitter.com/vxunderground/status/1738144068788494722

竊資軟體RedLine、Vidar鎖定旅館而來,駭客假借投訴與訂房為由發動攻擊

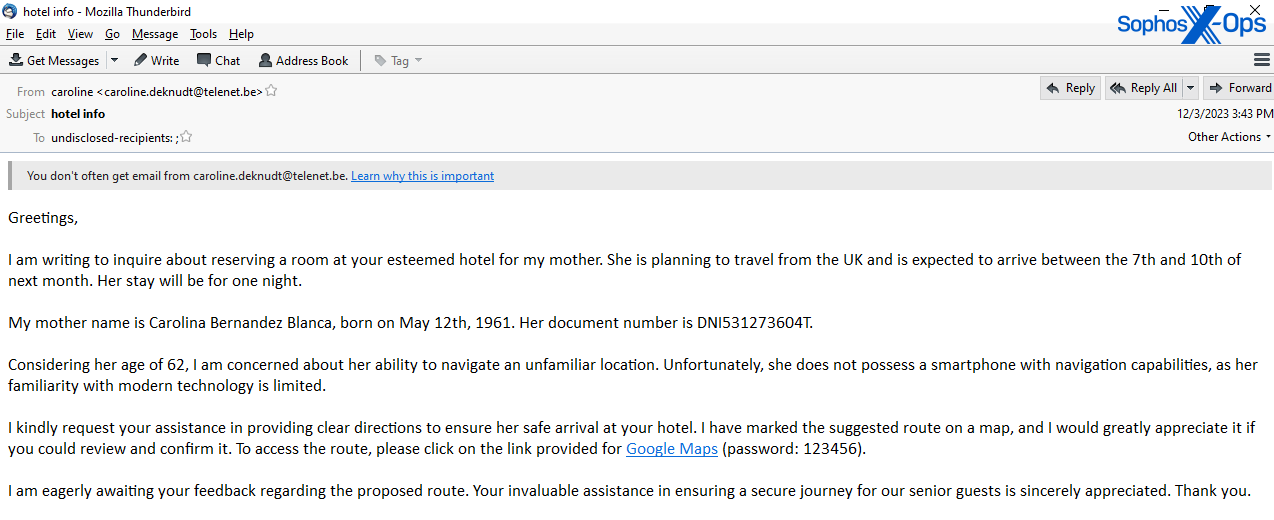

資安業者Sophos揭露在今年4月美國報稅季截止前的網路釣魚攻擊,駭客針對全球的旅館業者而來,散布竊資軟體RedLine、Vidar。這種釣魚郵件內容只有文字,而且會在收信人回覆此類郵件之後,攻擊者才會發送後續的訊息,向收信人「說明」投訴或請求協助的細節。

資安業者Sophos揭露在今年4月美國報稅季截止前的網路釣魚攻擊,駭客針對全球的旅館業者而來,散布竊資軟體RedLine、Vidar。這種釣魚郵件內容只有文字,而且會在收信人回覆此類郵件之後,攻擊者才會發送後續的訊息,向收信人「說明」投訴或請求協助的細節。

研究人員指出,駭客當時所寄送的釣魚郵件分成兩種類型,其中一種是聲稱在住宿過程遇到嚴重問題,例如:遭遇暴力攻擊、放在房間的貴重物品遭竊,向旅館業者投訴;另一種則是假借有特殊訂房需求的名義,例如:花粉症人士、身障人士、長者等,向業者尋求進一步的訂房協助。這些電子郵件都會帶有URL,指向Google Drive、Mega、Dropbox等雲端檔案共用系統,或是即時通訊軟體Discord代管的ZIP或RAR壓縮檔,聲稱是做為投訴佐證資料,或是房客的醫療資料,而且,這些壓縮檔的共通點是套用密碼保護,不會被防毒軟體視為有害。

在其中一起攻擊行動裡,駭客聲稱近期過世的親戚在旅館留下相機,請飯店協助,工作人員回覆後,駭客假裝生氣並以提供相機的照片為由,要求收信人從指定Google Drive連結下載檔案,一旦收信者照做,電腦就有可能被植入竊資軟體Redlin或Vidar,而且,駭客為了迴避偵測,這些竊資軟體的程式大小都超過600 MB。

方程式編輯器的老舊漏洞被利用,駭客拿來散布惡意軟體Agent Tesla

資安業者Zscaler揭露新一波惡意軟體Agent Tesla的攻擊行動,駭客先是假借提供訂單、發票相關的資料為由寄送釣魚郵件,其內容挾帶了含有巨集的Excel檔案(XLAM檔),一旦收信人依照指示開啟,電腦就有可能觸發方程式編輯器漏洞CVE-2017-11882(CVSS風險評分為7.8),後續在無需使用者互動的情況下,於受害電腦部署其他惡意程式元件。

資安業者Zscaler揭露新一波惡意軟體Agent Tesla的攻擊行動,駭客先是假借提供訂單、發票相關的資料為由寄送釣魚郵件,其內容挾帶了含有巨集的Excel檔案(XLAM檔),一旦收信人依照指示開啟,電腦就有可能觸發方程式編輯器漏洞CVE-2017-11882(CVSS風險評分為7.8),後續在無需使用者互動的情況下,於受害電腦部署其他惡意程式元件。

駭客先是透過巨集下載惡意JPG檔案,然後利用PowerShell解碼埋藏在上述圖檔裡、以Base64編碼的DLL檔案,然後載入惡意處理程序。值得留意的是,上述DLL元件被注入Windows元件RegAsm.exe的處理程序,從而啟動Agent Tesla。此惡意程式由.NET打造,具備鍵盤側錄及RAT木馬的功能。

資安業者Malwarebytes揭露竊資軟體MetaStealer最近一波的攻擊行動,駭客假借提供文字編輯軟體Notepad++,以及遠端登入個人電腦桌面軟體的AnyDesk名義,約從11月中旬開始在Google投放惡意廣告,一旦使用者點選,就會被帶往駭客製作的誘餌網站,若是依照指示下載安裝程式並執行,電腦就會執行PowerShell指令碼,而有可能被植入MetaStealer。

伊朗駭客APT33鎖定國防產業,散布惡意程式FalseFont

微軟威脅情報團隊提出警告,他們在11月初發現伊朗駭客組織APT33(亦稱Peach Sandstorm)新一波的攻擊行動,對方使用名為FalseFont的後門程式,針對全球的國防工業基地(DIB)相關組織的從業人員發動攻擊。

研究人員指出,駭客開發與運用FalseFont的方式,與他們去年看到的幾乎一致,這代表駭客正在持續改良網路間諜攻擊的技術。對此,他們呼籲使用者重設遭到密碼潑灑攻擊的密碼,並採用多因素驗證(MFA)保護帳號、遠端桌面連線(RDP)。

資料來源

1. https://twitter.com/MsftSecIntel/status/1737895710169628824

2. https://twitter.com/MsftSecIntel/status/1737895713646739697

3. https://twitter.com/MsftSecIntel/status/1737895715911700830

歐洲刑警組織警告逾400個電商網站遭駭,被植入信用卡側錄程式

歐洲刑警組織(Europol)聯手17國執法單位,以及歐盟網路安全局(ENISA)、資安業者Group-IB、Sansec,針對信用卡側錄攻擊(Card Skimming)進行調查,結果在2個月裡發現443個電商網站被駭客植入相關作案工具,客戶的信用卡或借記卡資料已遭洩露。這起調查行動由希臘主導,屬於歐洲犯罪威脅對抗平臺(EMPACT)的重點項目。

參與本次調查行動的Group-IB指出,他們認出的信用卡側錄惡意程式家族多達23種,包含:ATMZOW、health_check、FirstKiss、R3nin等。

資料來源

1. https://www.europol.europa.eu/media-press/newsroom/news/action-against-digital-skimming-reveals-443-compromised-online-merchants

2. https://www.group-ib.com/media-center/press-releases/digital-skimming-action/

【其他新聞】

美國房地產教育訓練中心Real Estate Wealth Network資料庫不設防,曝露15億筆資料

近期資安日報

【12月25日】 駭客集團UAC-0099鎖定烏克蘭組織並利用WinRAR漏洞植入惡意程式LonePage

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-06

2026-02-09

2026-02-09