專門針對烏克蘭發動攻擊的駭客組織UAC-0050,最近再度發起新的攻擊行動而引起研究人員關注,原因是這些駭客運用了過往較為罕見的攻擊手法,而能成功迴避防毒軟體及EDR系統的偵測。

研究人員認為,本次駭客濫用處理程序之間隱藏的資料傳輸通道,這樣的手法並非首度出現,但由於駭客開始採用這樣的技術,也意謂著他們的戰術變得更加複雜。

【攻擊與威脅】

駭客組織UAC-0050透過網路釣魚散布木馬程式Remcos RAT,利用罕見手法繞過防毒軟體偵測

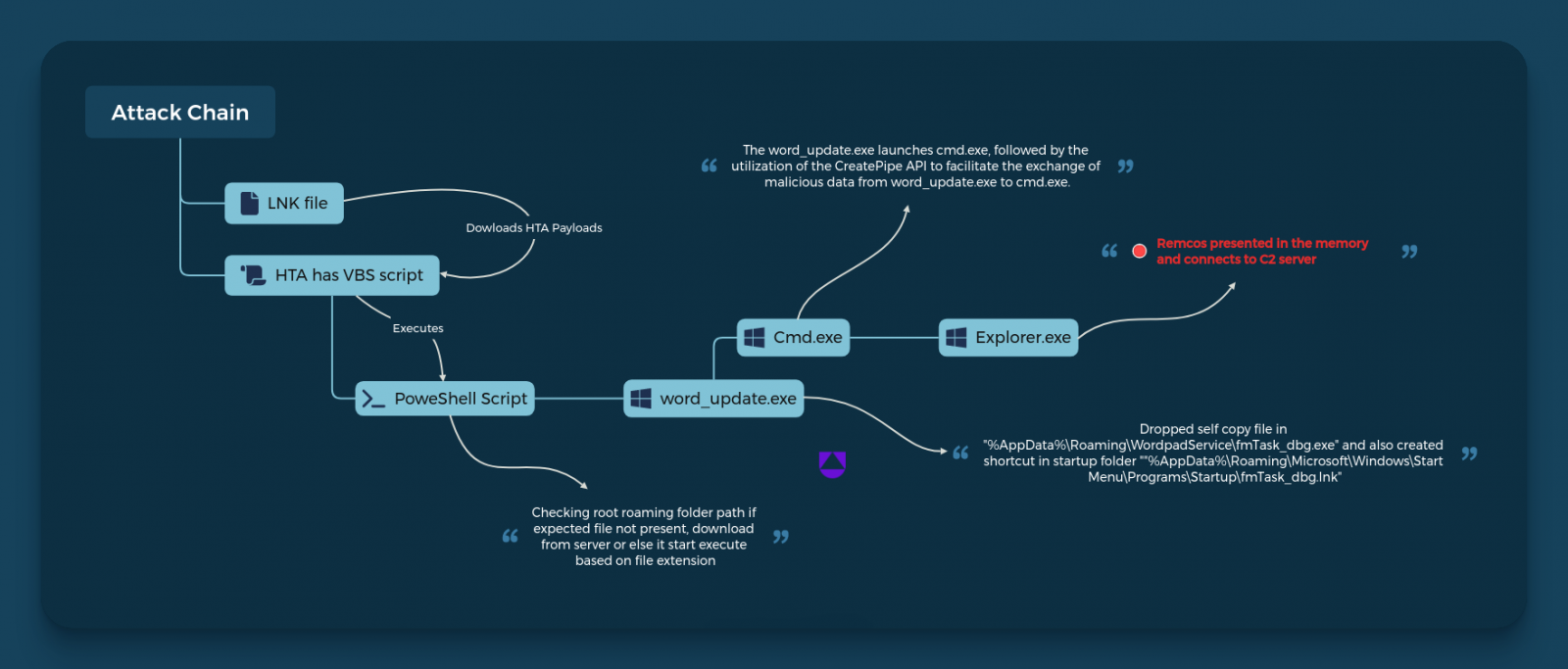

資安業者Uptycs揭露駭客組織UAC-0050新一波的攻擊行動,他們在12月21日偵測到可疑的Windows捷徑檔案(LNK),經過調查,他們仍未確定駭客初始發動攻擊的媒介,但看到可能透過網路釣魚或垃圾郵件進行的跡象,同時,駭客也在這些資訊當中,表明自己是在以色列國防軍(IDF)擔任顧問的烏克蘭軍人,向烏克蘭政府機關散布上述LNK檔案。

資安業者Uptycs揭露駭客組織UAC-0050新一波的攻擊行動,他們在12月21日偵測到可疑的Windows捷徑檔案(LNK),經過調查,他們仍未確定駭客初始發動攻擊的媒介,但看到可能透過網路釣魚或垃圾郵件進行的跡象,同時,駭客也在這些資訊當中,表明自己是在以色列國防軍(IDF)擔任顧問的烏克蘭軍人,向烏克蘭政府機關散布上述LNK檔案。

一旦收到這些網路內容的人依照指示執行,就會遠端下載帶有VBS指令碼的HTML應用程式(HTA)檔案並啟動,從而利用PowerShell指令碼下載惡意酬載word_update.exe,最終透過檔案總管(explorer.exe)於電腦的記憶體內執行木馬程式Remcos RAT。

研究人員指出,有別於其他駭客使用處理程序注入或是處理程序挖空(Process Hollowing)手法執行惡意程式碼,這些駭客較為罕見地濫用處理程序之間的通訊(IPC)機制,來繞過防毒軟體及EDR的偵測。他們透過名為CreateProcess的API產生合法的子處理程序cmd.exe,然後將輸出資料藉由另一個名為WriteFile的API,從word_update.exe 傳送到cmd.exe,而能在記憶體內處理上述的資料,解密並啟動木馬程式,最終透過資源管理工具將惡意資源移至記憶體內。

巴勒斯坦駭客Cyber Toufan攻陷超過100個以色列企業組織,三分之一資料遭破壞而無法復原

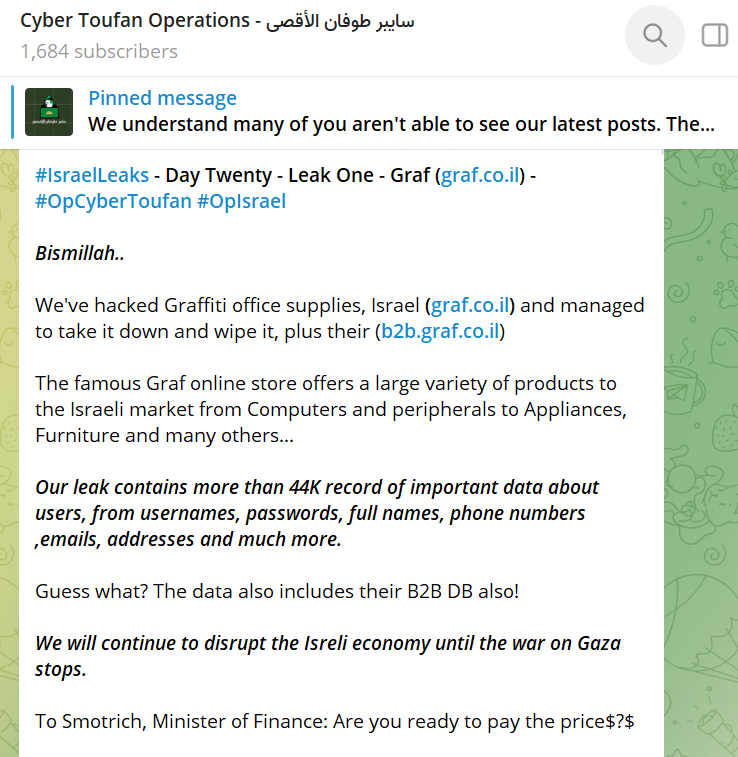

研究人員Kevin Beaumont追蹤自稱來自巴勒斯坦的駭客組織Cyber Toufan的資料破壞攻擊行動,在最近6個星期裡,這些駭客在Telegram頻道上洩露59個企業組織的資料,另有40個組織則是因代管服務業者(MSP)遭受攻擊而受害,根據他的統計,約有三分之一組織的資料無法復原,其中部分甚至在1個月後仍處於離線狀態。

研究人員Kevin Beaumont追蹤自稱來自巴勒斯坦的駭客組織Cyber Toufan的資料破壞攻擊行動,在最近6個星期裡,這些駭客在Telegram頻道上洩露59個企業組織的資料,另有40個組織則是因代管服務業者(MSP)遭受攻擊而受害,根據他的統計,約有三分之一組織的資料無法復原,其中部分甚至在1個月後仍處於離線狀態。

而這些受害組織的身分,包含以色列地方政府,以及私人企業,其中有3家是資安業者,但研究人員認為,這些駭客還有辦法對另一家規模更大的資安業者發動攻擊。究竟駭客公布了那些資料?包含了伺服器磁碟的完整映像檔案、帶有且正在使用的有效網域私鑰的SSL憑證,以及SQL Server資料庫系統、CRM系統的整包輸出資料(dump),有些甚至含有WordPress網站備份。研究人員指出,駭客在對目標組織出手的時候極為謹慎,而且所有受害組織都與以色列有明確的關聯,其中有不少是加密解決方案業者Signature-IT的客戶,研判駭客下手的過程可能含有供應鏈攻擊。

至於這些駭客的手法,研究人員提及,對方主要針對Linux主機下手,使用自行打造的Shell指令碼來執行公用程式shred,企圖以無法復原的手段抹除資料,駭客於受害電腦植入2個指令碼initvm.sh、deploy.sh,將資料上傳到Telegram頻道然後進行破壞。

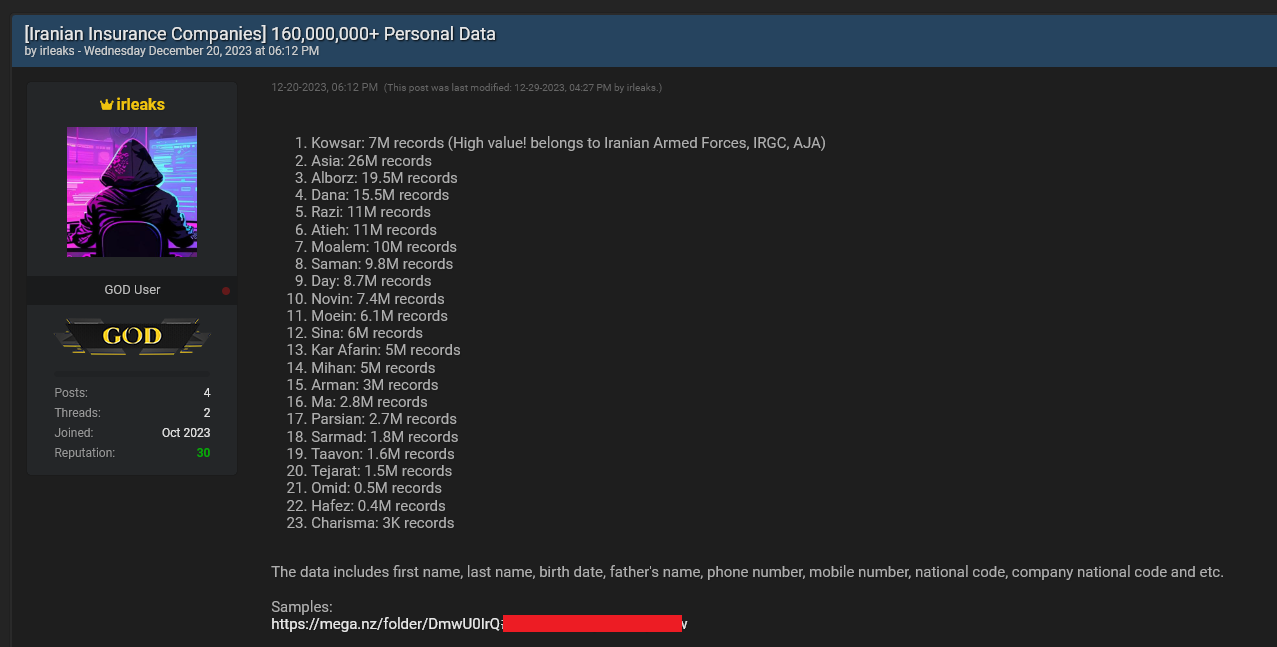

伊朗23家保險業者、外送平臺Snappfood傳出遭到網路攻擊

名為irleaks的駭客組織肆虐,外洩巨量個資,根據資安業者Hudson Rock旗下竊資軟體威脅情報網站Infostealers.com的揭露,這些駭客在12月20日兜售超過1.6億筆記錄,資料來自23家伊朗主要的保險業者。遭外洩的資料,包含姓名、電話號碼、身分證字號、地址、護照號碼,以及其他敏感個資,研究人員檢驗應為真實資料,並認為駭客要一口氣對這麼多保險公司出手相當困難,懷疑有其他因素介入。

名為irleaks的駭客組織肆虐,外洩巨量個資,根據資安業者Hudson Rock旗下竊資軟體威脅情報網站Infostealers.com的揭露,這些駭客在12月20日兜售超過1.6億筆記錄,資料來自23家伊朗主要的保險業者。遭外洩的資料,包含姓名、電話號碼、身分證字號、地址、護照號碼,以及其他敏感個資,研究人員檢驗應為真實資料,並認為駭客要一口氣對這麼多保險公司出手相當困難,懷疑有其他因素介入。

事隔不到兩週,這些駭客在12月30日聲稱從伊朗大型外送平臺SnappFood竊得3 TB資料,包含2千萬名使用者的電子郵件、密碼、電話號碼,以及5千1百萬個地址、60萬張信用卡資料、1.8億筆設備資訊。SnappFood發布聲明表示他們已察覺此事,正著手調查。

但究竟駭客如何入侵該公司?研究人員發現1名SnappFood員工的電腦感染StealC竊資軟體,而使得駭客得以存取該公司的敏感帳密資料,研判很有可能就是入侵的初始管道。

根據ABC News的報導,在美國猶他州就學的17歲中國交換學生Kai Zhuang,傳出在12月28日被綁架,居住中國的父母收到歹徒的勒索訊息,他們向校方進行聯繫,但警方指出,寄宿家庭也不知道這名學生失蹤。經過猶他州多個縣的警方及聯邦調查局(FBI)聯手尋人,直到31日,在布里格姆市附近的山坡找到這名學生,當時他住在帳篷裡,警方表示這名學生疑似是遭遇網路綁架(Cyber Kidnapping)。

寄宿家庭向警方供稱,這名學生在失蹤的前一天晚上都在家,到了28日凌晨離家,但他們當時並未察覺任何異狀。警方表示,當時這名學生是自行離家,而非遭到綁架。美國警方與中國大使館聯手調查,這名學生的家人在綁匪要脅後,收到看起來被囚禁的照片,將約8萬美元匯入特定的中國銀行帳戶。聯邦調查局指出,這類網路綁架主要目標是外國的交換學生,綁匪同時對學生及家人進行恐嚇,要求學生自行隔離,並透過手機以Facetime、Skype等即時通訊軟體進行監控,綁匪也會要求學生製造他們被俘虜的假象,而這些學生為了避免家人受到傷害,就會依照綁匪的要求照做。根據警方進一步調查,這名學生在12月20日就已經遭到綁匪控制。

值得留意的是,這種網路綁架手法為何能夠得逞?很有可能是因為留學生人生地不熟、年紀較小、社會經驗不足等因素,而中了對方的圈套;而家長收到小孩遭到囚禁的照片也亂了手腳,而有可能在未經查證的情況下,選擇付錢以換取人身安全。

資安業者Mandiant的X帳號被盜,駭客將其用於加密貨幣詐騙

根據資安新聞網站Bleeping Computer的報導,1月3日資安業者Mandiant的X(推特)帳號遭到挾持,駭客試圖將其重新命名為@phantomsolw,並假借加密貨幣錢包供應商Phantom的名義散布惡意程式,並聲稱將提供免費的$PHNTM加密貨幣做為獎勵,然而,若依照指示安裝對方提供的加密貨幣錢包程式,他們的加密貨幣資產就會被洗劫一空。

同日Phantom提出警告,表明他們並沒有發行加密貨幣的計畫,上述消息可能是詐騙,要用戶提高警覺。隨後挾持Mandiant帳號的駭客刪除前述推文,並轉推Phantom的推文。

後來Mandiant重新奪回帳號,並嘗試復原,並指出他們雖然啟用雙因素驗證(2FA)但帳號仍舊遭到挾持,所幸目前看來並未衍生其他的惡意行為,他們著手調查此事發生的原因。

資料來源

1. https://twitter.com/malwrhunterteam/status/1742650248529616901

2. https://twitter.com/malwrhunterteam/status/1742655256733859909

3. https://twitter.com/phantom/status/1742306764324839790

4. https://twitter.com/Mandiant/status/1742986799419740260

勞動部移工聘僱居留整合服務正式上線,逾400筆個資外洩

為避免因雇主或仲介疏忽,未申請或展延移工的居留許可導致遭到遣返,勞動部與移民署進行系統介接,推動在台移工一站式申請聘僱及居留整合服務,並在1月4日正式上線,但隨即傳出個資外洩的情況。

根據中央社、聯合新聞網、TVBS新聞網等媒體報導,該服務於早上8時開放申請,「外籍勞工申請案件網路線上申辦系統」的網站不久就被發現有個資外洩情形,勞動部勞動力發展署跨國勞動力事務中心主任陳昌邦坦言,他們約在11時接獲民眾反映,可在上述系統看到490筆申請雇主、仲介的資料,勞動部立即將系統下線予以檢修,研判是廠商的程式設計存在瑕疵所致,該系統於同日下午1時重新上線服務。TVBS新聞網引述人力顧問公司的說法指出,當時該系統不光是曝露申請資料,任何人還能竄改內容,有可能讓仲介公司更動競爭對手的申請資料。

資料來源

1. https://www.cna.com.tw/news/ahel/202401040319.aspx

2. https://udn.com/news/story/7269/7686822

3. https://news.tvbs.com.tw/life/2357231

【資安產業動態】

垃圾訊息太多,Google Groups將終止支援元老討論區Usenet

Google近日宣布,2月22日將不再支援元老級論壇Usenet,原因是垃圾貼文過多,並表示藉由這種論壇散布的內容,幾乎都是不受Google論壇支援的程式檔案,或是垃圾郵件。

該公司表示,屆時用戶無法再透過網路論壇Google Groups於Usenet群組張貼、讀取新內容,或是訂閱這種型態的群組,但到2月底前仍能讀取、搜尋既有的Usenet內容。再者,則是Google的News Network Transfer Protocol(NNTP)伺服器與其他伺服器之間的串連將停止運作,也就是他們不再處理新的Usenet內容,或是與其他NNTP伺服器交換訊息。對此,Usenet用戶應尋找新的用戶端應用程式,以及其他的公共Usenet伺服器。

【其他新聞】

西班牙大型網路服務供應商Orange Spain遭網路攻擊,資料庫被破壞

NPM套件everything拉取逾3千個相依性套件,恐癱瘓開發者電腦

後門程式Xamalicious透過25款安卓App散布,逾32萬裝置受害

Google發布2024年首波Chrome更新,修補4個高風險漏洞

近期資安日報

【1月4日】 俄羅斯駭客入侵烏克蘭民用網路攝影機並用於飛彈精準轟炸

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10