中國駭客組織Volt Typhoon於去年上半被揭露,當時美國政府發出警告,指出這些駭客針對當地的關鍵基礎設施發動攻擊,後來有多家資安業者對於該組織的攻擊手法進行分析,指出駭客利用生命週期已經結束的路由器、防火牆、VPN設備來充當代理伺服器,而且,英國和澳洲也是這些駭客攻擊目標。

但到了最近,傳出美國政府已採取了反制,背後原因很有可能和臺海局勢的軍力佈局有關。

【攻擊與威脅】

中國駭客組織Volt Typhoon專門攻擊關鍵基礎設施,傳出美國出手反制

去年5月微軟揭露中國駭客組織Volt Typhoon,該組織自2021年攻擊美國關鍵基礎設施(CI),為避人耳目,他們通常會以路由器、防火牆、VPN設備組成殭屍網路,並充當代理伺服器,使得惡意流量混入合法流量而難以察覺,如今傳出美國政府已經採取行動,破壞駭客用於存取關鍵基礎設施的網路設備。

根據1月29日路透社的報導,有知情人士向他們透露,美國政府最近幾個月對中國駭客Volt Typhoon採取反制行動,成功破壞數千臺網路設備,司法部與聯邦調查局(FBI)得到法院授權,遠端從事相關工作,但究竟運用了那些手法,破壞的範圍仍不得而知。這些人士指出,駭客去年底擴大攻擊範圍,並調整部分手法,使其威脅變得更加嚴重。美國政府與多家電信業者及雲端運算公司舉行一系列會議,要求這些科技公司協助政府追蹤駭客。

美國政府對於國家級駭客攻擊日益重視,不光是這些駭客會企圖干擾今年11月的總統大選,還有勒索軟體2023年美國企業肆虐的情況,而對於這些駭客,路透社引述國家安全專家的說法指出,對方的攻擊行動很有可能讓中國遠端破壞印太地區的重要設施,從而波及美國的軍事行動。消息人士人表示,美國官員擔心駭客從事網路攻擊的目的,是要破壞美國在因應中國企圖對臺灣進行軍事行動當中所做的準備。

賓士員工GitHub的Token不慎公開,恐導致其原始碼外流

1月29日資安業者RedHunt Labs揭露汽車大廠賓士(Mercedes-Benz)資料外洩的情況,他們在1月11日發現該公司員工不慎在程式碼儲存庫GitHub曝露Token,一旦有人取得,就能對該公司自行管理的GitHub Enterprise Server完整存取其中的原始碼,完全不受監控及限制。

研究人員指出,此程式碼儲存庫包含大量智慧財產,以及資料庫連線資訊、雲端服務存取金鑰、設計圖、設計文件、單一簽入(SSO)密碼、API金鑰,以及其他重要的內部訊息。根據他們的調查,上述的Token是在去年9月曝光。研究人員尋求科技新聞媒體TechCrunch合作,向賓士通報此事並得到確認,賓士獲報後隨即註銷相關API的Token。

TechCrunch表示,他們看到研究人員提供的佐證資料裡,包含微軟Azure及AWS金鑰、PostgreSQL資料庫,以及賓士的原始碼,但無法確認當中是否含有客戶資料。

資料來源

1. https://redhuntlabs.com/blog/mercedes-benz-source-code-at-risk-github-token-mishap-sparks-major-security-concerns/

2. https://techcrunch.com/2024/01/26/mercedez-benz-token-exposed-source-code-github/

WordPress外掛程式Better Search Replace漏洞已出現攻擊行動

1月24日資安業者Wordfence揭露WordPress網域遷移輔助外掛程式Better Search Replace的重大漏洞CVE-2023-6933,攻擊者可在未經授權的情況下,透過反序列化的不受信任輸入,有機會藉此漏洞進行PHP物件注入攻擊。

此外,若是目標系統部署了額外的外掛程式或是佈景主題,從而產生屬性導向程式設計(Property-Oriented Programming,POP)鏈,攻擊者甚至有機會刪除任意檔案、收集敏感資料、執行程式碼,CVSS風險評為9.8,對此,外掛程式開發商WP Engine獲報後發布1.4.5版予以修補。

值得留意的是,Wordfence在該漏洞公布的24小時之內,已偵測到逾2,500起漏洞利用攻擊,他們呼籲網站維護者儘速更新該外掛程式。

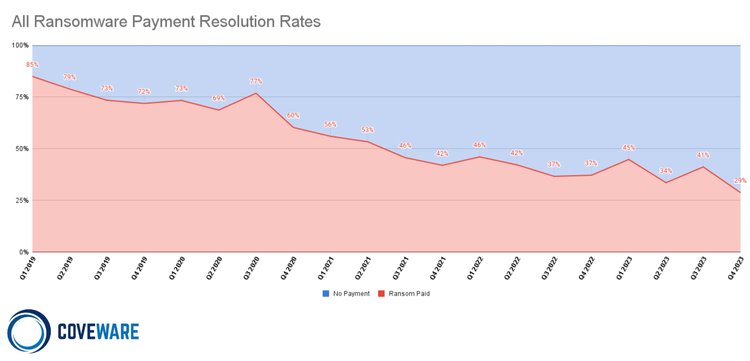

防禦方企業韌性逐漸增強,2023年第4季願意付錢給勒索軟體的受害組織不到3成

勒索軟體攻擊橫行多年,過往有不少受害組織選擇支付贖金了事,駭客的胃口也被養大,開出更高的價碼,然而這樣的現象,在去年出現了變化。

勒索軟體攻擊橫行多年,過往有不少受害組織選擇支付贖金了事,駭客的胃口也被養大,開出更高的價碼,然而這樣的現象,在去年出現了變化。

資安事故回應顧問公司Coveware針對去年第4季的勒索軟體攻擊態勢進行分析,結果發現平均受害組織支付的贖金為568,705美元,中位數為200,000美元,相較於前一季的平均金額下降三分之一,但中位數則是持平,對此研究人員認為,原因是受害者的數量下降,再加上小型犯罪組織重出江湖造成。

另一方面,研究人員也針對支付贖金的受害組織進行調查,結果發現,願意付錢的組織比例越來越少,去年第4季僅有29%,為近5年來最低,原因是企業韌性增強,很有可能在無須解密金鑰的情況下恢復運作,而且,企業也不願意為網路罪犯的承諾付錢。

【漏洞與修補】

1月25日資安業者Juniper Networks發布資安公告,針對SRX系列防火牆、EX系列交換器執行的Junos OS網路設備作業系統進行修補,本次修補的漏洞為CVE-2024-21620、CVE-2024-21619,存在於網頁管理介面J-Web,影響所有版本的Junos OS,CVSS風險評分為8.8、5.3,通報漏洞的資安業者watchTowr也公布細節。

值得留意的是,Juniper目前並未同時對所有版本的Junos OS發布更新,部分版本將會陸續提供,而對於尚未有修補程式,或是無法部署更新程式的IT人員,該公司呼籲應停用J-Web,或是限縮能夠存取的管道。

【資安防禦措施】

為了防範中國人工智慧技術帶來的國家安全威脅,美國總統拜登去年10月30日發布行政命令,要求各部會強化AI安全管理及風險防禦,並在90天內回報進度。1月29日,美國副幕僚長Bruce Reed舉行白宮AI會議,召集一級部會首長參加,檢視執行成果。

在拜登的行政命令當中,其中一項是根據國防生產法要求AI開發商向商務部通報AI安全測試等重要資訊;另一項則是打算透過立法的方式,要求基礎設施即服務(IaaS)業者提供外國人服務時,向商務部進行報告,避免外國人將其用於訓練帶有惡意功能的人工智慧模型。此外,美國聯邦機構9大部會必須向國土安全部提出風險評估報告。而在週一舉行的會議裡,商務部表示已經擬出要求雲端平臺提供國外客戶訓練AI資訊的命令草案,而9大部會已完成AI使用的基礎架構風險評估。

去年3月當紅的AI聊天機器人ChatGPT爆發漏洞引起全球關注,導致OpenAI暫時關閉服務並緊急修補,當時義大利政府初步認為,該系統非法收集用戶個資而侵害隱私,對ChatGPT發出禁令並著手調查,最近公布結果。

1月29日義大利資料保護管理署(Italian DPA)指出,他們經過近11個月的調查,認定ChatGPT違反了歐盟資料隱私法規GDPR,OpenAI有可能面臨最高2千萬歐元,或是年營收4%的罰款,而且,主管機關可下令OpenAI變更資料處理的方式,或是禁止在歐盟會員國國內提供服務。針對上述判決,OpenAI可在30天內提出申訴。

【其他新聞】

中國駭客組織Mustang Panda鎖定緬甸國防部、外交部,部署後門程式Blitz

巴西警方阻止金融木馬Grandoreiro運作,逮捕5名駭客

Linux程式庫glibc弱點有可能讓攻擊者取得root權限

美國針對IT技術支援詐騙提出警告,駭客透過快遞收取受害者的錢財

近期資安日報

【1月30日】逾7萬臺Jenkins伺服器尚未修補的重大RCE漏洞出現攻擊行動

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-10

2026-02-09

2026-02-10

2026-02-13