圖片來源:

Avast

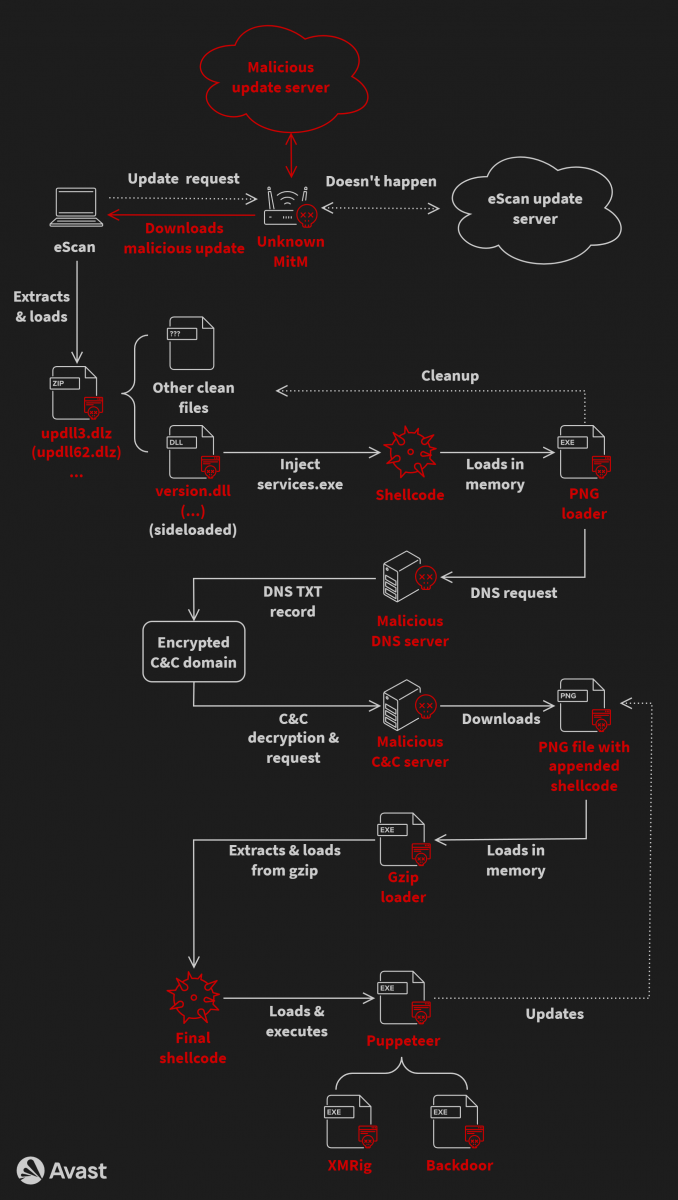

防毒業者Avast揭露北韓駭客Kimsuky的軟體供應鏈攻擊,對方挾持防毒軟體eScan的更新管道,透過中間人攻擊(MitM),對發出更新請求的電腦派送惡意程式GuptiMiner,目標是在大型企業的網路環境部署後門程式,以及挖礦軟體XMRig。

而針對前述提及的GuptiMiner,研究人員指出是相當複雜的惡意程式,其中一種功能是向攻擊者的伺服器發出DNS請求,並從看似無害的圖檔取得惡意酬載,然後透過側載的方式執行;此外,該惡意程式還能讓攻擊者假借受信任的憑證機構,為惡意酬載簽章。

至於該惡意程式的主要用途,是對大型企業網路散布後門程式。研究人員總共發現兩種類型的後門,其中一種疑似從PuTTY發展而來,能對區域網路存在的SMB網路芳鄰共享資料夾進行掃描,從而在存在弱點的Windows 7工作站電腦,以及Windows Server 2008主機進行橫向移動。

另一種後門程式則採模組化設計,能從攻擊者接收命令安裝其他模組,而可用於掃描私鑰及加密貨幣錢包。

對此,研究人員向eScan及印度電腦緊急應變小組(CERT-In)通報此事,eScan於去年7月31日修補軟體更新機制的缺陷。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10

Advertisement