資安業者ESET針對名為Ebury的殭屍網路病毒攻擊行動提出警告,指出該惡意程式從2009年開始活動,迄今已感染約40萬臺Linux主機,截至2023年底,仍有超過10萬臺主機遭到控制。

研究人員針對近期的攻擊行動進行分析,指出駭客偏好先針對伺服器代管服務業者下手,然後向這些廠商租用虛擬機器的用戶發動供應鏈攻擊。

攻擊者最初入侵伺服器的管道,是透過外流的帳密資料進行帳號填充攻擊得逞。一旦成功存取目標主機,他們的惡意程式就會從wtmp、known_hosts搜括SSH連線清單,並竊取其中的SSH金鑰,然後用於試圖入侵其他伺服器;此外,他們也發現駭客利用伺服器上軟體的已知漏洞,進一步提升權限的情況。

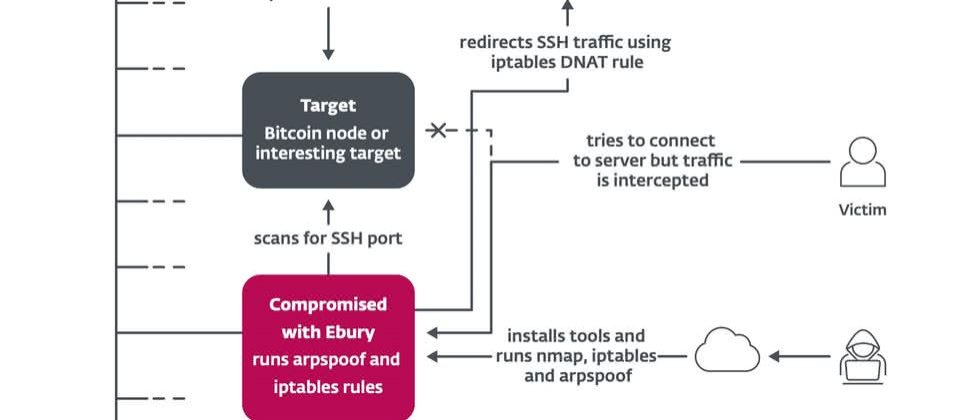

接著,這些駭客透過位址解析協定(ARP),將目標伺服器的SSH流量重新導向至他們控制的伺服器,藉此進一步在使用者登入的過程截取帳密。

值得留意的是,假若目標伺服器被用於代管加密貨幣錢包,對方還會透過前述的帳密資料來洗劫加密貨幣。

研究人員指出,他們看到攻擊者也以此殭屍網路病毒散布其他惡意程式模組,這些涵蓋了能將受害伺服器充當代理伺服器使用的HelimodProxy、重新導向流量的HelimodRedirect、側錄網站表單內容的HelimodSteal、將網站用戶重新導向惡意URL的KernelRedirect,以及攔截HTTP請求竊取其中機密內容的FrizzySteal。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10

Advertisement