5月16日美國網路安全暨基礎設施安全局(CISA)提出警告,他們得知有3個漏洞已出現遭到利用的情況,並將其列入已遭利用的漏洞名單(KEV),值得留意的是,部分漏洞出現於已不再受到支援的D-Link路由器裝置。

這些漏洞包含了:Google於15日修補的JavaScript引擎V8記憶體越界寫入漏洞CVE-2024-4761,以及D-Link路由器DIR-600跨網站指令碼請求(CSRF)漏洞CVE-2014-100005、DIR-605資訊洩露漏洞CVE-2021-40655,CISA要求聯邦機構必須在6月6日前完成修補。

其中,CVE-2014-100005存在長達10年而受到關注,當時雖然該廠商4年前已停止支援DIR-600,但D-Link還是發布資安公告,並推出2.17b02版韌體修補。揭露此事的研究人員表示,假如漏洞遭到利用,攻擊者有可能挾持網頁管理介面、建立管理員帳號,竄改設定並控制路由器設備,或是向攻擊者的主機發送ping,而能得知路由器WAN埠IP位址。

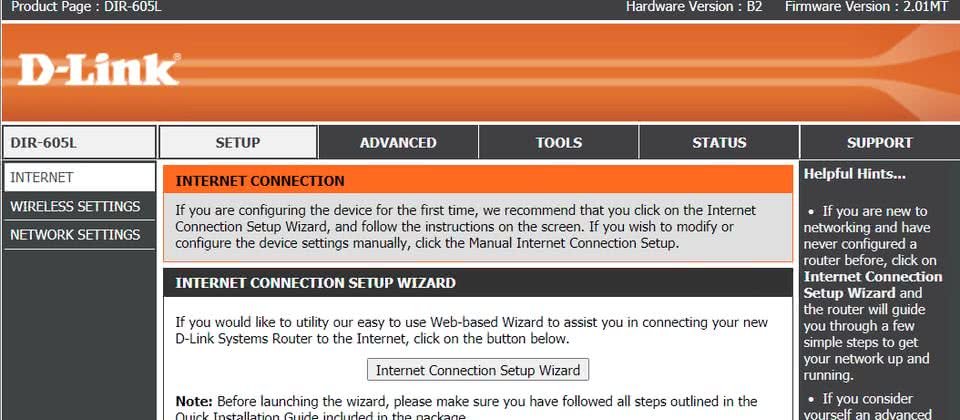

另一個D-Link路由器漏洞CVE-2021-40655就沒那麼幸運了,該漏洞影響已於2015年終止支援的DIR-605,此漏洞的概念性驗證程式碼在2021年公布,攻擊者一旦發送特製的請求到指定PHP網頁,就有機會在無須通過身分驗證的情況下,得知管理員使用者名稱及密碼。

雖然CISA並未在公告裡透露進一步的影響範圍,以及將上述漏洞用於攻擊的駭客身分,但駭客鎖定生命週期已經結束的D-Link路由器設備,這樣的現象近期有數起事故出現,用戶應考慮汰換以降低資安風險。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-12

2026-02-10

2026-02-06