上個月思科對於大規模鎖定VPN系統的攻擊行動提出警告,並指出攻擊者的目標涵蓋多個廠牌的VPN系統,這樣的情況,如今也有資安業者提出警告,他們旗下的資安系統也面臨相關的攻擊。

本週資安業者Check Point針對客戶提出警告,並指出對方意圖用於存取VPN系統的方式,是只需通過密碼驗證的本機帳號。

【攻擊與威脅】

Check Point證實旗下的VPN系統遭到鎖定,駭客用來入侵企業網路環境

今年3月思科提出警告,旗下防火牆搭載的遠端VPN(RAVPN)存取服務,遭遇密碼潑灑(Password Spray)攻擊,到了4月,該公司旗下的威脅情報團隊Talos指出,不只他們的VPN系統成為目標,有駭客鎖定Check Point、SonicWall、Fortinet、Ubiquiti等多個廠牌的VPN系統、SSH服務進行大規模暴力破解攻擊的情況,如今有其他業者證實旗下產品遭遇相關攻擊。

5月27日資安業者Check Point提出警告,他們察覺有越來越多駭客組織企圖透過遠端存取VPN的方式,取得初期存取目標企業網路環境的管道。他們觀察到VPN系統遭到破壞的情況,並指出駭客攻擊了多家資安業者提供的系統。對此,該公司對客戶的相關系統進行監控。結果在5月24日,他們確認有少部分疑似未經授權嘗試登入的情況,這些存取利用電腦本機的舊帳號進行VPN連線,而這些帳號只有透過密碼進行保護。

對此,他們呼籲企業組織的IT人員,應檢查這類系統是否存在本機帳號,並調查使用情形,若是必須維持只使用密碼進行身分驗證,IT人員應增加另一層身分驗證措施來增加網路環境的安全。

駭客架設多個冒充不同廠牌防毒軟體的網站,針對Windows、安卓裝置散布惡意程式

資安業者Trellix提出警告,他們看到宣稱提供防毒軟體的冒牌網站,鎖定Windows及安卓用戶而來。這些網站號稱提供Avast、Bitdefender、Malwarebytes的防毒軟體,攻擊者藉此散布不同的惡意程式。

資安業者Trellix提出警告,他們看到宣稱提供防毒軟體的冒牌網站,鎖定Windows及安卓用戶而來。這些網站號稱提供Avast、Bitdefender、Malwarebytes的防毒軟體,攻擊者藉此散布不同的惡意程式。

值得一提的是,Trellix研究人員也發現冒充自家產品元件的執行檔AMCoreDat.exe,此惡意程式會在特定資料夾建立多個檔案,並寫入有效酬載的部分內容,再透過AutoIt3重新編譯而成。攻擊者這麼做的目的,就是迴避防毒軟體的偵測。

Rockwell Automation針對工業控制系統攻擊行動升溫提出警告,呼籲管理員勿將設備連接網際網路以策安全

上週工業控制自動化設備業者Rockwell Automation提出警告,由於全球世界各地的地緣政治緊張局勢,導致敵對性的網路攻擊加劇,他們呼籲用戶應立刻採取行動,清查與網際網路連接的設備,並表明這些設備的設計並未因應公開存取的運用方式,應切斷與網際網路之間的連線。

雖然他們並未透露攻擊行動的相關細節,但該公司也呼籲IT人員,應對於美國網路安全暨基礎設施安全局(CISA)發布資安公告的7項已知漏洞進行了解,並在情況許可的情況下採取緩解措施。

這些在公告中提及的漏洞,影響Logix控制器及設計器、特定的通訊模組,以及自動化服務平臺FactoryTalk、人機介面軟體FactoryTalk View ME。

其他攻擊與威脅

◆印度政府、國防、航太機構遭巴基斯坦駭客鎖定,被植入跨平臺惡意程式

◆金融機構遭到鎖定,駭客組織濫用「踩地雷」小遊戲程式碼打造惡意程式並散布

◆惡意PyPi套件鎖定執行macOS的電腦而來,企圖植入惡意程式

【漏洞與修補】

人工智慧服務供應商Replicate平臺存在重大漏洞,恐導致用戶自用的AI模型外流

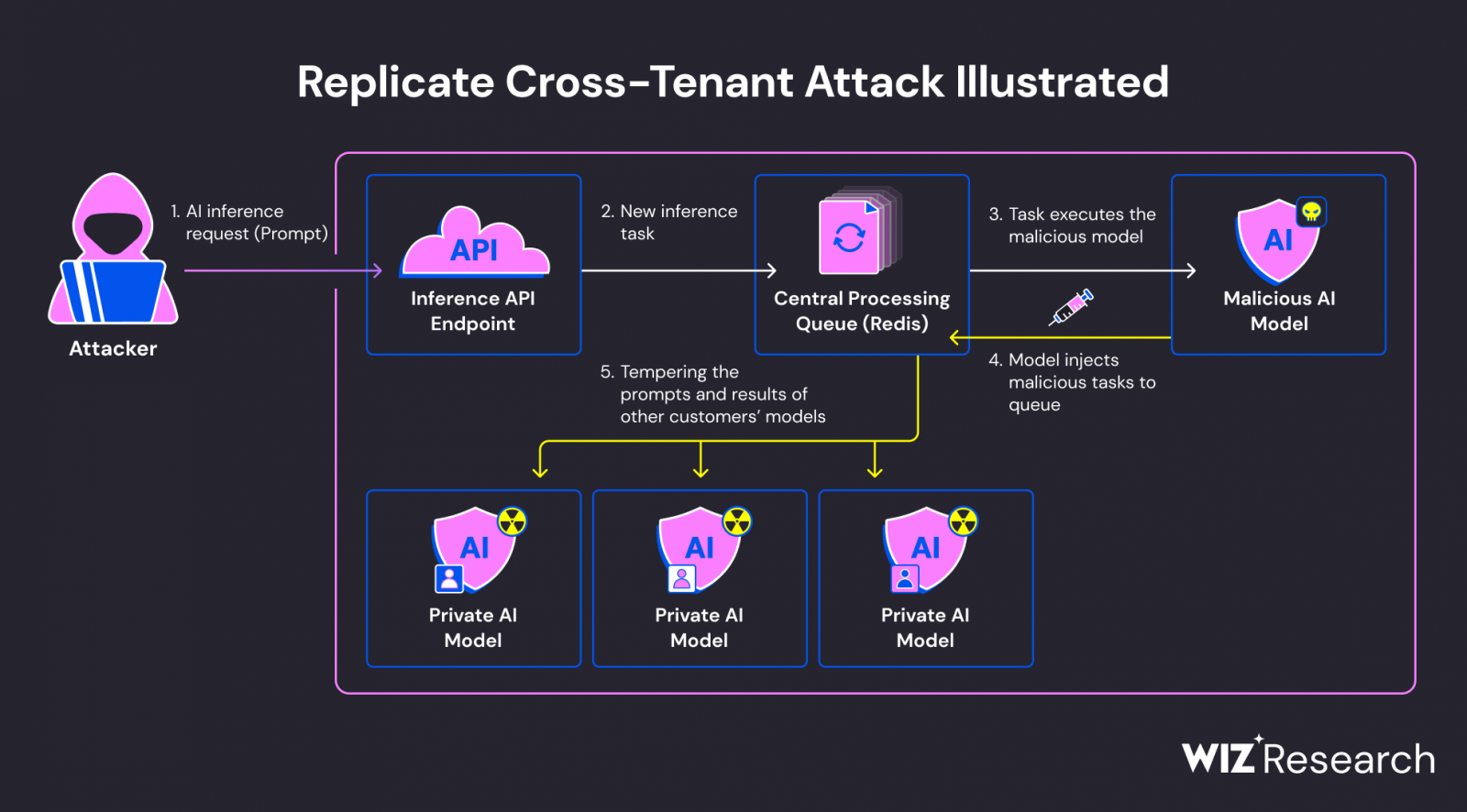

資安業者Wiz曾針對譽為AI界GitHub之稱的Hugging Face平臺進行調查,揭露該平臺有可能允許駭客透過惡意模型進行跨租戶攻擊的情況,並指出這種提供AI有關服務的平臺資安弱點,並非只有Hugging Face獨有,本週他們公布另一個開源AI模型共享平臺Replicate的弱點,攻擊者也有機會透過惡意模型上下其手。對此,今年1月Replicate獲報後已迅速緩解相關弱點,並表示沒有用戶資料外流的跡象。

資安業者Wiz曾針對譽為AI界GitHub之稱的Hugging Face平臺進行調查,揭露該平臺有可能允許駭客透過惡意模型進行跨租戶攻擊的情況,並指出這種提供AI有關服務的平臺資安弱點,並非只有Hugging Face獨有,本週他們公布另一個開源AI模型共享平臺Replicate的弱點,攻擊者也有機會透過惡意模型上下其手。對此,今年1月Replicate獲報後已迅速緩解相關弱點,並表示沒有用戶資料外流的跡象。

而對於這項弱點帶來的影響,研究人員指出,攻擊者竟然可查詢其他用戶在此存放、僅供自用的AI模型,從而曝露模型訓練過程有關的專屬知識及敏感資料,或是攔截提示資料,而有可能操縱人工智慧的行為並破壞模型的決策流程,直接左右輸出結果的準確性、可靠性,並破壞自動化決策的完整性。

其他漏洞與修補

【資安產業動態】

上週Zoom Video Communications宣布,已針對Zoom Workplace服務推出後量子(Post-Quantum)全程加密(End-to-End Encryption,E2EE)解決方案,將率先支援Zoom Meetings視訊會議,之後也會支援Zoom Phone與Zoom Rooms。

當Zoom用戶於會議中啟用E2EE時,僅有與會者可存取用來加密會議的金鑰,由於Zoom伺服器並未存放必要的解密金鑰,因此無法透過其伺服器破解。而為了對抗「先蒐集、後解密」攻擊,Zoom採用了後量子端對端加密技術Kyber 768,以便在量子運算成熟之後,依然能確保其加密資料的安全。

荷蘭HSD專家在臺揭露歐盟資安法規趨勢,NIS 2指令規範已不僅針對關鍵CI,並要董事會承擔責任

繼GDPR後,歐盟還有多項資安立法備受關注,近日臺灣資安大會上有來自荷蘭資安三角洲(HSD)的專家介紹這方面的議題,讓臺灣資安界能快速了解近年歐洲資安立法重點與概況,不只NIS 2、DORA受重視,網路韌性法(CRA)亦是主要焦點,要讓產品、服務的提供者也承擔責任。

事實上,在歐盟層面,過去10年在數位領域已出現許多重要立法,大家最熟悉的莫過於多年前的GDPR,而如今還有人工智慧法案、網路韌性法正推動上路,持續引發國內企業與產業的關注。

近期資安日報

【5月27日】中東、非洲、亞洲政府機關遭中國駭客長期從事網路間諜攻擊行動並散布後門程式

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09