去年9月資安業者SentinelOne揭露巴基斯坦駭客組織Transparent Tribe的間諜軟體攻擊行動CapraTube,當時他們發現對方利用偽裝成YouTube安裝程式的木馬CapraRAT,針對安卓用戶而來。如今研究人員發現,這些駭客的手法出現顯著的變化。

他們近期發現新一批的木馬程式CapraRAT的APK檔案,駭客聲稱提供名為Crazy Games的遊戲、冒牌的短影片軟體TikTok,以及武器資訊(Weapons)、色情影片(Sexy Videos)。

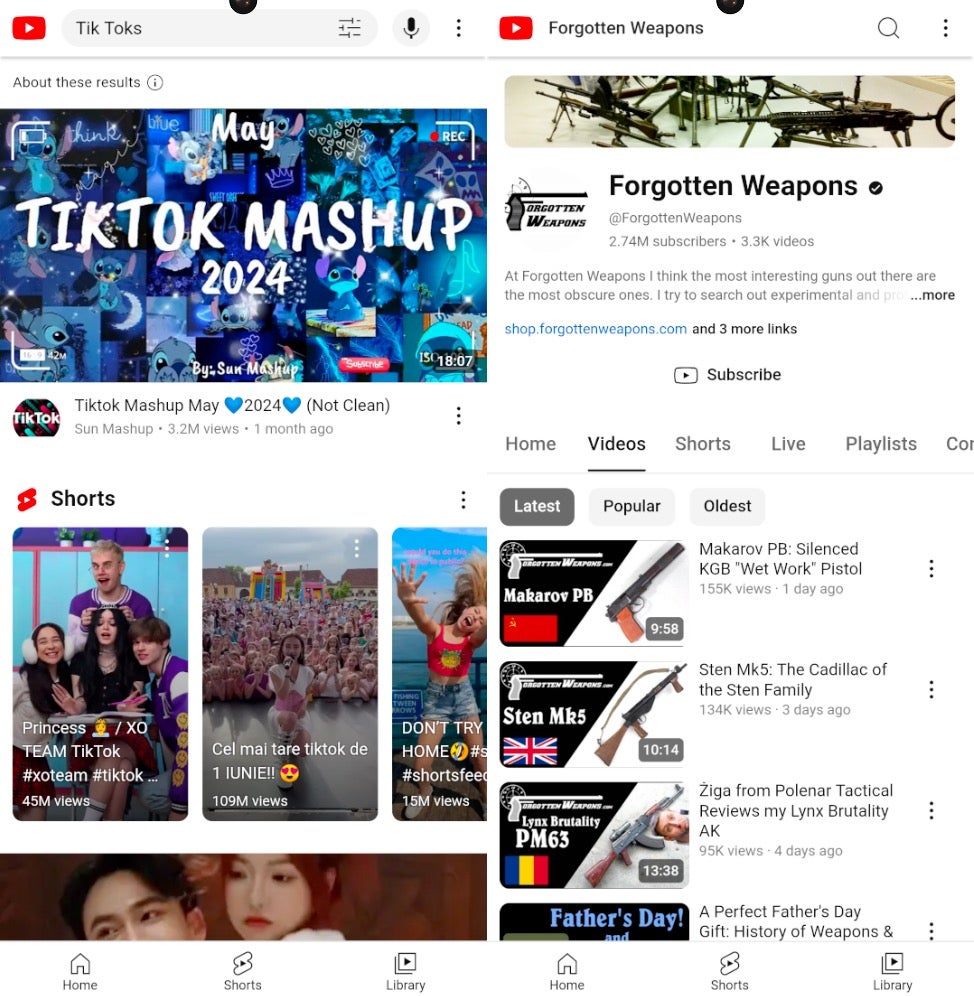

這些木馬程式都透過WebView元件呈現特定網頁內容。其中,冒牌的Crazy Games會將使用者導向YouTube或同名手機遊戲網站,而冒牌TikTok則是在YouTube搜尋Tik Toks相關影片,Weapons會將用戶導向擁有270萬人訂閱的YouTbue頻道Forgotten Weapons。

至於Sexy Videos,研究人員指出可能是用來進行愛情騙局的社交工程攻擊。

值得留意的是,使用者安裝這些App並執行,對方會要求開放多種權限,像是存取GPS定位、管理網路狀態、讀取及發送簡訊、存取聯絡人、錄製聲音和螢幕截圖、使用相機、撥打電話及檢視通話記錄等。

但研究人員指出,上述的權限要求,較去年出現的CapraRAT要來得少,不再要求帳號資訊或是安裝套件有關權限,他們推測,駭客這麼做的目的,是聚焦在如何監控使用者,不再如過往、希望打造成全方位的後門程式。

比較特別的是,相較於許多惡意程式的執行,用戶必須同意開放各式權限,才會提供宣稱的功能,這次的CapraRAT,即使用戶拒絕提供權限,還是能執行。

此外,他們發現對方針對新版的Android 13、14作業系統進行調整,新版的CapraRAT能在這些平臺正常運作,相較之下,去年的版本則會不斷出現相容性警告的對話框,很有可能讓使用者起疑而察覺有異。

熱門新聞

2026-02-11

2026-02-12

2026-02-11

2026-02-10

2026-02-09

2026-02-13

2026-02-10