研究人員曾在專門提供開發人員運用的人工智慧平臺Hugging Face、Replicate上,找出可被攻擊者利用的弱點,並指出其他類似的系統也可能存在相同情形,如今他們公布最新的發現。

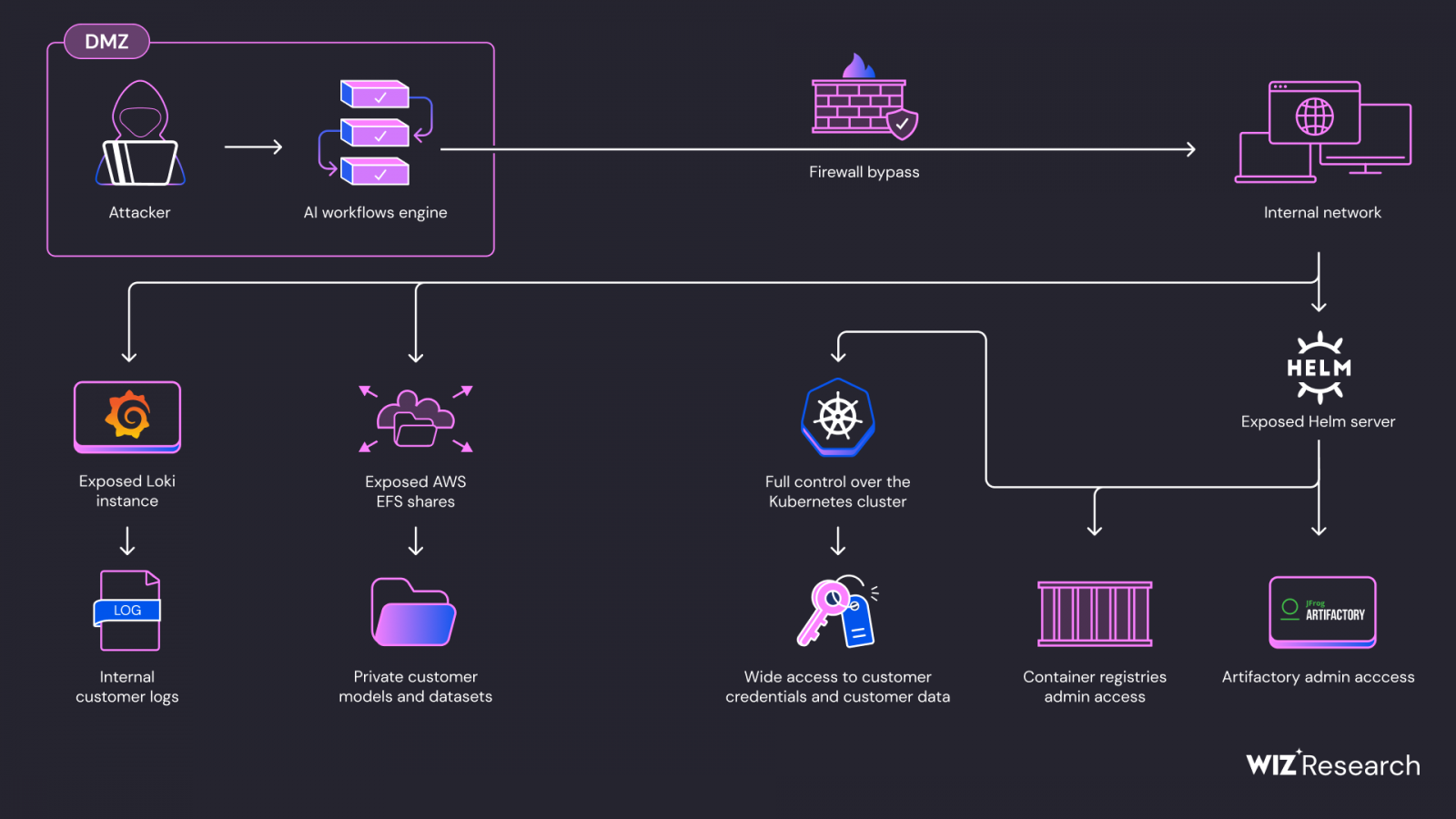

資安業者Wiz揭露SAP AI Core的弱點SAPwned,並指出一旦有人觸發,就有機會讀取、竄改SAP系統容器儲存庫的Docker映像檔,或是Google容器儲存庫用於SAP系統的Docker映像檔,此外,攻擊者也能對於SAP內部建置的Artifactory伺服器,讀取或竄改元件,甚至還能取得SAP AI Core的Kubernetes叢集管理員權限,或是存取用戶的雲端帳密資料,以及專有的AI元件。

針對弱點發生的根本原因,研究人員指出,主要是因為該漏洞能讓攻擊者執行惡意AI模型,或是對模型進行惡意訓練,這也突顯在執行AI模型的隔離及沙箱運作的重要性。這些漏洞研究人員在今年1月通報,SAP在5月予以修補。

SAPwned總共包含5項漏洞,分別能被用於繞過網路限制、洩露AWS憑證(Token)、曝露用戶的檔案、入侵Docker儲存庫及元件伺服器、曝露Google的存取憑證及用戶帳密資料。

因此,藉由上述漏洞,駭客有可能在SAP AI Core建立AI應用程式,從而繞過網路限制,探測Kubernetes Pod(每個Kubenetes節點可能有1或多個Pod,每個Pod裡面有1或多個容器)的內部網路,從而取得AWS的憑證,並利用AWS Elastic File System(EFS)中的錯誤配置,存取用戶的程式碼、訓練資料集。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10