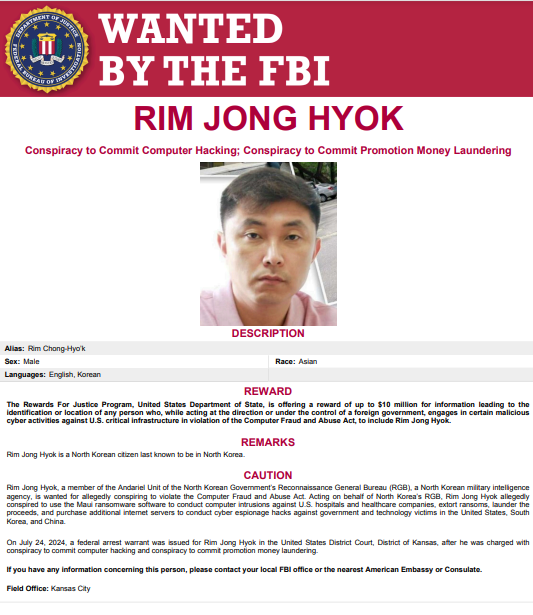

美國司法部本周四(7/25)起訴了北韓駭客Rim Jong Hyok,指控他參與多起針對美國醫院及醫療保健服務供應商的勒索軟體攻擊行動,並利用所獲得的贖金作為竊取全球國防及技術組織機密資訊的基金,同一天,包括Google、微軟與美國網路安全暨基礎設施安全局(CISA)都揭露了Hyok所屬駭客組織的行動,Google將該組織命名為APT45,微軟稱它是Onyx Sleet,它的其它別名還包括Andariel、DarkSeoul或Silent Chollima等。

根據美國、南韓及英國相關單位的調查,Onyx Sleet隸屬於北韓偵察總局(RGB)旗下負責網路間諜行動的第三局,主要鎖定全球國防、航太、核子及工程實體展開間諜活動,以獲得機密的技術資訊及智慧財產,推動北韓政權在軍事及核子計畫上的野心,同時Onyx Sleet也以勒索軟體攻擊美國醫療保健供應商,以替這些間諜活動籌措資金。

Google的報告來自該公司於2022年收購的資安業者Mandiant,根據Mandiant的追蹤,Onyx Sleet在2009年就很活躍,其攻擊行動與北韓的地緣政治利益一致,自2017年開始關注各國政府機構及國防產業,2019年鎖定的是核子及能源領域,儘管其初期目標都是竊取情報,但當中也曾幾次出現經濟動機,例如在2016年針對銀行金融機構發動攻擊,2021年也曾針對某家位於東南亞的銀行展開魚叉式網釣攻擊。

微軟亦說,該公司在2014年觀察到Onyx Sleet的存在,當時發現它針對許多全球目標展開網路間諜活動以收集情報,並在近日將目標擴大到財務收益,於2021年及2022年開發及使用勒索軟體攻擊,亦對網路賭博網站產生興趣。

根據微軟的分析,Onyx Sleet使用許多開源與客製化工具,並在攻擊行動中使用一系列自製的遠端存取木馬(RAT)程式,而且會定期修改這些RAT以添增新功能或逃避偵測,經常租賃虛擬專用伺服器,或是危害雲端基礎設施來進行命令與控制。

Onyx Sleet主要攻擊的國家為美國、印度與韓國,鎖定的產業則從農業、生物科技、零售、電信、政府組織到健康醫療照護不等。

美國司法部則說,身為Onyx Sleet成員之一的Hyok與其同謀針對美國醫療服務供應商展開勒索軟體攻擊,並利用相關攻擊所獲得的贖金作為執行間諜活動的資金,還透過中國洗錢。

根據美國的調查,Onyx Sleet在收到基於加密貨幣的贖金之後,會在香港同夥的協助下洗錢,其中一個案例是將加密貨幣轉成人民幣,再於中國的ATM上取出人民幣,此一ATM即位於中國與北韓的邊界附近。

美國司法部與聯邦調查局(FBI)已攔截了與Onyx Sleet勒索軟體攻擊有關的、約價值11.4萬美元的加密貨幣交易,並扣押Onyx Sleet用來執行惡意活動的多個網路帳戶,同時懸賞1,000萬美元予提供Hyok身分及位置資訊的線民。

圖片來源/FBI

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-06

2026-02-10

2026-02-10

2026-02-10