7月19日CrowdStrike更新引發全球大當機的事故,許多使用者試圖上網尋求排除異常的方法,而成為駭客發動攻擊的目標,如今出現新的資安事故。

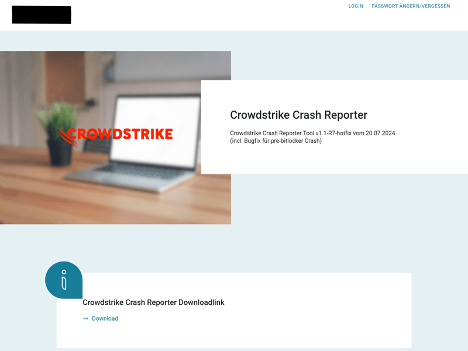

資安業者CrowdStrike指出,他們在本月24日看到來路不明的網路釣魚攻擊,對方假冒德國的實體,架設網站並提供CrowdStrike當機報告(Crash Reporter)元件的安裝程式,若是依照指示處理,電腦就有可能被植入惡意軟體。

為了迴避偵測,駭客將此網站使用的JavaScript程式碼檔案,偽裝成程式庫3.7.1版JQuery的JavaScript程式碼檔案(/crowdstrike/media/jquery-3.7.1.min.js),並且在這個JS檔案加入JQuery程式碼,企圖魚目混珠。

一旦使用者點選下載連結,釣魚網站就會觸發已在前述的JavaScript檔案定義的功能,對特定的SVG圖檔發出HTTP GET請求,並使用正規表示式解析,從而在受害電腦下載、解碼經過Base64處理的JavaScript儲存體(Blob),並將其存檔為可執行檔。特別的是,若是上述的過程出現錯誤,電腦還會顯示假的錯誤訊息,聲稱是JQuery出錯所致。

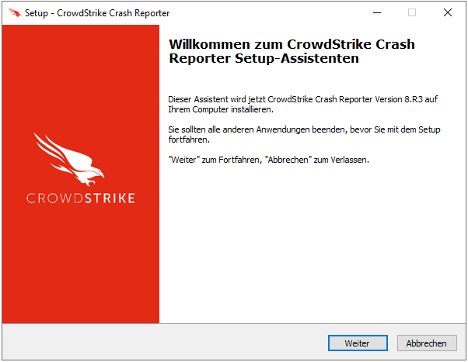

當使用者成功下載、執行駭客提供的安裝程式,這個安裝程式不僅包含CrowdStrike的商標,並採用德文介面,而在「安裝」完成後,還會要求使用者輸入後臺伺服器的位置。但研究人員發現,由於安裝程式並未檢查輸入的內容能否成功連線,無論使用者是否提供相關資料,都會顯示發生連線錯誤的訊息。

研究人員指出,對方提供的安裝程式受到密碼保護,因此他們尚未成功拆解內含的有效酬載,無從得知攻擊者使用的惡意軟體。但他們提到該安裝程式建立的時間在12日,正好與該公司EDR系統19日派送的內容更新檔案產生時間一致,研判很有可能是駭客用來干擾資安人員蒐證的手法。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-10

2026-02-06

2026-02-10

2026-02-10