資安公司Cleafy研究發現了新種類的Android惡意軟體,並命名為 BingoMod。BingoMod會試圖接管裝置上銀行帳戶並且轉移金錢,在成功完成盜取任務後,攻擊者便會抹除受感染的裝置,消除BingoMod的活動痕跡,增加BingoMod被調查的困難度。

BingoMod屬於遠端存取木馬(RAT),攻擊者可以利用它遠端控制受感染的裝置,並且利用裝置上詐騙(On Device Fraud)技術接管銀行帳戶。BingoMod主要透過簡訊釣魚的方式散布,其通常會偽裝成合法的防毒軟體,一旦BingoMod安裝至受害者裝置上,便會要求用戶啟用無障礙服務,當用戶授予請求權限,BingoMod APK便會開始自我解壓縮,並且執行惡意酬載(Payload)。

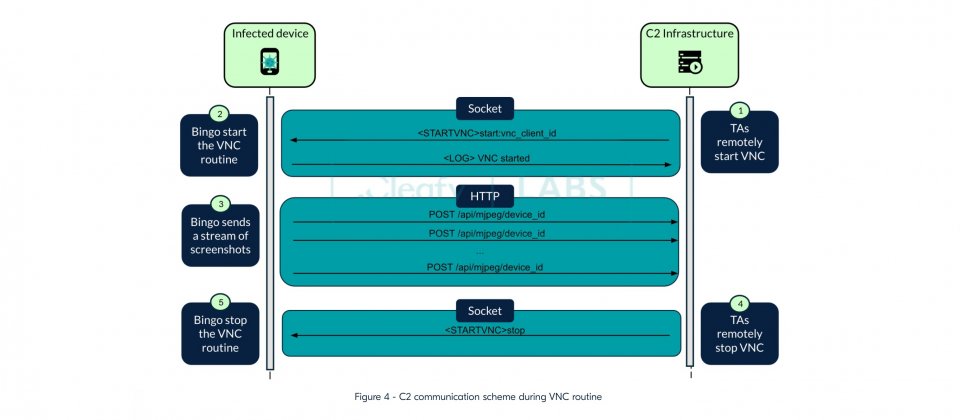

BingoMod利用無障礙服務監控鍵盤紀錄,竊取用戶輸入的敏感資訊,並攔截金融機構透過簡訊發送的交易驗證碼,進一步竊取受害者身分並進行金融詐騙。另外,BingoMod還會透過遠端控制功能,讓攻擊者可以完全操縱受感染裝置,從遠端執行諸如點擊、填寫表單和打開應用程式等操作。

同時,BingoMod還會使用Media Projection API獲取即時螢幕內容,把這些資料傳送給攻擊者,使其能夠監控裝置運作。此惡意軟體的釣魚手段包括覆蓋攻擊和虛假通知,誘使用戶輸入敏感資訊並且進一步傳播惡意軟體。

不僅如此,BingoMod通常在成功竊取受害者銀行財務後,還會遠端抹除裝置。雖然研究人員指出,此功能僅限於清除裝置的外部儲存,但是攻擊者也可能透過BingoMod遠端存取能力,從系統設定中執行完整清除。

BingoMod特性使其成為一個具高度威脅性的惡意軟體,對受感染裝置的控制能力極高,可以執行廣泛的惡意活動。研究人員認為BingoMod的開發者可能缺乏進階的惡意軟體技術或經驗,僅用了基本的混淆技術和簡單功能,相較於複雜性,開發者可能更重視功能快速實作。

BingoMod雖然擁有類似於Brata惡意軟體的裝置抹除能力,但因為BingoMod相對簡單,所以研究人員猜測BingoMod裝置抹除功能,比較像是一種簡單的退出策略。

防止BingoMod的措施除了避免點擊不明訊息中的連結,也要小心應用程式的權限請求,確保安裝可靠的防毒軟體和安全應用程式,同時也要為所有敏感帳戶啟用雙因素驗證,並且經常檢查金融交易紀錄,及早發現任何可疑和未經授權的活動。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10