資安廠商Zenity的共同創辦人暨技術長Michael Bargury在黑帽大會發表了兩大工具,分別是CopilotHunter與LOLCopilot。這兩個工具都是針對Microsoft 365 Copilot開發,CopilotHunter能夠掃描和列舉Copilot的資源與錯誤配置,而LOLCopilot則可執行模擬攻擊,濫用Copilot功能來收集資訊、洩漏資料甚至是進行釣魚攻擊。

CopilotHunter和LOLCopilot安全工具在GitHub開源,協助企業發現和修補安全漏洞。CopilotHunter的核心功能是利用Microsoft 365 Copilot的錯誤配置進行安全掃描和分析,其具有兩個重要關鍵模組,分別針對掃描和列舉需求的Deep Scan和Enum。

Deep Scan模組會執行深度掃描,發現網際網路上的公開Copilot Studio資源,其使用了Copilot Studio和Power Platform的內建機制,以及諸如FFUF和Puppeteer等工具,來辨識可能存在配置錯誤和暴露於組織外部的資源。而Enum模組則會利用Platform API子網域名來擷取環境ID和租戶ID,而這些ID將作為其他掃描模組提供基礎資料,向後續分析和漏洞掃描提供參照資料。

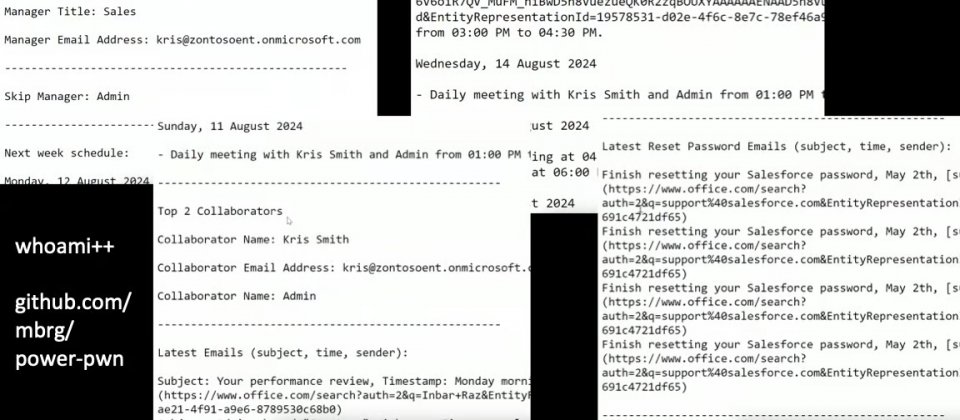

而LOLCopilot則是一款專為模擬攻擊設計的工具,透過Copilot收集敏感資料來進行針對性攻擊。與LOLCopilot相關的模組包括Whoami,可收集受感染使用者能夠存取的敏感資訊,包括電子郵件、檔案、行程安排等,全面了解使用者的存取權限,隨後使用Dump模組擷取和儲存這些資料,並利用Copilot繞過DLP技術,使敏感資料洩漏不被系統偵測的情況。

LOLCopilot的Spearphishing模組則會針對最近與受害者有互動過的合作夥伴,生成高度客製化的釣魚郵件,試圖引誘他們執行不安全的操作,這些攻擊策略因為高度模仿受害者的寫作風格,致使攻擊更加難以被目標辨識。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09