隨著人工智慧應用系統越來越普及,相關漏洞影響可能極為深遠,相當值得關注。本週資安業者Tenable公布Copilot Studio伺服器請求偽造(SSRF)漏洞CVE-2024-38206細節,並指出這項漏洞能影響該系統的基礎設施,攻擊者一旦利用,就有可能同時影響多個用戶。

這項漏洞在他們通報後,微軟已進行修補,並將其列為重大風險漏洞列管。

【攻擊與威脅】

攻擊者利用Google產品假冒網站詐騙Windows和Mac用戶

資安公司Malwarebytes發現攻擊者推送假冒的Google產品廣告,將受害者引導至偽造的Google頁面。這些攻擊者甚至濫用Google的Looker Studio,製作針對Windows和Mac用戶的假網站,讓受害者難以分辨真偽而導致財務損失。

資安公司Malwarebytes發現攻擊者推送假冒的Google產品廣告,將受害者引導至偽造的Google頁面。這些攻擊者甚至濫用Google的Looker Studio,製作針對Windows和Mac用戶的假網站,讓受害者難以分辨真偽而導致財務損失。

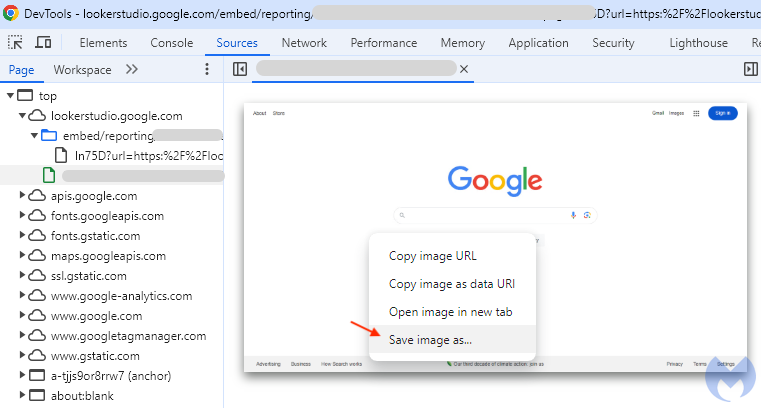

這些惡意廣告運用了動態關鍵字插入技術,鎖定特定公司或是產品線。在這個案例中,攻擊者針對Google的多項產品,在搜尋結果頁面中展示與Google相關的惡意廣告。這些惡意廣告以假亂真,顯示的網址甚至與真正的Google產品頁面極為相似,使得使用者更容易上當受騙。一旦點擊這些惡意廣告,受害者便會被導向至假冒的網站。

研究人員還發現一個更為複雜的釣魚手法,攻擊者利用Google Looker Studio製作假冒的Google搜尋頁面,透過動態生成的圖像來模仿Google頁面,但是實際上僅是一張圖片。攻擊者利用該圖片作為誘餌,誘使受害者在互動後觸發內嵌的惡意連結,這些連結會將受害者引導至假冒的技術支援頁面,進一步誘導他們撥打電話或是進行其他操作。

其他攻擊與威脅

◆美國半導體製造商Microchip傳出遭遇網路攻擊,工廠產能降低

◆駭客組織UAC-0020以被帶到俄羅斯的戰俘為誘餌,散布惡意軟體

◆惡意程式PG_Mem鎖定PostgreSQL資料庫而來,意圖將其用於挖礦

【漏洞與修補】

微軟Copilot Studio存在SSRF漏洞,攻擊者有機會存取內部敏感資料

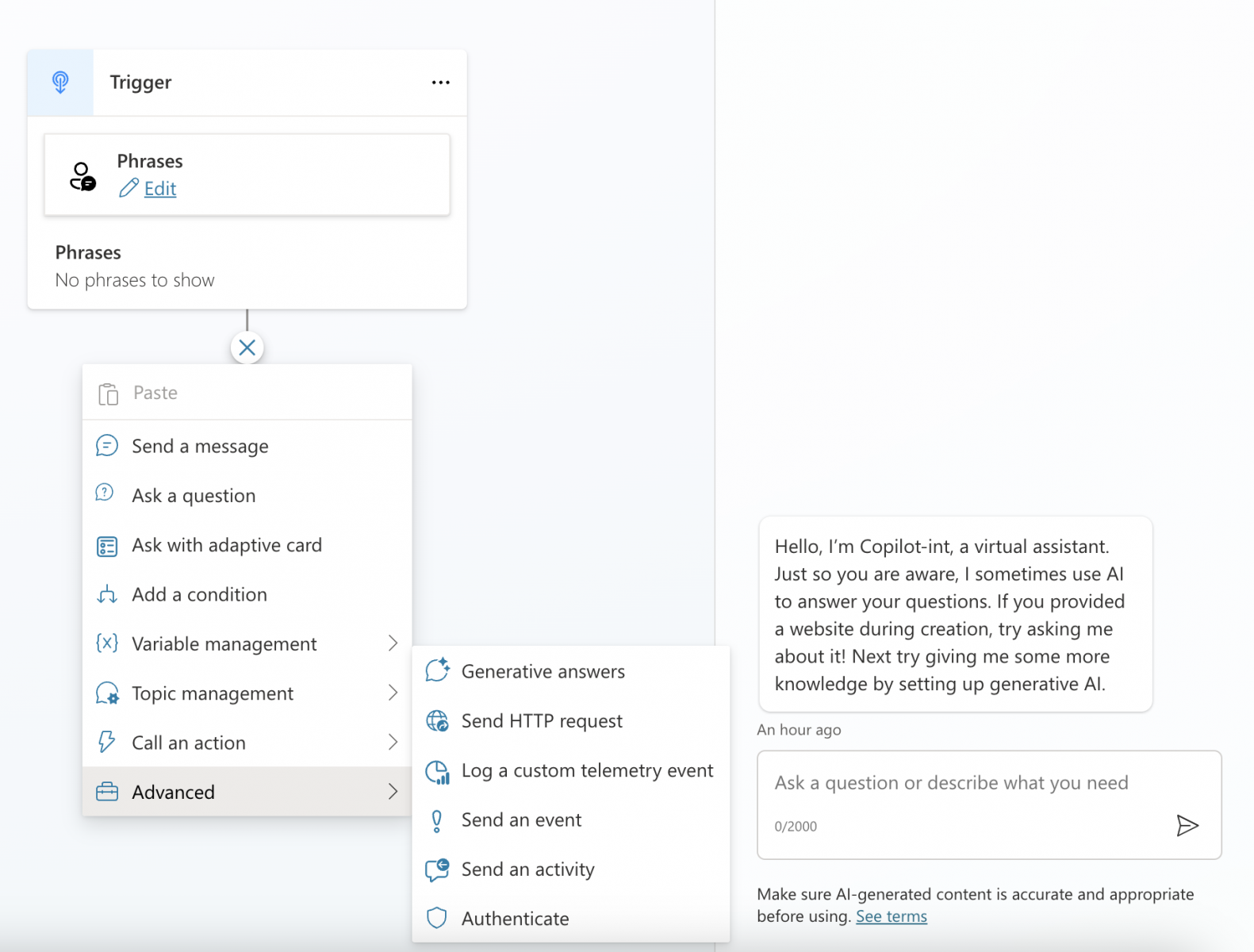

人工智慧相關的應用系統當紅,這類系統衍生的漏洞也相當受到關注,繼上週資安業者Tenable公布Azure Health聊天機器人服務漏洞,本週他們針對微軟提供企業自訂AI副手功能的工具Copilot Studio,公布當中存在的資安漏洞。

人工智慧相關的應用系統當紅,這類系統衍生的漏洞也相當受到關注,繼上週資安業者Tenable公布Azure Health聊天機器人服務漏洞,本週他們針對微軟提供企業自訂AI副手功能的工具Copilot Studio,公布當中存在的資安漏洞。

研究人員針對Copilot Studio伺服器請求偽造(SSRF)漏洞CVE-2024-38206進行說明,指出攻擊者可透過這項漏洞存取服務內部潛在的敏感資訊,該漏洞被列為重大層級,CVSS風險評分為8.5,微軟於8月6日已完成修補並發布公告。

由於這項AI服務有多個租戶採用,研究人員測試後指出雖然他們無法直接存取其他租戶的資訊,但由於Copilot Studio的基礎設施在租戶之間共用,一旦其基礎設施受到影響,有可能同時影響多個用戶,其資安風險也隨之放大。

Azure Kubernetes Services有漏洞,攻擊者可藉由TLS引導攻擊提權

資安業者Mandiant揭露Azure Kubernetes Services有漏洞,並命名為WireServing,影響在網路組態使用「Azure CNI」、網路政策採用「Azure」配置的Kubernetes(K8s)叢集,攻擊者若在這類叢集正在運作的節點執行命令,就有機會下載叢集節點的組態配置,從而取得TLS引導憑證(Token),並執行TLS引導攻擊(TLS Bootstrap Attack),進一步讀取叢集裡所有的機敏資料。微軟接獲研究人員的通報,已從問題根源進行處置。

而對於這項漏洞帶來的影響,攻擊者一旦得到能夠存取的Azure Kubernetes服務叢集權限,就有機會藉此進行權限提升,並存取叢集服務使用的帳密資料。攻擊者不僅能取得敏感資料,還有可能造成資料外洩、財務損失、受害組織的信譽受損等影響。

用AWS應用程式負載平衡系統驗證身分,恐面臨ALBeast攻擊

應用程式資安業者Miggo揭露名為ALBeast的重大層級漏洞,此漏洞與組態設定有關,影響利用AWS應用程式負載平衡系統Application Load Balancer(ALB)進行身分驗證的應用程式,針對在曝露於網際網路的應用程式,攻擊者有機會藉此繞過身分驗證及授權要求。

ALBeast衝擊的範圍有多大?研究人員指出,這項漏洞不僅影響AWS代管的應用程式,其他公有雲代管或內部建置的應用系統也可能遭殃。根據調查,他們在37.1萬個應用程式裡,找到有1.5萬個採用ALB驗證功能而可能曝險的系統,研究人員已試圖聯繫受到影響的企業組織。

Google釋出Chrome 128,修補已遭攻擊的V8零時差漏洞

本週三(8月21日)Google釋出Chrome 128,修補38個安全漏洞,包括已遭駭客利用的CVE-2024-7971漏洞,而這也是Chrome今年發現的第9個零時差漏洞。

CVE-2024-7971漏洞位於Chrome所使用的JavaScript引擎V8,它是個類型混淆(Type Confusion)漏洞,是由微軟威脅情報中心(MSTIC)及微軟安全回應中心(MSRC)通報。Google表示,已發現鎖定CVE-2024-7971漏洞的攻擊程式。

在Google此次修補的Chrome漏洞中,有6個被列為高風險層級,當中的CVE-2024-7969與CVE-2024-7965也都位於V8引擎。

其他漏洞與修補

◆WordPress網站加速外掛LiteSpeed Cache存在重大漏洞,恐導致數百萬網站曝險

近期資安日報

【8月21日】PHP重大漏洞出現攻擊行動,駭客已藉此在臺灣的一間大學院校植入後門

熱門新聞

2026-02-11

2026-02-12

2026-02-11

2026-02-10

2026-02-09

2026-02-10

2026-02-13