雲端沙箱服務供應商Any.Run揭露名為Razr的勒索軟體,並指出駭客在作案過程當中,濫用名為PythonAnywhere的雲端程式碼執行服務,存放勒索軟體的有效酬載,以及受害電腦資訊。

PythonAnywhere是以Python為基礎打造而成的平臺,提供整合開發環境(IDE),以及網頁伺服器的功能,使用者只要透過瀏覽器就能存取這個Python開發環境。這家公司於2022年被資料分析業者Anaconda買下,並以獨立品牌運作至今。

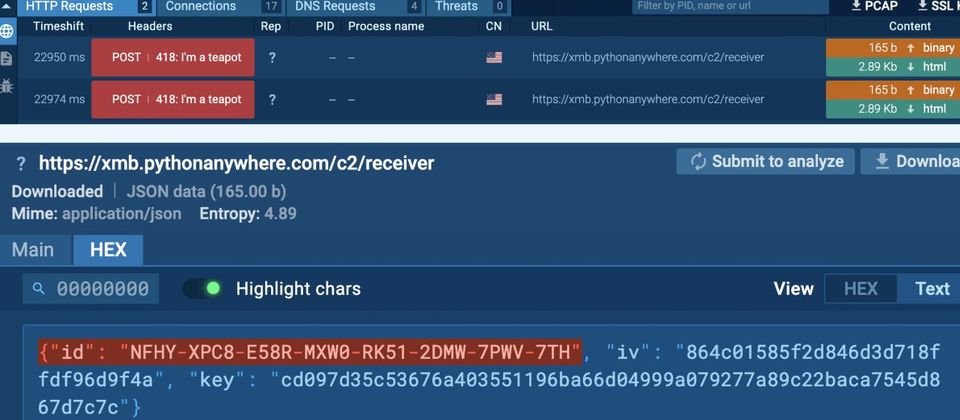

經過研究人員進一步分析,他們發現此勒索軟體的運作過程中,會產生唯一的受害電腦識別碼(ID)、加密金鑰,以及初始攻擊向量(Initialization Vector),並將這些資料以未加密處理的JSON檔案傳送至外部伺服器,然後於密碼區塊鏈(Cipher Block Chaining,CBC)模式下,透過AES-256演算法執行檔案加密。

他們也發現在這波攻擊行動裡,有多個Webhook被重新導向Discord的情況,而這些Webhook與特定的雜湊值有關,但究竟這些Webhook有何用途,研究人員並未說明。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09

Advertisement