近年來北韓駭客假借徵才名義,透過LinkedIn等管道,鎖定想要面試的開發人員下手,如今又出現新一波的攻擊行動。

揭露此事的研究人員指出,這起攻擊行動與過往最大的不同之處在於,駭客不光會假借測試求職者的能力為由散布惡意程式,現在也會要求使用特定視訊會議軟體進行面試的名義,讓求職者降低警覺,不慎讓電腦中毒。

【攻擊與威脅】

北韓駭客Lazarus假借線上徵才名義與冒牌視訊會議軟體,鎖定求職者詐騙

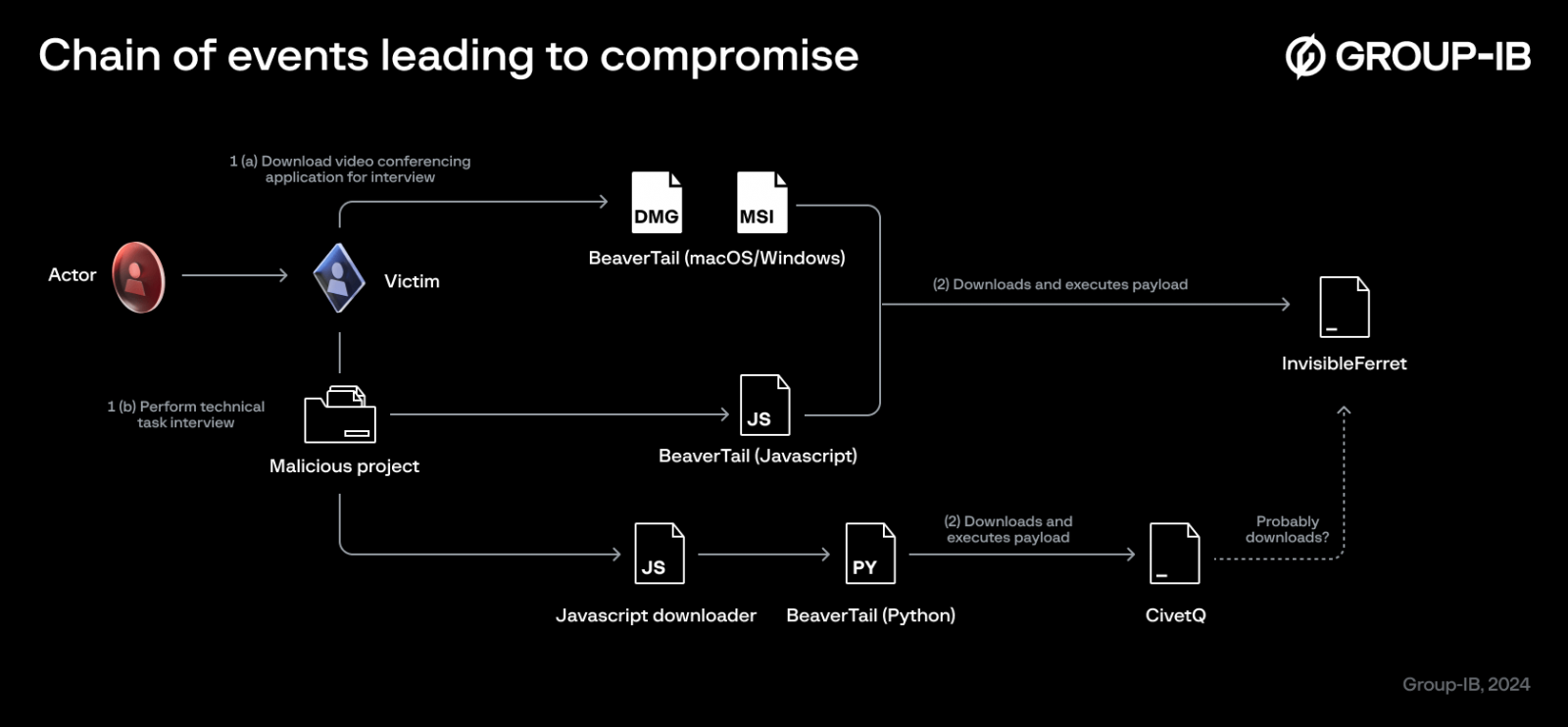

北韓駭客鎖定線上求職者發動攻擊的情況,最近2至3年不時有事故傳出,其中專門針對開發人員而來的攻擊行動Contagious Interview(也被稱做Dev#Popper),引起多組研究人員關切,最近有了新的發現。

北韓駭客鎖定線上求職者發動攻擊的情況,最近2至3年不時有事故傳出,其中專門針對開發人員而來的攻擊行動Contagious Interview(也被稱做Dev#Popper),引起多組研究人員關切,最近有了新的發現。

在8月中旬,資安業者Group-IB發現冒充視訊會議軟體FreeConference的惡意程式,經過分析確認是北韓駭客組織Lazarus使用的BeaverTail。這些駭客假借徵才的名義,誘騙求職者下載含有BeaverTail的Node.js檔案,一旦依照指示執行,此惡意軟體便會進一步於受害電腦載入Python後門程式InvisibleFerret,研究人員指出,這些駭客原本針對Windows電腦下手,但從今年7月開始,針對macOS開發的BeaverTail也出現相關攻擊行動。

研究人員提及,這些駭客原本主要關注與加密貨幣有關的儲存庫來引誘想要求職的專業人士,近期也使用類似的策略,將惡意JavaScript指令碼注入與遊戲有關的儲存庫,並以分析或調查為由,要求面試者下載惡意軟體,但這次駭客的手法出現變化,他們開始以視訊會議軟體為由引誘面試者上當。

馬來西亞政府及政治人物遭到鎖定,駭客對其散布木馬Babylon RAT

政治人物成為駭客下手的目標不時傳出,但過往大部分攻擊的目標集中在美國及歐洲地區,如今有駭客針對東南亞國家發動攻擊。

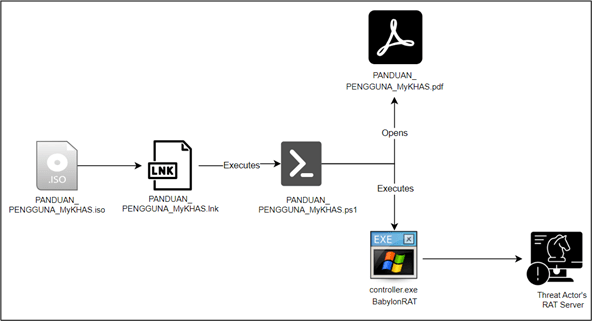

資安業者Cyble發現使用惡意ISO映像檔的攻擊行動,主要目標是馬來西亞政治人物及政府官員,此映像檔內含偽裝成PDF文件的LNK檔案,以及惡意程式、PDF檔案誘餌、PowerShell指令碼,一旦使用者開啟LNK檔案,電腦就會被植入木馬程式Babylon RAT。但究竟駭客如何散布ISO檔,研究人員表示不清楚。

此木馬程式專為監控及竊取資料打造,並具備側錄輸入的按鍵、監控剪貼簿、挖掘密碼,也能執行攻擊者遠端下達的命令。為了持續在受害電腦運作,駭客透過竄改機碼的方式,確保該惡意軟體在電腦重開機後能繼續執行。

中國駭客Earth Lusca打造跨平臺後門KTLVdoor,攻擊當地貿易公司

資安業者趨勢科技在追蹤中國駭客組織Earth Lusca的過程中,發現以Go語言打造而成的跨平臺後門程式KTLVdoor,他們指出此惡意程式駭客經過高度混淆處理,比該組織過往使用的作案工具更為複雜,而且,駭客將其偽裝成各式公用程式,例如:sshd、java、sqlite、bash、edr-agent,對Windows及Linux用戶進行散布,一旦使用者上當,電腦就有可能被駭客遠端控制。

另一個引起研究人員關注的地方,在於攻擊行動的規模,因為他們找到超過50臺C2伺服器,這些伺服器全數架設於阿里巴巴的雲端環境,用於與惡意程式進行通訊。不過,他們認為,Earth Lusca很有可能與其他使用簡體中文的駭客組織共用這些伺服器,但不排除只有該組織使用這個基礎設施的情況。

針對這起攻擊行動,研究人員僅確認一家中國貿易公司遭到鎖定,是否有其他組織受害仍不得而知。對於這樣的情況,他們研判駭客很有可能正在開始測試新武器,而且仍在初期階段。

其他攻擊與威脅

◆俄羅斯軍事單位從事全球網路攻擊,對烏克蘭資料破壞軟體WhisperGate

【漏洞與修補】

思科授權管理軟體存在重大漏洞,攻擊者可用來取得管理者權限、竊取敏感資料

9月4日思科發布資安公告,指出用於授權管理的公用程式Smart Licensing Utility存在重大層級漏洞CVE-2024-20439、CVE-2024-20440,攻擊者可在未經授權的情況下遠端利用,從而在此公用程式執行的過程中,收集敏感資訊,或是管理此公用程式的服務。

不過,攻擊者若要利用這些漏洞,前提是使用者啟動Smart Licensing Utility,而且必須是正在運作的狀態才能觸發。上述漏洞影響2.0.0至2.2.0版Smart Licensing Utility,2.3.0版不受影響,此外,Smart Software Manager On-Prem及Smart Software Manager Satellite也不受影響。

值得留意的是,這些漏洞的CVSS風險評分都達到9.8(滿分10分),思科指出這些漏洞沒有相依性,攻擊者不需利用其他漏洞就能觸發。此外,除了升級新版軟體之外,並無其他緩解措施能夠降低風險。

其他漏洞與修補

◆WordPress網站加速外掛LiteSpeed Cache再傳漏洞,6百萬網站曝露於遭到挾持的風險

【資安產業動態】

Palo Alto Networks宣布完成買下IBM QRadar SaaS業務

今年5月資安業者Palo Alto Networks與IBM宣布策略聯盟,協議內容包括Palo Alto Networks將買下IBM的QRadar SaaS業務,近期他們透露最新發展。

9月4日Palo Alto Networks宣布已完成QRadar SaaS業務的併購,並將把原有的QRadar SaaS客戶遷移到他們的Cortex XSIAM平臺。該公司並未公布交易金額,外傳價值為50億美元。

至於將QRadar SaaS業務移交後,IBM也將協助客戶遷移到Cortex XSIAM,同時該公司自己也正部署該資安整合平臺,並成為該系統的主要代管服務供應商。IBM也派出1千名顧問,著手了解Palo Alto Networks的解決方案。

今年7月防毒軟體業者卡巴斯基退出美國市場,將美國用戶轉給了當地不甚知名的資安軟體供應商UltraAV,即將在本月啟動移轉。

這項消息的曝光,源於其中1名用戶在Reddit張貼9月5日收到的通知。其內容提及,美國卡巴斯基用戶未來可獲得其合作夥伴UltraAV的網路安全防護。用戶可在現有付費訂閱下獲取UltraAV防毒服務,包含VPN、密碼管理、身份盜竊防護等服務。未來幾天內,用戶就會接到UltraAV通知,告知如何啟用。

隨後當地科技媒體也報導此事,根據Axios的報導,資安廠商Pango接手所有卡巴斯基美國用戶,並提供他們UltraAV。PC Magazine報導指出,這項傳聞已獲得卡巴斯基證實。

近期資安日報

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10